Мы принимаем к оплате:

«Подарочный сертификат» от нашего Учебного Центра – это лучший подарок для тех, кто Вам дорог! Оплате обучение и подарите Вашим родным и близким обучение по любому из курсов!!!

«Сертификат на повторное обучение» дает возможность повторно пройти обучение в нашем Учебном Центре со скидкой 1000 рублей!

А также:

Как проверить на вирусы роутер

проверка на вирусы и советы по безопасности

Во время раздачи интернета по Wi-Fi через роутер могут появляться различные проблемы. Например, торможения и высокий пинг могут происходить из-за заражения раздающего оборудования вирусами. Рассмотрим подробнее, как почистить роутер самостоятельно.

Симптомы

Оборудование может быть заражено следующими типами вирусов:

- замедляющими скорость передачи данных. К примеру, вирус способен сбивать настройки, будет низкая скорость, потеря сигнала и т. п.;

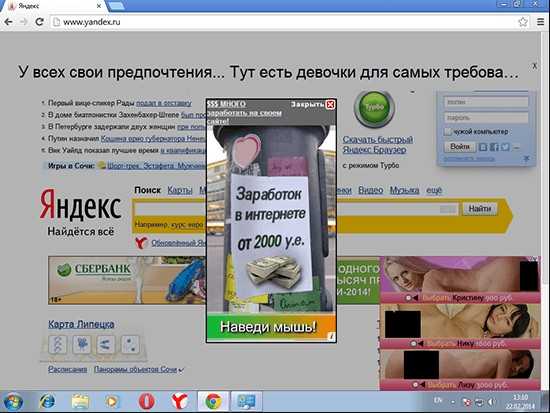

- подменяющими адреса сайтов. Происходит это так: человек переходит на ресурс, а вредоносная программа меняет DNS, и пользователь перенаправляется на сайт с рекламой или ему становятся видны рекламные блоки, которые разместили владельцы сайтов. Данный вирус является опасным еще и по той причине, что он способен перенаправлять на ресурс, в котором содержится другой вредоносный контент.

Во всяком случае при нестабильной работе роутера необходимо провести его проверку на вирусы, убрать которые достаточно легко.

Как происходит заражение?

Маршрутизатор раздает интернет всем гаджетам, подключаемым к нему. Это означает, что все устройства действуют в одной локальной сети. Вирус использует это: он проникает в компьютер через сайт или загруженный файл, далее по сети попадает в роутер, в котором производит вредоносные действия.

Серьезность ситуации зависит от версии вирусной программы, к примеру, некоторые вредители ведут себя скрытно и начинают активно действовать, только оказавшись в роутере, другие наоборот, могут попутно повредить и операционную систему.

Проверка сетевого оборудования на заражение

Перед очисткой оборудования от вирусов, необходимо проверить роутер на их наличие. Чтобы это сделать, нужно подключить интернет-кабель к порту компьютера напрямую. Вытащить провод WLAN из маршрутизатора и подсоединить его к компьютеру, а далее произвести такие манипуляции:

- Запустите браузер и пооткрывайте несколько сайтов. Удостоверьтесь в их правильном содержании и отсутствии подмены сайтов, рекламных блоков. С целью проверки лучше выбирать ресурсы, в которых присутствия рекламы не может быть.

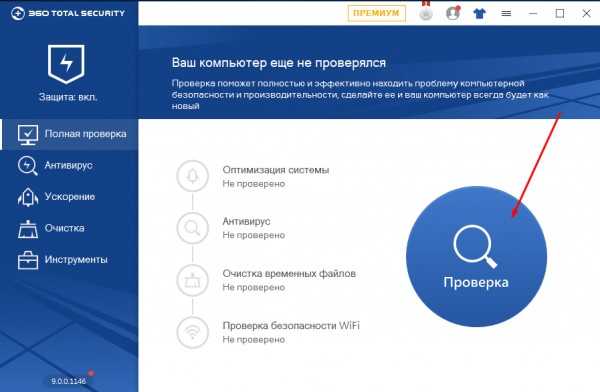

- Запустите сканирование компьютера антивирусной программой. Это нужно, чтобы определить путь заражения – от компьютера или с маршрутизатора. Имейте ввиду, что вирусов может быть несколько, и они могут присутствовать как в системе, так и в сетевом оборудовании.

Удаление вируса

Видео про заражение роутера вирусами смотрите тут:

Для удаления вредоносной программы, нужно сбросить настройки до первоначальных. В случае, если вирусная программа уже нанесла вред прошивке, ее будет необходимо поставить заново.

Сброс параметров

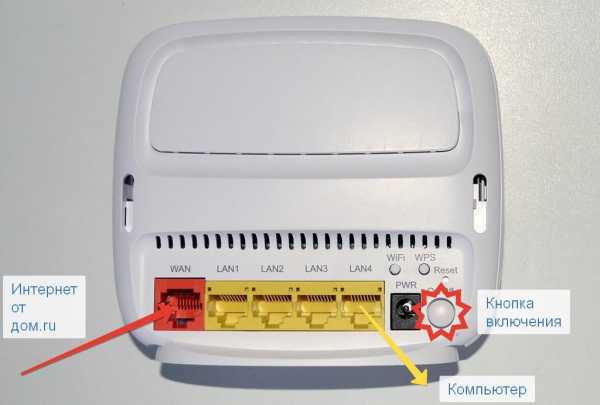

Чтобы почистить маршрутизатор, нужно сбросить его настройки:

- В задней части устройства найдите кнопку Reset. Зачастую она выделяется на фоне других. Зажмите ее и держите до того момента, когда роутер сбросит параметры и будет перезагружаться. Помните, что при перезагрузке все настройки слетят, а маршрутизатор нужно будет настроить заново.

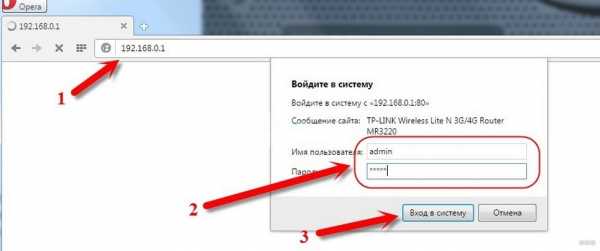

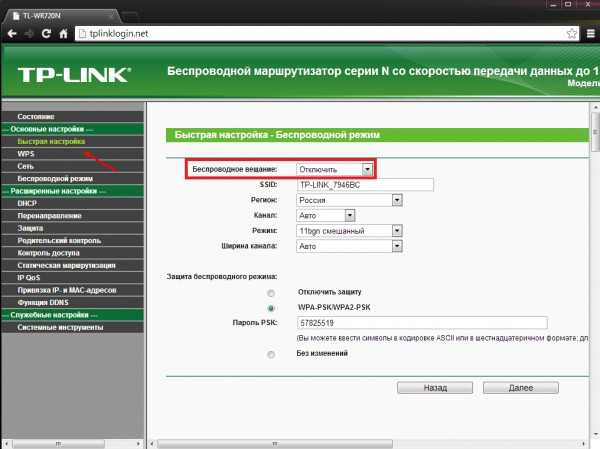

- Для настройки роутера необходимо с помощью кабеля подсоединить его к компьютеру, далее запустить браузер и набрать адрес 192.168.0.1. Он может быть другим и указывается на самом роутере или в документах к нему, в инструкции. При входе в настройки зачастую вводят логин admin, а пароль такой же или 12345. Если войти не получилось, то стоит заглянуть в инструкцию к сетевому оборудованию.

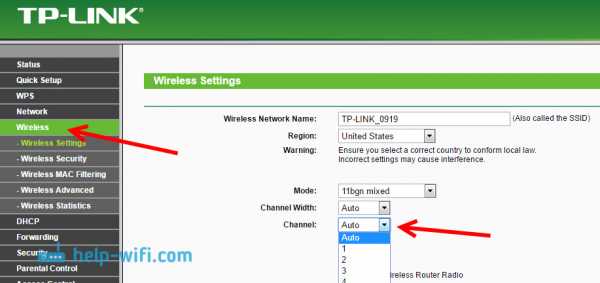

- Найдите параметры быстрой настройки. Выберите все подходящие пункты. Также можете сменить пароль и наименование сети. Осуществив процесс настройки, сохраните их и перезагрузите маршрутизатор.

Проделав все описанные действия, проверьте, удалось ли избавиться от проблемы. Если не получилось, то понадобится перепрошивка сетевого оборудования.

Как выполнить перепрошивку?

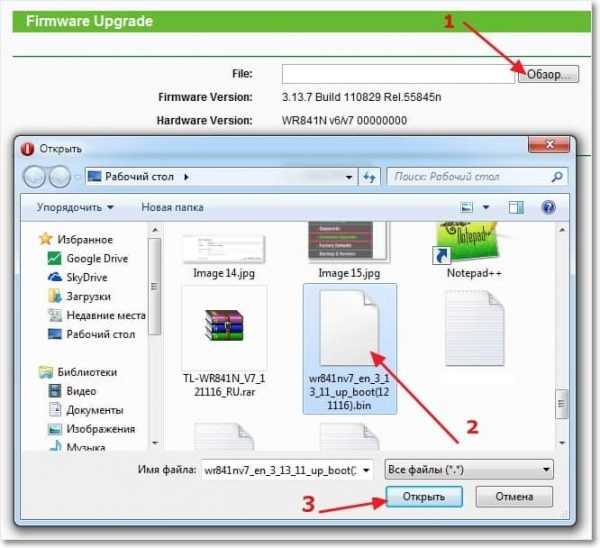

Бывает, что вирусная программа изменяет прошивку на роутере. Нейтрализовать зараженную версию можно с помощью перепрошивки.

Подсоедините компьютер к маршрутизатору через LAN провод. Он должен быть в комплекте к любому роутеру. Если его нет, то можно использовать Wi-Fi соединение. Однако, кабельный способ подключения будет предпочтительнее.

После присоединения к маршрутизатору запускаем браузер и вписываем в адресное поле значение 192.168.1.1 (или другой, указанный на самом устройстве), далее потребуется ввести пароль и логин для открытия настроек роутера. По умолчанию логин и пароль – admin. Если зайти в настройки не получается, то необходимо узнать действующие реквизиты для входа, возможно после последней установки их сменили.

Загрузите новую версию прошивки с сайта производителя и, перейдя в настройки маршрутизатора, выберите ее на диске компьютера. Процесс прошивки для всех роутеров идентичен.

Защита сетевого оборудования от вирусов

Для защиты своего маршрутизатора от заражения можно воспользоваться следующими рекомендациями:

- Сделать обновление прошивки до последней версии. Посетите сайт изготовителя, впишите в поиск свою модель и загрузите самую последнюю прошивку.

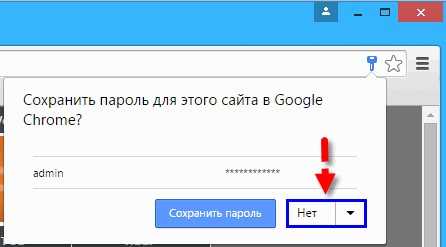

- Установить многозначное значение пароля на веб-интерфейс. Не во всех роутерах можно менять логин. Однако, если вы поставите сложный пароль, взломать веб-интерфейс уже будет непросто.

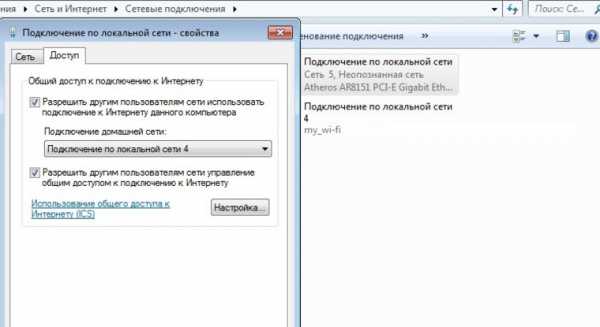

- Установить оффлайн вход в настройки роутера.

- Поменять IP-адрес маршрутизатора в локальном доступе. В процессе взлома вирус сразу будет обращаться к таким адресам, как 192.168.0.1 и 192.168.1.1. Исходя из этого, лучше поменять третий и четвертый октет IP-адреса локальной сети.

- Поставить надежную антивирусную программу на ПК. Если вирус сперва попытается проникнуть в компьютер, он будет сразу удален, что не позволит ему нанести вред маршрутизатору.

- Не храните пароли в браузере.

Как видите, проверить роутер на вирусы и почистить его несложно. Но лучше следовать простым советам по профилактике заражения. Но если уж такое случилось, вы знаете, что нужно делать.

Ваш маршрутизатор заражен? Используйте этот инструмент, чтобы узнать

Печально известная ныне российская вредоносная программа VPNFilter, предназначенная для заражения нескольких десятков моделей домашних Wi-Fi-маршрутизаторов и сетевых накопителей, не показывает никаких признаков замедления. Но теперь есть тест, чтобы увидеть, может ли ваш маршрутизатор быть заражен.

- Откройте для себя самых лучших поставщиков VPN на сегодняшний день

(Изображение предоставлено: Magnetic MCC / Shutterstock)

Простой тест на основе браузера, называемый VPNFilter Check, был разработан производителем антивирусов Symantec и находится на веб-сайте Symantec по адресу http: / / www.symantec.com/filtercheck/. Все, что вам нужно сделать, это перейти на этот сайт и нажать большую зеленую кнопку.

БОЛЬШЕ: Воняет безопасность вашего маршрутизатора: вот как это исправить

Одно предостережение: это не идеальный тест. Он проверяет только один компонент вредоносного ПО VPNFilter, плагин SSLer, который сбивает веб-соединение с зашифрованного HTTPS на простой старый незашифрованный HTTP. Другие компоненты составной вредоносной программы все еще могут присутствовать на вашем маршрутизаторе.

Но если ваше соединение дает положительный результат, вам обязательно нужно выполнить сброс настроек маршрутизатора до заводских настроек, как подробно описано в нашей предыдущей статье о VPNFilter.Мы воспроизводим список известных маршрутизаторов ниже.

Затронутые маршрутизаторы

Не все эти устройства продаются в Северной Америке:

Asus RT-AC66U

Asus RT-N10

Asus RT-N10E

Asus RT-N10U

Asus RT-N56U

Asus RT-N66U

Страница поддержки Asus

D-Link DES-1210-08P

D-Link DIR-300

D-Link DIR-300A

D-Link DSR-250N

D- Ссылка DSR-500N

D-Link DSR-1000

D-Link DSR-1000N

Страница поддержки D-Link специально для VPNFilter

Huawei HG8245

Неофициальные инструкции по сбросу ; не удалось найти прошивку

Linksys E1200

Linksys E2500

Linksys E3000

Linksys E3200

Linksys E4200

Linksys RV082

Linksys WRVS4400N

CC

CC CCR1016

MikroTik CCR1036

MikroTik CCR1072

MikroTik CRS109

MikroTik CRS112

MikroTik CRS125

MikroTik RB411

MikroTik RB450

MikroTik RB750

MikroTik RB911

MikroTik RB921

MikroTik RB941

MikroTik RB951

MikroTik RB952

MikroTik RB960

MikroTik RB962

MikroTik RB1100

MikroTik RB1200

MikroTik RB2011

MikroTik RB3011

RB2011MikroTik RB3011

MikroTik RB3011

MikroTik k, что довольно сбивает с толку

Netgear DG834

Netgear DGN1000

Netgear DGN2200

Netgear DGN3500

Netgear FVS318N

Netgear3000 9000 RN3000

Netgear3000 9000

Netgear3000 9000

Netgear3000

Netgear WNR2000

Netgear WNR2200

Netgear WNR4000

Netgear WNDR3700

Netgear WNDR4000

Netgear WNDR4300

Netgear WNDR4300-TN

Netgear UTM50

Netgear страницу поддержки

QNAP TS251

QNAP TS439 Pro

Другие устройства QNAP NAS с программным обеспечением QTS

Страница загрузки микропрограммы QNAP

TP-Link R600VPN

TP-Link TL-WR741ND

TP-Link TL-WR841N

Страница поддержки TP-Link iquiti

NSM2

Ubiquiti PBE M5

Ubi Прошивка и документация quiti

Upvel - неизвестные модели

Загрузки прошивки Upvel (на русском языке)

Устройства ZTE ZXHN h208N

Страница поддержки ZTE

.Как проверить вашу сеть Wi-Fi на наличие подозрительных устройств

Поскольку вы впервые установили свою сеть Wi-Fi, вы, вероятно, подключили различные устройства и даже разрешили посетителям доступ к вашей сети. В результате список подключенных компьютеров, ноутбуков, смартфонов, планшетов и оборудования для умного дома, вероятно, довольно длинный.

Однако, если вы еще этого не сделали, вам следует регулярно проверять устройства, подключенные к вашей сети.Среди всех законных подключений могут быть подозрительные устройства со странными именами и гаджеты, которые вы не узнаете.

Давайте посмотрим, как идентифицировать устройства в вашей сети.

Как работают беспроводные подключения?

Когда вы подключаете устройство к своей сети, ему назначается локальный IP-адрес (Интернет-протокол).Это уникальная цифровая метка, которая идентифицирует каждое устройство в сети. Эти внутренние IP-адреса обычно имеют форму 192.168.0.xxx, где xxx - это идентификационный номер от 1 до 255.

Большинство маршрутизаторов используют DCHP (протокол динамической конфигурации хоста) для автоматического назначения IP-адресов устройствам при подключении.Однако эти IP-адреса являются динамическими, поэтому они могут меняться со временем, когда устройство отключается и повторно подключается к сети.

Если вы не хотите, чтобы IP-адрес устройства изменялся подобным образом, вам придется специально назначить ему постоянный статический IP-адрес.Однако в большинстве случаев вам может вообще не понадобиться статический IP-адрес.

Поскольку динамические IP-адреса часто меняются, они бесполезны для идентификации устройства. Вместо этого вы можете использовать адрес управления доступом к среде (MAC) устройства. Это уникальный идентификатор, присвоенный производителем.

Эти внутренние IP-адреса идентифицируют устройства, подключенные к вашему маршрутизатору Wi-Fi.Однако именно маршрутизатор подключается к Интернету. Ваш интернет-провайдер (ISP) назначает вашей семье внешний IP-адрес.

В результате ваши сетевые устройства используют один и тот же внешний IP-адрес, но у них есть уникальные внутренние IP-адреса, по которым маршрутизатор различает их.

Учитывая эти механизмы адресации, вы можете подойти к идентификации устройств в сети несколькими способами.

Проверка устройств в сети с помощью маршрутизатора

Большинство домашних маршрутизаторов имеют специальный веб-интерфейс, через который вы можете получить доступ к информации о маршрутизаторе, внешнем подключении к Интернету и подключенных устройствах.В большинстве случаев вам просто нужно ввести 192.168.0.1 в адресную строку браузера.

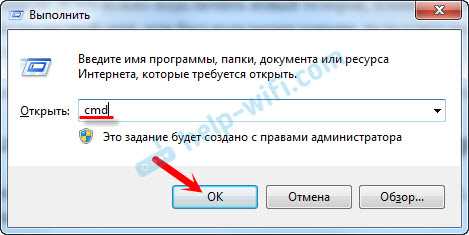

Однако, если этот подход не работает для вас, можно узнать IP-адрес вашего маршрутизатора с помощью командной строки в Windows.Используйте команду ipconfig / all и найдите адрес шлюза по умолчанию. Тем не менее, это лишь одна из многих команд, которые вы можете использовать для управления беспроводными сетями в Windows.

Чтобы защитить вашу сеть, вам необходимо войти в систему, чтобы получить доступ к этому интерфейсу.Изначально для этих учетных данных установлены значения по умолчанию, а имя пользователя часто указывается как admin. Однако при первом входе в маршрутизатор вам следует изменить их на более безопасные.

Следующий этап будет зависеть от марки вашего роутера, прошивки и интернет-провайдера.Однако, как правило, должен быть параметр «Состояние подключения устройства» или аналогичный. В нем должны быть перечислены все устройства, которые в настоящее время подключены к вашему маршрутизатору, включая беспроводные и проводные соединения.

Для каждого устройства вы сможете просмотреть IP-адрес, MAC-адрес и имя устройства.Производитель часто устанавливает название устройства, поэтому ваш смартфон и ноутбук должно быть легко идентифицировать. Однако периферийные устройства, оборудование для умного дома и старые устройства могут не иметь настроенного имени или просто отображать набор символов.

Если вы заметили что-то, чего не узнали, вы можете по очереди выключить каждое из подключенных к сети устройств.Если устройство остается после того, как все отключено, это может быть свидетельством нежелательного или потенциально опасного устройства, подключенного к вашей сети.

Хотя это наиболее простой метод, он требует регулярного входа в маршрутизатор для просмотра подключенных устройств.Он также не предоставляет никакой отслеживающей или подробной информации. Следовательно, это отличная отправная точка, но вы можете захотеть углубиться в свою сеть.

Проверка устройств в сети с помощью WNW

В Windows есть много способов идентифицировать устройства в вашей домашней сети.Однако одним из наиболее эффективных инструментов является Wireless Network Watcher (WNW) от NirSoft. Программа сканирует сеть, к которой вы подключены, и возвращает список устройств с их MAC- и IP-адресами.

Хотя вы можете просматривать список в WNW, есть также возможность экспортировать его в HTML, XML, CSV или TXT.Хотя этот метод похож на проверку вашего маршрутизатора, у WNW есть несколько преимуществ. Вам не нужно входить в маршрутизатор для выполнения этой проверки, и он может автоматически обновлять список.

Также можно создавать предупреждения, когда конкретное устройство добавляется в вашу сеть или удаляется из нее.Программа записывает все машины, обнаруженные в сети, и количество подключений каждой из них.

Инструмент можно установить на ваш компьютер или запустить как портативное приложение без установки.Загрузка версии WNW ZIP означает, что вы можете скопировать ее на USB-накопитель и взять с собой для использования на любом компьютере.

Скачать: Wireless Network Watcher для Windows (бесплатно)

Проверка устройств в сети с помощью Fing

Если вы хотите упростить процесс на нескольких кроссплатформенных устройствах, подумайте об использовании Fing.Это программное обеспечение для ПК и мобильных устройств помогает отслеживать устройства, подключенные к вашей сети, как и WNW, и позволяет управлять этим в нескольких сетях на устройствах MacOS, Windows, Android и iOS.

После установки запустите функцию Network Discovery, и вам будет представлен подробный список всех устройств, подключенных к вашей текущей сети.Это возвращает IP- и MAC-адреса, а также настраиваемое пользователем имя.

Вы можете использовать Fing локально на своем устройстве без учетной записи, но регистрация позволяет получить доступ к сохраненным сетям на любом устройстве с установленным Fing.В результате вы можете синхронизировать несколько сетевых конфигураций, настроить оповещения по электронной почте об изменениях и выполнять тесты скорости Интернета, которые записываются для просмотра любых изменений.

Fing можно использовать бесплатно, хотя вы можете дополнить его Fingbox.Этот аппаратный продукт подключается к вашему маршрутизатору, что позволяет вам контролировать сеть, устанавливать интернет-расписания и повышать безопасность.

Скачать : Fing для Windows | macOS | Android | iOS (бесплатно)

Обеспечение безопасности сети

Есть много причин отслеживать устройства, присоединяющиеся к вашей сети.На практическом уровне знание состояния каждого подключенного устройства помогает, когда вам нужно устранить проблемы с сетью. Важно отметить, что это также позволяет защитить вашу сеть. Неизвестное устройство может бесплатно загружать ваше соединение и оказаться вредоносным.

В этом случае подозрительное устройство может быть использовано для взлома вашей сети, отслеживания того, какие устройства и, следовательно, людей находятся дома, и даже для сбора конфиденциальных данных.Такие инструменты, как WNW, упрощают процесс, но Fing, пожалуй, самый простой в использовании. Кросс-платформенная синхронизация позволяет легко следить за своей сетью, где бы вы ни находились.

Безопасно ли ваше интернет-соединение? Вот что вам нужно знать, чтобы оставаться в безопасности в любой сети, к которой вы подключаетесь.

Об авторе Джеймс Фрю (Опубликовано 253 статей)

Джеймс Фрю (Опубликовано 253 статей) Джеймс - редактор руководств для покупателей MakeUseOf и писатель-фрилансер, делающий технологии доступными и безопасными для всех.Живой интерес к экологичности, путешествиям, музыке и психическому здоровью. БЫЛ в области машиностроения в Университете Суррея. Также можно найти в PoTS Jots, где написано о хронических заболеваниях.

Ещё от James FrewПодпишитесь на нашу рассылку новостей

Подпишитесь на нашу рассылку, чтобы получать технические советы, обзоры, бесплатные электронные книги и эксклюзивные предложения!

Еще один шаг…!

Подтвердите свой адрес электронной почты в только что отправленном вам электронном письме.

.RouterCheck - RouterCheck

RouterCheck - это первый потребительский инструмент для защиты вашего домашнего маршрутизатора, который является шлюзом в вашу домашнюю сеть. Домашний маршрутизатор - это компьютер в вашем доме с наименьшей степенью защиты, но с наибольшей уязвимостью. Если он подвергнется атаке, все устройства, подключенные к вашему роутеру, окажутся под угрозой. RouterCheck - это как антивирусная система для вашего роутера. Он защищает ваш маршрутизатор от хакеров со всего мира, которые начали атаковать маршрутизаторы.

Безопасность маршрутизатора - глобальная проблема. Даже Wall Street Journal знает, что это проблема! Посмотрите это отличное короткое видео, чтобы узнать, почему маршрутизаторы уязвимы для хакеров:

Подробнее о RouterCheck

Подробнее о RouterCheck

.Вредоносное ПО VPNFilter нацелено на более чем 500 000 маршрутизаторов. Как проверить, не пострадали ли вы.

Обновлено с новой информацией от 29 июня 2018 г. Free VPN Filter Check Tool помогает проверить, не пострадал ли ваш маршрутизатор.

VPNFilter - вредоносное ПО, заразившее более полумиллиона маршрутизаторов в более чем 50 странах, - может быть более опасным, чем первоначально предполагали исследователи.

Что теперь изменилось? Как минимум три вещи:

- Согласно дополнительному анализу, теперь VPNFilter более мощный, чем предполагалось изначально, и работает на гораздо более широкой базе моделей маршрутизаторов потребительского уровня и SOHO, многие из которых ранее не затрагивались производителями.Насколько нам известно, все известные уязвимые маршрутизаторы относятся как минимум к 10 производителям маршрутизаторов. По словам исследователей,

- VPNFilter может добавлять вредоносный контент в трафик, который проходит через уязвимые маршрутизаторы. Это позволяет устанавливать вредоносное ПО на устройства и системы, подключенные к маршрутизаторам.

- Вредоносная программа демонстрирует новые возможности, которые могут нацеливаться и украсть пароли и другую конфиденциальную информацию.

VPNFilter нацелено на определенные модели маршрутизаторов следующих марок:

- Asus

- D-Link

- Huawei

- Linksys

- Микротик

- Netgear

- QNAP

- TP-Link

- Убиквити

- Upvel

- ZTE

Symantec создала бесплатный онлайн-инструмент, который поможет проверить, не влияет ли VPNFilter на ваш маршрутизатор.Попробуйте наш инструмент проверки VPNFilter прямо сейчас.

Как ФБР привлекло внимание VPNFilter

Краткое резюме. В объявлении от 25 мая ФБР обратилось к потребителям с настоятельной просьбой перезагрузить домашние маршрутизаторы Wi-Fi, чтобы помочь предотвратить массовую атаку вредоносного ПО из-за рубежа.

В то время ФБР заявило, что иностранные киберпреступники взломали сотни тысяч небольших офисных и домашних маршрутизаторов Wi-Fi и других сетевых устройств по всему миру.

Что для вас означает угроза VPNFilter?

По данным ФБР,VPNFilter представляет несколько угроз для небольших офисных и домашних маршрутизаторов.

Вот что могло сделать вредоносное ПО:

- Вывести маршрутизаторы из строя

- Сбор информации, проходящей через маршрутизаторы

- Блокировать сетевой трафик

По заявлению ФБР, обнаружить и проанализировать сетевую активность вредоносного ПО сложно.

Как защитить себя от вредоносных программ VPNFilter

ФБР рекомендует предпринять несколько шагов. Вот что вам следует сделать:

- Выключите маршрутизатор, а затем снова включите его.Это может временно остановить работу вредоносного ПО и потенциально помочь идентифицировать уже зараженные устройства.

- Рассмотрите возможность отключения настроек удаленного управления на устройстве.

- Защитите устройство надежным уникальным новым паролем.

- Включить шифрование.

- Обновите прошивку до последней доступной версии.

Рекомендуется посетить веб-сайт производителя, чтобы узнать, не затронут ли ваш маршрутизатор. Это особенно важно, поскольку исследователи теперь говорят, что VPNFilter влияет на большее количество производителей маршрутизаторов.

Взломанные маршрутизаторы повышают риски

Имейте в виду, что вся ваша информация проходит через роутер. Вот почему безопасность важна.

Когда ваш маршрутизатор взломан, ваша конфиденциальность и безопасность ваших устройств могут оказаться под угрозой.

.