Мы принимаем к оплате:

«Подарочный сертификат» от нашего Учебного Центра – это лучший подарок для тех, кто Вам дорог! Оплате обучение и подарите Вашим родным и близким обучение по любому из курсов!!!

«Сертификат на повторное обучение» дает возможность повторно пройти обучение в нашем Учебном Центре со скидкой 1000 рублей!

А также:

Как с роутера снять пароль

Как убрать пароль с Wi-Fi: способы открытия сети

Пароль на Wi-Fi используется для защиты доступа. Но происходят случаи, когда нужно код убрать. Например, если проводится вечеринка или торжество, и в доме полно гостей. Чтобы не возиться с большим количеством информации, проще на время убрать пароль с роутера «вай фай».

Этот процесс несложный, справится даже неопытный пользователь.

Нужно лишь выполнять шаги по инструкции. Перед отключением важно ознакомиться с вероятными рисками и угрозами, рекомендуется не держать долго Wi-Fi без установленного пароля.

Возможные последствия

Отключая пароль от Wi-Fi, нужно помнить о последствиях, с которым столкнется пользователь:

- Любой человек, находящийся в зоне действия, способен подключиться к интернету, поэтому нагрузка на модем будет выше.

- Каждый, кто подсоединился, может изменить настроенные параметры маршрутизатора. При условии, что злоумышленнику известны учетные данные.

- Скорость трафика упадет, вероятны зависания и пропадание связи.

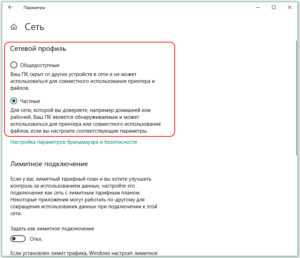

- Для сохранения данных на компьютере в «Центре управления сетью и общим доступом» нужно убрать статус «Общественная», запаролить доступ к файлам и папкам.

С помощью некоторых функций модема уменьшается негативное влияние, а также есть шанс его убрать вовсе.

Как убрать основные риски, связанные с открытой Wi-Fi-сетью

Защититься от неблагоприятных последствий поможет гостевая «сетка» или установка пароля на файлы с личными данными. Рассмотрим этот момент подробнее.

Использование гостевой сети

Эта функция – лучший вариант для устройств. Гостевой называется беспроводная локальная сеть, отделенная от основной Wi-Fi. Приборы от разных сетей не обнаруживают друг друга, что позволяет избежать риска заражения вирусом.

Устанавливая параметры, выбираем максимальное количество подключаемых устройств, ограничиваем скорость. Данная функция реализуется не на всех модемах.

Если гостевая сеть недоступна

При невозможности создать гостевую «сетку» защитить свои данные можно паролем. Установить пароль следует на вход в «Настройки» роутера, чтобы другие люди не изменили их. А также снять общий доступ к хранящейся информации на ПК: файлам, папкам.

Старые компьютеры некорректно работают с беспроводным подключением к интернету. По этой причине требуется разрешить маршрутизатору соединение только с девайсами, чей MAC-адрес прописан в роутере. Задаются адреса в настройках роутера.

Как отключить защиту

После выполнения всех шагов, защищающих персональную информацию на ноутбуке или компьютере и параметры маршрутизатора, защита убирается.

Важно! Если понадобится с «вайфай» удалить пароль, лучше сменить имя — SSID. Если этого не сделать, компьютер будет пытаться связать название с предыдущими установками, что вызовет трудности в подключении.

С роутера TP-Link предлагаем убрать защиту следующим образом:

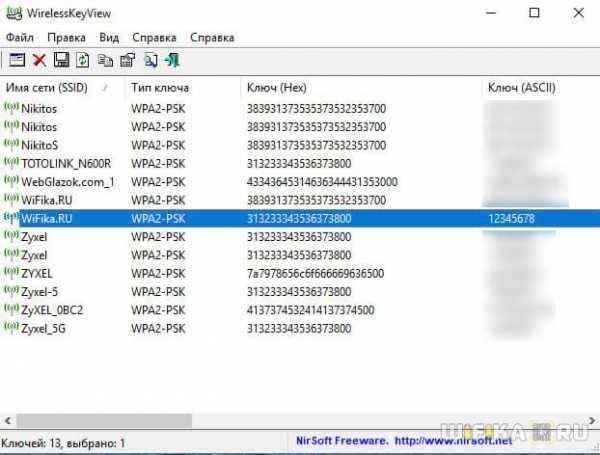

- Заходим в «Настройки» маршрутизатора, введя в поисковую строку браузера http://192.168.1.1 или http://192.168.0.1, указав логин и пароль.

- Далее — во вкладку Wireless – Wireless Security/«Защита беспроводного режима».

- Поставить галочку напротив Disable Security «Отключить защиту».

- Нажать кнопку Save/ «Сохранить».

Для устройств фирмы Asus отключить пароль на роутере возможно, если следовать алгоритму:

- Перейти в «Настройки».

- На главном экране нажать Open system и применить.

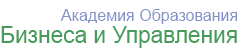

Для приборов фирмы D-Link действуем аналогично: после открытия «Настроек» перейти во вкладку Wi-Fi в «Настройки безопасности». В списке появится пункт «Сетевая аутентификация», следует выбрать Open и применить.

Убрать пароль с Wi Fi-роутера другой фирмы можно таким же способом, различаются лишь названия функций и их местоположение. Чтобы снова защитить доступ в интернет, нужно вернуть измененные пункты настроек на начальные значения и перезагрузить девайс. Важно также убрать новое имя и вернуть первоначальное название Wi-Fi.

Подгорнов Илья ВладимировичВсё статьи нашего сайта проходят аудит технического консультанта. Если у Вас остались вопросы, Вы всегда их можете задать на его странице.Похожие статьи

Как сбросить пароль на маршрутизаторе CISCO, если вы забыли пароль включения?

Пошаговая процедура Для восстановления пароля выполните следующие действия:

1. Выключите или выключите маршрутизатор.

2. Снимите компактную вспышку, которая находится на задней стороне маршрутизатора.

3. Включите роутер.

4. Как только маршрутизатор перейдет в режим Rommon, снова вставьте компактную флэш-память.

5. Введите confreg 0x2142 в приглашении rommon 1> для загрузки с Flash.Этот шаг обходит конфигурацию запуска, в которой хранятся пароли.

6. Введите reset в приглашении rommon 2>. Маршрутизатор перезагружается, но сохраненная конфигурация игнорируется.

7. Введите no после каждого вопроса настройки или нажмите Ctrl-C, чтобы пропустить процедуру начальной настройки.

8. Введите enable в ответ на приглашение Router>. Вы находитесь в режиме включения и должны увидеть подсказку Router #.

9. Введите configure memory или copy startup-config running-config, чтобы скопировать энергонезависимую RAM (NVRAM) в память.warning Предупреждение: не вводите copy running-config startup-config или пишите. Эти команды стирают вашу загрузочную конфигурацию.

10. Введите команду show running-config. Команда show running-config показывает конфигурацию маршрутизатора. В этой конфигурации команда выключения отображается под всеми интерфейсами, что указывает на то, что все интерфейсы в настоящее время отключены. Кроме того, пароли (enable password, enable secret, vty и console passwords) находятся в зашифрованном или незашифрованном формате.Вы можете повторно использовать незашифрованные пароли. Вы должны изменить зашифрованные пароли на новый пароль.

11. Введите команду configure terminal. Появится приглашение hostname (config) #.

12. Введите enable secret

13. Запустите команду no shutdown на каждом используемом интерфейсе. Если вы выполните команду show ip interfacerief, все интерфейсы, которые вы хотите использовать, должны отобразиться.

14. Наберите config-register

15. Нажмите Ctrl-z или end, чтобы выйти из режима конфигурации. Появится приглашение hostname #.

16. Введите запись в память или скопируйте рабочую конфигурацию startup-config, чтобы сохранить изменения.

.Как изменить пароль роутера

Маршрутизаторы- это ваш выход в Интернет. Таким образом, стоит узнать, как ваш маршрутизатор работает немного лучше, даже если у вас есть такой, который кажется довольно надежным.

Смена пароля беспроводного маршрутизатора - хороший первый шаг. Это не только потенциально сделает ваше соединение более безопасным, но и более удобным сделать его чем-то, что вы можете легче запомнить, а не строкой случайных букв и цифр. Таким образом, вы можете легко раздать его гостям, не заставляя их карабкаться по полу, чтобы посмотреть на заднюю часть маршрутизатора!

Большинство из нас используют маршрутизатор по умолчанию, предоставляемый нашим интернет-провайдером.Если это вы, то стоит убедиться, что он достаточно актуален. И чтобы убедиться, что вы получаете максимальную отдачу от своего Интернета, обязательно загляните на нашу страницу лучших предложений широкополосного доступа.

Какой пароль мне изменить?

Безопасность маршрутизатора является одним из ключевых факторов. Некоторые маршрутизаторы сторонних производителей по-прежнему поставляются с паролем по умолчанию, обычно вроде «admin». Обратите внимание, что это не пароль Wi-Fi для доступа к сети (хотя он вам тоже понадобится).Нет, это пароль, который защищает настройки и конфигурацию маршрутизатора.

Вам действительно нужно это изменить. Кто-то должен будет подключиться к вашей сети для входа в систему, но вы хотите изменить этот пароль, отличный от пароля по умолчанию.

Многие новые маршрутизаторы поставляются не только с уникальными паролями Wi-Fi, но и с уникальными паролями конфигурации, так что это не проблема. Однако стоит проверить; пароли, которые вам нужно изменить, всегда будут общими, например "admin" или название производителя.

Как изменить пароль конфигурации маршрутизатора по умолчанию

1. Первое, что нужно сделать, это открыть страницу конфигурации маршрутизатора. Это почти наверняка будет доступно через ваш веб-браузер, если и вы, и ваш маршрутизатор подключены к вашей сети без проблем. Адрес, вероятно, будет чем-то вроде 192.168.1.1, но это также может быть удобный адрес, например http://routerlogin.net (который используется Netgear) - проверьте документацию вашего маршрутизатора, чтобы узнать это.У вас вообще нет доступа к роутеру? Вам потребуется восстановить заводские настройки с помощью кнопки на маршрутизаторе (вам может понадобиться скрепка). Это особенно актуально, если ранее он использовался кем-то другим и поэтому может больше не иметь настроек по умолчанию.

2. Если у вас нет доступа к маршрутизатору, перейдите в командную строку Windows, нажав клавишу Windows + R, набрав cmd и нажав return. Затем, когда откроется командная строка, введите ipconfig и нажмите ввод. Найдите адрес «шлюза по умолчанию».Это IP-адрес вашего роутера. Введите его в свой браузер - он будет похож по формату на 192.168.2.1. На Mac? Перейдите в Системные настройки> Сеть. Щелкните активное интернет-соединение (то, что отображается зеленым). После этого справа вы увидите адрес маршрутизатора.

3. Затем введите имя пользователя и пароль вашего маршрутизатора, когда будет предложено. Опять же, это может быть что-то простое, например, админ и пароль. Вот почему вам нужно его изменить. Если ваш пароль уже уникален для вас, менять его не нужно.

4. Вам нужно будет узнать, как изменить пароль. Обычно это будет в какой-то области «настроек» или «администрирования» интерфейса, которая в основном похожа на очень простой веб-сайт.

5. Обычно пароли беспроводной сети более безопасны, поскольку они обычно уникальны для вашей сети, но вы всегда можете изменить это. Мы бы не делали этого, если в этом нет необходимости - ищите раздел «Беспроводная связь» в интерфейсе конфигурации и ищите поле «Пароль» или «Парольная фраза».Обратите внимание: если вы измените пароль для своей беспроводной сети, ВЫ ПОТЕРЯЕТЕ ДОСТУП ко всем своим беспроводным устройствам, и вам нужно будет повторно подключить их к сети.

6. Наконец, помните, что надежный пароль состоит как минимум из восьми символов и использует комбинацию букв, цифр и, в идеале, символов.

Какой роутер мне нужен?

Если он не использует последний стандарт беспроводной связи 802.11ac, мы рекомендуем, возможно, пора перейти на более новую модель. Предыдущий повсеместный стандарт 802.11n, это довольно хорошо, но 802.11ac поможет лучше устранить мертвые зоны в вашем доме, а также обеспечит более быструю и стабильную скорость по всему дому. Большинство современных устройств поддерживают эти стандарты беспроводной связи.

Если ваш маршрутизатор еще старше - с поддержкой 802.11g и 802.11b - то определенно пришло время обновить его, поскольку эти стандарты сейчас сильно устарели. Ознакомьтесь с нашим списком 10 лучших беспроводных маршрутизаторов, которые вы можете купить.

Обратите внимание, что даже новейшие маршрутизаторы обратно совместимы с этими старыми стандартами, поэтому не паникуйте, если вы увидите, что они упоминаются на упаковке или в списке спецификаций вашего более современного маршрутизатора.

Хотите изменить свой тарифный план на Интернет? Тогда читайте подробнее:

.

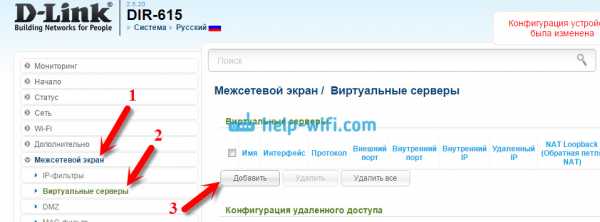

См. ТакжеОписаниеБольшинство современных маршрутизаторов позволяют делать резервную копию конфигурации маршрутизатора в файл, а затем при необходимости восстановите конфигурацию из файла. Файл резервной копии маршрутизатора обычно содержит важные данные, такие как имя пользователя / пароль вашего интернет-провайдера, пароль для входа в роутер и ключи беспроводной сети. Системные требования

История версий

|

Как восстановить пароль на XE-SDWAN?

Введение

В этом документе описывается процедура восстановления пароля в XE-SDWAN.

Задача

Для начала с XE-SDWAN версии 16.10.3 у вас есть одноразовый пароль администратора по умолчанию из соображений безопасности, который может быть легко проигнорирован пользователем и потенциально может попасть в ситуацию блокировки пользователя. Это особенно опасно при первоначальной настройке маршрутизатора, если управляющее соединение с контроллером vManage еще не установлено и вы не можете просто прикрепить новый шаблон с установленным именем пользователя и паролем.В этой статье дается подробная процедура восстановления.

Имя пользователя: admin Пароль: Маршрутизатор #

23 сентября 20: 36: 03.133: ИНФОРМАЦИЯ О SDWAN: ВНИМАНИЕ: Настройте новое имя пользователя и пароль; одноразовый пользовательский админ удален.

Это новое сообщение, которое вы видите на консоли, как только войдете в систему с учетными данными администратора / администратора по умолчанию.

Примечание : Эта процедура стирает существующую конфигурацию, поэтому, пожалуйста, сделайте резервную копию конфигурации, если это возможно, прежде чем продолжить.

Решение

Это пример того, как устройство блокируется, поскольку оно игнорирует сообщение с одноразовым паролем из журналов консоли.

rommon 2> загрузочная флэш-память: asr1000-ucmk9.16.10.3a.SPA.bin Размер файла 0x2f7f66c6 Находится asr1000-ucmk9.16.10.3a.SPA.bin Размер изображения 796878534 inode num 17, bks cnt 194551 размер blk 8 * 512 ############################################### ############################################### ############################################### ############################################### ############################################### ############################################### ############################################### ############################################### ################ Размер загрузочного образа = 796878534 (0x2f7f66c6) байт <<<<<<<< ВЫХОД ОБРЕЗАННЫЙ >>>>>>>>> Нажмите RETURN, чтобы начать!<<<<<<<< ВЫХОД ОБРЕЗЕН >>>>>>>>>

* 23 сен 20:35:33.558:% Cisco-SDWAN-Router-SYSMGR-6-INFO-200017: R0 / 0: SYSMGR: запущен демон vdaemon @ pid 2218 в vpn 0 * 23 сентября 20:35: 33.635:% Cisco-SDWAN-Router-TTMD-6-INFO-1200001: R0 / 0: TTMD: Запуск * 23 сентября 20:35: 33.725:% Cisco-SDWAN-Router-CFGMGR-6-INFO-300001: R0 / 0: CFGMGR: Запуск * 23 сентября 20:35: 33.823:% Cisco-SDWAN-Router-FPMD-6-INFO-1100001: R0 / 0: FPMD: Запуск * 23 сентября 20:35: 33.953:% Cisco-SDWAN-Router-FTMD-6-INFO-1000020: R0 / 0: FTMD: класс SLA '__all_tunnels__' добавлен в индекс '0': потеря = 128%, задержка = 2147483647 РС * 23 сентября 20:35:34.424:% Cisco-SDWAN-Router-FTMD-4-WARN-1000007: R0 / 0: FTMD: Установлено соединение с TTM. p_msgq 0x7fe1b3235500 p_ftm 0x9a3020 * 23 сентября 20: 35: 41.475:% DMI-5-INITIALIZED: R0 / 0: syncfd: процесс инициализирован. * 23 сентября 20:35: 44.975:% LINEPROTO-5-UPDOWN: Линейный протокол на Interface Loopback65528, состояние изменено на up * 23 сентября 20:35: 44.991:% SYS-5-LOG_CONFIG_CHANGE: Ведение журнала буфера: отладка уровня, xml отключен, фильтрация отключена, размер (262144) * 23 сентября 20: 35: 45.025: SDWAN INFO: получено сообщение ENABLE_CONSOLE от sysmgr * 23 сентября 20:35:45.025: Консоль включена * 23 сентября 20:35: 45.025: ИНФОРМАЦИЯ О SDWAN: запуск PNP, статус: успех * 23 сентября 20: 35: 45.023:% DMI-5-ACTIVE: R0 / 0: nesd: процесс находится в устойчивом состоянии. * 23 сентября 20:35: 45.888: на консоли включен режим EXEC. Проверка доступа пользователя Имя пользователя: admin Пароль: Маршрутизатор № * 23 сентября 20: 36: 03.133: ИНФОРМАЦИЯ О SDWAN: ВНИМАНИЕ: настройте новое имя пользователя и пароль; одноразовый пользовательский админ удален. * 23 сентября 20:36: 03.240:% DMI-5-CONFIG_I: R0 / 0: nesd: Настроено из NETCONF / RESTCONF системой, идентификатор транзакции 14 Маршрутизатор # выход Нажмите RETURN, чтобы начать.Проверка доступа пользователя Имя пользователя: admin Пароль: % Логин недействителен Нажмите RETURN, чтобы начать. Проверка доступа пользователя Имя пользователя: Неверный логин Имя пользователя:

Шаг 1. Начните процесс с этих шагов

- Выключите и снова включите маршрутизатор и принудительно включите его в роммон с помощью последовательности прерывания (ctrl + break, ctrl + c).

- Измените регистр конфигурации на 0xA102 или 0x8000.

Примечание : мы рекомендуем использовать 0xA102, так как он менее подвержен ошибкам.Например, если вы по ошибке установите регистр конфигурации на 0x800 вместо 0x8000 (два нуля вместо трех), вы установите скорость передачи консоли на 4800 вместо обхода конфигурации. Дополнительные сведения о значениях регистров конфигурации см. В следующей статье https://www.cisco.com/c/en/us/support/docs/routers/10000-series-routers/50421-config-register-use.html

Примечание: Если вы знакомы с программным обеспечением Cisco IOS-XE, вы можете задаться вопросом, почему обход конфигурации не может быть выполнен с помощью регистра конфигурации 0x2142.Это связано с тем, что программное обеспечение IOS-XE SD-WAN по-другому сохраняет конфигурацию в базе данных конфигурации (CDB) на флэш-памяти. Начиная с программного обеспечения Cisco IOS XE SD-WAN 16.10.1, бит 15 может быть установлен в 1 для обхода конфигурации, поэтому регистр конфигурации должен быть, например, 0xA102. Это результат установки бита 15 (0x8000) и объединения с шестнадцатеричным значением регистра по умолчанию 0x2102.

3. Переустановите поле (проверьте вывод команды ниже).

Инициализация оборудования... Состояние целостности системы: 90170400 12030117 U System Bootstrap, версия 16.3 (2r), ВЫПУСКНОЕ ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ Авторское право (c) 1994-2016, cisco Systems, Inc. Текущий образ запущен: Boot ROM1 Причина последнего сброса: PowerOn Предупреждение: линии Octeon PCIe не имеют ширины x2: sts = 0x5011 Платформа ASR1001-HX с 16777216 Кбайт оперативной памяти rommon 1> confreg 0x8000 Чтобы новая конфигурация вступила в силу, необходимо выполнить сброс или выключить и снова включить питание. роммон 2> я Сброс ....... Инициализация оборудования ... Состояние целостности системы: 90170400 12030117 Трикси настроена CaveCreek Link Статус reg: Bus / Dev / Func: 0/28/1, смещение 0x52, статус = 00003011 Осталось времени, мс: 0000005C Инициализация DS31408... Чтение версии MB FPGA: 0x16051716 DS31408 привязан к локальному генератору Выводит Йоду из состояния перезагрузки ... Yoda VID включен ... Крипто включено ... Предупреждение: ширина канала Octeon PCIe не x2: sts = 00001001 запрос на повторное обучение ссылки Астро включен ... Astro PLL / инициализация полосы пропускания ... NP5c вышел из строя ... U System Bootstrap, версия 16.3 (2r), ВЫПУСКНОЕ ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ Авторское право (c) 1994-2016, cisco Systems, Inc. Версия CPLD: 16033009 ASR1001-HX Слот: 0 Текущий образ запущен: Boot ROM1 Причина последнего сброса: LocalSoft Чтение confreg 0x8000 Включение прерываний Инициализация контроллера SATA...сделанный Проверка наличия устройства PCIe ... Предупреждение: линии Octeon PCIe не имеют ширины x2: sts = 0x5011 выполнено Платформа ASR1001-HX с 16777216 Кбайт оперативной памяти запись автозагрузки: ЗНАЧЕНИЯ NVRAM: bootconf: 0x0, autobootstate: 0 autobootcount: 0, autobootsptr: 0x0

Шаг 2. Загрузите образ XE-SDWAN .bin из rommon.

rommon 3> загрузочная флэш-память: asr1000-ucmk9.16.10.3a.SPA.bin Предупреждение: файловая система не чистая Размер файла 0x2f7f66c6 Находится asr1000-ucmk9.16.10.3a.SPA.bin Размер изображения 796878534 inode num 17, bks cnt 194551 размер blk 8 * 512 ############################################### ############################################### ############################################### ################################################ ############################################### ################################################ ################################################ ############################################### ############################################### ################################################ ### Файл состоит из 200 фрагментов (0%) <<<<<< ВЫХОД ОБРЕЗЕН >>>>>>>> Нажмите RETURN, чтобы начать!<<<<<< ВЫХОД ОБРЕЗЕН >>>>>>>> * 23 сентября 20:47:34.124:% Cisco-SDWAN-Router-SYSMGR-6-INFO-200017: R0 / 0: SYSMGR: запущен демон cfgmgr @ pid 5018 в vpn 0 * 23 сентября 20:47: 34.125:% Cisco-SDWAN-Router-SYSMGR-6-INFO-200017: R0 / 0: SYSMGR: запущен демон fpmd @ pid 5019 в vpn 0 * 23 сентября 20:47: 34.125:% Cisco-SDWAN-Router-SYSMGR-6-INFO-200017: R0 / 0: SYSMGR: запущен демон ftmd @ pid 5020 в vpn 0 * 23 сентября 20:47: 34.126:% Cisco-SDWAN-Router-SYSMGR-6-INFO-200017: R0 / 0: SYSMGR: запущен демон ompd @ pid 5021 в vpn 0 * 23 сентября 20:47: 34.127:% Cisco-SDWAN-Router-SYSMGR-6-INFO-200017: R0 / 0: SYSMGR: запущен демон ttmd @ pid 5022 в vpn 0 * 23 сентября 20:47:34.127:% Cisco-SDWAN-Router-SYSMGR-6-INFO-200017: R0 / 0: SYSMGR: запущен демон vdaemon @ pid 5023 в vpn 0 * 23 сентября 20:47: 34.214:% Cisco-SDWAN-Router-TTMD-6-INFO-1200001: R0 / 0: TTMD: Запуск * 23 сентября 20:47: 34.307:% Cisco-SDWAN-Router-CFGMGR-6-INFO-300001: R0 / 0: CFGMGR: Запуск * 23 сентября 20:47: 34.382:% Cisco-SDWAN-Router-FPMD-6-INFO-1100001: R0 / 0: FPMD: Запуск * 23 сентября 20:47: 34.525:% Cisco-SDWAN-Router-FTMD-6-INFO-1000020: R0 / 0: FTMD: класс SLA «__all_tunnels__» добавлен с индексом «0»: потеря = 128%, задержка = 2147483647 РС * 23 сентября 20:47:41.143:% ONEP_BASE-6-CONNECT: [Элемент]: сеанс ONEP Приложение: com.cisco.syncfd Хост: ID маршрутизатора: 726 Пользователь: a подключился. * 23 сентября 20: 47: 41.997:% DMI-5-INITIALIZED: R0 / 0: syncfd: процесс инициализирован. * 23 сентября 20:47: 45.480:% LINEPROTO-5-UPDOWN: Линейный протокол на интерфейсе Loopback65528, состояние изменено на вверх * 23 сентября 20:47: 45.495:% SYS-5-LOG_CONFIG_CHANGE: Ведение журнала буфера: отладка уровня, xml отключен, фильтрация отключена, размер (262144) * 23 сентября 20:47: 45.534: SDWAN INFO: получено сообщение ENABLE_CONSOLE от sysmgr * 23 сентября 20:47:45.534: Консоль включена * 23 сентября 20:47: 45.534: ИНФОРМАЦИЯ О SDWAN: запуск PNP, статус: успех * 23 сентября 20: 47: 45.531:% DMI-5-ACTIVE: R0 / 0: nesd: процесс находится в устойчивом состоянии. * 23 сентября 20:47: 45.945: на консоли включен режим EXEC

Шаг 3. Теперь вы можете войти в систему с учетными данными администратора по умолчанию.

Проверка доступа пользователя Имя пользователя: admin Пароль: Маршрутизатор № * 23 сентября 20: 48: 16.659: ИНФОРМАЦИЯ О SDWAN: ВНИМАНИЕ: настройте новое имя пользователя и пароль; одноразовый пользовательский админ удален. * 23 сентября 20:48:16.767:% DMI-5-CONFIG_I: R0 / 0: nesd: Настроено из NETCONF / RESTCONF системой, идентификатор транзакции 14 Маршрутизатор #

Маршрутизатор # sh ver | i Регистр конфигурации

Регистр конфигурации - 0x8000

Шаг 4. Это обязательный шаг.

- Измените регистр конфигурации обратно на 0x2102 и выполните программный сброс sdwan. Это уничтожит всю существующую конфигурацию.

- На этом шаге маршрутизатор перезагружается и загружается с программным обеспечением, указанным в пакетах.conf файл конфигурации

Маршрутизатор # запрос программного обеспечения платформы SDWAN сброс программного обеспечения * 23 сентября 20:52: 17.400:% INSTALL-5-INSTALL_START_INFO: R0 / 0: install_engine: начата установка, активация загрузочной флэш-памяти: asr1000-ucmk9.16.10.3a.SPA.bin * 23 сентября 20:52: 23.919:% SYS-7-NV_BLOCK_INIT: Инициализирована геометрия NVRAM Маршрутизатор № * 23 сентября 20:52: 47.943:% INSTALL-5-INSTALL_COMPLETED_INFO: R0 / 0: install_engine: завершена установка, активировать ПАКЕТЫ 23 сентября 20: 53: 04.302: Инициализация оборудования ... Состояние целостности системы: 90170400 12030117 U System Bootstrap, версия 16.3 (2r), ВЫПУСТИТЬ ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ Авторское право (c) 1994-2016, cisco Systems, Inc. Текущий образ запущен: Boot ROM1 Причина последнего сброса: LocalSoft Предупреждение: линии Octeon PCIe не имеют ширины x2: sts = 0x5011 Платформа ASR1001-HX с 16777216 Кбайт оперативной памяти Размер файла 0x00001a47 Находится packages.conf Размер изображения 6727 inode num 1120114, bks cnt 2 blk size 8 * 512 # Размер файла 0x01e7df8e Расположен asr1000-rpboot.16.10.3a.SPA.pkg Размер изображения 31973262 inode num 1120126, bks cnt 7806 blk size 8 * 512 ################################################ ################################################ ############################################### ################################################ ############################################### ################################################ ############ Размер загрузочного образа = 31973262 (0x1e7df8e) байт ПЗУ: самотестирование RSA пройдено ПЗУ: Самотестирование Sha512 пройдено<<<<<< ВЫХОД ОБРЕЗАННЫЙ >>>>>>>>

* 23 сен, 20:57:13.347:% ONEP_BASE-6-CONNECT: [Элемент]: сеанс ONEP Приложение: com.cisco.syncfd Хост: ID маршрутизатора: 8029 Пользователь: a подключился. * 23 сентября 20:57: 15.226:% Cisco-SDWAN-Router-SYSMGR-6-INFO-200017: R0 / 0: SYSMGR: запущен демон cfgmgr @ pid 4435 в vpn 0 * 23 сентября 20:57: 15.227:% Cisco-SDWAN-Router-SYSMGR-6-INFO-200017: R0 / 0: SYSMGR: запущен демон fpmd @ pid 4436 в vpn 0 * 23 сентября 20:57: 15.228:% Cisco-SDWAN-Router-SYSMGR-6-INFO-200017: R0 / 0: SYSMGR: запущен демон ftmd @ pid 4437 в vpn 0 * 23 сентября 20:57: 15.229:% Cisco-SDWAN-Router-SYSMGR-6-INFO-200017: R0 / 0: SYSMGR: запущен демон ompd @ pid 4438 в vpn 0 * 23 сентября, 20:57:15.229:% Cisco-SDWAN-Router-SYSMGR-6-INFO-200017: R0 / 0: SYSMGR: запущен демон ttmd @ pid 4439 в vpn 0 * 23 сентября 20:57: 15.230:% Cisco-SDWAN-Router-SYSMGR-6-INFO-200017: R0 / 0: SYSMGR: запущен демон vdaemon @ pid 4440 в vpn 0 * 23 сентября 20:57: 15.308:% Cisco-SDWAN-Router-TTMD-6-INFO-1200001: R0 / 0: TTMD: Запуск * 23 сентября 20:57: 15.391:% Cisco-SDWAN-Router-CFGMGR-6-INFO-300001: R0 / 0: CFGMGR: Запуск * 23 сентября 20:57: 15.484:% Cisco-SDWAN-Router-FPMD-6-INFO-1100001: R0 / 0: FPMD: Запуск * 23 сентября 20:57: 15.620:% Cisco-SDWAN-Router-FTMD-6-INFO-1000020: R0 / 0: FTMD: класс SLA «__all_tunnels__» добавлен с индексом «0»: потеря = 128%, задержка = 2147483647 РС * 23 сентября 20:57:16.092:% Cisco-SDWAN-Router-FTMD-4-WARN-1000007: R0 / 0: FTMD: Установлено соединение с TTM. p_msgq 0x7f5815c35500 p_ftm 0x9a3020 * 23 сентября 20: 57: 27.380:% DMI-5-INITIALIZED: R0 / 0: syncfd: процесс инициализирован. * 23 сентября 20:57: 35.032:% LINEPROTO-5-UPDOWN: Линейный протокол на Interface Loopback65528, состояние изменено на up * 23 сентября 20:57: 35.048:% SYS-5-LOG_CONFIG_CHANGE: Ведение журнала буфера: отладка уровня, xml отключен, фильтрация отключена, размер (262144) * 23 сентября 20: 57: 35.081: SDWAN INFO: получено сообщение ENABLE_CONSOLE от sysmgr * 23 сентября 20:57:35.081: Консоль включена * 23 сентября 20: 57: 35.081: SDWAN INFO: запуск PNP, статус: успех * 23 сентября 20: 57: 35.079:% DMI-5-ACTIVE: R0 / 0: nesd: процесс находится в устойчивом состоянии. * 23 сентября 20:57: 35.682: на консоли включен режим EXEC.

Шаг 5. Теперь вам снова будет предложено ввести одноразовые учетные данные администратора. После этого шага не забудьте изменить пароль по умолчанию. Также рекомендуется добавить дополнительного пользователя. Если вы пропустите этот шаг и заблокируетесь, вам нужно повторить все шаги еще раз.

Проверка доступа пользователя Имя пользователя: admin Пароль: Маршрутизатор № * 23 сентября 20: 58: 18.048: ИНФОРМАЦИЯ О SDWAN: ВНИМАНИЕ: настройте новое имя пользователя и пароль; одноразовый пользовательский админ удален. * 23 сентября 20:58: 18.155:% DMI-5-CONFIG_I: R0 / 0: nesd: Настроено из NETCONF / RESTCONF системой, идентификатор транзакции 18 Маршрутизатор # confi Маршрутизатор # config-tr Система все еще инициализируется. Дождитесь завершения PnP или завершите PnP с помощью следующей команды: остановка обнаружения службы pnpa Маршрутизатор # остановка обнаружения службы pnpa PNP-EXEC-DISCOVERY (1): остановка обнаружения PnP... Ожидание очистки обнаружения PnP .. Маршрутизатор № * 23 сентября 20:58: 48.997:% PNP-6-PNP_DISCOVERY_ABORT_ON_CLI: Прерывание обнаружения PnP на входе CLI * 23 сентября 20: 58: 48.999:% DMI-5-SYNC_START: R0 / 0: syncfd: Обнаружено внешнее изменение текущей конфигурации. Текущая конфигурация будет синхронизирована с текущим хранилищем данных NETCONF. * 23 сентября 20: 58: 54.955:% DMI-5-SYNC_COMPLETE: R0 / 0: syncfd: текущая конфигурация синхронизирована с текущим хранилищем данных NETCONF. * 23 сентября 20: 58: 54.955:% DMI-5-ACTIVE: R0 / 0: syncfd: процесс находится в устойчивом состоянии.* 23 сентября 20:58: 55.150:% DMI-5-CONFIG_I: R0 / 0: nesd: Настроено из NETCONF / RESTCONF системой, идентификатор транзакции 181 * 23 сентября 20:58: 55.676:% Cisco-SDWAN-Router-SYSMGR-5-NTCE-200050: R0 / 0: SYSMGR: состояние системы постоянно горит зеленым (причина: все демоны включены) Маршрутизатор № * 23 сентября 20: 59: 00.083:% INSTALL-5-INSTALL_START_INFO: R0 / 0: install_engine: запущен пакет фиксации установки. * 23 сентября 20: 59: 00.327:% INSTALL-5-INSTALL_COMPLETED_INFO: R0 / 0: install_engine: завершен пакет фиксации установки. Маршрутизатор # sh ver | я регистрируюсь Регистр конфигурации - 0x2102 Маршрутизатор # sh sdwan ver * 23 сентября 20:59:12.640:% PNP-6-PNP_DISCOVERY_ABORT_ON_CLI: Прерывание обнаружения PnP на входе CLI * 23 сентября 20:59: 12.640:% PNP-6-PNP_DISCOVERY_STOPPED: обнаружение PnP остановлено (обнаружение прервано) 16.10.3a Маршрутизатор № Маршрутизатор # sh sdwan ver 16.10.3a Маршрутизатор № Маршрутизатор # conf Маршрутизатор # config-tr администратор подключился с 127.0.0.1 с помощью консоли на маршрутизаторе Маршрутизатор (config) # имя пользователя права администратора 15 секрет <ваш пароль> Router (config) # имя пользователя sdwan привилегия 15 секрет <ваш пароль> Маршрутизатор (конфигурация) # связь Фиксация завершена. Маршрутизатор (конфигурация) # * 23 сентября, 21:00:59.270:% DMI-5-CONFIG_I: R0 / 0: nesd: Настроено из NETCONF / RESTCONF администратором, идентификатор транзакции 204 Маршрутизатор (config) # конец

Шаг 6. Убедитесь, что у вас все еще есть доступ к устройству с вновь созданным именем пользователя и паролем.

Маршрутизатор # выход Маршрутизатор con0 теперь доступен Нажмите RETURN, чтобы начать. Проверка доступа пользователя Имя пользователя: admin Пароль: Маршрутизатор> ru Маршрутизатор № Маршрутизатор # выход Маршрутизатор con0 теперь доступен Нажмите RETURN, чтобы начать. Проверка доступа пользователя Имя пользователя: sdwan Пароль: Маршрутизатор> ru Маршрутизатор #.