Мы принимаем к оплате:

«Подарочный сертификат» от нашего Учебного Центра – это лучший подарок для тех, кто Вам дорог! Оплате обучение и подарите Вашим родным и близким обучение по любому из курсов!!!

«Сертификат на повторное обучение» дает возможность повторно пройти обучение в нашем Учебном Центре со скидкой 1000 рублей!

А также:

Как проверить безопасность wifi

Настраиваем безопасную сеть Wi-Fi за 7 шагов

Мы неоднократно писали про опасности, подстерегающие пользователей открытых беспроводных сетей, но сегодня хотелось бы поговорить об угрозах, специфичных для домашних сетей Wi-Fi. Многие владельцы беспроводных роутеров не считают эти угрозы серьезными, но мы попробуем развеять это заблуждение. Руководство ни в коем случае не является исчерпывающим, однако выполнение нескольких простых шагов позволит вам существенно повысить уровень безопасности сети.

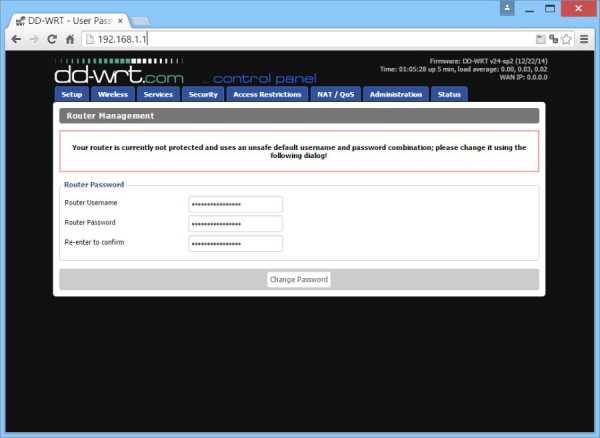

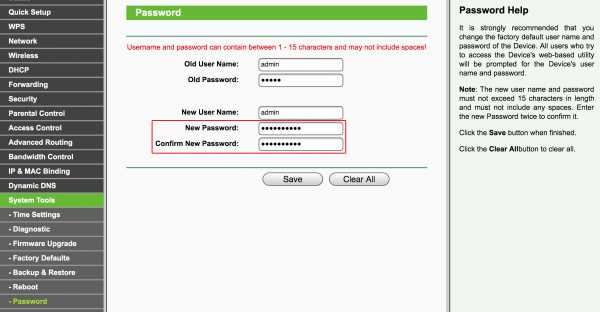

Совет 1. Меняем пароль администратора

Одна из самых распространенных ошибок — использование установленного производителем по умолчанию пароля администратора (чаще всего это что-нибудь вроде «admin:admin» и тому подобные «1234»). В сочетании с какой-нибудь некритичной удаленной уязвимостью или с открытым для всех подключением к беспроводной сети это может дать злоумышленникам полный контроль над роутером. Мы настоятельно рекомендуем установить безопасный пароль, если вы этого еще не сделали.

Меняем пароль администратора

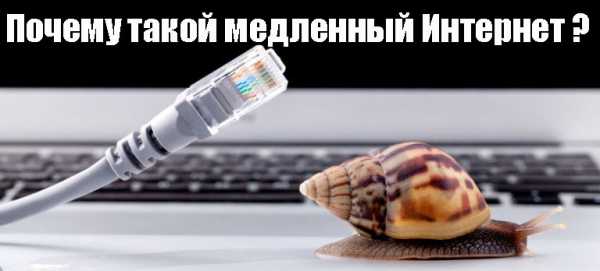

В качестве иллюстраций мы приводим скриншоты настройки роутера TP-Link. Разумеется, в маршрутизаторах других производителей меню выглядит иначе, но общая логика должна быть схожей.

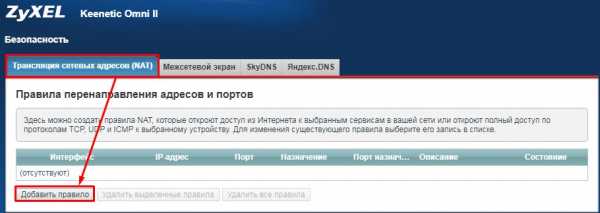

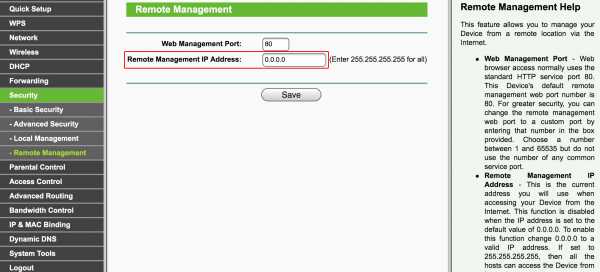

Совет 2. Запрещаем удаленное управление

Вторая проблема — открытый доступ к интерфейсу управления роутером. Обычно производители по умолчанию разрешают администрировать устройство только из локальной сети, но так бывает далеко не всегда. Обязательно проверьте, доступен ли веб-интерфейс из Интернета.

Отключаем удаленное администрирование

Как правило, для отключения удаленного администрирования нужно убрать соответствующую галочку (в нашем случае с роутером TP-Link — ввести адрес 0.0.0.0). Также имеет смысл заблокировать доступ к роутеру из Глобальной сети по Telnet или SSH, если он поддерживает данные протоколы. Опытные пользователи могут ограничить возможности управления и в локальной сети — по аппаратным адресам устройств (так называемым MAC-адресам).

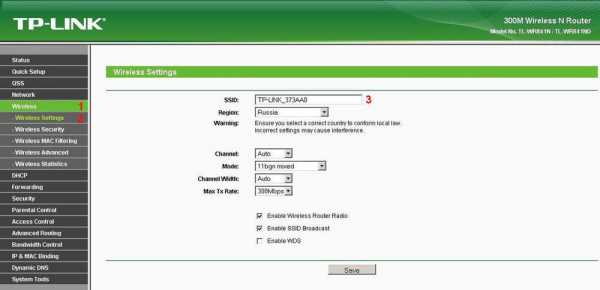

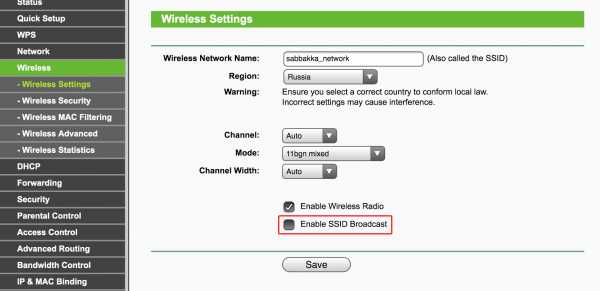

Совет 3. Отключаем Broadcast SSID

Как правило, беспроводной роутер сообщает всем желающим идентификатор вашей сети Wi-Fi (SSID). При желании такое поведение можно изменить, убрав соответствующую галочку в настройках. В этом случае злоумышленникам будет сложнее взломать сеть, но при настройке беспроводного подключения вам придется на каждом устройстве вводить ее имя вручную. Этот шаг необязателен.

Отключаем Broadcast SSID

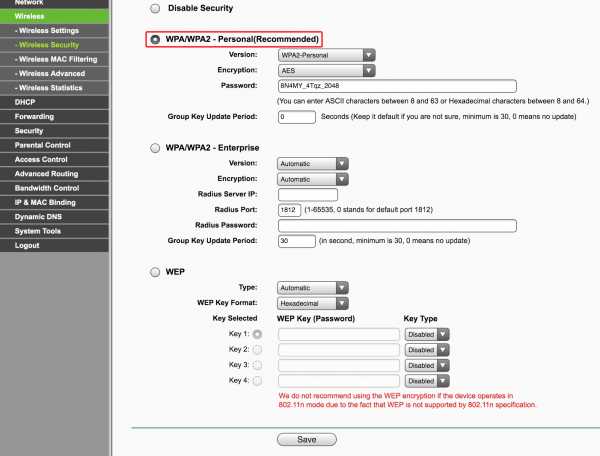

Совет 4. Используем надежное шифрование

Нужно ли пускать всех желающих в беспроводную сеть при наличии дома безлимитного доступа в Интернет? Мы категорически не рекомендуем этого делать — среди «добропорядочных любителей халявы» может найтись один юный хакер, и здесь возникают угрозы, характерные для публичных хотспотов: кража данных учетных записей почтовых сервисов и социальных сетей, кража данных банковских карт, заражение домашних машин вирусами и так далее.

Включаем шифрование WPA2

Кроме того, вашу сеть злоумышленники смогут использовать для совершения мошеннических действий (полиция при этом придет к вам). Так что лучше всего включить шифрование WPA2 (алгоритм WEP недостаточно надежен) и установить безопасный пароль для подключения к Wi-Fi.

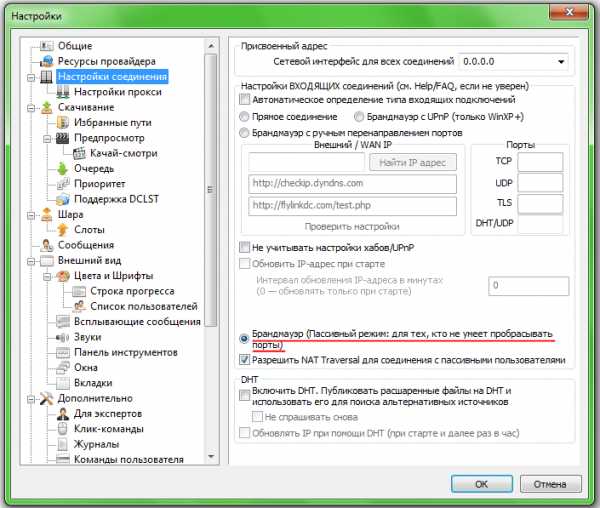

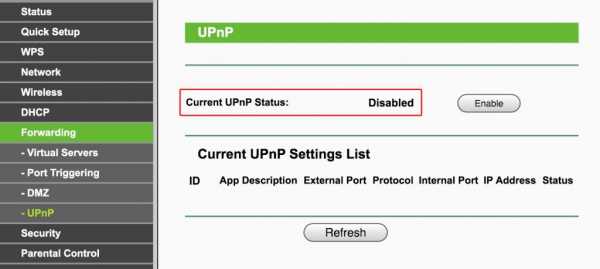

Совет 5. UPnP и все-все-все

Современные беспроводные маршрутизаторы умеют не только раздавать Wi-Fi и обеспечивать узлам локальной сети доступ в Интернет — как правило, они поддерживают разнообразные протоколы, позволяющие автоматически настраивать и соединять между собой подключенные «умные устройства».

Отключаем UPnP

Universal Plug and Play (UPnP), поддержку стандартов DLNA (Digital Living Network Alliance) и тому подобные вещи лучше отключать, если вы ими не пользуетесь, — так меньше шансов стать жертвой очередной уязвимости, найденной в ПО, использующем данные функции. Вообще это универсальное правило: все лишнее стоит отключить. Если что-то из отключенного вам потребуется, просто включите обратно, это несложно.

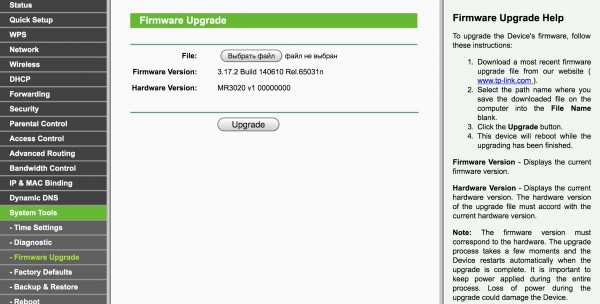

Совет 6. Обновляем встроенное ПО

Очень часто владельцы роутеров не следят за выходом свежих прошивок для своих устройств. Мы рекомендуем устанавливать актуальные версии встроенного ПО, скачанные с официальных сайтов производителей, — они исправляют ошибки и закрывают разнообразные уязвимости, позволяющие злоумышленникам взломать вашу сеть.

Обновляем прошивку

Инструкции по обновлению ПО обычно есть на соответствующей вкладке веб-интерфейса роутера. Вам нужно будет скачать образ прошивки, сделать резервную копию конфигурации (иногда старый файл нельзя использовать с новой прошивкой, и тогда придется настроить роутер заново), запустить процесс обновления и восстановить конфигурацию после перезагрузки.

Обновление прошивки роутера — самый простой и одновременно самый необходимый шаг

Tweet

Можно использовать сделанные энтузиастами сторонние прошивки для вашего устройства (например, OpenWRT), но делать это следует с осторожностью — нет гарантии, что роутер нормально запустится после обновления. Кроме того, написанное сторонними разработчиками ПО также следует скачивать только с официальных сайтов известных проектов — ни в коем случае не доверяйте продуктам из непонятных источников.

Совет 7. Не только роутер

Абсолютно надежной защиты не бывает — этот тезис доказан многолетней практикой. Грамотная настройка роутера, использование надежных паролей и алгоритмов шифрования, а также своевременное обновление встроенного ПО существенно повышают уровень безопасности беспроводной сети, но не дают стопроцентной гарантии от взлома.

Совет недели: безопасно подключаемся к Wi-Fi https://t.co/4Q2MP1dzKN pic.twitter.com/EXEYhNK4qm

— Евгений Касперский (@e_kaspersky_ru) September 4, 2014

Защититься можно лишь комплексно, поэтому мы рекомендуем использовать на компьютерах и мобильных устройствах современные брандмауэры и антивирусные программы с актуальными базами сигнатур зловредов. К примеру, Kaspersky Internet Security 2015 позволяет проверить уровень безопасности беспроводной сети и дает рекомендации по изменению ее настроек.

Как определить тип безопасности вашего Wi-Fi

Знаете ли вы, что ваше соединение Wi-Fi использует один из четырех различных типов безопасности? Хотя все они разные, не все они равны; Поэтому важно узнать, какой тип безопасности использует ваш Wi-Fi.

Давайте рассмотрим четыре типа безопасности Wi-Fi и посмотрим, какие из них лучше всего использовать.

Какие 4 типа безопасности Wi-Fi?

Безопасность Wi-Fi бывает четырех разных типов.Не все они одинаково безопасны, что важно помнить при проверке протокола собственной сети.

1. Протокол WEP (WEP).

WEP - самый старый из типов безопасности, появившийся в компьютерном мире в 1997 году.Из-за своего возраста он все еще распространен в современную эпоху в старых системах. Из всех протоколов WEP считается наименее безопасным.

2.Протокол защищенного доступа Wi-Fi (WPA)

WPA стал преемником WEP из-за недостатков, обнаруженных в WEP.Он имеет дополнительные функции по сравнению со своим старшим братом, такие как протокол целостности временного ключа (TKIP). Эта функция представляла собой динамический 128-битный ключ, который было труднее взломать, чем статический неизменный ключ WEP.

Он также представил проверку целостности сообщений, которая сканирует любые измененные пакеты, отправленные хакерами.

3. Протокол защищенного доступа Wi-Fi 2 (WPA2)

WPA2 является преемником WPA и предлагает больше функций.Он заменил TKIP протоколом кода аутентификации сообщений цепочки блоков шифрования режима счетчика (CCMP), который лучше справлялся с шифрованием данных.

WPA2 оказался очень успешным и с 2004 года сохраняет свои позиции в качестве лучшего протокола.Фактически, 13 марта 2006 г. Wi-Fi Alliance заявил, что все будущие устройства с торговой маркой Wi-Fi должны использовать WPA2.

4.Протокол

защищенного доступа Wi-Fi 3 (WPA3)WPA3 - это новинка на рынке, и вы можете найти его в маршрутизаторах, выпущенных в 2019 году.В этом новом формате WPA3 обеспечивает лучшее шифрование в общедоступных сетях, чтобы хакеры не могли получить из них информацию.

Также проще подключиться к маршрутизатору WPA3 с устройством без дисплея, и у него есть некоторые дополнительные функции для защиты от атак грубой силы.

Вероятно, в будущем это будет новый стандарт WPA, поэтому неплохо узнать все, что вам нужно знать о WPA3.

Почему важны типы безопасности Wi-Fi

Знание своего протокола безопасности Wi-Fi необходимо для безопасности вашей сети.Старые протоколы более уязвимы, чем новые, и с большой вероятностью могут подвергнуться взлому. Есть две причины, по которым старые версии слабее новых:

- Старые протоколы были разработаны раньше, прежде чем стало понятно, как хакеры атакуют маршрутизаторы.В более современных протоколах эти эксплойты исправлены, в то время как в более старых версиях они все еще скрываются в коде.

- Чем дольше существует протокол, тем больше времени у хакеров для взлома системы безопасности. Поскольку WEP существует уже очень давно, хакеры обнаружили в нем множество эксплойтов, что сделало его небезопасным протоколом в современную эпоху.

Какой тип безопасности Wi-Fi я использую?

Теперь вы понимаете, почему важна проверка типа, а также то, что вам следует использовать и почему старые протоколы не так хороши.Итак, давайте рассмотрим, как вы проверяете свой тип подключения, чтобы убедиться, что вы используете лучший.

Проверка типа безопасности Wi-Fi в Windows 10

В Windows 10 найдите значок Wi-Fi Connection на панели задач.Щелкните его, затем щелкните Свойства под текущим подключением Wi-Fi. Прокрутите вниз и найдите сведения о Wi-Fi в разделе Свойства . Под ним найдите Security Type, , который отображает протокол вашего Wi-Fi.

Проверка типа безопасности Wi-Fi в macOS

Проверить тип безопасности Wi-Fi в macOS очень просто.Удерживая Option key , щелкните значок Wi-Fi на панели инструментов. Он покажет сведения о вашей сети, в том числе, какой у вас тип безопасности.

Проверка типа безопасности Wi-Fi в Android

Чтобы проверить на телефоне Android, зайдите в Настройки , затем откройте категорию Wi-Fi .Выберите маршрутизатор, к которому вы подключены, и просмотрите его подробную информацию. В нем будет указан тип безопасности вашего соединения. Обратите внимание, что путь к этому экрану может отличаться в зависимости от вашего устройства.

Проверка типа безопасности Wi-Fi на iPhone

К сожалению, в iOS нет возможности проверить вашу безопасность Wi-Fi.Если вы хотите проверить уровень безопасности вашего Wi-Fi, лучше всего либо использовать компьютер, либо войти в маршрутизатор через телефон.

Что делать дальше с защитой Wi-Fi

Как только вы определите тип безопасности Wi-Fi, как вы используете эту информацию, чтобы решить, что делать дальше? Давайте разберем ваш идеальный план действий для каждого протокола.

Что делать, если ваш тип безопасности - WPA3

Если ваше соединение использует WPA3, поздравляем.Вы используете лучшие протоколы Wi-Fi, и, как следствие, вам не нужно обновляться. Также весьма вероятно, что вы будете использовать современное оборудование, поэтому обновление может подождать еще как минимум несколько лет.

Что делать, если ваш тип безопасности - WPA2

WPA2 также является безопасным протоколом, поэтому вам не нужно беспокоиться об обновлении оборудования.Однако, если вы заинтересованы в том, чтобы оставаться в курсе последних событий, стоит взглянуть на текущую волну выпуска маршрутизаторов с совместимостью с WPA3. Если вам понравился звук функций, которые мы перечислили в протоколе WPA3, вам следует рассмотреть возможность обновления до маршрутизатора, который его поддерживает.

Что делать, если ваш тип безопасности - WEP или WPA

Если ваша сеть использует WEP или WPA (без цифр после них), вы рискуете подвергнуться кибератаке.В результате вы захотите перейти на маршрутизатор, совместимый с WPA2 или WPA3, чтобы обезопасить себя.

Также стоит проверить, настроен ли ваш маршрутизатор на использование меньшего типа безопасности.Прочтите руководство для вашего текущего маршрутизатора и проверьте, можете ли вы переключить тип безопасности. Если вы не можете, стоит инвестировать в новый роутер.

К счастью, даже более дешевые модели, доступные сегодня, поддерживают WPA2 из-за требований Wi-Fi Alliance.Кроме того, вы можете гарантировать качественный продукт, выбирая лучшие бренды при покупке беспроводного маршрутизатора.

Разница между «личным» и «корпоративным» WPA

Если ваш протокол - WPA, вы могли заметить, что он был помечен как «Личный» или «Корпоративный».«Personal» предназначен для домашнего использования, а «Enterprise» имеет некоторые дополнительные функции безопасности, чтобы сделать его подходящим для конфиденциального использования в бизнесе. Персональный уровень подходит для повседневного использования, поэтому не беспокойтесь, если ваш домашний маршрутизатор не использует Enterprise- уровень безопасности.

Обеспечение безопасности вашей сети Wi-Fi

Если вы беспокоитесь о том, что хакеры могут проникнуть в вашу сеть, рекомендуется использовать лучший протокол безопасности, который вы можете.Пользователям WPA3 и WPA2 не стоит беспокоиться, а пользователям WPA и WEP следует подумать об обновлении.

Обеспечение безопасности вашей сети Wi-Fi может быть сложной задачей.К счастью, вы можете сделать это немного менее напряженным, выполнив несколько простых способов защитить свой маршрутизатор.

Это программа для написания сценария, которая вам нужна, если вы серьезно относитесь к написанию сценария.

Об авторе Саймон Бэтт (Опубликовано 263 статей)

Саймон Бэтт (Опубликовано 263 статей) Выпускник бакалавриата в области компьютерных наук с глубокой страстью ко всему, что касается безопасности.После работы в инди-игровой студии он обнаружил страсть к писательству и решил использовать свои навыки, чтобы писать обо всем, что связано с технологиями.

Ещё от Simon BattПодпишитесь на нашу рассылку новостей

Подпишитесь на нашу рассылку, чтобы получать технические советы, обзоры, бесплатные электронные книги и эксклюзивные предложения!

Еще один шаг…!

Подтвердите свой адрес электронной почты в только что отправленном вам электронном письме.

.Проверьте 6 способов защиты вашей сети WiFi

# 4: Настройка гостевой сети

Иногда к вам приходят друзья или семья. А когда они будут с вами, они зададут самый страшный вопрос из всех: «Что вы думаете о политике?»

Затем они задают второй самый страшный вопрос: «Какой у вас пароль от WiFi?»

Перед тем, как включить вилы и фонарики, есть еще один вариант: создать еще одну сеть WiFi. Многие маршрутизаторы поддерживают возможность указания двух сетей.

Хорошая идея - создать дополнительную сеть WiFi, обычно называемую гостевой сетью. Только для гостей. Они могут иметь пароль Wi-Fi для этой сети, подключаться и не иметь центрального доступа к основной сети Wi-Fi.

Почему это так? Дело не в том, что вы не доверяете своей семье. За исключением, может быть, тети Эдны, которая, как вы уверены, украла вашу коллекцию DVD «Мой маленький пони». Но если у них есть ваш WiFi SSID и пароль, если их ноутбук или планшет когда-либо будет взломан, это означает, что хакер также может получить его и проникнуть в вашу сеть.

Настройте гостевую учетную запись WiFi - если ваш маршрутизатор поддерживает ее, и вот хороший метод:

- Включайте только при необходимости. Если у вас нет гостей, выключите его.

- Изменяйте SSID и пароль Wi-Fi для гостевой сети каждый раз, когда она снова включается. Таким образом, даже если кто-то взломал одну из гостевых машин, к тому времени, как они доберутся до вашей сети, будет уже слишком поздно. Вы отказали им в доступе.

Настройка гостевой сети и разрешение доступа только при необходимости снижает вероятность взлома сети.

.Как защитить свой Wi-Fi простыми шагами

TechRadar сотрудничает с NCSAM

NCSAM был запущен Национальным альянсом кибербезопасности и Министерством внутренней безопасности США в октябре 2004 года, чтобы обеспечить безопасность и надежность нашей онлайн-жизни - на работе и дома. Вот в чем суть Национального месяца осведомленности о кибербезопасности (NCSAM), который отмечается в октябре!

Большинство домашних хозяйств и компаний идут на все, чтобы не допустить неавторизованных пользователей к своим сетям, но точки доступа и маршрутизаторы Wi-Fi могут предоставить хакерам удобный доступ.

Это потому, что сигналы Wi-Fi часто транслируются за стены зданий и домов и выходят на улицы - заманчивое приглашение для хакеров. Неудивительно, что вардрайнинг или хакерская атака - излюбленное времяпрепровождение среди киберпреступников.

Поскольку многие компании разрешают или даже активно поощряют сотрудников подключаться к сети с помощью своих мобильных устройств - планшетов и смартфонов, а также ноутбуков, для большинства компаний нецелесообразно отключать доступ к Wi-Fi.

То же самое относится к домашним пользователям широкополосного доступа, к которым могут часто приходить гости. Вместо этого, вот несколько советов, как сделать вашу беспроводную сеть более безопасной.

1. Используйте более надежное шифрование

Некоторые точки доступа Wi-Fi по-прежнему предлагают более старый стандарт защиты WEP (Wired Equivalent Privacy), но он принципиально не работает. Это означает, что хакеры могут за считанные минуты взломать сеть, защищенную WEP, с помощью пакета взлома, такого как Aircrack-ng.

Таким образом, чтобы не допустить злоумышленников, важно использовать какой-либо вариант защиты WPA (защищенный доступ Wi-Fi), либо WPA, либо более новый стандарт WPA2 (или WPA3, когда он появляется).

Для небольших компаний и домашних хозяйств может быть целесообразно использовать WPA с предварительным общим ключом. Это означает, что все сотрудники или члены семьи используют один и тот же пароль для подключения, а сетевая безопасность зависит от того, не сообщают ли они пароль посторонним.

Это также означает, что пароль следует менять каждый раз, когда сотрудник увольняется из компании.

Некоторые маршрутизаторы Wi-Fi предлагают функцию под названием Wireless Protect Setup (WPS), которая обеспечивает простой способ подключения устройств к беспроводной сети, защищенной WPA.Однако это может быть использовано хакерами для получения вашего пароля WPA, поэтому важно отключить WPS в настройках маршрутизатора.

В более крупных организациях имеет смысл использовать WPA в корпоративном режиме, который позволяет каждому пользователю иметь собственное имя пользователя и пароль для подключения к сети Wi-Fi.

Это значительно упрощает управление регулярным уходом сотрудников, поскольку вы можете просто отключить учетные записи бывших сотрудников; но для использования WPA в корпоративном режиме вам необходимо запустить сервер (известный как сервер RADIUS), на котором хранится информация для входа в систему для каждого сотрудника.

- Ознакомьтесь с нашим списком лучших поставщиков VPN на рынке.

2. Используйте безопасный пароль WPA

Убедитесь, что любой пароль (или кодовая фраза), защищающий вашу сеть Wi-Fi, длинный и случайный, чтобы его не мог взломать решительный хакер.

Слишком просто настроить любое оборудование с его настройками по умолчанию, тем более что имя администратора и пароль по умолчанию часто печатаются на самом маршрутизаторе, чтобы обеспечить быстрый доступ и настройку. Это означает, что хакеры попытаются получить доступ к вашей сети.Изменение и имени доступа, и пароля усложнит доступ преступнику.

Вы можете проверить безопасность своей защищенной WPA сети (не раскрывая свой пароль или кодовую фразу) с помощью службы CloudCracker. Вам будет предложено предоставить некоторые данные (те же данные, которые хакер может захватить или «вынюхать» из воздуха с помощью ноутбука из любого места в пределах вашей сети), и служба попытается извлечь ваш пароль.

Если служба не работает, то хакер тоже вряд ли добьется успеха.Но если сервис находит ваш пароль, вы знаете, что вам нужно выбрать более длинный и безопасный.

Имейте в виду, что стандарт безопасности даже WPA2 вряд ли противостоять хорошо организованной и упрямый хакером или взлом группы благодаря изъян Krack Wi-Fi, который был обнаружен в октябре 2017 года

3. Проверка точек доступа изгоев Wi-Fi

Несанкционированные точки доступа представляют огромную угрозу безопасности. Это не «официальные» точки доступа Wi-Fi вашей компании, а те, которые были введены сотрудниками (возможно, потому что они не могут получить хороший сигнал Wi-Fi в своем офисе) или, возможно, хакерами, которые проникли в ваш офис. построил и тайно подключил один к точке Ethernet и спрятал его.

В любом случае несанкционированные точки доступа представляют опасность, потому что вы не можете контролировать их или то, как они настроены: например, одну можно настроить для широковещательной рассылки вашего SSID (32-символьный идентификатор для беспроводной сети) и разрешить кому угодно подключиться без ввода пароля.

Для обнаружения мошеннических точек доступа вам необходимо регулярно сканировать ваш офис и территорию вокруг него, используя портативный компьютер или мобильное устройство, оснащенное подходящим программным обеспечением, таким как Vistumbler (сканер беспроводной сети) или airodump-ng.Эти программы позволяют портативному компьютеру «обнюхивать» радиоволны для обнаружения любого беспроводного трафика, идущего к несанкционированной точке доступа или от нее, и помогают определить, где они находятся.

4. Обеспечьте отдельную сеть для гостей

Если вы хотите, чтобы посетители могли использовать ваш Wi-Fi, разумно предложить гостевую сеть. Это означает, что они могут подключаться к Интернету, не имея доступа к внутренней сети вашей компании или семьи. Это важно как из соображений безопасности, так и для предотвращения случайного заражения вашей сети вирусами или другими вредоносными программами.

Один из способов сделать это - использовать отдельное подключение к Интернету с собственной точкой беспроводного доступа. На самом деле это редко бывает необходимо, так как большинство беспроводных маршрутизаторов бизнес-класса (и многие новые потребительские) имеют возможность запускать две сети Wi-Fi одновременно - вашу основную сеть и еще одну для гостей (часто с SSID «Гость»). )

Имеет смысл включить защиту WPA в гостевой сети, а не оставлять ее открытой по двум важным причинам. Во-первых, обеспечить определенный уровень контроля над тем, кто его использует: вы можете предоставить пароль гостям по запросу, и, если вы часто меняете его, вы можете предотвратить рост числа людей, знающих пароль.

Но, что более важно, это защищает ваших гостей от других людей в гостевой сети, которые могут попытаться отслеживать их трафик. Это потому, что даже если они используют один и тот же пароль WPA для доступа к сети, данные каждого пользователя зашифрованы с помощью другого «сеансового ключа», который защищает их от других гостей.

5. Скрыть имя сети

Точки доступа Wi-Fi обычно по умолчанию настроены на широковещательную рассылку имени вашей беспроводной сети, известного как идентификатор набора услуг или SSID, чтобы упростить поиск и подключение.Но SSID также можно установить на «скрытый», чтобы вам нужно было знать имя сети, прежде чем вы сможете подключиться к ней.

Учитывая, что сотрудники должны знать название сети Wi-Fi вашей компании (и то же самое касается членов семьи и друзей в домохозяйстве), нет смысла транслировать его, чтобы любой, кто случайно проходит мимо, мог легко тоже найди.

Важно отметить, что сокрытие вашего SSID никогда не должно быть единственной мерой, которую вы предпринимаете для защиты вашей сети Wi-Fi, потому что хакеры, использующие инструменты сканирования Wi-Fi, такие как airodump-ng, могут обнаружить вашу сеть и ее SSID, даже если это установлен на «скрытый."

Но безопасность - это обеспечение нескольких уровней защиты, и, скрывая свой SSID, вы можете избежать привлечения внимания хакеров, поэтому это простая мера, которую стоит принять.

6. Используйте межсетевой экран

Аппаратное обеспечение брандмауэры обеспечивают первую линию защиты от атак, исходящих извне сети, и в большинство маршрутизаторов встроены брандмауэры, которые проверяют входящие и исходящие данные и блокируют любую подозрительную активность. Устройства обычно имеют разумные настройки по умолчанию, которые гарантируют, что они делать достойную работу.

Большинство межсетевых экранов используют фильтрацию пакетов, которая проверяет заголовок пакета, чтобы определить его адрес источника и назначения. Эта информация сравнивается с набором предопределенных и / или созданных пользователем правил, которые определяют, является ли пакет легитимным или нет, и, таким образом, следует ли его разрешить или отклонить.

Программные брандмауэры обычно запускаются на настольном компьютере или ноутбуке конечной точки, с тем преимуществом, что они лучше понимают, какой сетевой трафик проходит через устройство.Помимо того, какие порты используются и куда идут данные, он будет знать, какие приложения используются, и может разрешить или заблокировать возможность этой программы отправлять и получать данные.

Если программный брандмауэр не уверен в конкретной программе, он может спросить пользователя, что ему делать, прежде чем блокировать или разрешать трафик.

7. Включите аутентификацию MAC для ваших пользователей

Вы можете еще больше ограничить круг лиц, имеющих доступ к вашей беспроводной сети, разрешив подключаться к ней только определенным устройствам и запретив остальные.Каждое беспроводное устройство будет иметь уникальный серийный номер, известный как MAC-адрес, а MAC-аутентификация разрешает доступ к сети только с набора адресов, определенных администратором.

Это предотвращает доступ неавторизованных устройств к сетевым ресурсам и служит дополнительным препятствием для хакеров, которые могут захотеть проникнуть в вашу сеть.

8. Используйте VPN

VPN или виртуальная частная сеть поможет вам оставаться в безопасности и защищенности в Интернете, и, прежде всего, сохранить конфиденциальность ваших личных данных.Они скрывают ваши данные от посторонних глаз с одного конца до другого, шифруя их. Теоретически хакеры могут проникнуть в вашу сеть, и они все равно не смогут нанести вред вашей системе, если VPN работает постоянно.

В ознаменование Месяца осведомленности о национальной кибербезопасности IPVanish предоставляет скидку 69% на двухлетние планы в течение октября 2018 года, что делает его защиту высшего уровня эффективно 3,74 доллара в месяц.

.WEP, WPA, WPA2 и их отличия

UPD: WPA3 - это следующее поколение безопасности WiFi

Защита Wi-Fi от хакеров - одна из важнейших задач кибербезопасности. Вот почему появление протокола безопасности беспроводной сети следующего поколения WPA3 заслуживает вашего внимания: он не только сделает соединения Wi-Fi более безопасными, но также поможет спасти вас от ваших собственных недостатков в безопасности.

Вот что он предлагает:

Защита паролем

Начните с того, как WPA3 защитит вас дома.В частности, это снизит ущерб, который может возникнуть из-за ленивых паролей.

Фундаментальная слабость WPA2, текущего протокола безопасности беспроводной сети, восходящего к 2004 году, заключается в том, что он позволяет хакерам использовать так называемую офлайн-атаку по словарю, чтобы угадать ваш пароль. Злоумышленник может сделать сколько угодно попыток угадать ваши учетные данные, не находясь в одной сети, циклически просматривая весь словарь - и не только - в относительно короткие сроки.

WPA3 защитит от атак по словарю за счет реализации нового протокола обмена ключами.WPA2 использовал несовершенное четырехстороннее рукопожатие между клиентами и точками доступа для обеспечения зашифрованных соединений; это то, что стоит за пресловутой уязвимостью KRACK, которая затронула практически все подключенные устройства. WPA3 откажется от этого в пользу более безопасного - и широко проверенного - одновременной аутентификации равного рукопожатия.

Другое преимущество приходит в том случае, если ваш пароль все же будет взломан. Благодаря этому новому рукопожатию WPA3 поддерживает прямую секретность, что означает, что любой трафик, который проходил через ваш транец до того, как посторонний доступ получил доступ, останется зашифрованным.С помощью WPA2 они также могут расшифровать старый трафик.

Безопасные соединения

Когда в 2004 году появился WPA2, Интернет вещей еще не был похож на всепоглощающий ужас безопасности, который является его сегодняшней визитной карточкой. Поэтому неудивительно, что WPA2 не предлагал оптимизированного способа безопасного подключения этих устройств к существующей сети Wi-Fi. Фактически, основной метод, с помощью которого этот процесс происходит сегодня - Wi-Fi Protected Setup - имеет известные уязвимости с 2011 года.WPA3 предоставляет исправление.

Wi-Fi Easy Connect, как называет это Wi-Fi Alliance, упрощает подключение к вашей сети беспроводных устройств, не имеющих (или ограниченных) экрана или механизма ввода. Если этот параметр включен, вы просто будете использовать свой смартфон для сканирования QR-кода на маршрутизаторе, затем сканировать QR-код на своем принтере, динамике или другом устройстве IoT, и все готово - они надежно подключены. С помощью метода QR-кода вы используете шифрование на основе открытого ключа для бортовых устройств, которым в настоящее время в значительной степени не хватает простого и безопасного метода для этого.

Эта тенденция проявляется и в Wi-Fi Enhanced Open, о котором Wi-Fi Alliance подробно описал несколько недель назад. Вы, наверное, слышали, что вам следует избегать конфиденциального просмотра или ввода данных в общедоступных сетях Wi-Fi. Это связано с тем, что с WPA2 любой в той же общедоступной сети, что и вы, может наблюдать за вашей активностью и атаковать вас такими вторжениями, как атаки типа «злоумышленник в середине» или перехват трафика. На WPA3? Не так много.

Когда вы входите в WPA3 Wi-Fi кофейни с устройства WPA3, ваше соединение будет автоматически зашифровано без необходимости вводить дополнительные учетные данные.Это делается с использованием установленного стандарта, называемого оппортунистическим беспроводным шифрованием.

Как и защита паролем, расширенное шифрование WPA3 для общедоступных сетей также защищает пользователей Wi-Fi от уязвимости, о существовании которой они могут не подозревать. Фактически, во всяком случае, это может заставить пользователей Wi-Fi чувствовать себя слишком защищенными.

.