Мы принимаем к оплате:

«Подарочный сертификат» от нашего Учебного Центра – это лучший подарок для тех, кто Вам дорог! Оплате обучение и подарите Вашим родным и близким обучение по любому из курсов!!!

«Сертификат на повторное обучение» дает возможность повторно пройти обучение в нашем Учебном Центре со скидкой 1000 рублей!

А также:

Как узнать кто подключен к роутеру

Как определить, кто подключен к вашему WI-Fi | Роутеры (маршрутизаторы) | Блог

Иногда интернет ни с того ни с сего жутко тормозит. Одной из неочевидных причин может быть постороннее подключение к вашему Wi-Fi. Как увидеть и заблокировать чужие устройства — в этой статье.

Проверка настроек роутера

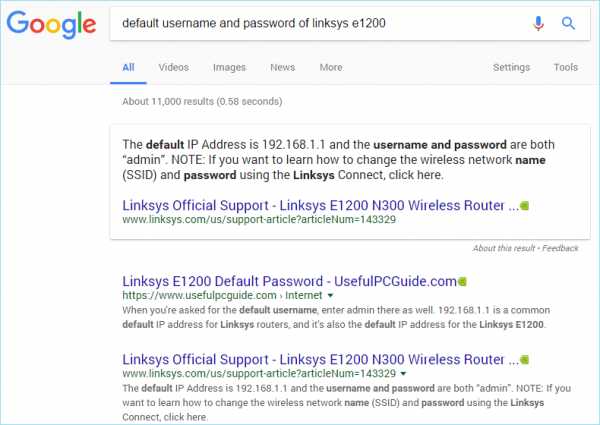

Список текущих подключений доступен в настройках Wi-Fi-роутера. Открыть настройки можно с помощью браузера, введя в адресной строке 192.168.1.1 или 192.168.100.1 — в зависимости от модели устройства. Логин и пароль по умолчанию, как правило, «admin».

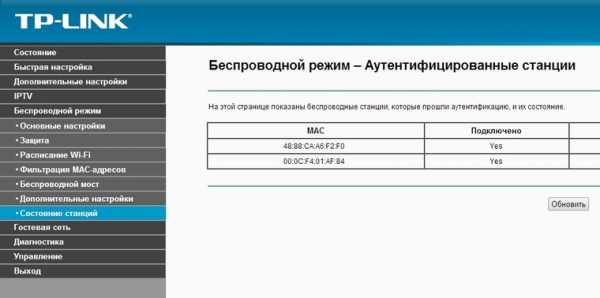

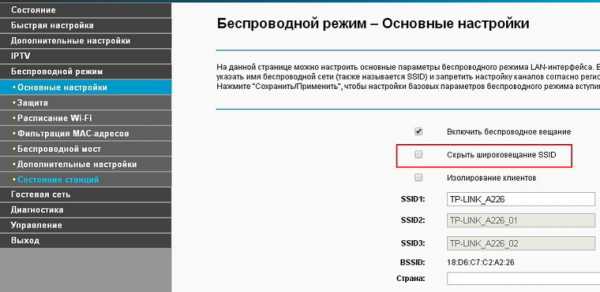

В настройках роутера TP-link открываем «Беспроводной режим» — «Состояние станций», либо «Беспроводной режим» — «Статистика беспроводного режима»:

У роутеров D-Link это «Расширенные настройки» — «Статус» — «Клиенты»:

У Asus «Карта сети» — «Клиенты»:

В маршрутизаторах других брендов необходимый путь может быть другим.

В соответствующем разделе настроек, в зависимости от модели, отображается список текущих подключений и информация о них: MAC-адрес подключенного устройства, IP-адрес, статус подключения, тип девайса и прочее.

Использование специальных программ

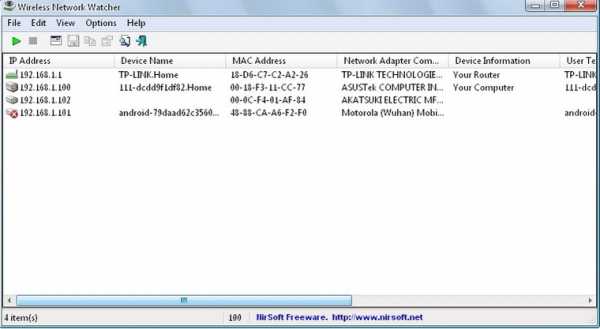

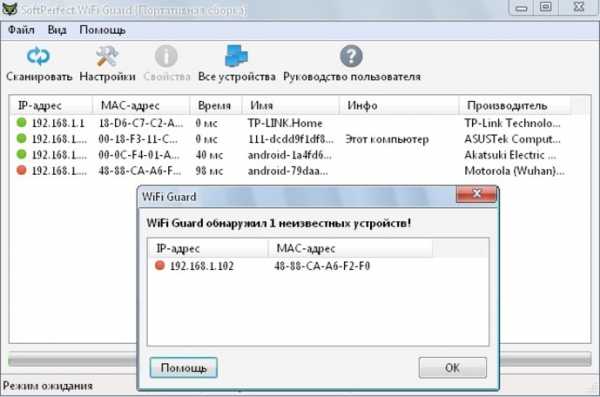

Для отслеживания беспроводных подключений можно использовать специальный софт, который несколько упрощает задачу и позволяет получить более полную информацию о подключенных девайсах. В качестве примера ПО такого рода можно привести утилиты Wireless Network Watcher и SoftPerfect WiFi Guard. Программки очень просты в использовании.

В Wireless Network Watcher после запуска сразу отображается список подключений с сопутствующей информацией.

В SoftPerfect WiFi Guard надо выбрать сетевой адаптер в открывшемся окне, после чего нажать кнопку «Сканировать». Все обнаруженные подключения, кроме текущего компьютера, будут помечены красным. Дважды кликнув на нужном подключении, можно выбрать опцию «Я знаю этот компьютер или устройство», чтобы сменить метку на зеленую.

Блокировка нежелательных подключений

Если установка/замена пароля не помогает или по каким-то причинам невозможна, то прежде всего нужно выявить чужеродное подключение в соответствующем списке. Если в нем отображается информация о типе устройства, то определить лишнее подключение можно сразу. Если это сходу непонятно, следует посмотреть МАС-адреса своих девайсов.

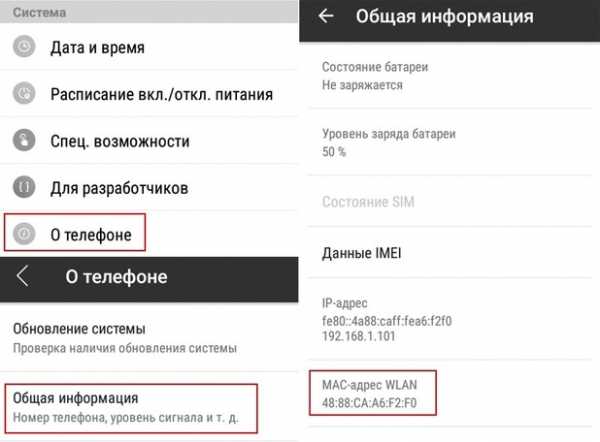

В ОС Android: Настройки — Система — О телефоне — Общая информация — MAC-адрес Wi-Fi и MAC-адрес WLAN.

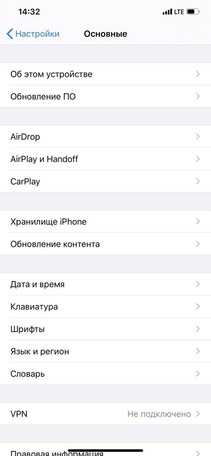

В iOS: Настройки — Основные — Об этом устройстве — Адрес Wi-Fi

|  |

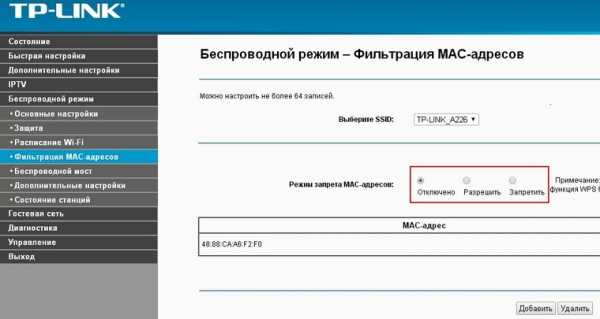

После методом исключения выявляем в списке чужое подключение. Далее переходим в настройках роутера в раздел «Фильтрация MAC-адресов» или «MAC-фильтр». Здесь можно выбрать «Режим запрета MAC-адресов».

Режим по умолчанию «Отключено» означает, что фильтрация отсутствует и доступ имеется для всех MAC-адресов. Если включить режим «Разрешить» и добавить какой-либо MAC-адрес с помощью кнопки «Добавить», то подключение к Wi-Fi будет доступно только с этим MAC-адресом, все остальные будут блокироваться. Режим «Запретить» позволяет заблокировать доступ для отдельного MAC-адреса (или нескольких), который нужно предварительно добавить вручную. В некоторых моделях роутеров такие настройки доступны непосредственно в списке подключений.

Дополнительные настройки Wi-Fi-роутера

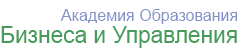

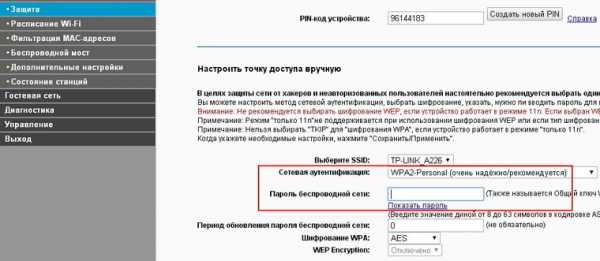

Каким еще образом можно отсечь халявщиков? Прежде всего это установка пароля на Wi-Fi. Для этого открываем «Беспроводной режим» — «Защита» («Защита беспроводного режима», «Настройки безопасности» или аналогичный раздел) — «Настроить точку доступа вручную», выбираем здесь надежный метод сетевой аутентификации (например, WPA2-Personal) и задаем пароль. Само собой, избегая при этом слишком простых вариантов пароля, которые можно вычислить путем ручного подбора. После чего жмем «Сохранить».

Такой вариант, однако, не всегда удобен. Например, если у вас часто бывают разные гости, которым вы не хотите осложнять доступ в интернет.

Еще один метод, позволяющий спрятать свой Wi-Fi не только от обычных посторонних пользователей, но и от потенциальных взломщиков, — это установка в настройках роутера параметра «Скрывать SSID». Находим в настройках «Беспроводная сеть» — «Основные настройки» — «Скрыть широковещание SSID» или «Скрывать SSID». После включения данной опции ваша точка доступа не будет отображаться среди доступных беспроводных сетей на любых устройствах. Однако пользователи, проинформированные о ее существовании, смогут подключиться вручную, указав соответствующий SSID.

Как использовать маршрутизатор для мониторинга истории браузера

Мы живем в эпоху, когда Интернет правит и контролирует практически все в нашей жизни. Все в нашей жизни, от наших детей, наших партнеров и наших сотрудников, все используют Интернет ежедневно, но это, конечно же, не обходится без проблем.

Возможно, ваши дети имеют доступ к порнографии на своих устройствах? Может быть, ваш партнер пристрастился к азартным играм в Интернете или обменивается сообщениями с людьми, которых ему не следует? В некоторых случаях ваши сотрудники могут бездельничать на работе и получают доступ к контенту, которого им не должно быть, пока они на часах.

С какой бы проблемой вы не столкнулись, лучший способ решить ее - получить доказательства, чтобы вы знали наверняка. Сегодня мы научим вас всему, что вам нужно знать.

Может ли владелец Wi-Fi видеть, какие сайты я посещаю?

Спросите себя, может ли кто-нибудь видеть, какие сайты я посещаю по Wi-Fi?

Короче говоря, да; они могут видеть, какие сайты я посещаю, по Wi-Fi. Хотя многие веб-сайты и службы предлагают услуги шифрования данных для защиты ваших данных, это не всегда так безопасно, как вы думаете.Например, если вы читаете электронное письмо, просматриваете картинку или читаете статью, Wi-Fi не сможет увидеть тип контента, который вы потребляете.

Однако они смогут видеть IP-адреса и URL-адреса веб-сайтов, которые вы посещали, так что это информация, которая им понадобится, чтобы увидеть, к какому контенту вы обращаетесь. Например, в то время как они не смогут увидеть порно видео вы смотрите, они смогут увидеть, какие страницы вы были на, так что он может легко обнаружить.

Все это возможно через программу просмотра истории Wi-Fi , или вы можете просто проверить историю маршрутизатора самостоятельно на своем компьютере.

Как использовать маршрутизатор для отслеживания посещаемых веб-сайтов?

Ниже мы покажем вам, насколько легко узнать, какие веб-сайты посещаются через маршрутизатор, установленный на вашем участке, путем проверки истории маршрутов. Обратите внимание, однако, что действия могут отличаться в зависимости от марки и модели маршрутизатора, который вы используете, но, как правило, это всего лишь изменение заголовков параметров или макета интерфейса.

Шаг № 1 - Откройте интернет-браузер на своем компьютере и введите свой IP-адрес. Это будет 8-значное число в формате «000.000.0.0». Вы можете найти это, обратившись к руководству вашего маршрутизатора, чтобы начать проверять историю маршрутизатора.

Step # 2 - Теперь вы окажетесь на панели управления маршрутизатора. Это где это зависит от того, какой у вас роутер. Начните с входа, используя свои учетные данные администратора. Их можно найти в руководстве или на базе устройства, чтобы начать проверку истории маршрутизатора.

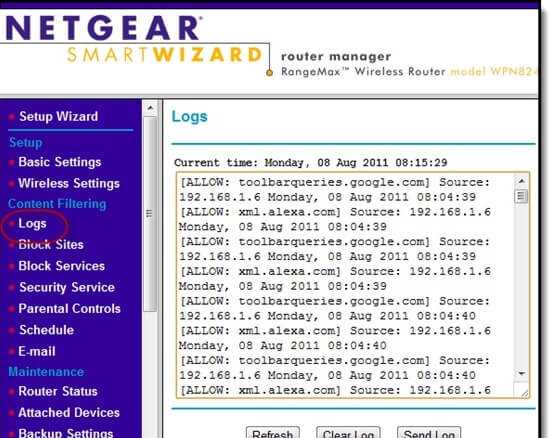

Шаг № 3 - На главной странице панели управления маршрутизатора найдите настройки журнала, средство просмотра истории Wi-Fi или параметр истории активности. Например, если вы используете маршрутизатор NetGear, вы можете использовать настройки средства просмотра истории Wi-Fi, чтобы найти историю маршрутизатора в разделе «Журналы» с левой стороны.

С другой стороны, если вы используете маршрутизатор Linksys, вам необходимо убедиться, что включен параметр «Ведение журнала», который затем активирует настройку «Просмотр» для просмотра истории браузера.

Это все, что нужно для начала проверки истории маршрутизатора вашей собственности, дома или офиса.

Как отслеживать посещаемые веб-сайты с помощью FamiSafe

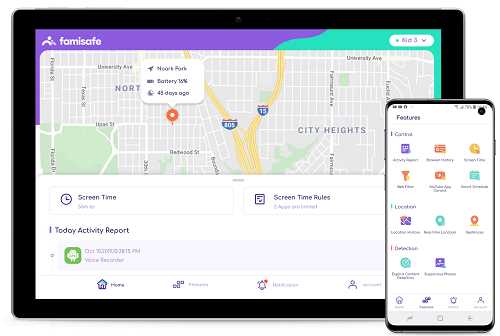

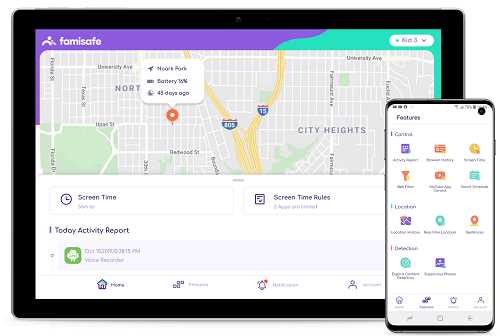

Если люди в вашей собственности в основном используют свои мобильные устройства, такие как телефоны iOS, iPad, телефоны Android или планшеты Android, вам доступен другой вариант; FamiSafe.

Некоторые из ключевых функций, которые может предоставить вам FamiSafe;

- Отслеживайте устройство в режиме реального времени с помощью встроенной технологии GPS

- Посмотреть всю историю местоположений устройства

- Настроить пользовательские области с геозонами для пользовательских уведомлений о местоположении

- Активно блокировать доступ к определенным веб-сайтам

- Просмотреть всю историю просмотров, доступных через устройство

- Настроить индивидуальные расписания использования устройств

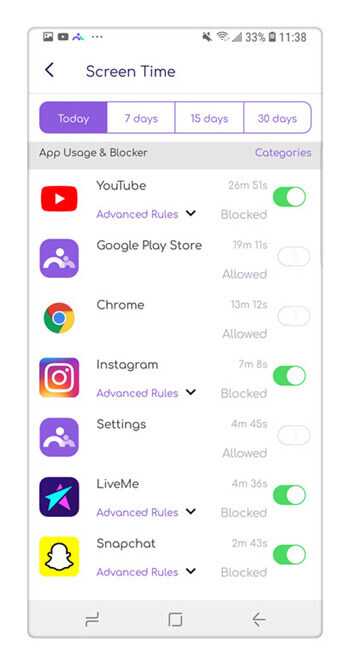

- Блокировать и разблокировать доступ к определенным приложениям

Это полноценное мобильное приложение для отслеживания и мониторинга, которое можно легко установить на чье-то устройство и которое предоставит вам всю информацию и функции, необходимые для отслеживания чьей-либо активности в Интернете.Вы даже можете увидеть, какие сайты я посещаю по Wi-Fi.

Вот как им пользоваться.

Шаг № 1 - Зарегистрируйте бесплатную учетную запись FamiSafe.

- Отслеживание местоположения и гео-ограждение

- Блокировщик приложений и веб-фильтрация

- Веб-фильтрация

- Контроль времени экрана

- Настройка интеллектуального родительского контроля

Шаг № 2 - Установите приложение FamiSafe на телефоны вашего ребенка.

Step # 3 - Подключите и контролируйте телефон ребенка из родительской учетной записи с помощью Famisafe.

Step # 4 - FamiSafe - самое надежное приложение родительского контроля для отслеживания местоположения, блокировки приложений, веб-фильтрации, контроля времени экрана и многого другого. Вы можете начать отслеживание прямо сейчас!

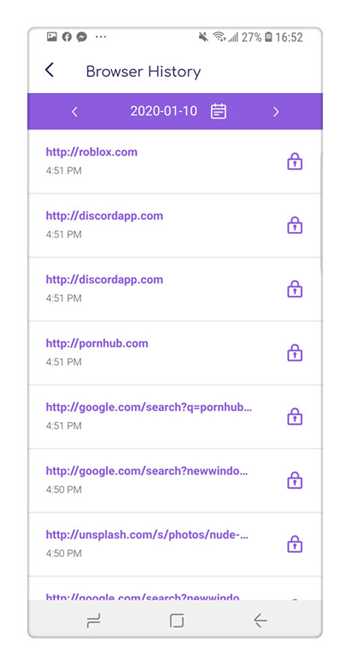

Step # 5 - Используя меню навигации с левой стороны, прокрутите вниз опцию Web History и щелкните ее. Это покажет вам актуальную информацию обо всех интернет-сайтах, которые посещало устройство, так что вы будете точно знать, какие сайты были посещены.

Защитите своих детей с помощью FamiSafe

Как видите, FamiSafe - это многофункциональное приложение, которое может помочь вам защитить ваших детей от опасностей, которые могут возникнуть при использовании современного устройства, такого как iPhone или телефон Android.

Это связано с тем, что вы сможете убедиться, что они не получают доступ к контенту, к которому они не должны получать доступ, а если это так, у вас будет возможность заблокировать их. Если вы чувствуете, что ваш ребенок слишком много использует свое устройство, вы можете использовать функции блокировки и планирования, чтобы убедиться, что они ограничены количеством времени, которое они тратят на него.

Когда ваши дети находятся вне дома, вы также можете использовать функции отслеживания местоположения, чтобы убедиться, что они всегда находятся в безопасном месте и в том месте, где они должны быть, а не в опасном месте. Чтобы убедиться, что они не покидают безопасное место, или чтобы сразу же получить уведомление, вы можете использовать функцию геозоны.

Само собой разумеется, что, хотя опасности, связанные с технологиями и Интернетом, никогда не были такими опасными, никогда не было лучшего набора инструментов, которые помогут вам взять под контроль.

Независимо от того, используют ли ваши близкие или сотрудники мобильное устройство или компьютер, вы можете полностью контролировать контент, к которому они получают доступ, чтобы все в вашем мире оставалось безопасным, просматривая историю своего маршрутизатора.

.Основы сети - Коммутаторы, локальные сети, маршрутизаторы и другие сетевые устройства

Введение

Современные компьютеры, планшеты и смартфоны могут обмениваться данными с системами университета. и практически любое устройство в Интернете благодаря четко определенному набору устройств и протоколы, которые развивались годами, координируются Internet Engineering Целевая группа (IETF).В этом обсуждении описывается роль каждого из устройств, которые используются в современной цифровой связи.

В этой первой части обсуждения мы сосредоточимся на основных «проводных» соединениях. где компьютер, отправляющий коммуникационное сообщение, и компьютер, получающий его, находятся оба физически подключены к своим сетям через «кабель Ethernet», т.е.е., медный или оптоволоконный кабель, способный обмениваться данными через «Ethernet» протокол связи.

Протокол Ethernet

Термин «протокол» относится к обычной последовательности обмена сообщениями связи. среди устройств, которые они используют, чтобы привлечь внимание друг друга, чтобы указать, что они готовы общаться, передавать данные между ними и предоставлять статус сообщений обменялись.В современных сетях существует множество протоколов на разных уровнях, каждый из которых своя конкретная цель. В непринужденной беседе можно услышать термин «рукопожатие». используется как синоним термина «протокол».

Протокол Ethernet - это протокол, в котором устройства привлекают внимание друг друга, отправляя сообщения сообщения или «пакеты» в сеть, когда им нужно.Поскольку одно устройство на сеть может отправить пакет точно в то же время, что и другой, "коллизии" пакетов может произойти, что аннулирует пакеты обоих отправителей, задерживая передачу и требуя от них отправки своих пакетов снова, надеюсь, не в то же время.

концентраторы

В первые годы существования Ethernet все устройства в организационной группе обычно были связаны к «хабу».Концентратор - это устройство, к которому все устройства, использующие физическую сеть, могут быть физически подключенным, чтобы сформировать «Локальную сеть» или «ЛВС». Хабы мало что делают больше, чем позволяют электрические токи от компьютера, отправляющего пакет, пройти ко всем другим подключенным к нему устройствам. Поскольку хаб был электронным эквивалентом кричать в комнате по мере необходимости, так как количество устройств увеличивалось, количество участились коллизии, и производительность ЛВС упала.В хаб-ориентированной среде пакеты сообщений, отправляемые каждым устройством, подключенным к концентратору, могут быть «видны» любым другим устройством на концентраторе, независимо от того, участвуют ли они в разговоре или не. Таким образом, концентраторы могут облегчить перехват сообщений.

Коммутаторы

Для решения проблем производительности и конфиденциальности, связанных с концентраторами, используется технология переключения. был разработан, который значительно улучшил функциональность концентратора, добавив логику в:

- Скорость пакетов, передаваемых в сеть,

- Направляйте сообщения только тем устройствам, которые участвуют в обмене данными, в результате в:

- Значительное сокращение коллизий пакетов и нагрузки на связь для всех подключенные устройства,

- Улучшена производительность сети, а

- Повышенная безопасность, поскольку пакеты данных сообщений не передаются на все устройства, что ограничивает их способность «подслушивать».

Локальные сети (LAN) и протокол маршрутизации адресов (ARP)

Локальная сеть или «LAN» - это совокупность устройств, которые физически связаны к одному концентратору, коммутатору или группе взаимосвязанных коммутаторов. Чтобы нормально функционировать, LAN настроены так, что любое устройство может отправлять широковещательное сообщение, которое можно увидеть всеми устройствами в локальной сети.По этой причине локальные сети часто называют широковещательными. домены ".

Возможность каждого устройства отправлять широковещательные сообщения всем устройствам в локальной сети ограничена. важно, потому что, когда устройству необходимо инициировать сеанс связи с другим устройство в локальной сети, отправляющее устройство обычно знает только логический интернет-протокол (IP) адрес предполагаемой целевой системы.Однако, как функционируют сети, любые отправляемое сообщение в конечном итоге должно быть направлено не в логическую IP-адрес, но на адрес, который встроен в физическую сеть целевого компьютера интерфейс, известный как MAC-адрес.

Чтобы получить MAC-адрес для целевой системы, отправляющий компьютер должен транслировать, эквивалент крика, сообщение для всех устройств в локальной сети с запросом устройства которому был назначен целевой IP-адрес для ответа с помощью встроенного аппаратного MAC адрес.После того, как устройство, назначенное этому IP-адресу, ответит отправляющей системе, отправляющее устройство затем направляет коммуникационное сообщение, которое оно хочет отправить MAC-адрес целевой системы. Этот протокол, который разрешает MAC-адрес среди устройств на базе LAN называется протоколом разрешения адресов или ARP. Поскольку каждый устройство получает пары IP-адресов / MAC-адресов для устройств в локальной сети, с которыми оно связался, он кэширует значения адресов, так что ему не нужно отправлять одни и те же широковещательные запросы снова и снова.

Раньше, если устройству требовалось определить IP-адрес для известного MAC-адреса, он будет использовать протокол под названием Reverse ARP или "RARP", но этот протокол сейчас редко используется и считается устаревшим.

Еще одной характеристикой локальной сети является то, что все устройства в локальной сети имеют одинаковое значение. в части их IP-адресов, которая идентифицирует их сеть или подсеть.По сравнение части IP-адреса, идентифицирующей сеть, с IP-адресом цели устройство, отправляющая система знает, находится ли целевое устройство в той же локальной сети.

Примечание. Посетите веб-страницу «Основы сети - Интернет-протокол и IP-адресация» для получения дополнительных сведений об IP-адресации.

Виртуальные локальные сети (VLAN) и транкинг

Как указывалось ранее, к физическим локальным сетям относятся все устройства на концентраторе, коммутаторе или коммутаторе. группа соединенных между собой переключателей.При использовании исключительно физических локальных сетей вы можете необходимо как минимум столько коммутаторов, сколько у вас есть локальных сетей, которые вы хотите реализовать. Виртуальный Технология LAN или "VLAN" позволяет организации использовать один физический коммутатор для обслуживания несколько виртуальных локальных сетей, что во многих случаях снижает затраты на оборудование, позволяя организации купите один большой переключатель вместо множества маленьких.

Способ идентификации VLAN прост: каждый порт коммутатора, который будет использоваться для обслуживания одна VLAN настроена на присвоение того же номера VLAN.Итак, если у меня есть переключатель с двадцатью портами я мог бы настроить порты коммутатора так, чтобы шесть портов коммутатора назначены VLAN «1», пять других - VLAN «2» и девять портов коммутатора - VLAN «3». Функционирование сетей VLAN и LAN идентичны в зависимости от подключенных компьютеров. к переключателю относятся.

СетиVLAN могут охватывать несколько взаимосвязанных коммутаторов с помощью функции, называемой «транкинг». При настроенном транкинге все физические порты на нескольких коммутаторах, один и тот же номер VLAN считается одной VLAN.

Зеркальное отображение портов и охват портов

Устройствам сетевой безопасности часто требуется оценивать весь проходящий трафик. свою локальную сеть с любого устройства на любое устройство, чтобы определить, есть ли возможная атака в прогресс, для сбора статистики и т. д.Поскольку коммутаторы только отправляют коммуникационные сообщения к идентифицированному целевому устройству (кроме широковещательных), устройство сетевой безопасности не может эффективно выполнять свое прямое назначение на обычном порту коммутатора. По этой причине коммутатор можно настроить так, чтобы определенный физический порт коммутатора "зеркально отображал" все коммуникации трафик во всей LAN или VLAN. Этот "порт диапазона" будет получать копию каждого сообщения сообщение, которое инициируется или направляется каждому устройству, подключенному к его LAN или VLAN.

Маршрутизаторы

Когда устройству в локальной сети необходимо связаться с устройством в другом LAN, он должен отправлять этот трафик на специализированное устройство, подключенное к LAN, которое называется «маршрутизатор», цель которого - найти лучший путь для доставки сообщения на предполагаемом целевом устройстве и отправлять сообщение по пути после этого дорожка.

Чтобы миллиарды устройств в Интернете могли находить друг друга, маршрутизаторы регулярно нуждаются в общении между собой, используя протоколы, которые позволяют им обмениваться информацией о маршрутизации, чтобы, когда устройству необходимо отправить коммуникационное сообщение к целевому устройству маршрутизаторы работают вместе, чтобы определить лучший путь для сообщения пакет, который будет использоваться для доставки на предполагаемое целевое устройство.

Каждый порт маршрутизатора настроен на определенный протокол маршрутизации, связанный с с функцией этого порта. Например, порт маршрутизатора, который подключается к Интернету. должен научиться эффективно направлять коммуникационные сообщения в пункты назначения поблизости мир. Протоколы, которые способствуют этому, называются «протоколами маршрутизации шлюза». и иметь такие названия, как Border Gateway Protocol («BGP») или Exterior Gateway Protocol. («EGP»).Порт маршрутизатора, который подключается к внутренним сетям организации, должен узнать, как настроена сеть организации для эффективной маршрутизации трафика по всей организации. Протоколы, служащие для этой цели, называются "внутренними". протоколы маршрутизации »и имеют такие имена, как Enhanced Internal Gateway Routing Protocol. («EIGRP»), протокол маршрутизации внутреннего шлюза («IGRP»), сначала откройте кратчайший путь («OSPF»), Протоколы маршрутной информации I и II («RIP» / «RIP II»).

Другие устройства, участвующие в сетевых коммуникациях

Протокол динамической конфигурации хоста или DHCP-серверы

Существует два способа назначить IP-адрес устройству, подключенному к сети:

- Один из способов - попросить администратора устройства вручную ввести неиспользуемый IP-адрес. из соответствующего диапазона адресов, который он получил от сетевого администратора в конфигурацию устройства.

- Другой метод - настроить каждое устройство так, чтобы при подключении к сети, он просит специализированный компьютер в сети, на котором запущено программное обеспечение «DHCP-сервер», назначить это IP-адрес из диапазона адресов, связанного с сетью.

Использование DHCP-серверов значительно сокращает объем административных усилий связаны с назначением, отменой назначения и отслеживанием IP-адресов, и это В наши дни организации очень редко не используют DHCP.

Служба доменных имен или DNS-серверы

Ранее мы упоминали, что целевое устройство может быть обнаружено по его IP-адресу. или по его устройству или имени «хоста». Если устройству необходимо подключиться к устройству, но только знает свое имя, например www.uhcl.edu, он может попросить компьютер, на котором установлено программное обеспечение службы доменных имен («DNS»), найти IP-адрес предполагаемого целевого устройства по имени его хоста.

Каждый DNS-сервер содержит информацию об устройствах, которые являются частью сеть. Он также отслеживает адреса специализированных устройств, которые используются во всем мире. необходимо найти, например, серверы электронной почты. DNS-сервер - это не просто автономный служба каталогов. В тех случаях, когда отправляющему устройству необходимо найти адрес устройство, принадлежащее другой организации, DNS найдет соответствующий DNS-сервер в любом месте в Интернете, чтобы предоставить вам соответствующий IP-адрес целевого устройства. Информация.

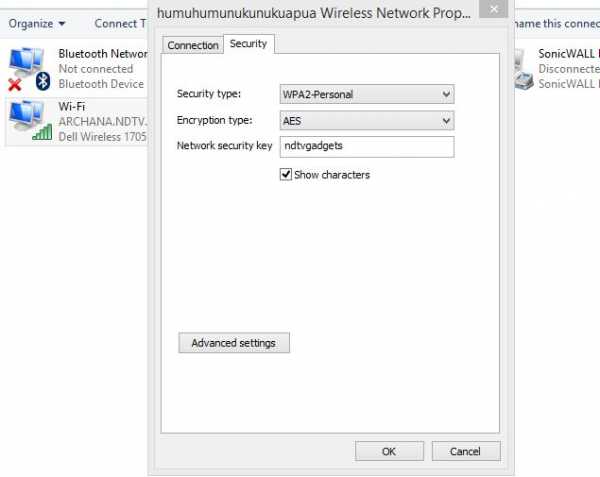

Точки беспроводного доступа

Точки беспроводного доступа - это устройства, которые имеют как коммутатор, так и маршрутизатор. Все устройства, которые подключаются к точке доступа по беспроводной сети, ведут себя так, как будто они в одной проводной ЛВС, даже если в ней нет проводов. Когда беспроводное соединение устройство отправляет сообщение на устройство в проводной сети организации, беспроводная точка доступа принимает на себя функции маршрутизатора, помогая своему беспроводному клиенту находить и направлять трафик на целевое устройство.

Существует ряд беспроводных протоколов, используемых для связи между беспроводными устройство и точка беспроводного доступа с помощью самого простого и наименее безопасного беспроводного шифрования Протокол («WEP») к более безопасному протоколу защищенного доступа WiFi 2 («WPA2»). Всегда используйте WPA2, если у вас есть возможность выбрать его для своей среды, поскольку беспроводная

.Как работает маршрутизатор?

Какие бывают типы маршрутизаторов?

Проводные маршрутизаторы

Проводные маршрутизаторы обычно подключаются напрямую к модемам или глобальным сетям (WAN) через сетевые кабели. Обычно они поставляются с портом, который подключается к модемам для связи с Интернетом.

Беспроводные маршрутизаторы

Маршрутизаторытакже могут подключаться по беспроводной сети к устройствам, поддерживающим те же стандарты беспроводной связи. Беспроводные маршрутизаторы могут получать информацию и отправлять информацию в Интернет.

Как маршрутизаторы маршрутизируют данные

Маршрутизация, определенная

Маршрутизация - это способность пересылать IP-пакеты - пакет данных с адресом Интернет-протокола (IP) - из одной сети в другую. Задача маршрутизатора - соединять сети вашего предприятия и управлять трафиком в этих сетях. Маршрутизаторы обычно имеют как минимум две карты сетевого интерфейса или сетевые адаптеры, которые позволяют маршрутизатору подключаться к другим сетям.

Скорость передачи данных по сетям

Маршрутизаторыопределяют самый быстрый путь данных между устройствами, подключенными к сети, и затем отправляют данные по этим путям.Для этого маршрутизаторы используют так называемое «значение метрики» или число предпочтений. Если у маршрутизатора есть выбор из двух маршрутов к одному и тому же местоположению, он выберет путь с наименьшей метрикой. Метрики хранятся в таблице маршрутизации.

Создание таблицы маршрутизации

Таблица маршрутизации, которая хранится на вашем маршрутизаторе, представляет собой список всех возможных путей в вашей сети. Когда маршрутизаторы получают IP-пакеты, которые необходимо перенаправить в другое место в сети, маршрутизатор проверяет IP-адрес назначения пакета, а затем ищет информацию о маршрутизации в таблице маршрутизации.

Если вы управляете сетью, вам необходимо ознакомиться с таблицами маршрутизации, поскольку они помогут вам в устранении сетевых проблем. Например, если вы понимаете структуру и процесс поиска таблиц маршрутизации, вы должны быть в состоянии диагностировать любую проблему с таблицей маршрутизации, независимо от вашего уровня знакомства с конкретным протоколом маршрутизации.

В качестве примера вы можете заметить, что в таблице маршрутизации есть все маршруты, которые вы ожидаете увидеть, но пересылка пакетов работает не так, как ожидалось.Зная, как найти IP-адрес назначения пакета, вы можете определить, пересылается ли пакет, почему пакет отправляется в другое место или был ли пакет отброшен.

Управляющие роутеры

Когда вам нужно внести изменения в параметры маршрутизации вашей сети, вы входите в свой маршрутизатор, чтобы получить доступ к его программному обеспечению. Например, вы можете войти в маршрутизатор, чтобы изменить пароли для входа, зашифровать сеть, создать правила переадресации портов или обновить прошивку маршрутизатора.

Как маршрутизаторы могут помочь вашему бизнесу

Совместное использование приложений

Маршрутизаторыпомогают предоставить сотрудникам доступ к бизнес-приложениям и, следовательно, повысить производительность, особенно для сотрудников, которые работают удаленно или вне главного офиса. Маршрутизаторы также могут предоставлять специализированные услуги, такие как VoIP, видеоконференцсвязь и сети Wi-Fi.

Ускорение доступа к информации

С помощью маршрутизаторов ваш бизнес может улучшить реакцию на запросы клиентов и упростить доступ к информации о клиентах.Это реальные преимущества в то время, когда клиенты требуют быстрых ответов на вопросы, а также индивидуального обслуживания. Используя маршрутизаторы для построения быстрой и надежной сети для малого бизнеса, сотрудники могут лучше быстро и разумно реагировать на потребности клиентов.

Снижение эксплуатационных расходов

Маршрутизаторымогут положительно повлиять на вашу прибыль. Ваш малый бизнес может сэкономить деньги за счет совместного использования оборудования, такого как принтеры и серверы, а также таких услуг, как доступ в Интернет.Быстрая и надежная сеть, построенная с использованием маршрутизаторов, также может расти вместе с вашим бизнесом, поэтому вам не нужно постоянно перестраивать сеть и покупать новые устройства по мере расширения бизнеса.

Повышение безопасности

Маршрутизаторымогут помочь вам защитить ценные бизнес-данные от атак, если они предлагают встроенные брандмауэры или веб-фильтрацию, которая проверяет входящие данные и блокирует их по мере необходимости.

Включение защищенных удаленных подключений

Маршрутизаторыпомогают вашему бизнесу обеспечивать безопасный удаленный доступ для мобильных сотрудников, которым необходимо общаться с другими сотрудниками или использовать бизнес-приложения.Это распространенный сценарий для многих предприятий, в которых есть виртуальные команды и надомные надомные сотрудники, которым необходимо обмениваться важной деловой информацией в любое время дня и ночи.

Создание сетей малого бизнеса с маршрутизаторами

Инвестируйте в коммутаторы и маршрутизаторы бизнес-класса

Потребительские или домашние сетевые продукты не поспевают за проблемами роста бизнеса.

Создавайте сети, которые могут расти со временем

Таким образом, вы можете добавлять функции и возможности, когда это необходимо, например, видеонаблюдение, VoIP, интегрированный обмен сообщениями и беспроводные приложения.

Выберите маршрутизаторы с надежностью и резервированием

Это обеспечивает непрерывность бизнеса, необходимую для быстрого восстановления после непредвиденных и разрушительных событий, таких как стихийные бедствия.

.