Мы принимаем к оплате:

«Подарочный сертификат» от нашего Учебного Центра – это лучший подарок для тех, кто Вам дорог! Оплате обучение и подарите Вашим родным и близким обучение по любому из курсов!!!

«Сертификат на повторное обучение» дает возможность повторно пройти обучение в нашем Учебном Центре со скидкой 1000 рублей!

А также:

Как подобрать ключ к wifi

все рабочие способы взлома пароля

Внимание! Проект WiFiGid.ru и лично автор статьи Ботан не призывают делать взлом WiFi! Особенно чужих сетей!!! Статья написана в образовательных целях для повышения личной информационной безопасности. Давайте жить дружно!

Статья не содержит ссылки для скачивания программ, а представляет из себя мощный теоретический материал по информационной безопасности в домашних сетях. Еще раз – мы против любого вида незаконного взлома.

Встроенные видео никак не связаны с проектом WiFiGid, а были выложены сторонними авторами в открытом доступе на сервисе Youtube. Здесь размещены на них отсылки лишь для подкрепления теоретического материала.

При написании этого материала ни один сосед не пострадал.

Ниже рассмотрены как общие методы взлома беспроводных сетей, так и даны инструкции или отсылки к ним. Кроме того, предоставлены рекомендации по улучшению защиты собственной домашней сети от возможных злых соседей и прочих злоумышленников. Надеюсь, статья окажется полезной для всех читателей. Прочим же рекомендую подробнее ознакомиться с предложенным материалом и оставить свои комментарии.

Методы взлома

Беспроводные сети объединяют много технологий. А где много технологий – там и много технологий безопасности. И на дне этой «утки в яйце» всплывают и дыры в системе безопасности. А на каждую возможную дыру есть свой метод атаки. В этом разделе хотелось бы показать все возможные способы, как взломать Wi-Fi и проникнуть в беспроводную сеть. А вот какой из этих вариантов сработает, целиком зависит от конкретной ситуации. К тому же может случиться такое, что сеть полностью защищена и не подлежит взлому в текущий момент времени)

Халява! О сколько желания вызывает халява у всех людей. Все хотят чужой интернет. Но одно дело быстро урвать пароль и похвастаться одноклассникам или же сэкономить в общаге на интернете, другое же дело разбираться в самой технологии, которая позволит получить доступ к почти любой сети. Не бегите за хвастовством, только учеба и понимание процессов сделает вас экспертом в этой сфере. Моя же задача сейчас показать охват возможностей и творческую красоту в этом.

Основные способы взломать чужой Wi-Fi:

- Незащищенные сети.

- Ручной подбор пароля.

- Брутфорс пароля.

- Подбор WPS кода.

- Фишинг.

- Базы паролей.

- Обход фильтров.

- Перехват «рукопожатия» и его расшифровка.

- Взлом роутера и вытаскивание открытого пароля.

Кратко постараемся посмотреть на все эти методы. В детали углубляться сильно не буду, но если вдруг у вас появился вопрос – задайте его в комментариях.

Возможно ли взломать?

Возможно ли взломать? – Да, возможно.

Возможно ли защититься полностью? – Нет, нельзя. Т.к. технология изначально открыта для подключения пользователей.

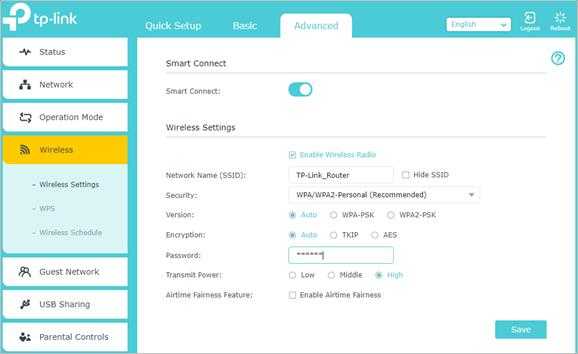

Незащищенные сети

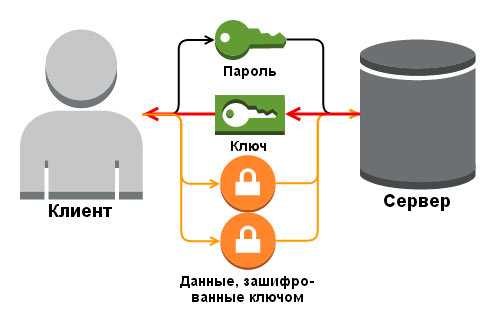

Обычно в наше время все сети шифруются и защищаются ключом. Примерно как на следующей картинке:

Но до сих пор встречаются точки доступа, которые никак не защищены. И к ним можно подключиться совершенно свободно – без пароля. Пример такой точки – общественные места, метро.

Рекомендация! Всегда защищайте свою домашнюю сеть паролем.

Ручной подбор

Эти первые два способа написаны просто для того, чтобы показать, что иногда прибегать к сложным техническим действиям и не стоит, т.к. обычно все находится на виду, стоит только немного подумать.

Средний пользователь обычно ставит себе несложный пароль – попробуйте представить, что он мог ввести, и угадать его. Это классно работает, чтобы узнать пароль от Wi-Fi у знакомых и соседа. А вдруг вы уже знаете какой-то пароль своего соседа? Люди очень любят повторяться, и обычно вводят одно и то же. Работает редко, но метко. Особенно на старых сетях WEP, где разрешалось вводить пароли меньше 8 символов – там нередко встречались и «12345», и «QWERTY».

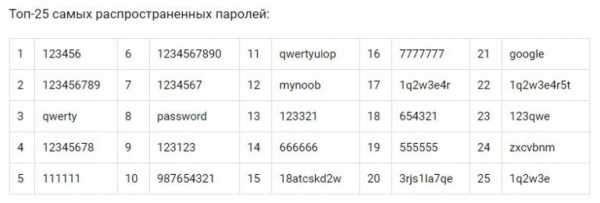

ТОП-25 самых распространенных паролей от Wi-Fi

ТОП-25 самых распространенных паролей от Wi-FiМногие провайдеры (Ростелеком, ByFly, Yota и другие) иногда используют на своих моделях пароли «по умолчанию». Поищите их в интернете или у нас на сайте, вдруг повезет)

Брутфорс

Брутфорс (Brute Force) – метод автоматического перебора паролей. Ведь пароль же вы вводите свободно? А что сделать, если заставить программу самостоятельно перебирать все возможные варианты и пытаться подключаться с ними.

Есть плюсы – старые модели без обнаружения атаки и слабым паролем (WEP) ломаются на ура. Есть минусы – новые модели могут обнаруживать вас (приходится маскироваться) и внедряют задержки в переборе, или даже полный бан атакующей машины. Еще один минус – современные маршрутизаторы заставляют пользователей вводить сложные длинные пароли, на перебор которых уйдут годы. Так что придется искать другие методы.

Но все же попробовать перебрать сеть на легкие пароли, или если она WEP, а не WPA/WPA2 безусловно стоит. Вероятность дыры есть всегда.

Основные моменты по бруту:

- Программы могут использовать весь перебор вариантов – подходит для WEP сети, или же для модели роутера, который заставляет принудительно вводить сложные пароли, где невозможна атака по словарю.

- Есть вариант атаки по словарю – когда подгружается файл с наиболее частовстречаемыми паролями. Файлов этих очень много – в одной Kali Linux их с пару десятков, а сколько ходит по сети. По мне достаточно проверять на основные пароли мелким списком – все-таки взламывать через брутфорс уже не вариант, а для базовой проверки и экономии времени достаточно самого простого списка.

- Программа работает в несколько потоков – т.е. может одновременно пытаться перебирать сразу много вариантов. Но тут есть своя особенность: сам роутер может отбрасывать такие попытки, вводить задержки на авторизацию или же вовсе перезагружаться. Т.е. с потоками нужно играться аккуратно. В любой ситуации – проверяйте все на своем железе, так узнаете наверняка.

- Некоторые пишут про прокси… Но какое тут прокси))) Мы же подключаемся по воздуху) Речь идет о том, что некоторые программы успешно маскируют свои запросы под разные устройства, что дает возможность работать в многопотоке.

Подборку программ дам в конце – обычно одна программа вроде Aircrack (лидер рынка) может сделать все действия сама. Не нужно изобретать велосипеды или ставить 100500 программ. Пока же хочу продолжить обсуждение способом взлома.

Перехват «хэндшейка»

Один из самых рабочих методов – перехват «рукопожатия». Что это такое? Тоже разновидность чистого брута, только с предварительным перехватом шифра и его дальнейшей попыткой расшифровки. Вот краткая схема:

- Вы спокойно сидите в сети.

- Сеть разрывается.

- Ваш компьютер снова переподключается.

Что происходит в момент переподключения: ваш компьютер заново отправляет на роутер пароль, роутер его принимает и в случае успешного ввода устанавливает соединение. На практике это абсолютно незаметно – ни отрыв сети, ни ввод пароля – все делается автоматически вашей же системой.

Вот этот процесс отправки пароля и можно назвать «рукопожатием» или «handshake». Но есть минус у этого метода – данные передаются изначально в зашифрованном виде. Но при большом желании этот шифр все же можно разобрать на части (даже сервисы есть) и открыть запароленные данные. И времени на это уйдет не больше, чем на прямой брутфорс. Вот и вся основа метода. Снимать хэндшейк умеет уже знакомый нам Aircrack, а подбирать пароль – HashCat (переборщик и генератор паролей). Но лучше посмотрите видео выше. Это тот самый способ, когда спокойно ломают соседский вайфай.

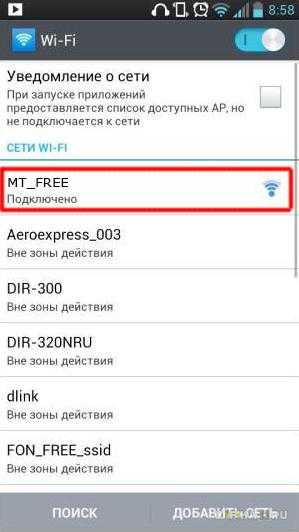

WPS код

Некоторые роутеры имеют ту самую бесполезную кнопку – WPS, которая позволяет подключать устройства в упрощенном режиме. По умолчанию во многих роутерах до сих пор WPS активирован. А подключение к такой сети осуществляется всего лишь вводом этого ПИН-кода, которые состоит только из цифр.

В ПИН-коде всего 8 цифр. Выше я уже говорил про допустимость полного перебора WEP, а здесь еще проще – только цифры. К тому же была найдена корреляция, которая позволяет методы делать подбор попарно – сначала 4 цифры, и потом 4 цифры. Это все очень ускоряет перебор, а точку при открытом WPS можно поломать за несколько часов.

Другой вариант атаки – использование кодов по умолчанию. ДА! Некоторые устройство с завода идут с установленным включенным одинаковым ПИН-кодом) А предложенные программы знают уже эти пароли, так что все может быть намного проще.

Рекомендация: отключайте WPS в своем роутере! В основном это бесполезная штука.

Фишинг

Еще один интересный метод заключается в выводе у пользователя сети своей страницы… Да, такое можно провернуть и без подключения к сети. Но подмена может быть и замечена. Самый допустимый вариант:

- Создается точка доступа с одинаковым именем взламываемой сети.

- Хороший сигнал и название вынудят жертву рано или поздно подключиться к ней.

- После входа организуется ввод пароля, который успешно приходит к вам.

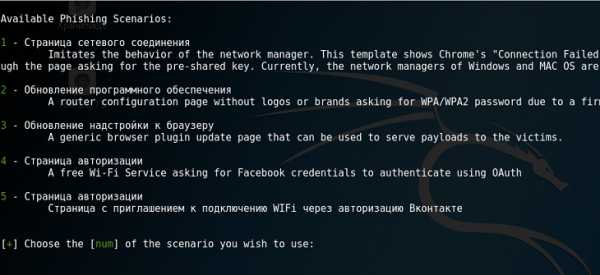

Метод рабочий, но тут без удачи не обойтись. Есть и доступные программные методы реализации, например, с помощью Wifiphisher.

Разберем чуть подробнее это приложение, т.к. вектор атаки интересный. Нам понадобится Kali Linux (да, ребятки, весь классный бесплатный софт для хака любого уровня лежит именно там, так что ставьте). В терминале запускаем:

wifiphisher

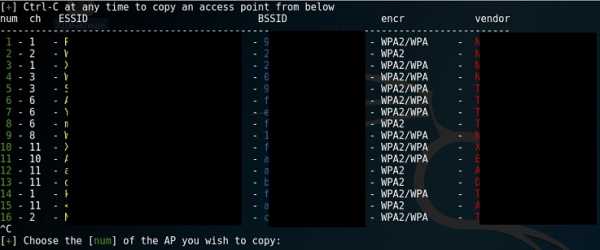

Сразу после запуска программа начинает искать ближайшие сети (все программы с хаком сети так делают):

Обратите внимание на количество сетей. Найдите в этом списке нужную и введите ее номер. Далее будут предложены различные сценарии атаки:

Все варианты примерно похожи, вся разница лишь в том, что появится у пользователя чужой сети – авторизация или обновление софта. Рекомендую обратить внимание на следующие пункты:

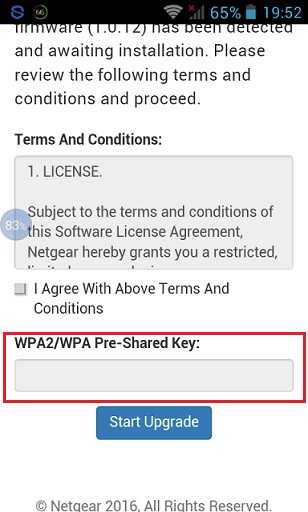

- Firmware Upgrade Page – будет предложено обновить ПО самого роутера. Выглядит интересно и правдоподобно, а всего лишь нужно ввести тот самый ключ:

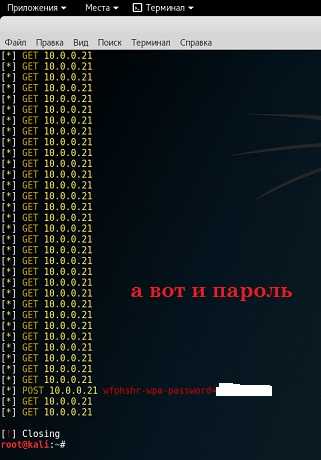

А тем временем в консоли вот так прилетает пароль:

Вот и все. Примерное использование всех программ сводится к этому. Не буду подробно останавливаться на одной, иначе получится целая книга. Я обозначаю векторы атаки, даю подсказки – а вы уже самостоятельно изучайте каждое направление. В конце статьи дам интересный бонус от профессиональных хакеров, для тех, кто захочет углубиться.

Рекомендация: Насторожитесь, если сеть, к которой устройство подключалось ранее автоматически без проблем, запросила пароль – особенно на сторонних страница (обновление ПО, пароль в ВКонтакте и т.д. – такого не бывает). Обращайте внимание на дубликаты сети дома.

Базы паролей

Есть программы и сервисы, которые хранят в себе базы паролей точек доступа общественных мест. Особенно это актуально для всяких кафе в крупных городах. Хотите поломать кафе? Да зачем, обычно уже к ней кто-то подключался, а значит есть вероятность, что пароль уплыл в базы.

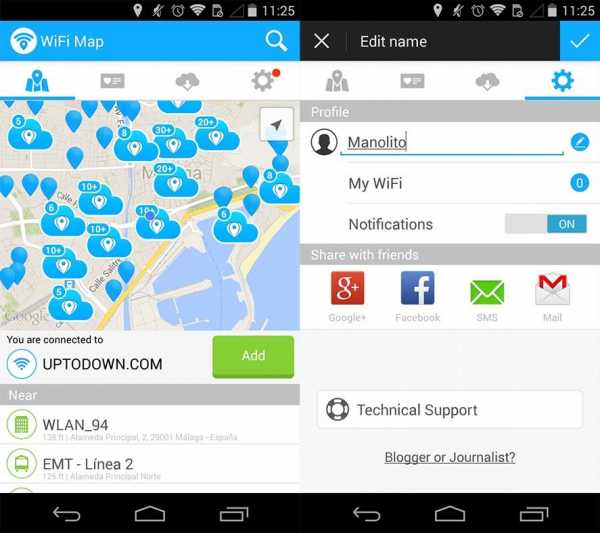

Пример такого сервиса-приложения: Wi-Fi Map или Router Scan. И карту покажет, и доступные точки, и сама подключится.

Рекомендация: сделайте подборку сервис и в случае подозрения на взлом проверяйте себя в этих базах. Еще проще – раз в полгода меняйте пароль от Wi-Fi.

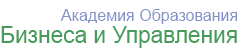

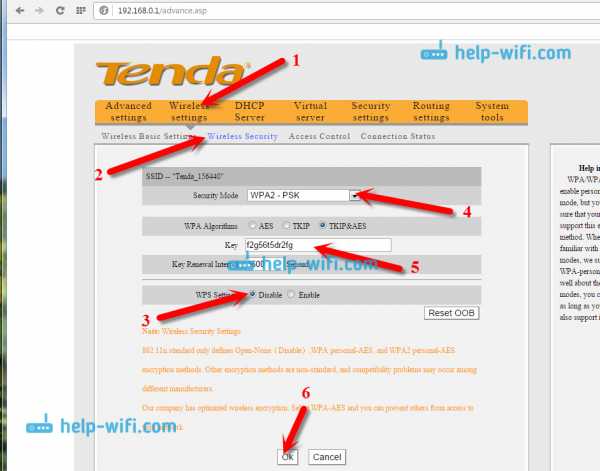

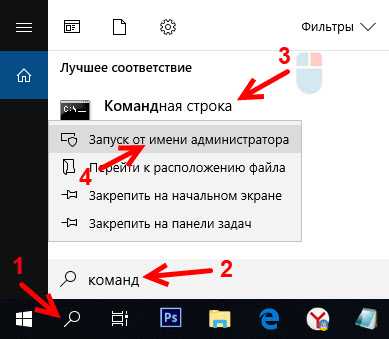

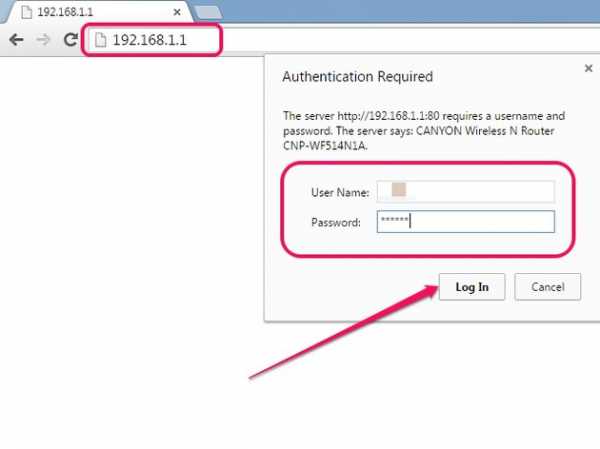

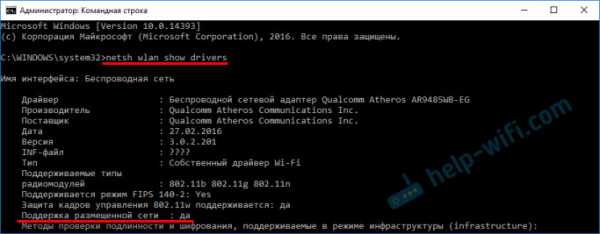

Взлом роутера

Иногда у вас есть возможность подключиться по проводу к Wi-Fi, или же вы знаете внешний IP-адрес из интернета и можете получить доступ к роутеру (иногда можно с большой долей вероятности определить его и сканированием).

Тогда можно попытаться подобрать пароль для входа в его панель управления. Многие так и оставляют его по умолчанию admin/admin (логин/пароль). А уже в настройках пароль от Wi-Fi хранится в открытом виде.

Обход фильтров

Некоторые точки доступа не пускают вас, просто потому что у вас неподходящий… MAC-адрес. Бывает и такое. Это уже не про взлом, но иногда вся задача взлома сводится к смене МАКа – например, когда вы ранее успешно подключались, а сейчас ни в какую не пускает, т.к. администратор или родители забанили ваше устройство именно по МАКу. Решение просто – изменить его.

Бывает используют:

- Черный список. Тогда нужно всего лишь изменить адрес на тот, который нет в этом списке. Универсальная программа – Macchanger.

- Белый список. Подключаются только указанные в нем устройства. Тогда сначала нужно посмотреть эти устройства и их адреса (подойдет Airodump-ng), а уже после подстроиться под них тем же макченджером.

Защита сети

Выделю некоторые проблемы, на которые стоит обратить внимание, чтобы никто не смог подключиться к вашей сети:

- Ставьте сложный пароль на Wi-Fi.

- Ставьте сложный пароль на саму панель роутера.

- При паранойе – включайте фильтрацию МАК-адресов, разрешайте только для своих устройств.

- Выключайте WPS (иногда называется QSS).

Взлом с телефона

Все методы выше были в основном про использование ПК. Оптимальной средой для взлома по-прежнему остается Kali Linux – там уже все предусмотрено. Крайний вариант – Windows. С телефонами намного сложнее. Пока готовил статью, начитался «соседних изданий» с рекомендациями воткнуть Кали на Эппл, или запуска свободного Aircrack-ng на них прямо в Android или iOS, да бонусом с приправкой странных ключевых слов – короче в жизни так не бывает. Хочешь ломать – ставь Kali, если есть только телефон – классного решения не будет.

В основном все рекомендации из сети на этом поле являются откровенным бредом. Моя рекомендация – введите в Google Play или App store что-то вроде «взлом wi-fi», и вам вывалится целая подборка программ. А там уже смотрите по отзывам и не ставьте всякую фэйковую дрянь. Основные категории софта здесь:

- Подбор пароля WPS по умолчанию.

- Базы точек.

Никакого подбора здесь не будет – для него нужны вычислительные мощности, чего у телефонов (да и у некоторых компьютеров) нет. Так что еще раз – хотите ломать с телефона, ставьте кали на ноутбук/компьютер. На некоторые модели смартфонов Kali устанавливается, но если вы не профи, даже не пытайтесь – бессмысленная затея.

Ответственность

Многие пишут про ответственность по ряду статей УК РФ: 272, 273, 274. Еще в вузе изучали этот вопрос и как-то тогда это все выглядело подозрительным. Вот названия статей:

- 272 – Неправомерный доступ к компьютерной информации

- 273 – Создание, использование и распространение вредоносных компьютерных программ

- 274 – Нарушение правил эксплуатации средств хранения, обработки или передачи компьютерной информации и информационно-телекоммуникационных сетей

По факту здесь остается только 272. Но давайте посмотрим на нее подробнее:

Неправомерный доступ к охраняемой законом компьютерной информации, если это деяние повлекло уничтожение, блокирование, модификацию либо копирование компьютерной информации.

Обратите внимание – что само использование интернета, если это не причинило никакого ущерба мягко говоря подогнать сюда сложно. Другое дело, если тарифицируется трафик или время, а вы его используете… Но в наше время на вай-фае кругом безлимит. Как бы там не было, я все равно категорически не одобряю любого злодейства в близком окружении – ведь все мы братья, кто если не мы.

Программы

Мощных программ для взлома на все случаи жизни действительно немного. Рекомендую обратить внимание на следующие:

- Windows – WiFi Crack

- Kali Linux – Aircrack и компания. Это лучший взломщик Wi-Fi, большая часть мануалов из ютуба как раз о ней, в том числе видео из этой статьи, поддерживает абсолютно все способы взлома, можно смело писать отдельную статью. Идеально работать с ноутбука, но можно и с компьютера с помощью Wi-Fi адаптеров.

- Android и iOS – обсудили выше, ищите в маркетах, по мне это «псевдовзломщики» на случай «а вдруг повезет».

Книги и видео по теме

Есть много книг про взлом Wi-Fi. Есть очень специфичные, но неполные. А есть прям очень короткие вырезки со всеми интересными моментами. Вот таким вырезками я и решил с вами поделиться. Книги на английском языке, но про современные методы на русском и не пишут. Так что из личной подборки. На авторство не претендую, кому понравится – платите авторам. Есть все методы выше, даже чуть больше, с примерами и инструкциями:

А это уже целая глава из последнего руководства EC-Council по подготовке этичных хакеров. Тоже урвал из открытых источников, сведения хоть и на английском, но зато актуальны на текущий момент. Пролистайте – там все в картинках и даже есть лабораторные работы. Все то же самое, но красиво.

А вот и видео последнего руководства парой лет ранее, но зато на русском языке (видео было удалено, но нагуглить CEH от Специалиста можно, пока на Ютубе никто не перезалил, добавить не могу):

На этом заканчиваю – смотрите, изучайте. Информации выше достаточно, чтобы легко взломать любой Wi-Fi на любом роутере (и даже на школьном). Здесь вопрос только времени и ваших умений.

Как взломать пароли Wi-Fi - для начинающих! «Null Byte :: WonderHowTo

Подключение к Интернету стало основной необходимостью в нашей современной жизни. Беспроводные точки доступа (обычно известные как Wi-Fi) можно найти везде!

Если у вас есть ПК с беспроводной сетевой картой, то вы наверняка видели много сетей вокруг себя. К сожалению, большинство этих сетей защищены ключом безопасности сети.

Вы когда-нибудь хотели использовать одну из этих сетей? Вы, должно быть, отчаянно хотели проверить свою почту, когда переезжали в новый дом.Самое трудное время в вашей жизни - это когда у вас нет интернет-соединения.

Взлом паролей Wi-Fi - ваш ответ на временный доступ в Интернет. Это исчерпывающее руководство, которое научит даже новичков легко взламывать сети с шифрованием WEP.

Если вам нужно взломать пароли WPA2-PSK, вы можете использовать aircrack-ng или coWPAtty .

Содержание

- Как обеспечивается защита беспроводных сетей?

- Что вам понадобится

- Настройка CommView для Wi-Fi

- Выбор целевой сети и захват пакетов

- Ожидание...

- А теперь самое интересное ... ТРЕЩЕНИЕ!

- Вы наглядный ученик?

Шаг 1. Как защищены беспроводные сети?

В защищенном беспроводном соединении данные из Интернета отправляются в виде зашифрованных пакетов. Эти пакеты зашифрованы ключами безопасности сети. Если вам каким-то образом удастся заполучить ключ для конкретной беспроводной сети, у вас будет практически доступ к беспроводному интернет-соединению.

Вообще говоря, используются два основных типа шифрования .

WEP (Wired Equivalent Privacy)

Это основная форма шифрования. Это стало небезопасным вариантом, поскольку он уязвим и может быть относительно легко взломан. Хотя это так, многие люди все еще используют это шифрование.

WPA (защищенный доступ Wi-Fi)

Это более безопасная альтернатива. Эффективный взлом парольной фразы такой сети требует использования словаря с общими паролями. Другими словами, для получения доступа вы используете старомодный метод проб и ошибок.Варианты включают WPA-2, который на сегодняшний день является наиболее безопасной альтернативой шифрования. Хотя это также можно взломать с помощью списка слов, если пароль общий, его практически невозможно взломать с помощью надежного пароля. То есть, если PIN-код WPA еще не включен (как по умолчанию на многих маршрутизаторах).

Взлом паролей WEP относительно быстр, поэтому в этом руководстве мы сосредоточимся на том, как их взломать. Если единственные сети вокруг вас используют пароли WPA, вы захотите следовать этому руководству по , как взломать пароли WPA Wi-Fi .

Шаг 2: Что вам понадобится

- Совместимый беспроводной адаптер:

Это, безусловно, самое большое требование. Беспроводная карта вашего компьютера должна быть совместима с программным обеспечением CommVIew. Это гарантирует, что беспроводная карта может перейти в режим мониторинга, который необходим для захвата пакетов. Щелкните здесь, чтобы проверить, совместима ли ваша беспроводная карта.

Это программное обеспечение будет использоваться для захвата пакетов с нужного сетевого адаптера.Щелкните здесь, чтобы загрузить программное обеспечение с их веб-сайта.

После захвата пакетов это программное обеспечение выполняет собственно взлом. Щелкните здесь, чтобы загрузить программное обеспечение с их веб-сайта.

- Немного терпения жизненно необходимо.

Шаг 3. Настройка CommView для Wi-Fi

- Загрузите zip-файл CommView для Wi-Fi с веб-сайта. Распакуйте файл и запустите setup.exe, чтобы установить CommView для Wi-Fi. Когда CommView открывается впервые, он содержит руководство по установке драйвера.Следуйте инструкциям по установке драйвера для вашей беспроводной карты.

- Запустите CommView для Wi-Fi.

- Щелкните значок воспроизведения в верхнем левом углу окна приложения.

Начать поиск беспроводных сетей.

CommView теперь начинает сканирование беспроводных сетей поканально. Через несколько минут у вас будет длинный список беспроводных сетей с их типом безопасности и сигналом. Пришло время выбрать вашу целевую сеть.

Шаг 4: Выбор целевой сети и захват пакетов

Перед выбором целевой беспроводной сети следует иметь в виду несколько вещей:

- Это руководство предназначено только для сетей с шифрованием WEP, поэтому убедитесь, что вы выбрали сеть с WEP следующим своему названию.Если вам нужно взломать сеть с шифрованием WPA, вместо этого следуйте из этого руководства .

- Выберите сеть с самым высоким уровнем сигнала.

- Каждая сеть будет иметь свою информацию в правом столбце.

- Убедитесь, что в выбранной вами сети WEP установлено наименьшее значение в дБ (децибелах).

После того, как вы выбрали целевую сеть, выберите ее и щелкните Захват , чтобы начать захват пакетов с нужного канала.

Теперь вы можете заметить, что пакеты захватываются из всех сетей в конкретном канале.Чтобы перехватить пакеты только из желаемой сети, выполните следующие действия.

- Щелкните правой кнопкой мыши нужную сеть и выберите «Копировать MAC-адрес».

- Перейдите на вкладку «Правила» вверху.

- С левой стороны выберите MAC-адреса.

- Включить правила для MAC-адресов.

- Для «Действие» выберите «Захват», а для «Добавить запись» выберите «оба».

- Теперь вставьте скопированный ранее MAC-адрес в поле ниже.

Нам нужно захватывать только пакеты данных для взлома.Итак, выберите D на панели в верхней части окна и отмените выбор M (пакеты управления) и C (пакеты управления).

Теперь вам нужно сохранить пакеты, чтобы их можно было взломать позже. Для этого:

- Перейдите на вкладку журнала вверху и включите автосохранение.

- Установите максимальный размер каталога на 2000.

- Установите средний размер файла журнала на 20.

Шаг 5: Ожидание ...

Теперь скучная часть - WAITING!

ПРИМЕЧАНИЕ: Время, необходимое для захвата достаточного количества пакетов данных, зависит от сигнала и использования сети.Минимальное количество пакетов, которое вы должны захватить, должно быть 100000 для приличного сигнала.

После того, как вы считаете, что у вас достаточно пакетов (не менее 100 000 пакетов), вам необходимо их экспортировать.

- Перейдите на вкладку журнала и щелкните объединить журналы.

- Выберите все журналы, которые были сохранены.

- Не закрывать CommView for Wi-Fi.

- Теперь перейдите в папку, в которой были сохранены объединенные журналы.

- Откройте файл журнала.

- Выберите File- Export -Wire shark tcpdump format и выберите любое подходящее место назначения.

- В этом месте будут сохранены журналы с расширением .cap.

Шаг 6: Теперь самое интересное ... ТРЕЩЕНИЕ!

- Загрузите Aircrack-ng и распакуйте zip-файл.

- Откройте папку и перейдите в «корзину».

- Запустите графический интерфейс Aircrack-ng.

- Выберите WEP.

- Откройте файл .cap, который вы сохранили ранее.

- Щелкните Запустить.

- В командной строке введите порядковый номер целевой беспроводной сети.

- Подождите немного. Если все пойдет нормально, будет показан беспроводной ключ.

Вы также можете получить запрос на попытку с другими пакетами. В этом случае дождитесь, пока будут захвачены другие пакеты, и повторите шаги, которые необходимо выполнить после захвата пакетов.

УДАЧИ!

Шаг 7. Являетесь ли вы визуальным учеником?

На всякий случай, если вы не поняли, можете посмотреть это видео-пошаговое руководство.

Хотите начать зарабатывать деньги хакером в белой шляпе? Начните свою профессиональную карьеру хакера с помощью нашего пакета обучения премиум-сертификату по этическому хакерству 2020 года из нового магазина Null Byte и получите более 60 часов обучения от профессионалов в области этического хакерства.

Купить сейчас (скидка 90%)>

Изображение на обложке через Shutterstock (1, 2) .Как выбрать лучший маршрутизатор 2020

По мере того, как продукты для умного дома становятся все более доступными и инновационными, ваша сеть Wi-Fi становится все более важной. Если вы хотите, чтобы фотографии, видео, игры и все остальное передавались или просматривались в Интернете - будь то на ноутбуке, планшете, телевизоре или смартфоне - для быстрой и надежной загрузки, вам нужен мощный маршрутизатор Wi-Fi дома. А теперь, когда люди проводят больше времени в помещении из-за заказов на дом, они проводят больше времени в Интернете, а это означает, что надежный маршрутизатор Wi-Fi становится еще более важным.

Однако не все маршрутизаторы Wi-Fi одинаковы. Даже наличие одного из них не обязательно означает, что оно может работать с вашими интеллектуальными устройствами - количество устройств, которые у вас есть, и их требования повлияют на общую производительность Интернета. Если вы обнаружите, что у вас медленная загрузка и низкая скорость интернета, возможно, пришло время перейти на новый маршрутизатор Wi-Fi.

В этой статье

- Что такое Wi-Fi роутер?

- Стоит ли покупать собственный Wi-Fi роутер?

- Как выбрать лучший роутер?

- Маршрутизаторы Wi-Fi в любой ценовой категории для рассмотрения в 2020 году

Сопутствующие

Что такое маршрутизатор Wi-Fi?

Когда-то компьютеры нужно было соединить проводами друг с другом, чтобы общаться.В 1999 году был запущен Wi-Fi как способ беспроводного подключения компьютеров друг к другу и к Интернету.

Через вашего интернет-провайдера (обычно называемого вашим интернет-провайдером) кабельная или DSL-линия проникает в ваш дом и подключается к модему - небольшому устройству, которое декодирует входящий интернет-сигнал во что-то на вашем компьютере (и других устройствах). ) могу читать.

Затем этот сигнал поступает на маршрутизатор, который подключается к вашему модему через провод, который обеспечивает отображение любой электронной почты (или изображений кошек) на нужном устройстве в вашем доме, будь то смартфон, ноутбук или другое.Вы даже можете найти комбинированные устройства модем / маршрутизатор, которые объединяют обе эти функции в одном устройстве.

ARRIS SURFboard

Модем ARRIS SURFboard, слева и Smart WiFi Router TP-Link AC1750.Связанные

Стоит ли покупать собственный маршрутизатор Wi-Fi?

Когда вы подписываетесь на интернет-услуги - с такими компаниями, как Verizon's Fios, Comcast's Xfinity или другими - ваш провайдер часто предлагает вам модем и Wi-Fi-роутер за небольшую ежемесячную арендную плату, обычно от 8 до 12 долларов в месяц. .(Comcast является материнской компанией NBC News.)

Это лишь один из ваших вариантов: вам не нужно арендовать маршрутизатор у провайдера. Есть множество маршрутизаторов, которые вы можете купить самостоятельно, и они доступны в большинстве крупных розничных продавцов. Более того: покупка собственного маршрутизатора почти всегда является более выгодным финансовым решением, чем аренда. Обычно он окупается примерно через год эксплуатации.

Связанные

Пусть наши новости встретят ваш почтовый ящик. Важные новости и истории доставляются по утрам в будние дни.

Как выбрать лучший роутер?

Wi-Fi существует уже давно, и он прошел долгий путь. Маршрутизатор, который вы купили 10 лет назад, почти наверняка медленнее, чем тот, который вы купили бы сейчас, и, возможно, он не сможет добраться до всех уголков вашего дома так же эффективно, как новые модели.

Скорость маршрутизатора Wi-Fi измеряется в мегабитах в секунду или Мбит / с - это означает, насколько быстро маршрутизатор может перемещать входящие данные - например, интернет-сигнал - с одного компьютера (например, модема) на другой (например, ваш смартфон или телевизор. ).В течение последних нескольких лет в самых быстрых маршрутизаторах Wi-Fi на рынке использовался стандарт под названием «802.11ac» или «Wireless AC».

- Самые быстрые маршрутизаторы переменного тока могут похвастаться невероятной скоростью до 5300 Мбит / с.

- Однако это общая комбинированная скорость, доступная для всех без исключения устройств, питающихся от этого маршрутизатора - отдельное устройство будет достигать только около 2167 Мбит / с.

- Большинство маршрутизаторов в любом случае никогда не достигнут теоретической максимальной скорости в реальных условиях.

Связанные

Другими словами, за цифрами на коробке скрывается множество сложных технических болтовни, но нет особых причин перегружать себя ими: это в основном тест, который позволяет вам определить общие возможности маршрутизатора.Думайте об этом как о доступной мощности автомобиля - это не столько использование этой мощности при каждом движении, сколько определение общей мощности двигателя автомобиля.

Вы также увидите другие функции на странице продукта маршрутизатора. Например, сейчас нормой стали «двухдиапазонные» маршрутизаторы, которые используют две разные частоты - 2,4 ГГц и 5 ГГц - для получения лучшего сигнала для ваших устройств.

- 2,4 ГГц лучше пробивает стены, но имеет некоторые ограничения.

- Он медленнее 5 ГГц и может перегружаться другими устройствами, не поддерживающими Wi-Fi (например, беспроводной телефонной системой).

Наличие обоих позволяет получить наилучшее соединение, независимо от того, где вы находитесь в доме. Некоторые современные маршрутизаторы даже имеют ярлык «трехдиапазонный», который позволяет большему количеству устройств обмениваться данными с маршрутизатором одновременно, устраняя перегрузку, когда вся семья одновременно использует Интернет - будь то Tik Tokking, потоковые шоу Netflix, взрыв Плейлист Spotify или проверка последних спортивных повторов.

Сопутствующие маршрутизаторы

Wi-Fi в любой ценовой категории для рассмотрения в 2020 году

1. Двухдиапазонный беспроводной интеллектуальный WiFi-маршрутизатор TP-Link AC1750 (недорогой)

TP-Link предлагает одни из лучших вариантов по выгодной цене с их Archer A7. Он двухдиапазонный, оснащен некоторыми удобными функциями, такими как родительский контроль, и даже работает с Alexa, если у вас дома есть Echo.

2. Двухдиапазонный гигабитный WiFi-маршрутизатор Asus AC1900 (средний диапазон)

В то время как некоторые люди предпочитают настроить маршрутизатор один раз и забыть об этом, другие (например, я) предпочитают настраивать параметры и использовать расширенные функции, чтобы получить лучший возможный опыт.Набор функций Asus и отличный интерфейс настроек (не говоря уже о более высоких скоростях) делают его отличным выбором, если вам нужно потратить больше.

3. TP-Link AC4000 Smart WiFi Router (high-end)

Archer A20 от TP-Link поднимает его на новый уровень благодаря трехдиапазонным антеннам, так что вы можете подключать больше устройств без перегрузок. Он также поставляется с антивирусом Trend Micro на маршрутизаторе для дополнительной безопасности.

С учетом всего сказанного, аренда у вашего провайдера дает одно важное преимущество: бесплатная техническая поддержка, когда что-то идет не так.Об этом, безусловно, стоит подумать, но все же - как и в случае с большинством технологий - вы получите некоторую ограниченную гарантию, купив собственную, и, вероятно, это будет лучшая модель с большим количеством функций, чем то, что сдает в аренду ваш провайдер.

С более совершенным маршрутизатором вы можете максимально эффективно использовать Wi-Fi у себя дома, вместо того, чтобы полагаться на базовую конфигурацию, предназначенную для работы в доме каждого.

Сопутствующие товары

Другие руководства и рекомендации по покупкам

Найдите последние новости в руководствах и рекомендациях по покупкам NBC News.

Загрузите приложение NBC News, чтобы полностью осветить вспышку коронавируса.

Уитсон Гордон - внештатный писатель-технолог, автор статей в New York Times, Popular Science Magazine, PC Magazine и других изданиях. Раньше он был главным редактором Lifehacker и How-To Geek.

.Как изменить пароль WiFi

Чтобы настроить цены и параметры функций, нам нужно немного больше информации.

Требуется действующий адрес службы Укажите почтовый адрес. Пожалуйста, введите верный почтовый индекс Пожалуйста, введите верный почтовый индекс Ваш почтовый индекс не распознан. Пожалуйста, попробуйте еще раз. Произошла непредвиденная ошибка, попробуйте еще раз.Пожалуйста, введите адрес обслуживания, чтобы мы могли показать вам точные цены на наличие продукта в вашем регионе.

Вводя информацию о своей учетной записи и нажимая кнопку «Показать мои параметры», вы даете CenturyLink согласие на доступ к информации о вашей учетной записи, включая услуги, на которые вы подписаны, для ответа на ваш запрос и информирования вас о продуктах и услугах CenturyLink. Вы можете отказать нам в разрешении, не продолжая никаких действий, и ваш отказ не повлияет на ваши текущие услуги. Согласно федеральному закону, это ваше право и наша обязанность защищать информацию вашего аккаунта.

.Начало работы с терминами и технологиями «Null Byte :: WonderHowTo

С возвращением, мои ученики-хакеры!

Множество моих читателей просили руководства о том, как взломать Wi-Fi, поэтому этой статьей я начинаю новую серию, посвященную взломам Wi-Fi. Вероятно, это будет около 6-9 статей, начиная с основ технологий.

Изображение предоставлено ShutterstockЯ слышу, как вы все стонете, но вам нужно знать основы, прежде чем приступить к более сложному взлому.Затем, надеюсь, разработаем свои собственные хаки.

После этого следующие руководства будут охватывать вардрайтинг, атаки DOS, взлом паролей (WEP, WPA, WPA2, WPS и WPA-enterprise), мошеннические точки доступа, злые близнецы, Wi-Fi MitM и отслеживание Wi-Fi. Наконец, мы рассмотрим, как взломать Bluetooth (да, я знаю, технически это не Wi-Fi, но я думаю, вам это будет интересно).

Итак, приступайте к частому и усиленному взлому Wi-Fi!

Шаг 1. Терминология

Чтобы действительно понять, как взломать Wi-Fi, нам нужно отказаться от основных терминов и технологий.Во-первых, обратимся к терминологии.

Начнем с того, что точка доступа, которая отправляет радиочастотный (RF) сигнал, называется AP. Эти точки доступа могут отправлять сигналы (от 2,4 до 5 ГГц), которые соответствуют ряду различных стандартов. Эти стандарты известны как 802.11a, 802.11b, 802.11g и 802.11n. В самом ближайшем будущем мы увидим новый стандарт с предварительным названием 802.11ac.

В таблице ниже перечислены основные характеристики этих стандартов Wi-Fi.

Эти стандарты, как правило, обратно совместимы, поэтому беспроводной адаптер n также может принимать сигналы g и b. Мы сосредоточимся на наиболее широко используемых из этих стандартов - b, g и n.

Шаг 2. Технология безопасности

С точки зрения хакера, технологии беспроводной безопасности являются одними из наиболее важных функций. В Wi-Fi было развернуто множество технологий безопасности, чтобы обезопасить небезопасную по своей сути технологию. Наш подход к атаке будет зависеть от того, какая из этих технологий безопасности используется.

Итак, давайте взглянем на них здесь.

WEP

WEP, или эквивалентная проводная конфиденциальность, была первой используемой схемой безопасности беспроводной сети. Как следует из названия, он был разработан для обеспечения безопасности конечного пользователя, которая по сути была эквивалентна конфиденциальности, которой пользовались в проводной среде. К сожалению, это с треском провалилось.

По ряду причин, WEP чрезвычайно легко взломать из-за некорректной реализации алгоритма шифрования RC4.Нет ничего необычного в том, чтобы взломать WEP менее чем за 5 минут. Это связано с тем, что WEP использует очень маленький (24-битный) вектор инициализации (IV), который может быть записан в поток данных, и этот IV затем может использоваться для обнаружения пароля с использованием статистических методов.

Несмотря на это, я все еще нахожу, что он используется в домашних условиях и в малом бизнесе, но редко в корпоративной среде.

WPA

WPA стал ответом отрасли на выявленные недостатки WEP.Его часто называют WPA1, чтобы отличить его от WPA2.

WPA использует протокол целостности временного ключа (TKIP) для повышения безопасности WEP без необходимости установки нового оборудования. Он по-прежнему использует WEP для шифрования, но делает статистические атаки, используемые для взлома WEP, намного более сложными и трудоемкими.

WPA2-PSK

WPA2-PSK - это реализация WPA2 для домашних пользователей или пользователей малого бизнеса. Как следует из названия, именно реализация WPA2 использует предварительный общий ключ (PSK).Именно этот стандарт безопасности сегодня используется большинством домашних хозяйств, и хотя он намного безопаснее, он все же уязвим для различных атак.

Функция, которая была добавлена в 2007 году под названием Wi-Fi Protected Setup, или WPS, позволяет нам обойти безопасность в WP2-PSK. В ближайшие недели мы рассмотрим несколько атак на WPA2-PSK.

WPA2-AES

WPA2-AES - это корпоративная реализация WPA2. Он использует Advanced Encryption Standard или AES для шифрования данных и является наиболее безопасным.Он часто сочетается с сервером RADIUS, предназначенным для аутентификации.

Хотя взломать возможно, это значительно труднее.

Шаг 3: Каналы

Как и в нашем радио, беспроводная связь имеет несколько каналов, поэтому различные потоки связи не мешают друг другу. Стандарт 802.11 позволяет использовать каналы от 1 до 14.

В США FCC регулирует беспроводную связь, и устройства, используемые в штатах, могут использовать только каналы с 1 по 11.В Европе используются каналы с 1 по 13, а в Японии - с 1 по 14. Другие страны также могут использовать весь диапазон.

Для хакера это может быть полезной информацией, поскольку несанкционированная точка доступа, использующая каналы с 12 по 14, будет невидима для беспроводных устройств американского производства и специалистов по безопасности, сканирующих на предмет несанкционированных точек доступа.

Каждый канал имеет ширину 22 МГц вокруг своей центральной частоты. Чтобы избежать помех, точка доступа может использовать любой из этих каналов, но во избежание любого перекрытия каналы 1, 6 и 11 чаще всего используются в U.S. Можно использовать и другие каналы, но поскольку вам нужно пять каналов между рабочими каналами, чтобы сигналы не перекрывались, с тремя или более каналами будут работать только 1, 6 и 11.

Шаг 4: дейтаграммы и фреймы

Понимание структуры беспроводных дейтаграмм имеет решающее значение для успешного взлома беспроводных сетей, но выходит за рамки этого введения. При необходимости я представлю часть этой информации в будущих руководствах, но вы можете потратить некоторое время на изучение беспроводных фреймов и датаграмм из других источников.

Шаг 5: Уровень сигнала

В США FCC регулирует, помимо прочего, мощность сигнала беспроводной точки доступа. FCC утверждает, что сигнал точки доступа не может превышать 27 дБм (500 милливатт). Большинство точек доступа имеют это ограничение, но мы можем изменить и отменить это ограничение, если точка доступа способна передавать более сильный сигнал. Это может быть полезно для хакера при настройке злобных близнецов и мошеннических точек доступа, где сила сигнала имеет решающее значение, среди других методов.

Шаг 6: Aircrack-Ng

Почти для всех наших взломов Wi-Fi мы будем использовать aircrack-ng, который включен в BackTrack. Даже в тех хаках, где мы используем другие инструменты, такие как cowpatty или reaver, мы будем использовать набор инструментов aircrack-ng для некоторой части взлома, поэтому нам нужно с ним ознакомиться.

Возможно, в ближайшем будущем я сделаю специальный учебник по набору aircrack-ng.

Шаг 7. Адаптеры WiFi

Одна из важнейших задач, необходимых для того, чтобы стать эффективным хакером Wi-Fi, - это адаптер Wi-Fi.Как правило, адаптера Wi-Fi на вашем ноутбуке или настольном компьютере недостаточно для наших целей. Ключевой возможностью, которая нам нужна, является способность вводить пакетов в точку доступа, а большинство обычных беспроводных адаптеров не поддерживают внедрение пакетов. В Aircrack-ng есть список адаптеров Wi-Fi, которые могут работать с их набором инструментов.

При этом я настоятельно рекомендую беспроводной USB-адаптер Alfa AWUS036NH. Это то, что я использую. Его можно купить в нескольких местах по цене от 30 до 50 долларов.

Он делает все, что мне нужно, работает быстро, имеет внешнюю антенну, распознается BackTrack и автоматически загружает драйверы. Кроме того, он выпускается в версиях мощностью 1000 и 2000 мВт. Это может быть критичным при взломе несанкционированных точек доступа, несмотря на то, что FCC ограничивает мощность сигнала 500 мВт.

Шаг 8: Аттенны

Антенны бывают двух основных типов: всенаправленные и направленные. Большинство точек доступа и беспроводных адаптеров оснащены всенаправленными антеннами, что означает, что они отправляют и принимают во всех направлениях.

Карта Alfa, которую я рекомендую, поставляется с внешней антенной, которая является всенаправленной, но имеет коэффициент усиления 5 дБи (коэффициент усиления в применении к антеннам является мерой того, насколько антенна может усилить сигнал). Это означает, что он может увеличить сигнал, сфокусировав сигнал, аналогичный сигналу отражателя на фонарике. Кроме того, он может менять положение для лучшего приема определенных сигналов, а также кабель и адаптер на присоске для установки на стене или окне.

Направленные антенны также могут быть полезны для взлома при попытке сосредоточить ваши эксплойты на удаленной точке доступа.В литературе есть ссылки на сигналы Wi-Fi, которые были отправлены и получены на расстоянии более 100 миль или около 160 км с использованием направленных антенн. Для большинства коммерческих направленных антенн вы можете рассчитывать на возможность приема беспроводной связи на расстоянии до 4 км или 2,4 мили.

Их можно получить из различных источников, обычно менее чем за 100 долларов с коэффициентом усиления от 15 до 20 дБи. Антенна Yagi - это пример направленной антенны, которая часто используется для взлома беспроводных сетей на значительных расстояниях.

Вот и все ... А пока

Итак, это начало нашего увлекательного путешествия по взлому Wi-Fi. Очень скоро вы сможете взломать почти любой беспроводной Интернет, поэтому продолжайте возвращаться, чтобы расширить свои знания и навыки в области взлома Wi-Fi.

Хотите начать зарабатывать деньги хакером в белой шляпе? Начните свою профессиональную хакерскую карьеру с помощью нашего комплекта обучения премиум-сертификату по этическому хакерству 2020 года из нового магазина Null Byte и получите более 60 часов обучения от профессионалов в области этического хакерства.

Купить сейчас (90% скидка)>

Изображение на обложке через Shutterstock .