Мы принимаем к оплате:

«Подарочный сертификат» от нашего Учебного Центра – это лучший подарок для тех, кто Вам дорог! Оплате обучение и подарите Вашим родным и близким обучение по любому из курсов!!!

«Сертификат на повторное обучение» дает возможность повторно пройти обучение в нашем Учебном Центре со скидкой 1000 рублей!

А также:

Как зашифровать wifi

Как защитить сеть Wi-Fi паролем?

Что в наше время может быть важнее, чем защита своей домашней Wi-Fi сети 🙂 Это очень популярная тема, на которую уже только на этом сайте написана не одна статья. Я решил собрать всю необходимую информацию по этой теме на одной странице. Сейчас мы подробно разберемся в вопросе защиты Wi-Fi сети. Расскажу и покажу, как защитить Wi-Fi паролем, как правильно это сделать на роутерах разных производителей, какой метод шифрования выбрать, как подобрать пароль, и что нужно знать, если вы задумали сменить пароль беспроводной сети.

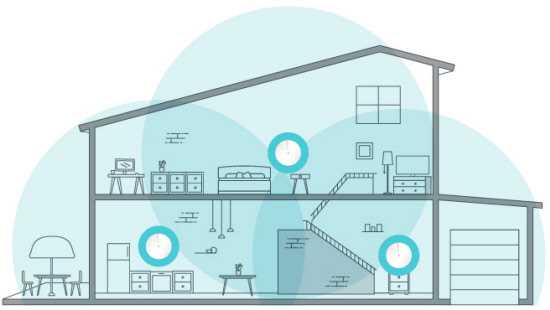

В этой статье мы поговорим именно о защите домашней беспроводной сети. И о защите только паролем. Если рассматривать безопасность каких-то крупных сетей в офисах, то там к безопасности лучше подходить немного иначе (как минимум, другой режим аутентификации). Если вы думаете, что одного пароля мало для защиты Wi-Fi сети, то я бы советовал вам не заморачиваться. Установите хороший, сложный пароль по этой инструкции, и не беспокойтесь. Вряд ли кто-то будет тратить время и силы, что бы взломать вашу сеть. Да, можно еще например скрыть имя сети (SSID), и установить фильтрацию по MAC-адресам, но это лишние заморочки, которые в реальности будут только приносить неудобства при подключении и использовании беспроводной сети.

Если вы думаете о том, защищать свой Wi-Fi, или оставить сеть открытой, то решение здесь может быть только одним – защищать. Да, интернет безлимитный, да практически у все дома установлен свой роутер, но к вашей сети со временем все ровно кто-то подключится. А для чего нам это, ведь лишние клиенты, это лишняя нагрузка на роутер. И если он у вас не дорогой, то этой нагрузки он просто не выдержит. А еще, если кто-то подключится к вашей сети, то он сможет получить доступ к вашим файлам (если настроена локальная сеть), и доступ к настройкам вашего роутера (ведь стандартный пароль admin, который защищает панель управления, вы скорее всего не сменили).

Обязательно защищайте свою Wi-Fi сеть хорошим паролем с правильным (современным) методом шифрования. Устанавливать защиту я советую сразу при настройке маршрутизатора. А еще, не плохо бы время от времени менять пароль.

Если вы переживаете, что вашу сеть кто-то взломает, или уже это сделал, то просто смените пароль, и живите спокойно. Кстати, так как вы все ровно будете заходит в панель управления своего роутера, я бы еще советовал сменить пароль admin, который используется для входа в настройки маршрутизатора.

Правильная защита домашней Wi-Fi сети: какой метод шифрования выбрать?

В процессе установки пароля, вам нужно будет выбрать метод шифрования Wi-Fi сети (метод проверки подлинности). Я рекомендую устанавливать только WPA2 - Personal, с шифрованием по алгоритму AES. Для домашней сети, это лучшее решения, на данный момент самое новое и надежное. Именно такую защиту рекомендуют устанавливать производители маршрутизаторов.

Только при одном условии, что у вас нет старых устройств, которые вы захотите подключить к Wi-Fi. Если после настройки у вас какие-то старые устройства откажутся подключатся к беспроводной сети, то можно установить протокол WPA (с алгоритмом шифрования TKIP). Не советую устанавливать протокол WEP, так как он уже устаревший, не безопасный и его легко можно взломать. Да и могут появится проблемы с подключением новых устройств.

Сочетание протокола WPA2 - Personal с шифрованием по алгоритму AES , это оптимальный вариант для домашней сети. Сам ключ (пароль), должен быть минимум 8 символов. Пароль должен состоять из английских букв, цифр и символов. Пароль чувствителен к регистру букв. То есть, "111AA111" и "111aa111" – это разные пароли.

Я не знаю, какой у вас роутер, поэтому, подготовлю небольшие инструкции для самых популярных производителей.

Если после смены, или установки пароля у вас появились проблемы с подключением устройств к беспроводной сети, то смотрите рекомендации в конце этой статьи.

Защищаем Wi-Fi паролем на роутерах Tp-Link

Подключаемся к роутеру (по кабелю, или по Wi-Fi), запускаем любой браузер и открываем адрес 192.168.1.1, или 192.168.0.1 (адрес для вашего роутера, а так же стандартные имя пользователя и пароль указаны на наклейке снизу самого устройства). Укажите имя пользователя и пароль. По умолчанию, это admin и admin. В этой статье, я подробнее описывал вход в настройки.

В настройках перейдите на вкладку Wireless (Беспроводной режим) - Wireless Security (Защита беспроводного режима). Установите метку возле метода защиты WPA/WPA2 - Personal(Recommended). В выпадающем меню Version (версия) выберите WPA2-PSK. В меню Encryption (шифрование) установите AES. В поле Wireless Password (Пароль PSK) укажите пароль, для защиты своей сети.

Для сохранения настроек нажмите на кнопку Save внизу страницы, и перезагрузите роутер. Возможно, вам еще пригодится подробная инструкция по смене пароля на роутере Tp-link TL-WR841N.

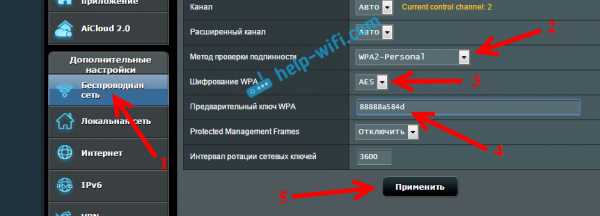

Установка пароля на роутерах Asus

Нам точно так же нужно подключится к роутеру, открыть настройки по адресу 192.168.1.1, указать имя пользователя и пароль. Если что, вот подробная инструкция: https://help-wifi.com/asus/vxod-v-nastrojki-na-routerax-asus-192-168-1-1/

В настройках нам нужно открыть вкладку Беспроводная сеть, и выполнить такие настройки:

- В выпадающем меню "Метод проверки подлинности" выбираем WPA2 - Personal.

- "Шифрование WPA" - устанавливаем AES.

- В поле "Предварительный ключ WPA" записываем пароль для нашей сети.

Для сохранения настроек нажмите на кнопку Применить.

Подключите свои устройства к сети уже с новым паролем.

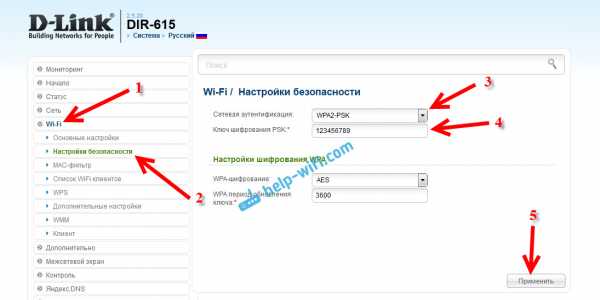

Защищаем беспроводную сеть роутера D-Link

Зайдите в настройки своего роутера D-Link по адресу 192.168.0.1. Можете смотреть подробную инструкцию по этой ссылке. В настройках откройте вкладку Wi-Fi - Настройки безопасности. Установите тип безопасности и пароль, как на скриншоте ниже.

Не забудьте сохранить настройки и перезагрузить маршрутизатор. Можете посмотреть более подробную инструкцию по установке пароля на D-Link.

Установка пароля на других маршрутизаторах

У нас есть еще подробные инструкции для роутеров ZyXEL и Tenda. Смотрите по ссылкам:

Если вы не нашли инструкции для своего роутера, то настроить защиту Wi-Fi сети вы сможете в панели управления своим маршрутизатором, в разделе настроек, который называется: настройки безопасности, беспроводная сеть, Wi-Fi, Wireless и т. д. Найти я думаю будет не сложно. А какие настройки устанавливать, я думаю вы уже знаете: WPA2 - Personal и шифрование AES. Ну и ключ.

Если не сможете разобраться, спрашивайте в комментариях.

Что делать, если устройства не подключаются после установки, смены пароля?

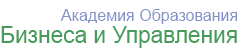

Очень часто, после установки, а особенно смены пароля, устройства которые раньше были подключены к вашей сети, не хотят к ней подключатся. На компьютерах, это как правило ошибки "Параметры сети, сохраненные на этом компьютере, не соответствуют требованиям этой сети" и "Windows не удалось подключится к…". На планшетах, и смартфонах (Android, iOS) так же могут появляться ошибки типа "Не удалось подключится к сети", "Подключено, защищено" и т. д.

Решаются эти проблемы простым удалением беспроводной сети, и повторным подключением, уже с новым паролем. Как удалить сеть в Windows 7, я писал здесь. Если у вас Windows 10, то нужно "забыть сеть" по этой инструкции. На мобильных устройствах нажмите на свою сеть, подержите, и выберите "Удалить".

Если проблемы с подключением наблюдаются на старых устройствах, то установите в настройках роутера протокол защиты WPA, и шифрование TKIP.

Как взломать сеть Wi-Fi (беспроводную)

- Home

-

Testing

-

- Back

- Agile Testing

- BugZilla

- Cucumber

- Database Testing

- JTL Testing

- Назад

- JUnit

- LoadRunner

- Ручное тестирование

- Мобильное тестирование

- Mantis

- Почтальон

- QTP

- Назад

- Центр качества (ALM)

- Центр качества (ALM)

- Управление тестированием

- TestLink

-

-

SAP

-

- Назад

- ABAP

- APO

- Начинающий

- Basis

- BODS

- BI

- BPC

- CO

- Назад

- CRM

- Crystal Reports

- FICO

- 000 HRM

- 000 HRM

- Назад

- PI / PO

- PP

- SD

- SAPUI5

- Безопасность

- Менеджер решений

- Successfactors

- SAP Tutorials

-

- Web

- AngularJS

- ASP.Net

- C

- C #

- C ++

- CodeIgniter

- СУБД

- JavaScript

- Назад

- Java

- JSP

- Kotlin

- Linux

- Linux

- Kotlin

- Linux js

- Perl

- Назад

- PHP

- PL / SQL

- PostgreSQL

- Python

- ReactJS

- Ruby & Rails

- Scala

- SQL 000

- SQL 000

- SQL 000 0003 SQL 000

- UML

- VB.Net

- VBScript

- Веб-службы

- WPF

Обязательно учите!

-

- Назад

- Бухгалтерский учет

- Алгоритмы

- Android

- Блокчейн

- Business Analyst

- Создание веб-сайта

- CCNA

- Облачные вычисления

- 0003 COBOL

- 000 Compiler

- 9000 Встроенный

- 000 9000 Compiler

- Ethical Hacking

- Учебники по Excel

- Программирование на Go

- IoT

- ITIL

- Jenkins

- MIS

- Сети

- Операционная система

- Назад

- Управление проектами Обзоры

- Salesforce

- SEO

- Разработка программного обеспечения

- VB A

-

Big Data

-

- Назад

- AWS

- BigData

- Cassandra

- Cognos

- Хранилище данных 0003

- HBOps 0003

- HBOps

- MicroStrategy

- MongoDB

- NiFi

-

WEP, WPA, WPA2 и их отличия

UPD: WPA3 - это следующее поколение безопасности WiFi

Защита Wi-Fi от хакеров - одна из важнейших задач кибербезопасности. Вот почему появление протокола безопасности беспроводной сети следующего поколения WPA3 заслуживает вашего внимания: он не только сделает соединения Wi-Fi более безопасными, но также поможет спасти вас от ваших собственных недостатков в безопасности.

Вот что он предлагает:

Защита паролем

Начните с того, как WPA3 защитит вас дома.В частности, это уменьшит ущерб, который может возникнуть из-за ленивых паролей.

Фундаментальная слабость WPA2, текущего протокола безопасности беспроводной сети, восходящего к 2004 году, заключается в том, что он позволяет хакерам использовать так называемую офлайн-атаку по словарю, чтобы угадать ваш пароль. Злоумышленник может сделать сколько угодно попыток угадать ваши учетные данные, не находясь в одной сети, циклически просматривая весь словарь - и не только - в относительно короткие сроки.

WPA3 защитит от атак по словарю за счет реализации нового протокола обмена ключами.WPA2 использовал несовершенное четырехстороннее рукопожатие между клиентами и точками доступа для обеспечения зашифрованных соединений; это то, что стоит за печально известной уязвимостью KRACK, которая затронула практически все подключенные устройства. WPA3 откажется от этого в пользу более безопасного - и широко проверенного - одновременной аутентификации равного рукопожатия.

Другое преимущество приходит в том случае, если ваш пароль все же будет взломан. Благодаря этому новому рукопожатию WPA3 поддерживает прямую секретность, что означает, что любой трафик, который прошел через ваш транец до того, как посторонний доступ получил доступ, будет оставаться зашифрованным.С помощью WPA2 они также могут расшифровать старый трафик.

Безопасные соединения

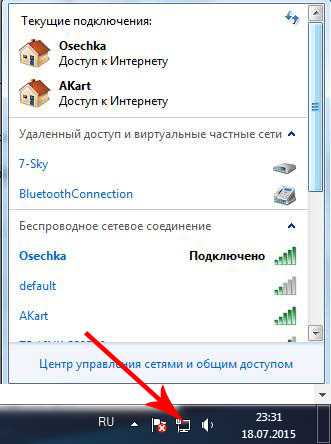

Когда в 2004 году появился WPA2, Интернет вещей еще не был похож на всепоглощающий ужас безопасности, который является его сегодняшней визитной карточкой. Поэтому неудивительно, что WPA2 не предлагал оптимизированного способа безопасного подключения этих устройств к существующей сети Wi-Fi. Фактически, основной метод, с помощью которого этот процесс происходит сегодня - Wi-Fi Protected Setup - имеет известные уязвимости с 2011 года.WPA3 предоставляет исправление.

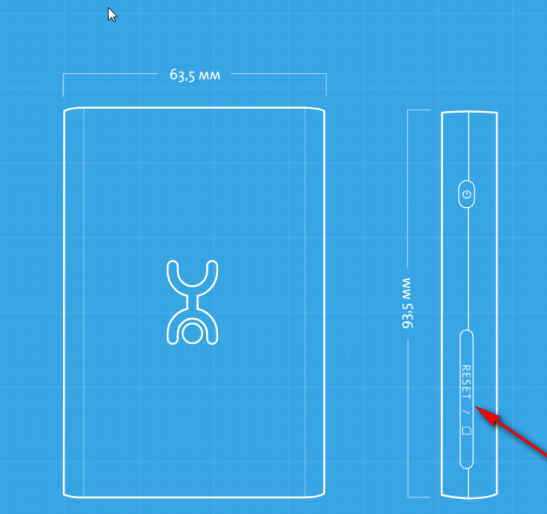

Wi-Fi Easy Connect, как называет это Wi-Fi Alliance, упрощает подключение к вашей сети беспроводных устройств, не имеющих (или ограниченных) экрана или механизма ввода. Если этот параметр включен, вы просто будете использовать свой смартфон для сканирования QR-кода на маршрутизаторе, затем сканировать QR-код на своем принтере, динамике или другом устройстве IoT, и все готово - они надежно подключены. Используя метод QR-кода, вы используете шифрование на основе открытого ключа для бортовых устройств, которым в настоящее время не хватает простого и безопасного метода для этого.

Эта тенденция проявляется и в Wi-Fi Enhanced Open, о котором Wi-Fi Alliance подробно описал несколько недель назад. Вы, наверное, слышали, что вам следует избегать конфиденциального просмотра или ввода данных в общедоступных сетях Wi-Fi. Это связано с тем, что с WPA2 любой в той же общедоступной сети, что и вы, может наблюдать за вашей активностью и атаковать вас такими вторжениями, как атаки типа «злоумышленник в середине» или перехват трафика. На WPA3? Не так много.

Когда вы входите в WPA3 Wi-Fi кофейни с устройства WPA3, ваше соединение будет автоматически зашифровано без необходимости вводить дополнительные учетные данные.Это делается с использованием установленного стандарта, называемого оппортунистическим беспроводным шифрованием.

Как и защита паролем, расширенное шифрование WPA3 для общедоступных сетей также защищает пользователей Wi-Fi от уязвимости, о существовании которой они могут не подозревать. Фактически, во всяком случае, это может заставить пользователей Wi-Fi чувствовать себя слишком защищенными.

.Как защитить свой Wi-Fi простыми шагами

TechRadar сотрудничает с NCSAM

NCSAM был запущен Национальным альянсом кибербезопасности и Министерством внутренней безопасности США в октябре 2004 года, чтобы обеспечить безопасность и надежность нашей онлайн-жизни - на работе и дома. Вот в чем суть Национального месяца осведомленности о кибербезопасности (NCSAM), который отмечается в октябре!

Большинство домашних хозяйств и компаний идут на все, чтобы не допустить неавторизованных пользователей к своим сетям, но точки доступа и маршрутизаторы Wi-Fi могут предоставить хакерам удобный доступ.

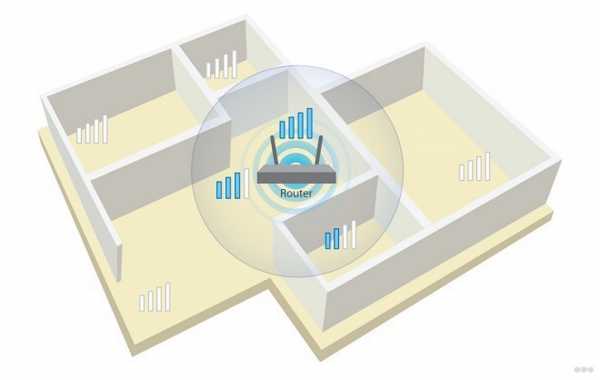

Это потому, что сигналы Wi-Fi часто транслируются за стены зданий и домов и выходят на улицы - заманчивое приглашение для хакеров. Неудивительно, что вардрайдинг или хакерская атака - излюбленное времяпровождение киберпреступников.

Поскольку многие компании разрешают или даже активно поощряют сотрудников подключаться к сети с помощью своих мобильных устройств - планшетов и смартфонов, а также ноутбуков, для большинства компаний нецелесообразно отключать доступ к Wi-Fi.

То же самое относится к домашним пользователям широкополосного доступа, к которым могут часто приходить гости. Вместо этого вот несколько советов, как сделать вашу беспроводную сеть более безопасной.

1. Используйте более надежное шифрование

Некоторые точки доступа Wi-Fi по-прежнему предлагают более старый стандарт защиты WEP (Wired Equivalent Privacy), но он принципиально нарушен. Это означает, что хакеры могут за считанные минуты взломать сеть, защищенную WEP, с помощью такого хакерского пакета, как Aircrack-ng.

Таким образом, чтобы не допустить злоумышленников, важно использовать какой-либо вариант защиты WPA (защищенный доступ Wi-Fi), либо WPA, либо более новый стандарт WPA2 (или WPA3, когда он появляется).

Для небольших компаний и домашних хозяйств может быть целесообразно использовать WPA с предварительным общим ключом. Это означает, что все сотрудники или члены семьи используют один и тот же пароль для подключения, а сетевая безопасность зависит от того, что они не сообщают пароль посторонним.

Это также означает, что пароль следует менять каждый раз, когда сотрудник увольняется из компании.

Некоторые маршрутизаторы Wi-Fi предлагают функцию под названием Wireless Protect Setup (WPS), которая обеспечивает простой способ подключения устройств к беспроводной сети, защищенной WPA.Однако это может быть использовано хакерами для получения вашего пароля WPA, поэтому важно отключить WPS в настройках маршрутизатора.

В более крупных организациях имеет смысл использовать WPA в корпоративном режиме, который позволяет каждому пользователю иметь собственное имя пользователя и пароль для подключения к сети Wi-Fi.

Это значительно упрощает управление регулярным уходом сотрудников, поскольку вы можете просто отключить учетные записи бывших сотрудников; но чтобы использовать WPA в корпоративном режиме, вам необходимо запустить сервер (известный как сервер RADIUS), на котором хранится информация для входа в систему для каждого сотрудника.

- Ознакомьтесь с нашим списком лучших поставщиков VPN на рынке.

2. Используйте безопасный пароль WPA

Убедитесь, что любой пароль (или кодовая фраза), защищающий вашу сеть Wi-Fi, длинный и случайный, чтобы его не мог взломать решительный хакер.

Слишком просто настроить любое оборудование с его настройками по умолчанию, тем более что имя администратора и пароль по умолчанию часто печатаются на самом маршрутизаторе, чтобы обеспечить быстрый доступ и настройку. Это означает, что хакеры попытаются получить доступ к вашей сети.Изменение и имени доступа, и пароля усложнит доступ преступнику.

Вы можете проверить безопасность вашей защищенной WPA сети (не раскрывая свой пароль или кодовую фразу) с помощью службы CloudCracker. Вам будет предложено предоставить некоторые данные (те же данные, которые хакер может захватить или «вынюхать» из воздуха с помощью портативного компьютера из любого места в пределах вашей сети), и служба попытается извлечь ваш пароль.

Если служба не работает, то хакер тоже вряд ли добьется успеха.Но если сервис находит ваш пароль, вы знаете, что вам нужно выбрать более длинный и безопасный.

Имейте в виду, что стандарт безопасности даже WPA2 вряд ли противостоять хорошо организованной и упрямый хакером или взлом группы благодаря изъян Krack Wi-Fi, который был обнаружен в октябре 2017 года

3. Проверка точек доступа изгоев Wi-Fi

Несанкционированные точки доступа представляют огромную угрозу безопасности. Это не «официальные» точки доступа Wi-Fi вашей компании, а те, которые были введены сотрудниками (возможно, потому, что они не могут получить хороший сигнал Wi-Fi в своем офисе) или, возможно, хакерами, проникшими в ваш офис. построил и тайно подключил один к точке Ethernet и спрятал его.

В любом случае несанкционированные точки доступа представляют опасность, потому что вы не можете контролировать их или то, как они настроены: например, можно настроить одну из них для широковещательной рассылки вашего SSID (32-символьный идентификатор для беспроводной сети) и разрешить кому угодно для подключения без ввода пароля.

Для обнаружения несанкционированных точек доступа вам необходимо регулярно сканировать ваш офис и территорию вокруг него, используя ноутбук или мобильное устройство, оснащенное подходящим программным обеспечением, таким как Vistumbler (сканер беспроводной сети) или airodump-ng.Эти программы позволяют портативному компьютеру «обнюхивать» радиоволны для обнаружения любого беспроводного трафика, идущего к несанкционированной точке доступа или от нее, и помогают определить, где они находятся.

4. Обеспечьте отдельную сеть для гостей

Если вы хотите, чтобы посетители могли использовать ваш Wi-Fi, разумно предложить гостевую сеть. Это означает, что они могут подключаться к Интернету, не имея доступа к внутренней сети вашей компании или семьи. Это важно как по соображениям безопасности, так и для предотвращения случайного заражения вашей сети вирусами или другими вредоносными программами.

Один из способов сделать это - использовать отдельное подключение к Интернету с собственной точкой беспроводного доступа. На самом деле это редко бывает необходимо, так как большинство беспроводных маршрутизаторов бизнес-класса (и многие новые потребительские) имеют возможность одновременно запускать две сети Wi-Fi - вашу основную сеть и еще одну для гостей (часто с SSID «Гость»). )

Имеет смысл включить защиту WPA в гостевой сети, а не оставлять ее открытой по двум важным причинам. Во-первых, обеспечить некоторый уровень контроля над тем, кто его использует: вы можете предоставить пароль гостям по запросу, и, если вы часто меняете его, вы можете предотвратить слишком большое количество людей, знающих пароль.

Но, что более важно, это защищает ваших гостей от других людей в гостевой сети, которые могут попытаться отслеживать их трафик. Это потому, что даже если они используют один и тот же пароль WPA для доступа к сети, данные каждого пользователя зашифрованы с помощью другого «сеансового ключа», который защищает их от других гостей.

5. Скрыть имя сети

Точки доступа Wi-Fi обычно по умолчанию настроены на широковещательную рассылку имени вашей беспроводной сети, известного как идентификатор набора услуг или SSID, чтобы упростить поиск и подключение.Но SSID также можно установить на «скрытый», чтобы вам нужно было знать имя сети, прежде чем вы сможете подключиться к ней.

Учитывая, что сотрудники должны знать название сети Wi-Fi вашей компании (и то же самое касается членов семьи и друзей в домохозяйстве), нет смысла транслировать его, чтобы любой, кто случайно проходит мимо, мог легко тоже найди.

Важно отметить, что сокрытие вашего SSID никогда не должно быть единственной мерой, которую вы предпринимаете для защиты вашей сети Wi-Fi, потому что хакеры, использующие инструменты сканирования Wi-Fi, такие как airodump-ng, могут по-прежнему обнаруживать вашу сеть и ее SSID, даже если он установлен на «скрытый."

Но безопасность - это обеспечение нескольких уровней защиты, и, скрывая свой SSID, вы можете избежать привлечения внимания хакеров, поэтому это простая мера, которую стоит принять.

6. Используйте межсетевой экран

Аппаратное обеспечение брандмауэры обеспечивают первую линию защиты от атак, исходящих извне сети, и в большинство маршрутизаторов встроены брандмауэры, которые проверяют входящие и исходящие данные и блокируют любую подозрительную активность. На устройствах обычно установлены разумные значения по умолчанию, гарантирующие, что они делать достойную работу.

Большинство межсетевых экранов используют фильтрацию пакетов, которая проверяет заголовок пакета, чтобы определить его адрес источника и назначения. Эта информация сравнивается с набором предопределенных и / или созданных пользователем правил, которые определяют, является ли пакет легитимным или нет, и, таким образом, следует ли его разрешить или отклонить.

Программные брандмауэры обычно запускаются на настольном компьютере или ноутбуке конечной точки, с тем преимуществом, что они лучше понимают, какой сетевой трафик проходит через устройство.Помимо того, какие порты используются и куда идут данные, он будет знать, какие приложения используются, и может разрешить или заблокировать возможность этой программы отправлять и получать данные.

Если программный брандмауэр не уверен в конкретной программе, он может спросить пользователя, что ему делать, прежде чем блокировать или разрешать трафик.

7. Включите MAC-аутентификацию для ваших пользователей

Вы можете еще больше ограничить круг лиц, имеющих доступ к вашей беспроводной сети, разрешив подключаться к ней только определенным устройствам и запретив остальные.Каждое беспроводное устройство будет иметь уникальный серийный номер, известный как MAC-адрес, а MAC-аутентификация разрешает доступ к сети только с набора адресов, определенных администратором.

Это предотвращает доступ неавторизованных устройств к сетевым ресурсам и служит дополнительным препятствием для хакеров, которые могут захотеть проникнуть в вашу сеть.

8. Используйте VPN

VPN или виртуальная частная сеть поможет вам оставаться в безопасности и защищенности в Интернете, и, прежде всего, сохранить конфиденциальность ваших личных данных.Они скрывают ваши данные от посторонних глаз с одного конца до другого, шифруя их. Теоретически хакеры могут проникнуть в вашу сеть, и они все равно не смогут причинить вред вашей системе, если VPN работает постоянно.

В ознаменование Месяца осведомленности о национальной кибербезопасности IPVanish предоставляет скидку 69% на двухлетние планы в течение октября 2018 года, что делает его защиту высшего уровня эффективно 3,74 доллара в месяц.

.Взлом паролей WEP с помощью Aircrack-Ng «Null Byte :: WonderHowTo

С возвращением, мои хакеры-новички!

Когда Wi-Fi был впервые разработан и популяризирован в конце 90-х, безопасность не была главной проблемой. В отличие от проводных соединений, любой может просто подключиться к точке доступа Wi-Fi и украсть пропускную способность или, что еще хуже, перехватить трафик.

Первая попытка защиты этих точек доступа получила название Wired Equivalent Privacy или просто WEP. Этот метод шифрования существует довольно давно, и был обнаружен ряд недостатков.Он был в значительной степени заменен WPA и WPA2.

Несмотря на эти известные недостатки, все еще используется значительное количество устаревших точек доступа. Недавно (июль 2013 г.) я работал в крупном подрядчике Министерства обороны США в Северной Вирджинии, и в этом здании, вероятно, четверть беспроводных точек доступа все еще использовала WEP!

Не пропустите: поиск и взлом сетей WEP с помощью Besside-ng

По всей видимости, ряд домашних пользователей и малых предприятий купили свои точки доступа много лет назад, никогда не обновляли и не осознают и не используют Плевать на его незащищенность.

Недостатки WEP делают его уязвимым для различных статистических методов взлома. WEP использует RC4 для шифрования, а RC4 требует, чтобы векторы инициализации (IV) были случайными. Реализация RC4 в WEP повторяет IV примерно каждые 6000 кадров. Если мы сможем захватить достаточно IV, мы сможем расшифровать ключ!

Теперь вы можете спросить себя: «Зачем мне взламывать Wi-Fi, если у меня есть собственный маршрутизатор Wi-Fi и доступ?» Ответ многогранен.

Во-первых, если вы взломаете чужой маршрутизатор Wi-Fi, вы сможете перемещаться по сети анонимно, а точнее, с чужого IP-адреса.Во-вторых, взломав маршрутизатор Wi-Fi, вы можете расшифровать его трафик и использовать инструмент сниффинга, такой как Wireshark или tcpdump, для захвата и отслеживания всего их трафика. В-третьих, если вы используете торренты для загрузки больших файлов, вы можете использовать чужую полосу пропускания, а не свою.

Давайте посмотрим, как взломать WEP с помощью лучшего инструмента для взлома беспроводных сетей, aircrack-ng ! Взлом беспроводной сети - один из моих любимых!

Шаг 1: Откройте Aircrack-Ng в BackTrack

Начнем с запуска BackTrack и убедимся, что наш беспроводной адаптер распознается и работает.

Отметим, что наш беспроводной адаптер распознается BackTrack и переименован в wlan0. Ваш может быть wlan1 или wlan2.

Шаг 2: Переведите беспроводной адаптер в режим монитора

Затем нам нужно перевести беспроводной адаптер в режим мониторинга или неразборчивый режим. Мы можем сделать это, набрав:

Обратите внимание, что имя интерфейса было изменено на mon0 командой airmon-ng.

Шаг 3: Начните захват трафика

Теперь нам нужно начать захват трафика. Мы делаем это с помощью команды airmon-ng с интерфейсом мониторинга mon0.

Как мы видим, теперь мы можем видеть все точки доступа и клиентов в пределах нашего диапазона!

Шаг 4. Запустите конкретный захват на AP

Как видно из приведенного выше снимка экрана, существует несколько точек доступа с шифрованием WEP. Давайте нацелимся на второго сверху с ESSID "wonderhowto". Давайте скопируем BSSID с этой точки доступа и начнем захват этой точки доступа.

- airodump-ng --bssid 00: 09: 5B: 6F: 64: 1E -c 11 -w WEPcrack mon0

Это начнет захват пакетов из SSID "wonderhowto" на канале 11 и записывает их в файл WEPcrack в формате pcap.Только эта команда теперь позволит нам захватывать пакеты для взлома ключа WEP, если мы ОЧЕНЬ терпеливы.

Но мы не терпеливы, мы хотим этого прямо сейчас! Мы хотим взломать этот ключ как можно скорее, и для этого нам нужно будет ввести пакеты в AP.

Теперь нам нужно дождаться, пока кто-нибудь подключится к точке доступа, чтобы мы могли получить MAC-адрес от их сетевой карты. Когда у нас есть их MAC-адрес, мы можем подделать их MAC-адрес и внедрить пакеты в их AP. Как мы видим внизу скриншота, кто-то подключился к AP "wonderhowto".Теперь мы можем ускорить атаку!

Шаг 5: Внедрение ARP-трафика

Чтобы подменить их MAC и внедрить пакеты, мы можем использовать команду aireplay-ng . Нам нужен BSSID AP и MAC-адрес клиента, подключившегося к AP. Мы будем захватывать ARP-пакет, а затем воспроизводить этот ARP тысячи раз, чтобы сгенерировать IV, которые нам нужны для взлома WEP.

- aireplay-ng -3 -b 00 :: 09: 58: 6F: 64: 1E -h 44: 60: 57: c8: 58: A0 mon0

Теперь, когда мы вводим ARP в точку доступа , мы захватим IV, которые сгенерированы в нашем файле airodump WEPcrack.

Шаг 6: Взломать пароль

Когда у нас будет несколько тысяч IV в нашем файле WEPcrack, все, что нам нужно сделать, это запустить этот файл против aircrack-ng, например:

- aircrack-ng WEPcrack-01. cap

Если у нас достаточно IV, aircrack-ng отобразит ключ на нашем экране, обычно в шестнадцатеричном формате. Просто возьмите этот шестигранный ключ и примените его при входе в удаленную точку доступа, и у вас будет бесплатный беспроводной доступ!

Следите за обновлениями, чтобы получить больше руководств по взлому беспроводных сетей

Продолжайте возвращаться, чтобы узнать больше о взломе Wi-Fi и других методах взлома.Еще не видели других руководств по взлому Wi-Fi? Посмотрите их здесь. Если у вас есть вопросы по этому поводу, задавайте их в комментариях ниже. Если это что-то не связанное, попробуйте спросить на форуме Null Byte.

Хотите начать зарабатывать деньги как хакер в белой шляпе? Начните свою профессиональную карьеру хакера с помощью нашего пакета обучения премиум-сертификату по этическому хакерству 2020 года в новом магазине Null Byte и получите более 60 часов обучения от профессионалов в области этического хакерства.

Купить сейчас (скидка 90%)>

Маршрутизатор , размытые изображения пользователя и WiFi через Shutterstock .