Мы принимаем к оплате:

«Подарочный сертификат» от нашего Учебного Центра – это лучший подарок для тех, кто Вам дорог! Оплате обучение и подарите Вашим родным и близким обучение по любому из курсов!!!

«Сертификат на повторное обучение» дает возможность повторно пройти обучение в нашем Учебном Центре со скидкой 1000 рублей!

А также:

Как узнать что смотрят через твой wifi

Как узнать кто подключен к моему wifi и заблокировать его.

В этой статье мы затронем интересный вопрос, который интересует многих пользователей: как можно узнать кто подключен к моему wifi. Беспроводная технология Wi Fi на сегодняшний день очень популярная. Практически в каждом доме, для быстрого и удобного входа во всемирную паутину устанавливают Wi-Fi роутеры. Но никто не думал, что именно из-за этого WiFi роутера у вас может снизиться скорость интернета. И связано это не с поломкой маршрутизатора или неполадкой у провайдера. А виной всему, ваш сосед халявщик, который без разрешения, подключился к вашей беспроводной сети и сутками качает фильмы. Сейчас мы покажем несколько способов, с помощью которых вы выявите, кто подключился к вашей беспроводной сети. А также расскажем, как подключившегося воришку заблокировать.

Симптомы стороннего подключения к вашей вай фай сети

Симптом собственно один, это падение скорости и качества интернета. Выражается это в следующем:

- Невозможно нормально посмотреть онлайн ролики или фильмы, постоянно тормозит.

- Медленная закачка любых файлов. Если, например, раньше файл 100 мб вы скачивали за 5 минут, то теперь приходится тратить 10 минут.

- Если играете в онлайн игры тогда заметите увеличенный Ping. Раньше был 20 мс в игре, а теперь 80 мс, из-за этого игра тормозит и обрывается.

Возможно вас заинтересует данная проблем: ПК по Wi Fi подключен, а интернета нет. Варианты решения найдете здесь — почему нет подключения к интернету через wifi и что с этим делать.

В первую очередь, конечно же, обратитесь в техподдержку своего провайдера. Если они не выявят проблемы с их стороны, значит, проблема у вас. Одна из возможных проблем, это ваш сосед, который решил на халяву попользоваться интернетом. Чтобы проверить это, смотрите ниже варианты, как можно посмотреть кто подключен к моему wifi.

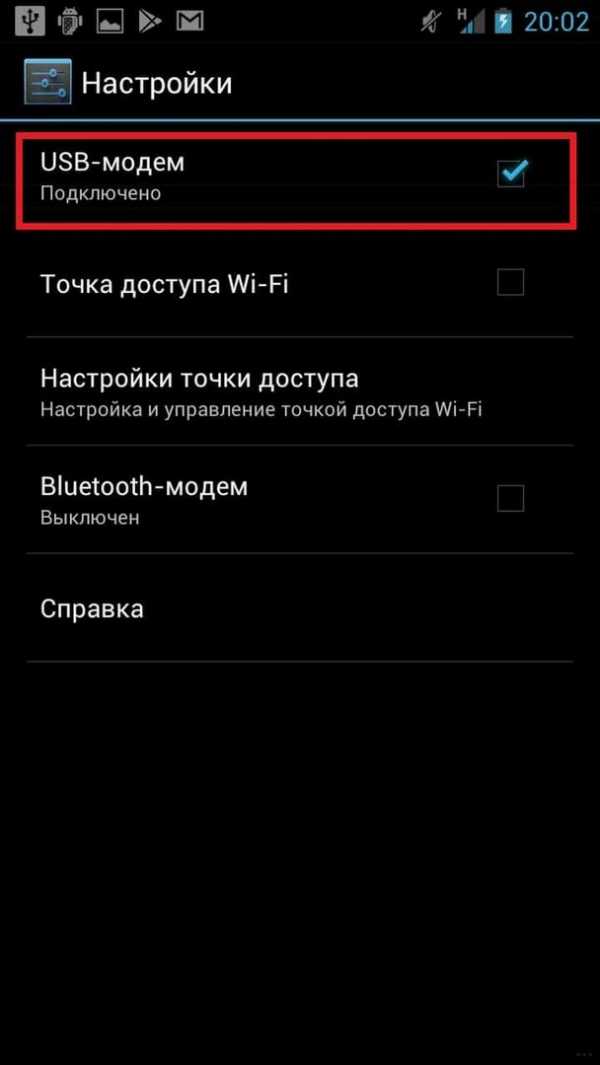

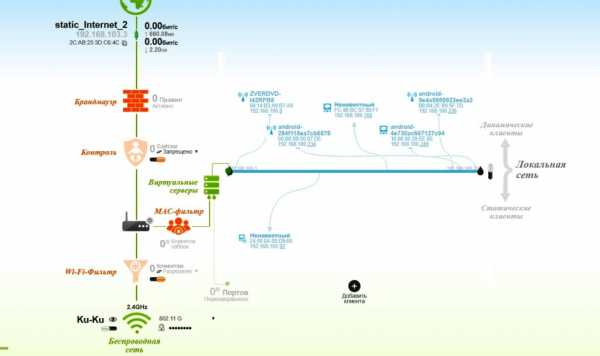

Смотрим, кто подключен к wifi на роутере

Первый вариант можно разделить на несколько действий. Сперва необходимо войти в меню маршрутизатора, там отыскать все подключенные устройства и выбрать из них свои и чужие. Смотрим ниже, как это делать.

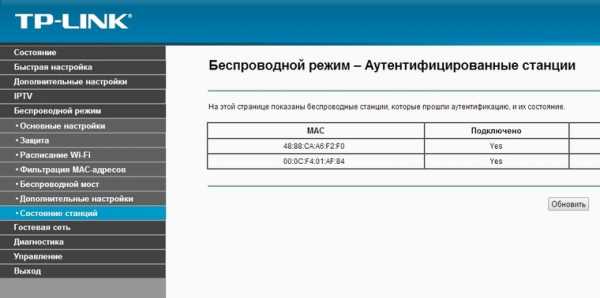

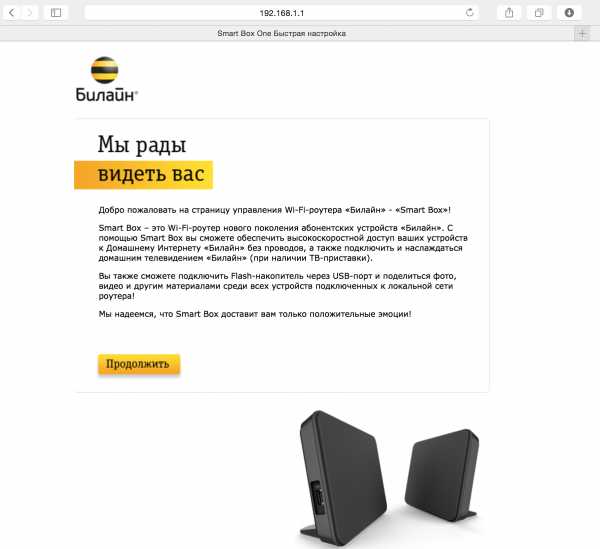

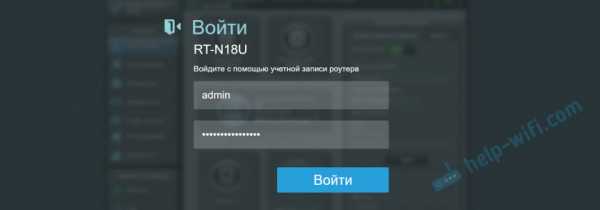

Заходим на роутер

Открываем браузер. В адресной строке вбейте IP роутера, его можно посмотреть на самом роутере. Далее введите имя пользователя, а чуть ниже пароль, их смотрите также на устройстве где и IP адрес.

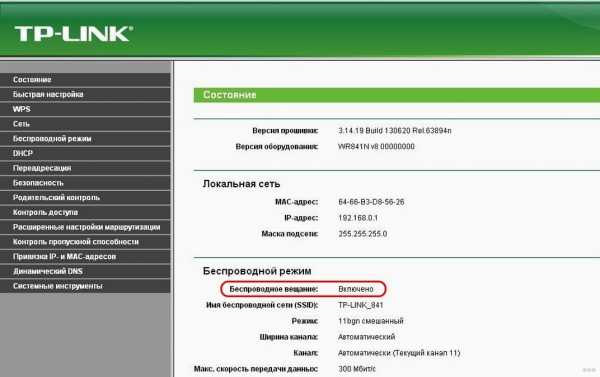

Находим все устройства, которые подключены к маршрутизатору

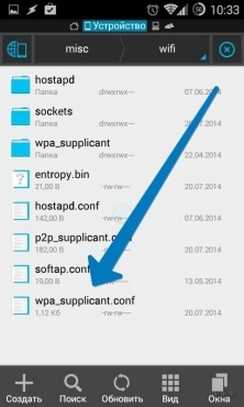

Войдя в настройки, перейдите во вкладку «WiFi», «Список Wi-Fi клиентов». Теперь вы видите, какие устройства подключены на данный момент.

Если у вас роутер D-Link тогда войдите во вкладку «Мониторинг», там будет карта вашей сети и всех подключенных устройств.

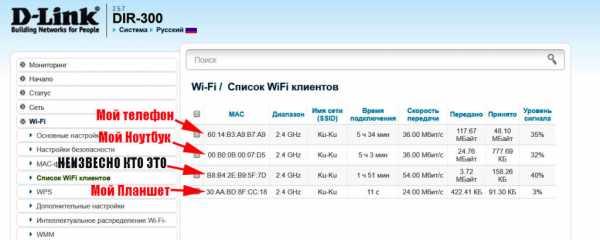

Определяем свои устройства и сторонние

Увидев список MAC адресов устройств, которые подключены, необходимо определить, какие ваши, а какие чужие. Для этого воспользуемся ниже перечисленными вариантами.

Вариант № 1: С помощью отключения устройств вычисляем чужой MAC адрес

Перепишите все подключаемые MAC адреса или сделайте скриншот. Потом поочередно отключайте все устройства в доме, которые подключаются по вай фай к роутеру. Вы заметите, как из списка будут пропадать MAC адреса.

Запишите, какой MAC принадлежит какому устройству, в дальнейшем вам это понадобится. Останется только MAC нарушителя, которого нужно заблокировать. Как это сделать, читайте дальше в статье.

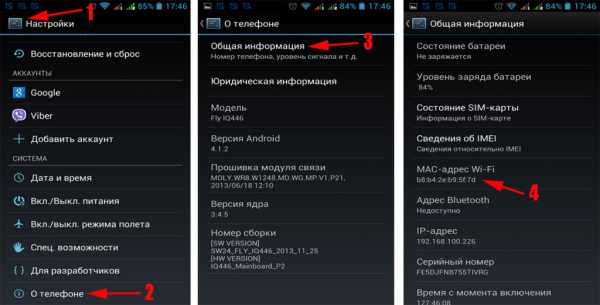

Вариант № 1: Смотрим MAC-адрес в устройствах и находим вора

Посмотрите подключенные MAC-адреса всех ваших устройств. Обычно на телефонах и планшетах он написан в разделе «О телефоне» или «Информация о устройстве».

Если вам необходимо посмотреть на смартфоне пароль от вай фай и вы не знаете как это сделать, тогда в этом вам поможет наша статья: как узнать пароль от wi-fi на телефоне.

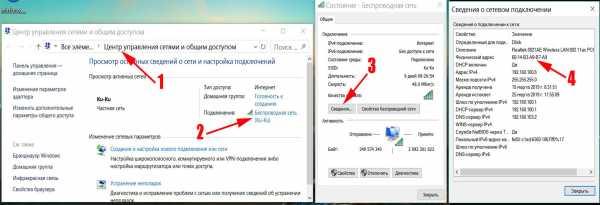

На компьютере смотрите в пункте «Сетевые подключения», клацаете ПКМ на значке «Беспроводная сеть» и выбираете «Состояние». Потом жмем кнопку «Сведения…». Напротив строки «Физический адрес » будет написан MAC-адрес. Узнав все свои MAC-адреса, теперь из списка на маршрутизаторе несложно будет найти и заблокировать халявщика.

Как узнать того кто подключен к моему wifi роутеру, воспользовавшись меню маршрутизатора, теперь вы знаете.

Как легко узнать, кто подключен к wifi с помощью утилиты

Один из самых простых способов посмотреть ваш список подсоединенных устройств, это воспользоваться специальными программами. Достаточно просто скачать, установить и запустить. Далее, утилита просканирует всю сеть и покажет список гаджетов, которые в этой сети. Вам только остается сравнить MAC-адреса и выявить неизвестный. Вот несколько подходящих утилит:

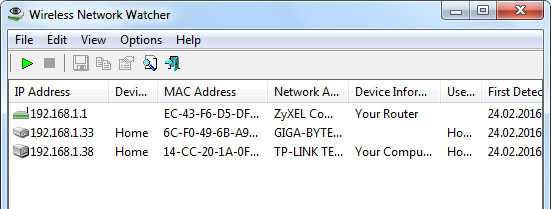

Утилита № 1 — Wireless Network Watcher

Это очень маленькая утилита весом около 350 кб, которую устанавливать ненужно. Она бесплатная и имеет интерфейс на английском языке. Русского языка нет, но она настолько проста в использовании, что вы без проблем сможете работать на ней и на английском языке. После сканирования приложение выдаст информацию о IP, MAC-адресе, производителе и имени компьютера.

Утилита № 2 — SoftPerfect WiFi Guard

Хорошая утилита для защиты домашней сети. Подходит для операционных систем Windows 10, 8.1, 8, 7, имеет интерфейс на русском и английском языке. Её функции:

- Определяет все устройства в сети и уведомляет какие активные.

- Периодически сканирует всю сеть и при выявлении неизвестного ей устройства уведомляет.

Блокировка неизвестного устройства в Wi-Fi роутере

Как легко узнать кто пользуется моим wifi, мы показали. Благодаря этому теперь, вы легко найдете того кто ворует интернет. Банального отключения вора от сети, будет недостаточно. Ведь через короткий промежуток времени воришка вновь подключиться и продолжит воровать трафик. Здесь необходимо принять более радикальные меры, одна из действенных мер, это настройка функции «MAC-фильтр». Давайте рассмотрим, как включить эту функцию подробнее.

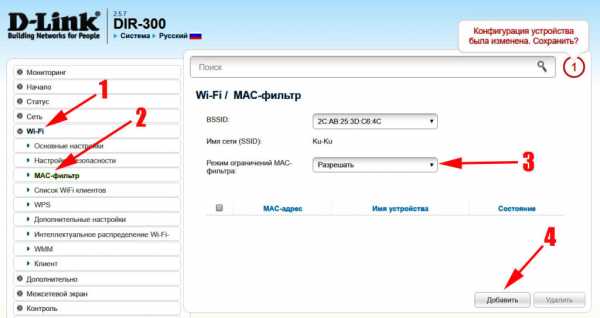

- Входим в меню настроек роутера, как это сделать мы уже писали выше в статье.

- Раскрываем раздел «Wi Fi». Жмем на строку «MAC-фильтр».

- Дальше у вас есть выбор настройки данной функции. Либо в пункте «Режим ограничения MAC фильтра» поставить «Разрешить». Далее ниже жмем «Добавить». Теперь необходимо будет внести все MAC адреса своих гаджетов. Тем самым давая полный доступ к беспроводной сети.

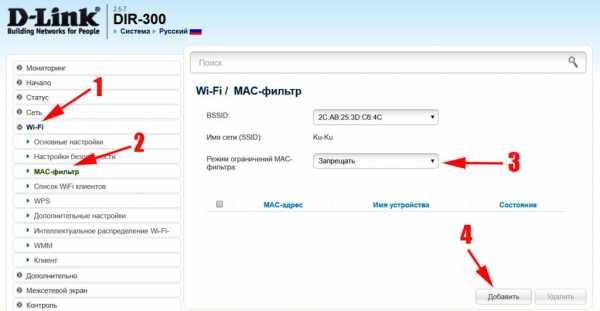

- Либо установить значение «Запрещать». При таком выборе, нужно будет внести MAC-адреса сторонних устройств. Которым в дальнейшем доступ будет закрыт.

Второй вариант настроить будет быстрее, потому что обычно нарушитель один, следовательно, вносить в MAC-фильтр нужно только один MAC адрес. А вот устройств в доме в разы больше, поэтому и больше вносить в фильтр. И не забываем, при появлении нового гаджета в доме, нужно обязательно внести его в фильтр, чтобы интернет на нем работал.

Меняем пароль на беспроводной сети Wi Fi

Один из самых простых способов избавиться от любителя бесплатного интернета, это изменить пароль на сеть Wi-Fi.

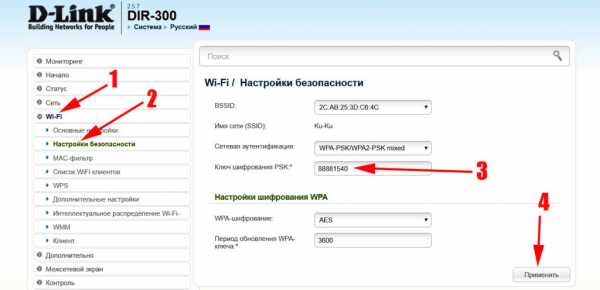

Для этого войдите в настройки роутера во вкладку «WiFi», «Настройки безопасности». Напротив строки «Ключ шифрования PSK» сотрите старый ключ и пропишите новый восьмизначный ключ, состоящий из цифр и букв. Детальную инструкцию можно посмотреть в нашей статье: как обновить пароль Wi-Fi на роутере.

Заключение

Надеемся, статья была полезная для вас. В ней мы старались детально показать все простые варианты, как можно узнать кто сидит на моем wifi. Если у вас возникнут сложности, с каким либо способом из нашей статьи, пишите ниже в комментариях. Постараемся быстро ответить и дать дельный совет.

Вы также можете почитать:

Как узнать, что люди делают по вашему Wi-Fi

Большинство современных веб-браузеров позволяют удалять историю просмотров, или пользователи также могут использовать приватные режимы или режимы «инкогнито», в которых информация истории просмотров не сохраняется. Однако некоторые специальные маршрутизаторы и ваш интернет-провайдер могут по-прежнему видеть, что люди делают в вашей сети Wi-Fi, на основе ваших DNS-запросов.

Бывают случаи, когда вы хотите контролировать Интернет-активность на вашем маршрутизаторе. Например,

- Вы являетесь родителем и хотите следить за действиями своих детей в Интернете

- Вы используете Wi-Fi со своими соседями по квартире и хотите знать, могут ли они видеть ваш сеанс просмотра

- Вы просто хотите знать, как это делается, чтобы обезопасить себя

Итак, вот три способа контролировать Интернет-активность на вашем маршрутизаторе.Однако ни один из этих методов не является надежным, то есть у всех есть свои плюсы и минусы. И само собой разумеется, что вы должны протестировать эти методы в своей собственной сети , а не на других WiFi. Потому что это не только неэтично, но и может вызвать проблемы с законом.

Связано: 5 способов выгнать людей из вашей сети WiFi

Как узнать, что люди делают на вашем Wi-Fi

Все следующие методы работают по одному и тому же принципу, то есть когда устройства в вашей сети подключаются к Интернету, пакеты данных , транслируются по воздуху, и технически могут быть получены любым хостом с помощью подходящего инструмента.Ниже приведены некоторые инструменты, позволяющие отслеживать сетевые пакеты. Тем не менее, давайте посмотрим, как это работает.

1. WireShark

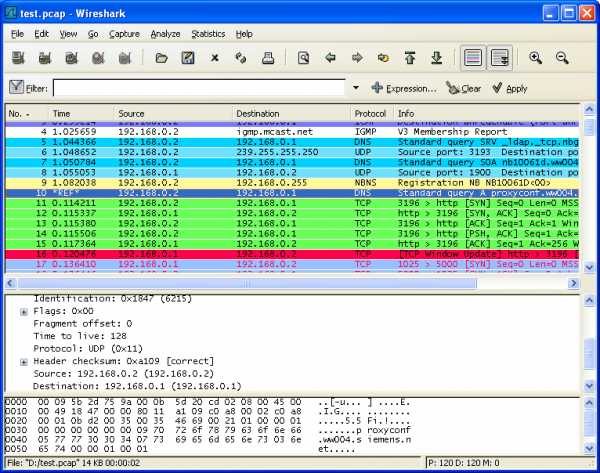

Wireshark - популярный инструмент для захвата пакетов, разработанный специально для того, чтобы видеть, что люди просматривают в сети в режиме реального времени.

После запуска программы отображаются IP-адреса всех устройств в вашей сети. Просто выберите тот, который вы хотите отслеживать, и запустить сеанс захвата пакетов. И это все. Через несколько секунд вы увидите входящие и исходящие пакеты данных от цели.

Хотя это может показаться простым, это технически сложно. Например, данные, которые вы содержат IP-адрес и много мусорной информации, и вам нужно разобраться в этом дампе. Популярный канал YouTube, TheNewBoston, предлагает серию руководств по использованию Wireshark для начинающих. Проверь это.

Кредит: www.wireshark.org

При захвате пакетов от других устройств обязательно включите неразборчивый режим и установите фильтр для HTTP-запросов. Вы можете найти эти настройки в меню опций на стартовом экране.

Плюсы: С помощью этого инструмента вы можете выкопать много полезной информации и предоставить отличный инструмент для сетевых администраторов.

Минусы: Чтобы использовать Wireshark в неразборчивом режиме (т. Е. Отслеживать трафик других устройств), вам придется купить отдельный WiFi-адаптер (вот так). Это связано с тем, что большинство производителей устройств блокируют захват пакетов на аппаратном уровне, чтобы избежать неправильного использования.

Платформа - Windows, macOS, Linux

Проверить Wireshark (бесплатно)

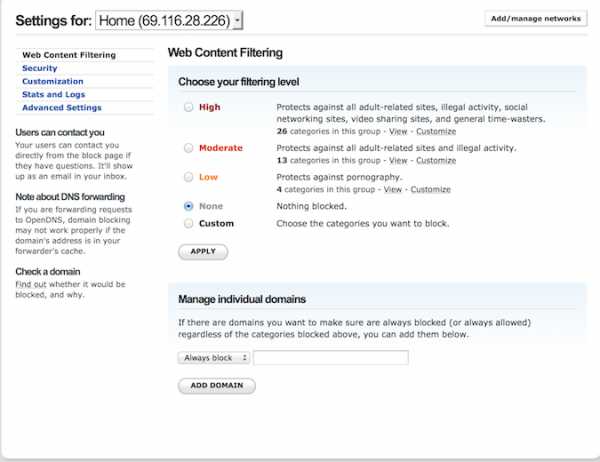

2. OpenDNS

Если вы находите Wireshark сложным, OpenDNS для вас. Логика работы OpenDNS проста. При попытке подключиться к Интернету весь ваш сетевой трафик проходит через маршрутизатор, который затем заставляет его проходить через вашего провайдера DNS для преобразования доменного имени в его эквивалентный IP-адрес. Правильно?

Таким образом, если вы замените предоставленный по умолчанию DNS-сервер (обычно предоставляемый вашим интернет-провайдером) на сервер OpenDNS, вы можете легко контролировать свой сетевой трафик с помощью панели управления OpenDNS.Это даст вам краткое представление о том, какие сайты люди просматривают в вашей сети. И не только это, вы даже можете заблокировать определенный контент, например сайты для взрослых, азартные игры и т. Д.

Чтобы начать работу с OpenDNS, все, что вам нужно сделать, это попросить маршрутизатор использовать IP-адрес открытых DNS-серверов (208.67.222.222 и 208.67.220.220), а затем создать бесплатную учетную запись на веб-сайте OpenDNS. После входа в систему вам нужно связать маршрутизатор с учетной записью OpenDNS, и все. Теперь вы сможете контролировать свою сеть с панели управления OpenDNS.На нашем любимом сайте HowToGeek есть подробное руководство.

Читайте: Как узнать, какой DNS-сервер я использую

Плюсы: Прекрасно работает и прост в настройке даже для нетехнического специалиста. И это еще не все. можно также блокировать веб-сайты или даже такие сервисы, как WhatsApp, во всей сети.

Минусы: Однако вы не можете видеть трафик в реальном времени. Он показывает данные через 24 часа, а также не определяет, какой компьютер в вашей сети открыл определенный веб-сайт.Вы должны угадать это, основываясь на времени и дате.

Платформа - Интернет, работает на всех платформах

Отъезд OpenDNS (бесплатно)

3. zANTI (приложение для Android)

Если вы ищете, как проверить историю WiFi на Android, zANTI - это ответ. Это похоже на альтернативы Wireshark для Android. Хотя я считаю его более удобным для пользователя, чем Wireshark, и, что самое приятное, так как сетевая карта вашего Android способна захватывать пакеты Wi-Fi (в отличие от большинства ПК), вам не нужно покупать дополнительное сетевое оборудование для захвата данных. другие люди в вашей сети.

Все, что вам нужно сделать, это установить это приложение на устройство Android и запустить его. Приложение просканирует сеть и покажет вам список подключенных устройств. Выберите того, за которым хотите следить, и начните атаковать человека в середине атаки .

zANTI захватывает весь HTTP-трафик с целевого устройства в режиме реального времени. Однако, если вы хотите видеть HTTPS-трафик , включите SSL-полосу, это предотвратит открытие веб-сайтов по безопасному протоколу.

Плюсы: Просто и удобно.Работает прямо из коробки и может захватывать пакеты данных вместе со многими другими функциями. Он даже может перехватывать имя пользователя и пароль с некоторых менее безопасных веб-сайтов.

Минусы: Требуется рут и не все время работает. Так что не на 100 процентов надежен.

Платформа - только Android

Оформить заказ zANTI (бесплатно, требуется адрес электронной почты)

Не позволяйте людям видеть, что вы делаете, по вашему Wi-Fi

Если вы не хотите, чтобы люди видели ваши действия в Интернете.Вам нужно сделать 3 вещи

1. Когда дело доходит до деликатных вопросов, не используйте сайт, на котором нет https. К счастью, большинство сайтов в Интернете по умолчанию поддерживают https. Когда вы просматриваете сайты с https, такие как Reddit, люди, которые шпионят за вами или даже за вашим интернет-провайдером, могут видеть, что вы подключены к IP-адресу сервера Reddit, но он не может видеть трафик, с которым вы общаетесь.

Если на сайте не применяется протокол HTTPS по умолчанию, но протокол HTTPS по-прежнему является вариантом, вы можете установить HTTPS Everywhere.Это расширение браузера для Firefox, Chrome и Opera, которое шифрует ваш обмен данными со многими крупными веб-сайтами. Это не приведет к переходу HTTP-сайта на HTTPS, но для некоторых сайтов, которые не поддерживают https или имеют частичный https на странице оформления заказа, это расширение будет применять его на всем сайте.

2. Используйте VPN. VPN будет обходить ведение журнала на уровне маршрутизатора. Если вы не уверены, какой VPN использовать, вот наш список лучших бесплатных приложений VPN, которые мы рекомендуем на TechWiser

.3. Используйте другие источники Интернета для конфиденциального поиска в Интернете, например, для создания точки доступа со своего смартфона.Для дополнительного уровня защиты вы даже можете использовать VPN-соединение со своего Android-устройства.

Существуют и другие способы мониторинга сетевого трафика, такие как установка нового брандмауэра, но это может быть дорогостоящим и чаще всего используется предприятиями.

Связано: 10 шагов по защите вашей сети Wi-Fi от хакеров

.Как работает WiFi | HowStuffWorks

Если у вас дома уже есть несколько компьютеров, объединенных в сеть, вы можете создать беспроводную сеть с помощью точки доступа . Если у вас несколько компьютеров, не подключенных к сети, или если вы хотите заменить сеть Ethernet, вам понадобится беспроводной маршрутизатор. Это единый блок, который содержит:

- Порт для подключения к кабельному или DSL-модему

- Маршрутизатор

- Концентратор Ethernet

- Межсетевой экран

- Точка беспроводного доступа

Беспроводной маршрутизатор позволяет использовать беспроводные сигналы или кабели Ethernet для подключения компьютеров и мобильных устройств друг к другу, к принтеру и к Интернету.Большинство маршрутизаторов обеспечивают покрытие на расстоянии около 30,5 метров во всех направлениях, хотя стены и двери могут блокировать сигнал. Если ваш дом очень большой, вы можете купить недорогие расширители диапазона или повторители, чтобы увеличить радиус действия вашего маршрутизатора.

Объявление

Как и в случае с беспроводными адаптерами, многие маршрутизаторы могут использовать более одного стандарта 802.11. Обычно маршрутизаторы 802.11b немного дешевле других, но, поскольку стандарт старше, они также медленнее, чем 802.11a, 802.11g, 802.11n и 802.11ac. Маршрутизаторы 802.11n являются наиболее распространенными.

После подключения маршрутизатора он должен начать работать с настройками по умолчанию. Большинство маршрутизаторов позволяют вам использовать веб-интерфейс для изменения ваших настроек. Вы можете выбрать:

- Имя сети, известное как идентификатор ее набора услуг (SSID). - По умолчанию обычно используется имя производителя.

- Канал, который использует маршрутизатор. - Большинство маршрутизаторов по умолчанию используют канал 6.Если вы живете в квартире и ваши соседи также используют канал 6, у вас могут возникнуть помехи. Переключение на другой канал должно устранить проблему.

- Параметры безопасности вашего маршрутизатора - Многие маршрутизаторы используют стандартный общедоступный вход в систему, поэтому рекомендуется установить собственное имя пользователя и пароль.

Безопасность является важной частью домашней беспроводной сети, а также общедоступных точек доступа Wi-Fi. Если вы настроите маршрутизатор на создание открытой точки доступа, любой, у кого есть карта беспроводной связи, сможет использовать ваш сигнал.Однако большинство людей предпочли бы держать посторонних подальше от своих сетей. Для этого вам необходимо принять некоторые меры безопасности.

Также важно убедиться, что ваши меры безопасности актуальны. Мера безопасности Wired Equivalency Privacy (WEP) когда-то была стандартом безопасности WAN. Идея WEP заключалась в создании платформы безопасности беспроводной связи, которая сделала бы любую беспроводную сеть такой же безопасной, как традиционная проводная сеть. Но хакеры обнаружили уязвимости в подходе WEP, и сегодня легко найти приложения и программы, которые могут поставить под угрозу WAN, использующую защиту WEP.На смену ему пришла первая версия защищенного доступа WiFi (WPA), которая использует шифрование Temporal Key Integrity Protocol (TKIP) и является шагом вперед по сравнению с WEP, но также больше не считается безопасным.

Чтобы сохранить конфиденциальность вашей сети, вы можете использовать один или оба из следующих методов:

- Защищенный доступ Wi-Fi версии 2 (WPA2) является преемником WEP и WPA и теперь является рекомендуемым стандартом безопасности для сетей Wi-Fi. Он использует шифрование TKIP или Advanced Encryption Standard (AES), в зависимости от того, что вы выберете при настройке.AES считается наиболее безопасным. Как и в случае с WEP и начальным WPA, безопасность WPA2 предполагает вход с паролем. Общедоступные точки доступа либо открыты, либо используют любой из доступных протоколов безопасности, включая WEP, поэтому будьте осторожны при подключении вне дома. WiFi Protected Setup (WPS), функция, которая связывает жестко запрограммированный PIN-код с маршрутизатором и упрощает настройку, по-видимому, создает уязвимость, которая может быть использована хакерами, поэтому вы можете захотеть отключить WPS, если это возможно, или заглянуть в маршрутизаторы которые не имеют функции.

- Фильтрация адресов Media Access Control (MAC) немного отличается от WEP, WPA или WPA2. Он не использует пароль для аутентификации пользователей - он использует физическое оборудование компьютера. У каждого компьютера есть свой уникальный MAC-адрес. Фильтрация MAC-адресов позволяет только машинам с определенными MAC-адресами получать доступ к сети. Вы должны указать, какие адреса разрешены при настройке маршрутизатора. Если вы покупаете новый компьютер или посетители вашего дома хотят использовать вашу сеть, вам необходимо добавить MAC-адреса новых компьютеров в список разрешенных адресов.Система не надежна. Умный хакер может подделать MAC-адрес - то есть скопировать известный MAC-адрес, чтобы обмануть сеть, которую компьютер, который он использует, принадлежит к сети.

Вы также можете изменить другие настройки маршрутизатора для повышения безопасности. Например, вы можете настроить блокировку запросов WAN, чтобы маршрутизатор не отвечал на IP-запросы от удаленных пользователей, установить ограничение на количество устройств, которые могут подключаться к вашему маршрутизатору, и даже отключить удаленное администрирование, чтобы только компьютеры были подключены напрямую к ваш маршрутизатор может изменять настройки вашей сети.Вам также следует изменить идентификатор набора служб (SSID), который является вашим сетевым именем, на другое, отличное от значения по умолчанию, чтобы хакеры не могли сразу определить, какой маршрутизатор вы используете. И выбор надежного пароля никогда не помешает.

Беспроводные сети легко и недорого установить, а веб-интерфейсы большинства маршрутизаторов практически не требуют пояснений. Для получения дополнительной информации о настройке и использовании беспроводной сети перейдите по ссылкам на следующей странице.

.Как определить, что кто-то ворует ваш WiFi

С включенной безопасностью WPA2 маловероятно, что кто-то когда-либо подключится к вашей сети. Но есть простой способ обнаружить скваттеров: поскольку каждое устройство, подключенное к вашей сети, имеет уникальный IP-адрес и MAC-адрес, вы можете легко увидеть список подключенных устройств, часто перечисленных как «клиенты», на одной из страниц настроек. для вашего беспроводного маршрутизатора. Многие устройства передают идентификатор, потому что они были названы их владельцами, поэтому, если вы видите «Ноутбук Джона», подключенный к вашей сети, и у вас нет Джона в доме, вы обнаружили проблему! Даже если устройство не показывает имя в списке клиентов маршрутизатора, вы можете подсчитать количество подключенных устройств и сравнить их с количеством устройств, которые, как вы знаете, должны быть там, чтобы увидеть, не погашены ли числа.

Хотите быть уверены, что никто не узнает ваш пароль и не проникнет в вашу сеть? У вас есть несколько вариантов. Ваш маршрутизатор может скрывать свой SSID, то есть он не будет отображаться для тех, кто ищет подключаемые сети. Адрес придется вводить вручную. Вы также можете настроить фильтр MAC-адресов беспроводной сети, чтобы «занести в белый список» принадлежащие вам устройства, отключив доступ для всех остальных. Конечно, из-за этого желанным гостям, например друзьям, будет сложнее выйти в Интернет у вас дома.

Объявление

Программное обеспечение для интернет-мониторингатакже является опцией. Например, бесплатная утилита AirSnare предупредит вас, когда незнакомые MAC-адреса войдут в вашу сеть. Но с безопасным соединением вам не о чем беспокоиться. По правде говоря, Wi-Fi не является таким ценным товаром, как раньше. Приобрести его можно практически в любой кофейне. Миллионы из нас носят с собой смартфоны с постоянным подключением для передачи данных. В какой-то степени это делает доступ к Wi-Fi более быстрым и дешевым вариантом доступа в Интернет, но не всегда самым удобным.

Пока ваша сеть защищена паролем, только хакер, использующий специализированное программное обеспечение, сможет обойти вашу безопасность. Технологический сайт Ars Technica подробно описал, как программу Silica стоимостью 2500 долларов можно использовать совместно с веб-сайтами, содержащими словари из миллионов слов, для подключения к защищенной сети и взлома ее пароля [источник: Ars Technica]. Но есть еще простой способ остановить даже серьезных хакеров: использовать лучший пароль. Чем дольше и труднее угадывать, тем безопаснее будет ваша сеть.

Имея надежный пароль, вам никогда не придется беспокоиться о том, чтобы следить за тем, кто подключается к вашей сети. Попутчикам придется найти кого-нибудь другого, от кого можно оторваться.

.Как использовать Kismet для просмотра активности пользователей Wi-Fi через стены «Null Byte :: WonderHowTo

В вашем доме есть стены для уединения, но сигналы Wi-Fi проходят через них и могут быть обнаружены на расстоянии до мили с помощью направленного Wi-Fi. -Fi антенна и прямая видимость. Из этих данных можно получить невероятный объем информации, в том числе о том, когда жители приходят и уходят, о производителе всех ближайших беспроводных устройств и о том, что в сети используется в любой момент времени.

В то время как мы рассмотрели Kismet для вардрайтинга, в котором мы добавили GPS к миксу и ездили, чтобы определить местоположение беспроводных сетей, использование Kismet в фиксированном положении может дать более подробную информацию о фиксированных целях.Вместо того, чтобы просто искать существующие точки доступа (AP), Kismet отлично отображает взаимосвязи между устройствами во времени.

Использование Kismet для слежки за пользователями опирается на методы разведки сигналов, с помощью которых мы пытаемся узнать о том, чего мы не видим, по сигналам, которые он испускает. В данном случае мы имеем дело с Wi-Fi, и мы пытаемся увидеть маршрутизаторы и подключенные устройства, деятельность человека и то, какие устройства кому принадлежат. Этого достаточно, чтобы собрать гораздо больше, чем вы думаете.

Если бы вы знали, что кто-то может видеть не только, дома вы или нет, но и находитесь ли вы на PlayStation или на своем ноутбуке в любой момент времени, вы могли бы быть более склонны переключиться на проводную сеть или хотя бы включить Wi-Fi. выключены на устройствах, когда вы их не используете.

Не пропустите: Как использовать Wardrive на телефоне Android для сопоставления уязвимых сетей

Чтобы творить чудеса, Kismet использует беспроводную сетевую карту, переведенную в режим мониторинга, для бесшумного сканирования всех доступных сетей Wi-Fi. Доступные каналы Fi для беспроводных пакетов.Эти пакеты могут быть автоматизированными кадрами маяка, которые беспроводные точки доступа транслируют несколько раз в секунду, пакетами данных, которыми обмениваются связанные устройства, или кадрами проверки от устройств поблизости, которые еще не подключены к сети, но ищут сеть для подключения.

Расшифровывая и комбинируя эти данные, Kismet визуализирует сети вокруг вас, а также активность устройств, подключенных к этим сетям.

Что вам может сказать Wi-Fi?

Итак, что мы можем с этим сделать? После того, как мы определим сеть, которую хотим наблюдать, мы сможем изучить нюансы о ней, например, какую электронику и оборудование подключили к своей сети компания или человек.Это может позволить вам «отпечатать» различные типы настроек, чтобы распознать, для чего может использоваться определенная конфигурация устройств. При такой настройке скрытый кластер 3D-принтеров или подключенного оборудования для гидропоники становится очевидным, как и множество смартфонов и ноутбуков.

Полезность этих данных зависит от того, кто вы. Вору будет очень полезна возможность обыскать каждый дом в радиусе действия беспроводной связи в поисках дорогой электроники. Поскольку Kismet может легко обнаруживать беспроводные камеры видеонаблюдения, мы можем полностью избежать или даже потенциально нацелить одну из них с помощью атаки с помехами.А поскольку мы можем видеть, когда клиентские устройства появляются, исчезают и используют данные, довольно легко сделать вывод, когда никого нет дома.

Не пропустите: Как установить защиту с помощью Kali Raspberry Pi для сопоставления устройств Wi-Fi

Еще лучше, просто объезжая окрестности и комбинируя данные GPS с данными сигнала Wi-Fi, вор можно просто построить карту адреса, которому принадлежит каждая беспроводная сеть. Фактически, эти данные могут уже существовать, так как Wigle Wifi и Google имеют больше сетей Wi-Fi на планете.

Wigle.net отображает сопоставленные беспроводные сети, зарегистрированные в центре Лос-Анджелеса.Следует отметить, что он также может использоваться как своего рода наблюдение за соседством для обнаружения подозрительной беспроводной активности в окрестностях. Это может помочь обнаружить признаки киберпреступности, о которых можно сообщить тому, кто знает, как расследовать это, поскольку обычные полицейские обычно этого не делают. Независимо от вашего предполагаемого использования, вам не нужно много, чтобы начать нырять и вглядываться прямо сквозь стены вокруг вас.

Что вам понадобится

Чтобы следовать этому руководству, вам понадобится всего несколько вещей.Первый - это Kali-совместимый беспроводной сетевой адаптер для сканирования, а второй - это система Linux, на которой запускается Kismet. Хотя новая версия Kismet может работать с различными беспроводными картами (в том числе на macOS), мы рассмотрим более старую стабильную версию. Мы рекомендуем любой из адаптеров, представленных в нашем обзоре адаптеров, или двухдиапазонный адаптер Panda Wireless PAU09 с большим радиусом действия для захвата в диапазонах 2,5 и 5 ГГц.

Изображение Kody / Null ByteНе пропустите: купите лучший беспроводной сетевой адаптер для взлома Wi-Fi

Kismet будет работать как на виртуальной машине, так и на установке Kali-Pi, если вы хотите предпочитаю запускать его на Raspberry Pi.

Шаг 1. Установка Kismet

Чтобы установить Kismet в Kali Linux, мы сначала клонируем репозиторий git с помощью приведенной ниже команды.

git clone https://www.kismetwireless.net/git/kismet.git

В зависимости от того, какую ОС вы используете, Kismet могут не нуждаться в каких-либо зависимостях. Но чтобы убедиться, что Kismet работает правильно, мы должны установить немного длинный список зависимостей Kismet. Они необходимы, потому что Kismet занимается обнаружением, декодированием, регистрацией и сортировкой большого количества беспроводных данных при одновременном управлении беспроводной картой, что требует установки нескольких библиотек.Вы можете сделать это, выполнив следующее в окне терминала.

sudo apt-get install build-essential git libmicrohttpd-dev zlib1g-dev libnl-3-dev libnl-genl-3-dev libcap-dev libpcap-dev libncurses5-dev libnm-dev libdw-dev libsqlite3-dev

Затем перейдите в каталог Kismet, который мы создали с помощью cd , и настройте установку.

cd kismet

./configure

Это позволит настроить установку для вашего конкретного дистрибутива ОС.Когда этот процесс будет завершен, создайте установку с помощью:

make

Когда это будет завершено, мы запустим полученный файл, чтобы завершить установку с опцией suidinstall . Это важно, потому что Kismet напрямую принимает сигналы и записывает данные на ваш компьютер. Ужасная идея делать это как пользователь root, потому что, если какие-либо из этих данных являются вредоносными, они могут быть выполнены как root.

Когда непривилегированным пользователям необходимо выполнять задачи, требующие привилегий, такие как управление адаптером беспроводной сети, Linux позволяет нам предоставлять привилегии программам, а не пользователям, поэтому нам не нужно делать всех, включая вредоносное ПО, root.

Для уменьшения [предоставления корневого доступа] Kismet использует отдельные процессы для управления сетевыми интерфейсами и захвата пакетов. Эти программы захвата намного меньше самого Kismet и выполняют минимальную (или не обрабатывают) содержимое пакетов, которые они получают.

- Kismet Documentation

Выполните следующие действия, чтобы завершить установку SUID.

sudo make suidinstall

После установки Kismet добавьте себя в группу Kismet, чтобы иметь возможность захватывать пакеты как пользователь без полномочий root.Обязательно замените "YourUsername" своим фактическим именем пользователя.

sudo usermod -a -G kismet YourUsername

Шаг 2: Переведите беспроводную карту в режим монитора

Подключите свою беспроводную сетевую карту к компьютеру и, если необходимо, подключите ее к виртуальной машине с помощью «USB» настройки. Чтобы найти свою карту, вы можете использовать команды ip a или ifconfig . Ваша карта должна называться примерно так: «wlan1» или «wlan0».

Когда у вас есть имя вашей карты, вы можете перевести карту в режим монитора, выполнив команду ниже.

sudo airmon-ng start YourCardName

Это переведет YourCardName (не забудьте заменить его фактическим именем вашей карты) в режим мониторинга. Ваша карта будет переименована, и в конце названия карты будет добавлен «пн». Итак, если раньше он назывался «wlan0», теперь он будет называться «wlan0mon». Это изменение позволяет нам сразу определить, что карта находится в режиме беспроводного мониторинга.

Мы будем использовать это новое имя карты для запуска Kismet.

Шаг 3. Запустите Kismet

Запустить Kismet просто.Чтобы начать как пользователь без полномочий root, вы можете просто ввести следующее.

kismet -c YourCardNameMon

Обязательно укажите имя карты, которую вы переводите в режим беспроводного монитора, после -c . Kismet использует -c для указания источника захвата.

Вы должны увидеть, что Kismet запускается и начинает сбор пакетов. Вы можете нажать клавишу возврата, чтобы просмотреть параметры меню, пока не дойдете до окна консоли. Чтобы перейти на главный экран, нажмите вкладку , кнопку , а затем нажмите , введите , чтобы закрыть представление консоли.

Шаг 4. Постоянное сетевое наблюдение

После запуска Kismet мы должны увидеть список всех устройств Wi-Fi, которые мы можем обнаружить поблизости. Количество обнаруженных устройств будет зависеть от того, сканируете ли вы 2,4 ГГц, 5 ГГц или и то, и другое. Если у вас есть возможность добавить антенну к вашему беспроводному сетевому адаптеру, антенна с более высоким коэффициентом усиления (или направленная) может расширить ваш диапазон и количество обнаруженных устройств.

Вы можете упорядочить эти сети по имени, мощности сигнала и другим свойствам.Рекомендуется делать это по силе сигнала, чтобы в первую очередь увидеть, какие сети самые сильные (и, следовательно, самые близкие). Если у вас есть сеть, на которую вы хотите настроить таргетинг, нажмите на нее (или прокрутите до нее) в Kismet, чтобы узнать о ней больше.

Не пропустите: основы работы с сетью для начинающего хакера

При выделении сети первое, что мы заметим, это список беспроводных клиентов, отображаемый в главном окне. Это клиенты, которые связаны с сетью.

Чтобы узнать больше о клиентах конкретной сети, вы можете, выделив сеть, щелкнуть «Windows», а затем «Список клиентов».

В окне клиента мы можем видеть дополнительную информацию о каждом клиенте в режиме реального времени.

Если у вас есть сеть, которую вы хотите постоянно контролировать, рекомендуется записать номер канала. Поскольку Kismet исследует все каналы, переключаясь между ними, вы пропустите все передачи на одном канале, пока Kismet сканирует другой.Эта фрагментация пакетов может привести к потере данных, поэтому, как только вы определите сеть, которую хотите отслеживать, вам следует переключиться с «сканирования» на постоянный мониторинг одного канала. Это позволит вам фиксировать всю активность на канале.

Для этого щелкните «Kismet» в верхнем левом углу, а затем щелкните «Config Channel».

В окне конфигурации выберите «Заблокировать», а затем введите номер канала, который вы хотите отслеживать.

Наблюдайте за закономерностями и исследуйте вокруг себя

Поведение человека будет влиять на беспроводные сигналы вокруг вас, и Kismet может позволить вам наблюдать эти обычно незаметные изменения в беспроводной среде.Не имеет значения, что эти сети зашифрованы, потому что отношений между ними и частями пакетов с открытым текстом более чем достаточно. Наблюдая за типом трафика, проходящего через сети, мы можем выйти за рамки простого наблюдения за тем, что нас окружает, и вместо этого начать узнавать, как и кем используются эти сети.

В частности, Kismet имеет раздел «Предупреждения» в меню под «Windows», который предупредит вас о любом подозрительном поведении беспроводной сети. Это может обнаруживать такие вещи, как переключение каналов в сети, пакеты деаутентификации, спуфинг сетей в других сетях и точки доступа, которые быстро переключают имена.Наши авторы случайно включили Hak5 Wi-Fi Pineapple во время мониторинга с помощью Kismet и чуть не испытали паническую атаку, когда поток невероятно серьезных предупреждающих сообщений начал каскадно спускаться по нашему экрану, обнаруживая, что явно было целью взлома Wi-Fi.

Скрытие вашей активности от простого и дешевого беспроводного наблюдения

Ранее я упоминал, что Wi-Fi можно обнаружить на расстоянии почти мили с помощью направленной антенны Wi-Fi. Эти сигналы настолько сильны, что служат резервной копией для GPS-навигации для военных через NAVSOP (навигация с помощью сигналов возможности).Если военные могут управлять самолетами при свете вашей сети Wi-Fi, возможно, пришло время подумать, нужно ли вам переключить его на самый высокий уровень, который почти наверняка есть прямо сейчас, чтобы просто получить Wi-Fi в вашем дом или бизнес.

Большинство людей входили в свой роутер ровно один раз и никогда не меняют никаких настроек сверх требуемых. Хотя инструкции различаются для каждой марки роутера, почти у каждой марки есть настройки мощности. Вы можете отказаться от этого.Вниз. Производители по умолчанию поднимают его до упора, чтобы вы не жаловались на мощность сигнала. Если у вас нет проблем с диапазоном Wi-Fi, уменьшите его, чтобы охватить только нужную вам область.

Все, что вы хотите сохранить в секрете, должно быть жестким, простым и понятным. Если вы не можете заблокировать выход сигналов из вашего дома и их улавливание чувствительной антенной, не подавайте эти сигналы в первую очередь. При необходимости вы можете использовать Kismet для проверки диапазона, когда кто-то может получать данные из вашей сети.

Скрытие ваших устройств из списка Kismet

Для клиентских устройств, включая смартфоны, отключайте настройку Wi-Fi, если она вам не нужна. Карту Wi-Fi можно использовать для отслеживания вас где угодно, а не только дома или на работе. Это верно, даже если вы не подключены к Wi-Fi. Вы ничего не можете поделать с устройствами, которые полагаются на работу Wi-Fi.

Производители смартфонов пытаются рандомизировать MAC-адрес, который рекламирует ваш телефон, во время прогулки, но это исчезает, как только телефон пытается подключиться к сети, которую, как ему кажется, он знает.Это очень легко сделать с толпой людей, а значит, оно не выдержит настоящей атаки. Не верите мне? Если вы измените мобильную точку доступа своего телефона на «Google Starbucks», почти каждый смартфон поблизости подключится к вам и покажет настоящий MAC-адрес, что позволит вам отслеживать его.

Поверьте, просто выключите его, когда он вам не нужен.

Не пропустите: Как записывать запросы зондов Wi-Fi со смартфонов и ноутбуков с помощью Probemon

Надеюсь, вам понравилось это краткое руководство по базовому анализу сигналов с помощью Kismet! Подпишитесь на наш YouTube и обязательно подпишитесь на нас, чтобы получать больше контента.

Хотите начать зарабатывать деньги как хакер в белой шляпе? Начните свою профессиональную карьеру хакера с помощью нашего пакета обучения премиум-сертификату по этическому хакерству 2020 года из нового магазина Null Byte и получите более 60 часов обучения от профессионалов в области этического хакерства.

Купить сейчас (90% скидка)>

Обложка и скриншоты Kody / Null Byte .